マネージドセキュリティサービスプロバイダーの選び方と市場予測

公開: 2019-09-10サイバー脅威は冗談ではありませんが、心配しないでください。マネージド セキュリティ サービス プロバイダー (MSSP) がお手伝いします。 市場が急成長しているため、適切なものを選択するのは難しい場合があります。

ここで私たちのガイドが役に立ち、中小企業を保護するために最適なサイバーセキュリティを見つけるために段階的に案内します。

新興企業であろうと大企業であろうと、私たちはあなたをサポートし、オプションを簡単に選択できるようサポートします。 飛び込む準備はできていますか? さあ行こう!

スキップして:

- マネージド セキュリティ サービス プロバイダーとは何ですか?

- MSSP市場の成長予測

- MSSP を選択するためのガイドライン (7 つのステップ)

Canvaで作成したカスタム画像

マネージド セキュリティ サービス プロバイダーとは何ですか?

マネージド セキュリティ サービス プロバイダーは、セキュリティ システム、デバイス、運用に関する高価値のセキュリティ ソリューションと専門知識を外部企業に提供する組織です。

MSSP は、高度なテクノロジーと熟練したサイバーセキュリティ担当者を採用して、クライアントのセキュリティ機能を管理します。

MSSP市場の成長予測

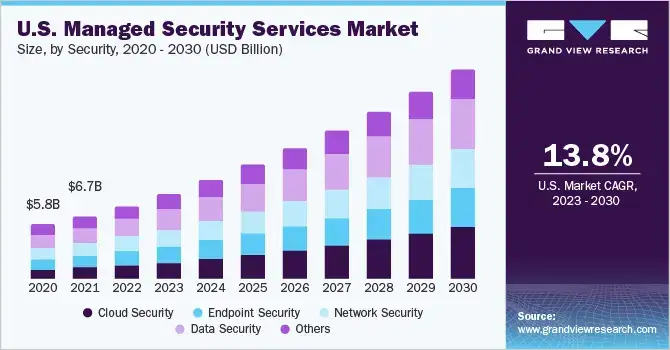

- 世界のマネージド セキュリティ サービス市場は、2030 年までに 770 億 1,000 万ドルに達すると予想されています。CAGR (年平均成長率) は、2020 年から 2030 年まで 12.8% です。 (出典: Allied Market Research )

- 北米のマネージド セキュリティ サービス市場は、2022 年の 138 億 2000 万ドルから 2027 年までに 13.8% の CAGR で 262 億 4000 万ドルに急増すると予想されています。 (出典: MarketsandMarkets )

ソース

MSSP を選択するためのガイドライン (7 つのステップ)

スキップして:

- 内部セキュリティ監査の実施

- 将来の MSSP 企業を調査する

- MSSP の能力を評価する

- MSSP 方法論を理解する

- MSSP の請求モデルと契約を比較する

- MSSP のコンプライアンスと認定を確認する

- MSSP施設見学

1. 内部セキュリティ監査の実施

まず、システム内の既存のセキュリティ脆弱性を徹底的に評価し、セキュリティ要件を明示的に決定します。

コンプライアンス規制、業界の義務、サイバーリスクなどの重要な要素を詳しく調査します。

これにより、要件を満たす MSSP を特定できます。 必要なサービス (ネットワーク セキュリティ、エンドポイント保護、監査レポート、ペネトレーション テスト、脅威インテリジェンス、インシデント対応など) を明確に定義します。

医療における HIPAA 準拠など、業界固有のニーズを指定します。

- 保護が必要なすべての重要なビジネス システム、データ資産、インフラストラクチャを特定します。

- 規制およびコンプライアンスの要件を決定するには、コンプライアンス チームおよび監査人に相談してください。

2. MSSP 候補企業を調査する

ディレクトリを包括的に検索し、潜在的な MSSP パートナーの広範なリストを作成するための推奨事項を求めます。対象となる業界やビジネス規模の専門知識を持つ企業が対象となります。

サービス機能、パートナーシップ、資格情報、およびクライアント参照を分析し、ステップごとに必要なサービスを提供できる装備を備えた MSSP を候補リストに挙げます。

- 詳細な評価のために、少なくとも 3 ~ 5 社の企業のリストを維持します。

- 業界イベント、ピア紹介、RFP、

- MSSP が貴社の業界および同様の規模のクライアントとの経験があることを確認してください

3. MSSP の能力を評価する

提供されるサービス、経験、専門知識、インフラストラクチャ、拡張性、柔軟性、顧客満足度などのパラメータにわたって、最終候補に残った MSSP を批判的に評価します。

ソース

定義されたセキュリティ要件を効率的に満たせることを確認します。 関連するマネージド セキュリティ サービスを提供した具体的な経験についてお問い合わせください。

脅威の検出、インシデント対応、コンプライアンスの実現などのためのインフラストラクチャ、テクノロジー、プロセスを評価します。

- MSSP の機能が必要なサービスの要件に一致することを検証する

- あなたの業界のクライアントの事例や参考資料を依頼してください

4. MSSP 方法論を理解する

脅威の監視、インシデント対応、脆弱性管理、監査レポート、およびその他の関連サービスのプロセスを詳しく調査します。 使用されているツール、テクノロジー、リソースを確認します。

日常業務、自動化の使用、脅威の特定、エスカレーション、インシデントの封じ込めなどの手順を理解します。

また、スタッフの経験レベル、責任、セキュリティ クリアランスを評価します。

- MSSP が使用する特定のテクノロジーとツールの詳細をリクエストする

- セキュリティ プロセス、ワークフロー、自動化機能について質問する

5. MSSP の請求モデルと契約を比較する

要件に基づいて MSSP コストを評価および比較し、単なる価格設定よりも価値を重視します。 契約用語とサービス レベル アグリーメントを注意深く確認します。

サービス範囲、応答時間、指標、責任、保険適用範囲などの成果物を明確に定義します。

月額料金と複雑な価格設定モデルなど、合理的で予測可能な請求額を交渉します。

- デバイス、ユーザー、インシデントなどごとに、請求モデルを比較します。

- SLA、ダウンタイムペナルティ、賠償責任制限などを自社に有利な条件で交渉します。

6. MSSP への準拠と認定を確認する

MSSP が適切なセキュリティ認証 (ISO 27001 など) を保持していること、規制に準拠していること、ベスト プラクティスに従っていること、監査を実施していることなどを検証します。

自社のシステムとプロセスが、該当する PCI DSS HIPAA などの基準を満たしていることを確認します。 監査報告書と文書を通じてコンプライアンスを徹底的に裏付けます。

- コンプライアンスに関して最新の独立監査レポートを確認する

- ISO 27001、PCI DSS、HITRUST などの規格の認証を確実に取得

7. MSSP施設見学

MSSP のセキュリティ オペレーション センターを訪問すると、機能について直接知ることができます。

稼働中のシステム、プロセス、スタッフを観察し、施設をツアーしてインフラストラクチャ、物理的セキュリティ、脅威の監視/対応メカニズムを検査します。

担当者と対話して、経験、専門知識、プロフェッショナリズムを評価します。

- 施設ツアー中に経営陣と最前線のアナリストに会いましょう

- セキュリティ監視とインシデント対応のライブ デモをリクエストする

結論

堅牢な企業セキュリティのためには、熟練した MSSP を選択することが不可欠です。 経験、サービス、能力、方法論、コスト、コンプライアンス、設備などのパラメータにわたって広範なデューデリジェンスを実行します。

プロバイダーが定義された要件を満たし、最大の価値を提供しているかどうかを検証します。

時間はかかりますが、リスクを軽減するためには不可欠なプロセスです。 推奨されるベスト プラクティスは次のとおりです。

- 内部セキュリティ要件を明確に定義しています。

- 複数のMSSP候補を徹底的に調査

- サービスの機能、資格情報、専門分野の比較

- テクノロジーインフラストラクチャ、プロセス、スタッフの能力の評価

- 運用方法とサポート方法をよく理解する

- 提案された契約、コスト、請求モデルを厳密に検討する

- コンプライアンス、認証、監査証跡の検証

- 施設、技術、チームの現地視察

体系的かつ包括的な MSSP 選択プロセスにより、ビジネスにとって信頼できる長期的なセキュリティ パートナーを確実に選択できます。

徹底的な評価は、進化するサイバー脅威の状況から保護する効果的なセキュリティ ソリューションを通じて利益をもたらします。

継続的なレビューと関係管理も、選択した MSSP の最大の価値を維持するために引き続き重要です。

著者略歴

ScienceSoft 情報セキュリティ部門責任者、Dmitry Kurskov 氏

IBM 認定導入プロフェッショナルであるドミトリーは、情報およびサイバーセキュリティ システム アーキテクトとして 20 年以上の実務経験を持っています。

彼は、会社の IT 環境内でのセキュリティ ポリシーとソリューションの設計と実装を管理し、ScienceSoft の顧客へのマネージド セキュリティ サービスの提供を監督しています。

ドミトリー氏は、進化し続けるサイバー脅威に対抗するための鍵として、サイバー防御の一貫性と継続的な改善を提唱しています。 彼は、ScienceSoft のセキュリティ管理システムを ISO 27001 に準拠させることに大きく貢献しました。