Justdial は、1 億人のユーザーに影響するデータ漏洩が修正されたと述べていますが、セキュリティ研究者はその主張に異議を唱えています

公開: 2019-04-16Justdial のユーザー データは 2015 年以来、安全でない方法で保存されています

独立したセキュリティ研究者 Rajshekhar Rajaharia が抜け穴を発見

Justdial は、問題は現在修正されていると述べていますが、Rajaharia は最新の応答でこの主張に異議を唱えています。

独立したセキュリティ研究者が、ムンバイに拠点を置くハイパーローカル検索エンジン Justdial のデータベースに、1 億人を超えるユーザーのユーザー データが公開されている主要なセキュリティの抜け穴を発見しました。

「Justdial のアプリケーションとそのデータベース間の接続は保護されていないため、何百万ものユーザー データがデータ侵害に対して脆弱になっています」と Rajshekhar Rajaharia 氏は Inc42 に語っています。 彼は、2015 年以降、データは公にアクセスできるようになったと付け加えた。

Inc42 との会話の中で、 Justdial のシニア データベース アーキテクト Rajeev Nair 氏は次のように述べています。 私たちは過去 2、3 日間努力してきましたが、私たちに関する限り、抜け穴はありません。 当社のシステムと API のほとんどは誰でも簡単に使用できるものであり、その周りで行っているセキュリティとコーディングの強化があります。」

ウェブサイトに 25 を超える業種がある Justdial は、電話ベースのローカル ディレクトリとしてスタートしました。 同社は現在、請求書とリチャージ、食料品と食品の配達などのサービスを提供し、レストラン、タクシー、映画のチケット、航空券、イベントなどの予約を処理しています。

Justdial はインド全土の 11 都市に支店を持ち、インドの 250 を超える都市に拠点を置き、11,000 を超えるピンコードをカバーしています。 ムンバイに本拠を置く同社は、 2013 年 5 月に株式を公開しました。

公開されている機密情報

データがサイバー犯罪者やハッカーによって使用された場合、公開されたデータは Justdial ユーザーへのさらなる攻撃につながる可能性があります。 Rajaharia 氏は、「ユーザーの電話番号と個人情報に加えて、同社はユーザーの購入履歴と検索履歴も追跡しています。 これは機密データであり、ユーザーの同意なしにターゲットを絞った広告を実行するために使用できます。」

これについて、Nair 氏は次のように述べています。 まさにこの理由から、私たちは多くのセキュリティと暗号化を行っています。」

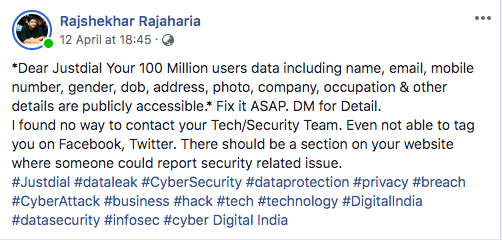

Rajaharia は、Facebook の投稿で公開されたデータについて最初に書きました。 「親愛なる Justdial 名前、電子メール、携帯電話番号、性別、生年月日、住所、写真、会社、職業、その他の詳細を含む 1 億人のユーザー データは公開されています」と彼は言いました。

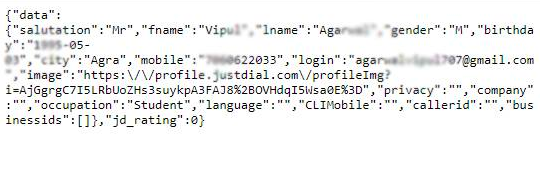

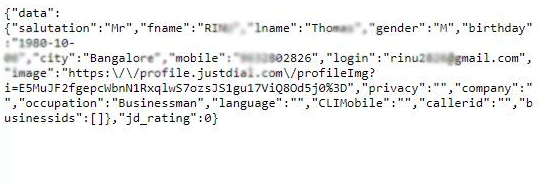

Rajahari は、彼の調査プロセス中に抽出された次の Justdial のユーザー データのスクリーンショットも共有しました。

このデータ侵害のさらに悪い点は、誰もデータにアクセスするために Justdial のサーバーにハッキングする必要がなかったことです。 Rajaharia 氏は、「データは公開 URL から入手でき、パスワードなしでアクセスできるため、インドの法律には、そのようなデータ侵害の責任をハッカーに課す規定はありません。 このようなデータ漏洩の場合、会社だけが起訴されます。」

このデータ侵害のさらに悪い点は、誰もデータにアクセスするために Justdial のサーバーにハッキングする必要がなかったことです。 Rajaharia 氏は、「データは公開 URL から入手でき、パスワードなしでアクセスできるため、インドの法律には、そのようなデータ侵害の責任をハッカーに課す規定はありません。 このようなデータ漏洩の場合、会社だけが起訴されます。」

Justdial は、連続起業家の VSS Mani によって設立されました。 同社は、2019 年度の第 3 四半期にプラットフォームで 1 億 3,240 万人のユニーク四半期訪問者を報告しました。 ユーザーの 78.5% がモバイルから来ており、2019 年 1 月のモバイル アプリの累積ダウンロード数は 2,280 万でした。 Justdial の 2019 年度第 3 四半期の営業収益は 22 億 6,800 万インドルピー、純利益は 5 億 7,300 万インドルピーでした。

あなたにおすすめ:

インドで増加しているデータ漏洩

インドのコンテキストでのデータ漏洩に関して、私たちが最初に考えるのは Aadhaar です。 最近では 2019 年 2 月に、名前、住所、番号などの詳細を含む 670 万人を超えるユーザーの Aadhaar の詳細がIndane の Web サイトに流出しました。 2018 年にこれに先立ち、フランスのサイバーセキュリティ専門家であるバティスト ロバート (Twitter ではエリオット アルダーソンという仮名で活動)は、数千人のインド国民のアドハー データを含む Web サイト リンクをアップロードしていました。 これは、州政府機関からの Aadhaar 関連の複数のリークのうちの 2 つの例にすぎません。

プネに本拠を置くフィンテック企業 EarlySalaryや旅行プラットフォーム Ixigoなど、他のインドの新興企業もデータ侵害の事例を目撃しています。

インド政府は、政策レベルでこの面でいくつかの措置を講じています。 7 月末、BN Srikrishna 判事が率いるハイレベル パネルは、その勧告と 2018 年の個人データ保護法案の草案を IT 大臣の Ravi Shankar Prasad に提出しました。 それ以来、インド政府は、インドのインターネットおよびモバイル協会、 NASSCOM 、 Amazonや Walmartなどの電子商取引企業などの経済界や団体のメンバーから、法案の草案の規定をめぐって反発に直面しています。

欧州連合(EU) も、法案に対する留保を表明していました。 「この種の規定が実施されれば、データ転送も妨げられる可能性があります…時々示唆されていることとは反対に、インドの熱心なテクノロジー産業は、この種の強制的なローカリゼーション対策を必要としません」と、国際データフローおよび保護の責任者であるブルーノ・ゲンカレッリは書いています。欧州委員会 (EC) のユニット。

Facebook とケンブリッジ アナリティカのスキャンダルの後、世界中の政府がデータの流れに関する法律を起草し、施行しています。 日本、韓国、ニュージーランドなどの国では、データ ローカリゼーションの原則に基づくデータ保護法がすでに可決されています。 一方、ラテンアメリカでは、ブラジルが 2018 年 8 月に独自の法律を可決し、チリは独立したデータ保護機関の設立を発表しました。

更新 1: 2019 年 4 月 17 日 | 17:32

データ漏洩を調査するジャストダイヤル

Justdial は、コメントが記事に追加されたことに関する声明をInc42に送信しました。

Justdial の上級データベース アーキテクトである Rajeev Nair 氏は、次のように述べています。 私たちは過去 2、3 日間努力してきましたが、私たちに関する限り、抜け穴はありません。 私たちのシステムと API のほとんどは誰でも簡単に使用できるものであり、その周りで行っているセキュリティとコーディングの強化があります。 セキュリティ研究者から指摘された最前線をさらに調査し、このような抜け穴があればできるだけ早く逮捕します。」

更新 2: 2019 年 4 月 18 日 | 11:05 午前

Justdial が問題を修正したと主張

Justdial は、この問題に関するさらなる説明を送信しました。 Justdial の広報担当者はInc42に次のように語っています。 財務情報やユーザーパスワードを含むすべての機密ユーザー情報は、業界の慣行に従って保護されています (さらに、JD プラットフォームの大部分は OTP ベースの認証で動作します)。」 広報担当者はまた、プラットフォーム上の財務情報は二重暗号化形式で保存され、PCI DSS 準拠の監査会社によって定期的に監査されていると述べました。

「しかし、現在、ごく一部のユーザーにしか対応していない古いバージョンのアプリは、特定の API を使用しており、特定の携帯電話番号が入力されると、特定の基本的なユーザーの詳細にアクセスできました (財務情報にはアクセスできませんでした)。 古いアプリ プラットフォームに存在していたこの脆弱性も修正されました。 大多数のユーザーが利用できるアプリの新しい (現在の) バージョンには、上記の脆弱性はありません」と広報担当者は付け加え、Justdial は影響を受けた古い API に対して適切な暗号化を実装していると述べました。 「定期的な監査が実施されている一方で、既存の脆弱性を特定するために独立した技術監査も開始しました。」

同社は、データ侵害は発生しておらず、独立したセキュリティ研究者 (名前は非公開) によって検証されていることを繰り返しました。 「Justdial には、四半期ごとに約 1 億 3,400 万のユニーク ユーザーがおり (2018 年 12 月に終了する四半期)、ユーザー情報やその他のデータが適切に保護されるように、堅牢なシステムを導入しています。」

更新 3: 2019 年 4 月 18 日 | 12:50 午後

セキュリティ研究者が Justdial の主張に疑問を投げかける

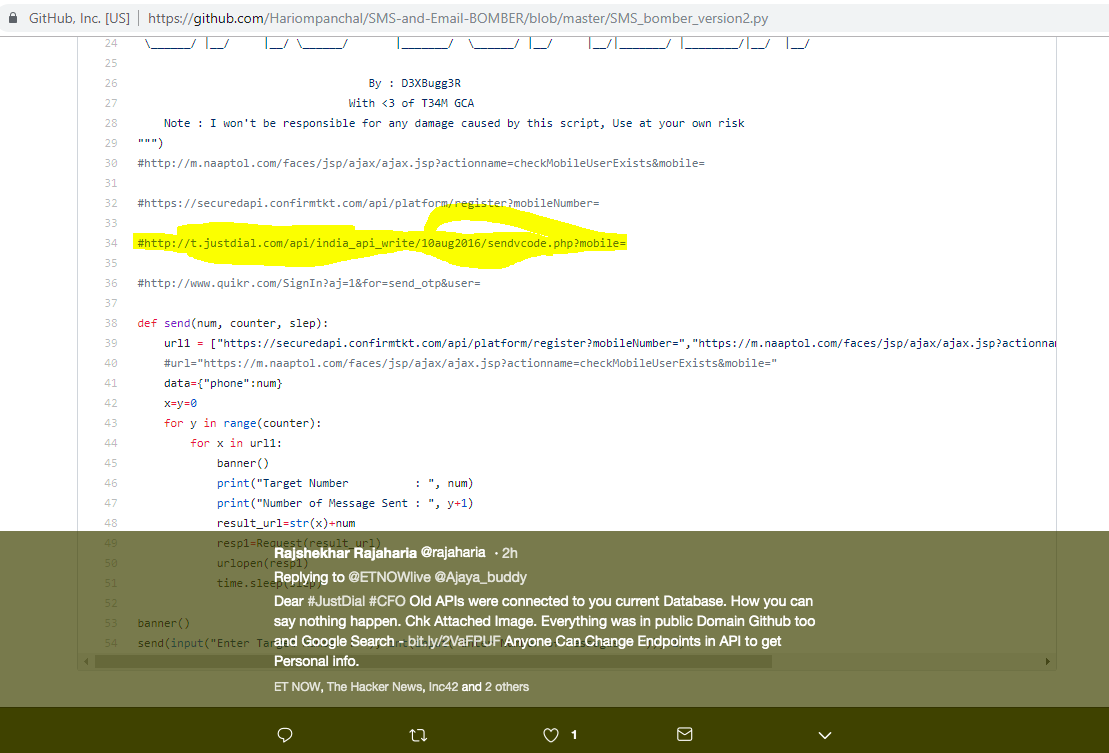

上記の Justdial の最新の説明に対して、最初にこの問題を発見したセキュリティ研究者Rajshekhar Rajaharia氏は、問題はまだ修正されていないと述べました。 「(Justdial とユーザーの) 許可なしに、誰でも一度に数千または数十万もの SMS をスパムまたは爆撃できる API がまだたくさんあります。 これらの API は、トークンやその他の認証キャプチャも使用しません。 誰かが真夜中に API を使用して OTP でワンクリックでユーザーに大量の SMS を送信したらどうなるか考えてみてください。 そこで認証またはトークンを使用する必要があります。」

Justdial に連絡を取り、これらの主張に対する回答を得ました。声明を受け取り次第、ストーリーを更新します。