Cómo proteger su cuenta de Instagram de la piratería

Publicado: 2022-07-22La seguridad en Internet es algo complicado. En un mundo en línea, nuestra única protección es una simple contraseña y correo electrónico. Basta con que el atacante acceda a tu cuenta de correo electrónico y así se apodere de todas las redes sociales. Hoy en día, robar una cuenta de Instagram es una suplantación de identidad y, para algunos, una fuente de ingresos.

Supongamos que la cuenta en sí está comprometida. También puede afectar e incluso destruir la reputación de la marca y afectar a los usuarios que son atraídos a hacer clic en enlaces maliciosos, dirigiéndolos a sitios de phishing, estafas o exploits.

Según la encuesta de Statista realizada en octubre de 2018 en los EE. UU., el 14 % de los encuestados afirmó que sus cuentas en línea (redes sociales, correo electrónico) habían sido pirateadas más de una vez.

Instagram se encuentra entre las 5 redes sociales más utilizadas a nivel mundial. Como tal, es propenso a los ataques de piratas informáticos. Uno de los indicadores de que su perfil de Instagram ha sido pirateado son publicaciones inusuales o seguidores falsos que está seguro de que nunca quiso seguir.

¿Cómo se puede hackear una cuenta de Instagram en solo unos minutos?

En las próximas líneas, explicaremos algunas de las principales técnicas de piratería que utilizan los atacantes para iniciar sesión en las cuentas de Instagram. Cuanto más sepamos sobre cómo los ciberdelincuentes ingresan a los perfiles, más nos animará a encontrar una mejor protección.

1. suplantación de identidad

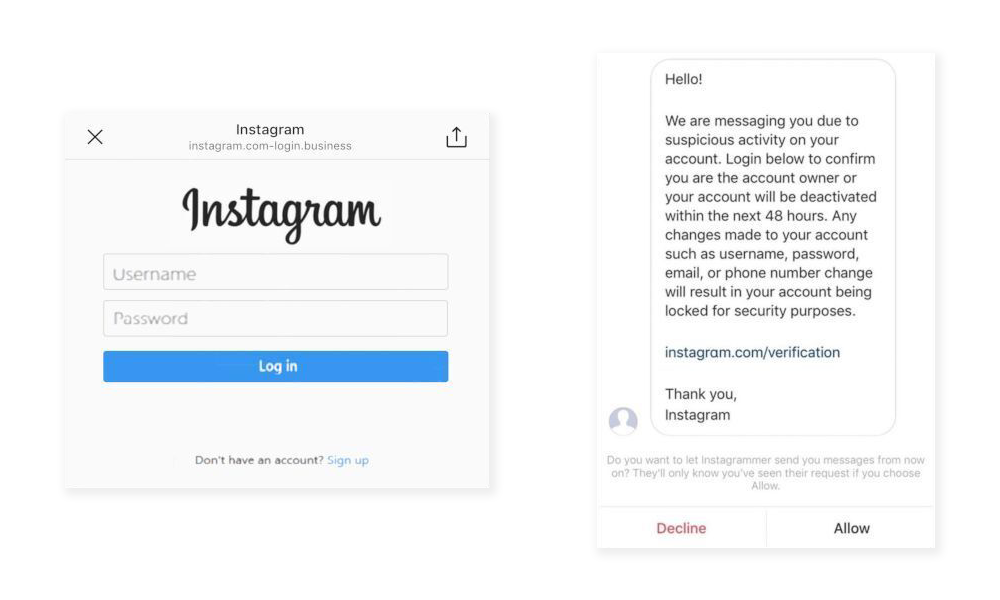

El phishing es una técnica de piratería frecuente y eficaz. El phishing generalmente se realiza mediante el envío de correos electrónicos de bancos, organismos públicos, proveedores de servicios y cualquier cosa que contenga enlaces a sitios web que, en la superficie, parecen auténticos y rastreables hasta las instituciones que dicen representar.

Los phishers crean una página de inicio de sesión falsa que se ve exactamente como el Instagram real. Una vez que inicie sesión con su nombre de usuario y contraseña, pueden acceder a sus credenciales y causarle problemas.

Protéjase del phishing: vigile la dirección URL cuando inicie sesión. Los phishers siempre intentarán que se parezca a la oficial. Por ejemplo, cambiarán una letra o dos y registrarán un dominio bajo “instagrem.com” o cambiarán la letra 'a' con el símbolo alfabético 'α' para que se vea así: Instagram.

Instagram ayuda a los usuarios a diferenciar entre correos electrónicos falsos y correspondencia oficial de Instagram con la función "Correos electrónicos de Instagram". De esta manera, puede verificar si el correo electrónico que recibió de Instagram es genuino. La función se encuentra en Configuración > Seguridad > Correos electrónicos de Instagram.

2. Aplicaciones de registro de teclas

Entre las herramientas que más utilizan los piratas informáticos se encuentra el software de registro de pulsaciones de teclas. Keylogger es una aplicación que monitorea cada pulsación de tecla realizada en un dispositivo objetivo y las almacena en registros ocultos dentro de un disco duro. Una vez instalado en la computadora o teléfono inteligente de un usuario, espía sus actividades, incluido todo lo que los usuarios escriben en el teclado.

Consejo de protección: Instale un buen software antivirus y manténgalo actualizado.

3. Ingeniería social

Otra técnica de piratería es la ingeniería social. La ingeniería social es la manipulación psicológica de las personas para revelar información confidencial.

Los piratas informáticos buscan diferentes tipos de datos e intentan engañarlo para que les proporcione sus contraseñas o datos bancarios o acceda a su computadora para instalar malware que les permitirá acceder a sus datos y contraseñas.

Es más fácil aprovecharse de la confianza de otra persona a través de la ingeniería social. Por ejemplo, es mucho más fácil engañar a alguien para que le dé su contraseña que si intenta piratear la contraseña.

Al utilizar una historia o un pretexto convincente, los piratas informáticos lo engañan enviándole un correo electrónico que contiene diferentes mensajes. Piden su ayuda, fingiendo necesitar que les envíe dinero para comprar una cura, utilizan intentos de phishing con antecedentes aparentemente legítimos, le notifican la enorme cantidad de dinero que ganó y le solicitan que done a su recaudación de fondos benéfica o algunas otras causas, etc.

Formas de protegerse: configure los filtros de spam de su correo electrónico en alto e ignore cualquier solicitud sospechosa de donaciones de caridad, elimine cualquier solicitud de información financiera o contraseñas, y mantenga sus dispositivos seguros instalando un software antivirus.

Cómo hacerle la vida más difícil a un hacker

Contraseña más fuerte

Si bien esto es obvio, la contraseña correcta es un factor decisivo para mantener su cuenta segura. Hoy en día, ya no es suficiente que una contraseña sea solo fuerte. Tiene que ser el más fuerte de todos. Las contraseñas más comunes en la lista de SplashData incluyen estas palabras y números: 123456, 123456789, qwerty, contraseña, 1234567, nada, secreto, contraseña 1, administrador, te amo.

Evita usar la misma contraseña en muchas plataformas y redes sociales. De esta manera, evitará vulnerabilidades en la cuenta. Crea la contraseña más compleja. Debe contener varios números, letras mayúsculas y minúsculas, caracteres y símbolos. También puede guardar la contraseña utilizando una aplicación de almacenamiento de contraseña única.

Consejo amistoso: como parte de su higiene cibernética, cambie sus contraseñas de vez en cuando para reducir el riesgo. Tu cuenta te lo agradecerá.

Evita conectarte a Instagram a través de Facebook

¿Alguna vez has usado Facebook para iniciar sesión en Instagram? Bueno, es hora de dejar de hacerlo nunca más de inmediato. Si sus credenciales de Facebook quedan expuestas, un pirata informático puede apoderarse de todas sus cuentas relacionadas mientras chasquea el dedo.

Consejo adicional: evite caer en estafas de phishing y cree inicios de sesión individuales para cada cuenta que tenga.

Autenticación de dos factores

Instagram tiene una capa adicional de protección, una opción de autenticación de dos factores. Garantiza, para cada inicio de sesión, una contraseña temporal además de su contraseña habitual. Debe escribir un código que recibió por SMS o una aplicación de autenticación cada vez que desee acceder a su cuenta. Aunque este es un paso adicional en el proceso de inicio de sesión que toma más tiempo para iniciar sesión, agrega una capa de seguridad adicional.

Para esta opción, ve a tu perfil y haz clic en las tres líneas verticales en la esquina superior derecha de la pantalla. Luego, en Configuración y haga clic en Seguridad, busque la opción de autenticación de dos factores y actívela.

Consejo amistoso: habilite esta opción en todos los canales de redes sociales.

No confíes en los mensajes directos de Instagram

Nunca recibirás mensajes directos de Instagram, solo notificaciones y correos electrónicos. Los piratas informáticos intentarán engañarlo y enviarle un mensaje directo con información relevante que parece provenir directamente de Instagram. Nunca confíes en estos DM e inmediatamente reporta la cuenta que te envía el mensaje. Nunca haga clic en ningún enlace extraño o sospechoso que reciba en mensajes directos.

Consejo adicional: siempre verifique dos veces todo lo que recibe. Para cualquier aviso, consulte su correo electrónico. Y antes de abrir un correo electrónico que parece ser de Instagram, verifique si alguien más ha recibido dicho correo electrónico.

¿Qué hago si mi Instagram es hackeado?

Recibirá una notificación si alguien intenta cambiar la dirección de correo electrónico y la contraseña de su cuenta de Instagram. Pero, ¿qué pasa si alguien logró piratear su correo electrónico y usarlo sin su conocimiento?

Si esto sucede, verifique la actividad anterior relacionada con su cuenta. Revisa tus Historias, Publicaciones, Comentarios y Mensajería Instantánea de Instagram. Probablemente tenga un problema de seguridad si encuentra algo sospechoso o algo que no reconoce.

Recientemente, hemos sido testigos de numerosos ataques de piratas informáticos en los perfiles de Instagram de personas influyentes y personalidades de las redes sociales que, de la noche a la mañana, perdieron irremediablemente decenas de miles de seguidores. Los influencers temen que los piratas informáticos "penetran" sus perfiles, especialmente aquellos cuya única fuente de ingresos es Instagram.

Dado que Instagram a menudo no puede ayudarlos a devolver la cuenta, se ven obligados a recurrir a los llamados piratas informáticos éticos que utilizan su conocimiento para buenos propósitos. Al final, si incluso los hackers de sombrero blanco no logran ayudarlos, deben reabrir su cuenta y comenzar de cero nuevamente.

Si cree que alguien pirateó su cuenta, pero aún puede iniciar sesión, hay algunas cosas que puede hacer para proteger su cuenta:

- Cambie su contraseña o envíese un correo electrónico de restablecimiento de contraseña.

- Para mayor seguridad, active la autenticación de dos factores.

- Vaya a la configuración de la cuenta y asegúrese de que su número de teléfono y dirección de correo electrónico sean correctos.

- Consulte el Centro de cuentas y elimine cualquier cuenta vinculada que no reconozca.

- Revoque el acceso a cualquier aplicación sospechosa de terceros.

De acuerdo con la guía del Centro de ayuda de Instagram, si aún no puede acceder a su perfil de Instagram, debe hacer lo siguiente.

Consultar su correo electrónico

Asegúrese de recibir una notificación por correo electrónico de Instagram de que su dirección de correo electrónico ha cambiado. Es posible que pueda deshacer esto usando la opción de revertir.

- Reportar una cuenta hackeada

Si no puedes recuperar tu cuenta, repórtalo a Instagram.

- Verifica tu identidad

Cuando envíe su solicitud de soporte, recibirá un correo electrónico de respuesta automática del equipo de soporte para ayudarlos a verificar su identidad. Después de proporcionar información, recibirá instrucciones específicas para recuperar su cuenta.

Las redes sociales continúan creciendo en popularidad. Las plataformas sociales conectan a las personas, difunden mensajes y generan conciencia de marca, y con el papel que desempeñan, en consecuencia, viene una mayor vulnerabilidad.

Los piratas informáticos de todo el mundo intentan continuamente encontrar formas de piratear computadoras, redes, cuentas de redes sociales y correos electrónicos. Hacen todo lo posible para acceder a su información personal y utilizarla en contra de su voluntad. Por eso es fundamental ser proactivos, educarnos sobre las formas de seguridad y hacer todo lo posible para protegernos de los ladrones cibernéticos.

Esperamos que este artículo lo ayude a ser más consciente de la seguridad y la protección en Instagram e Internet. ¡Manténgase seguro y cambie sus contraseñas!

DESCARGO DE RESPONSABILIDAD: Al leer este artículo, acepta usar la información adquirida solo para protegerse y proteger su cuenta de intentos de piratería. No utilice la información proporcionada en este artículo con fines malintencionados.