Cómo abordar los problemas de seguridad y privacidad de datos al contratar trabajadores autónomos

Publicado: 2022-04-28La contratación de trabajadores independientes es una forma muy rentable de escalar un negocio, especialmente para las nuevas empresas y las pequeñas empresas.

La floreciente economía de los trabajos temporales no solo permite a las empresas contratar profesionales a precios competitivos, sino que los trabajadores autónomos también cuestan mucho menos de mantener que un equipo interno. No tiene que invertir en un espacio de oficina, capacitación y beneficios a largo plazo.

Sin embargo, contratar trabajadores independientes para impulsar su negocio conlleva riesgos.

Dado que es más probable que los autónomos trabajen de forma remota, puede dejar a su organización vulnerable a una serie de amenazas en línea. Esto incluye escuchas digitales, dispositivos infectados con malware y uso compartido de archivos sin cifrar.

En esta publicación, analizaremos los principales consejos de ciberseguridad que lo ayudarán a abordar los riesgos asociados con el trabajo remoto.

Empecemos.

Uso de redes privadas virtuales

Contratar freelancers no será tan problemático si no tienen la tendencia a trabajar a través de redes wifi públicas.

Recuerde, piratear un punto de acceso WiFi abierto es un juego de niños para un ciberdelincuente experimentado. El ataque de reinstalación de claves o KRACK, por ejemplo, permite a los piratas informáticos interceptar comunicaciones a través de la red, descifrar información y posiblemente inyectar datos maliciosos en flujos TCP.

Por supuesto, siempre tienes la opción de prohibir que los autónomos trabajen fuera de las redes WiFi públicas. Desafortunadamente, esto podría limitar en gran medida el grupo de trabajadores independientes entre los que puede elegir, ya que muchos de ellos prefieren trabajar en cafeterías, hoteles y bibliotecas públicas.

Una solución efectiva es usar una VPN o red privada virtual que pueda enmascarar la dirección IP de un dispositivo, lo que mantiene a sus trabajadores independientes protegidos contra los espías digitales.

Aunque las VPN ahora se usan ampliamente como un medio para eludir el contenido restringido por región, originalmente se diseñaron para permitir que las empresas establezcan conexiones en línea seguras con dispositivos. Todavía se ajustan bien a este propósito, particularmente el software VPN de nivel empresarial.

Para obtener una lista de los mejores proveedores de VPN, no dude en consultar Top50vpn.com para su referencia y guía

Aprovechar la autenticación de dos factores

Cuando trabaja con autónomos, especialmente en proyectos de desarrollo web, a veces se le solicita que les dé acceso de administrador a su CMS o cuenta de alojamiento web.

No importa si usas una VPN o no. Si se descuidan o no prueban su servicio de VPN, sus credenciales de inicio de sesión podrían caer en manos equivocadas.

Solo su dirección de correo electrónico podría allanar el camino para un ataque de fuerza bruta , que involucra una herramienta que genera innumerables intentos de adivinar contraseñas en un intento de obtener acceso no autorizado a cualquier sistema. Tampoco puede descartar la posibilidad de robo de dispositivos, lo que podría otorgar a los piratas informáticos acceso a todas las contraseñas y datos confidenciales de su trabajador independiente.

Una forma confiable de combatir el acceso no autorizado es optar por servicios que ofrezcan autenticación de dos factores. Esto incluye proveedores de servicios de alojamiento web, sistemas de gestión de contenido y herramientas de gestión de proyectos.

También hay aplicaciones de terceros que permiten la autenticación de dos factores con varios servicios web. Authy, por ejemplo, puede permitir que sus trabajadores independientes aseguren sus cuentas en Gmail, Facebook y una serie de herramientas de colaboración en línea.

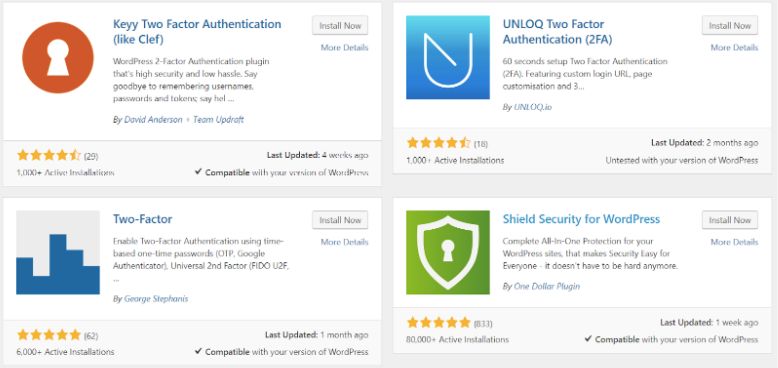

Las plataformas de sitios web como WordPress también admiten complementos de software o "complementos" que le permiten integrar la autenticación de dos factores en su backend. Un buen número de estas herramientas también se pueden utilizar de forma gratuita sin restricciones significativas en su funcionalidad.

Uso de uso compartido de contraseñas más inteligente

Otra forma de colaborar de forma segura con autónomos en línea es utilizar un uso compartido de contraseñas más inteligente.

Tenga en cuenta que una contraseña robada, particularmente para una cuenta de correo electrónico, puede provocar un efecto dominó que puede otorgar a los piratas informáticos el control total sobre su ecosistema digital. Si bien es probable que los autónomos nunca obtengan una cuenta con los máximos privilegios de acceso, los piratas informáticos aún pueden capitalizarlos para los ataques de ransomware.

Es por eso que no puede simplemente compartir contraseñas y otros detalles confidenciales de manera casual, independientemente de si confía en la persona que los recibe.

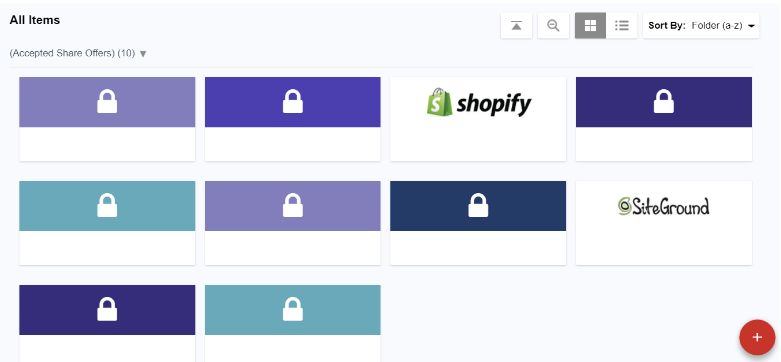

En lugar de compartir información por correo electrónico o chat, puede implementar el uso de administradores de contraseñas como LastPass y Dashlane. Estos pueden permitir que sus trabajadores independientes usen sus credenciales de inicio de sesión sin revelarles las contraseñas.

Las herramientas para compartir contraseñas también alientan a los trabajadores independientes a actuar de manera más responsable cuando se trata de credenciales de inicio de sesión.

Es posible que se sorprenda de cuántas personas, incluidos los profesionales, tienen hábitos de contraseñas hilarantemente inseguras.

Los estudios han demostrado que algunas de las contraseñas más populares incluyen cadenas de texto básicas como "qwerty", "12345", "contraseña" y "123456". Además, hasta el 73 por ciento de todas las cuentas en línea comparten contraseñas reutilizadas por el mismo usuario.

Llamar la atención de un profesional independiente sobre la higiene de las contraseñas al contratarlo es un paso en la dirección correcta. Pero con una herramienta para compartir contraseñas, no tiene que dejar la seguridad e integridad de sus sistemas en sus manos.

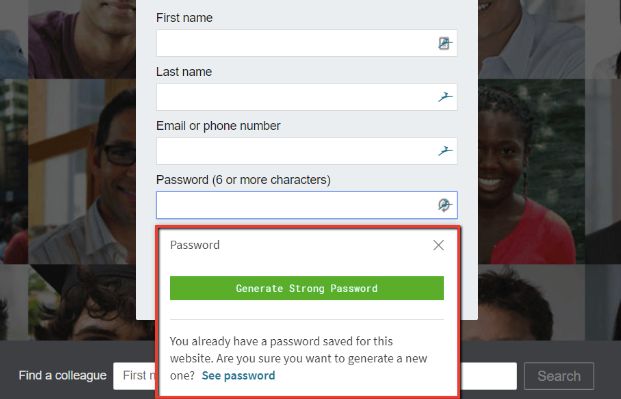

Dashlane, por ejemplo, ofrece generar contraseñas seguras cada vez que llegan a una página de creación de cuenta. Estas contraseñas incluyen una combinación de letras mayúsculas y minúsculas, así como números, algo que incluso los propietarios de las cuentas tendrán dificultades para ingresar manualmente.

Uso de herramientas de mensajería cifrada

La comunicación efectiva es una preocupación principal cuando se trabaja con trabajadores independientes.

Si bien muchas empresas pueden arreglárselas sin incidentes utilizando el correo electrónico como su principal medio de comunicación, eso no niega la necesidad de una herramienta de mensajería segura y adecuada como WhatsApp y Telegram.

Estas son herramientas que están armadas con funciones de seguridad que pueden protegerlo contra los ciberdelincuentes.

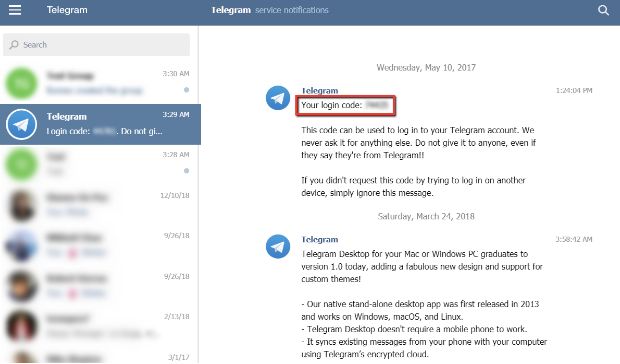

Por ejemplo, además del potente cifrado de extremo a extremo que tiene, Telegram también te permite enviar mensajes con temporizadores de autodestrucción que eliminan de forma irreversible toda la información enviada. También tiene una autenticación de dos factores incorporada que utiliza códigos de acceso de un solo uso enviados por SMS.

Con una herramienta de mensajería cifrada en la mano, puede enviar archivos y compartir información confidencial con confianza. Estas herramientas también ofrecen planes gratuitos que le permiten aprovechar sus sólidas funciones de seguridad sin gastar un centavo.

Obtener más que consejos de seguridad cibernética

Si bien una fuerza laboral remota podría ser el activo más valioso de una organización pequeña, también podría ser su mayor riesgo de seguridad cibernética.

Los consejos de seguridad cibernética anteriores deberían ser más que adecuados para mantener su negocio a salvo de los piratas informáticos, incluso con docenas de trabajadores independientes a su disposición. Solo recuerde, cuando se trata de seguridad cibernética, nunca puede estar demasiado preparado.

Busque siempre más oportunidades para reforzar su seguridad en línea. Si tiene otras sugerencias o desea hacer preguntas, no dude en dejar un comentario a continuación.