Pegasus Row: el comité técnico presenta un informe; Es probable que SC escuche el caso el 12 de agosto

Publicado: 2022-08-09El comité técnico no cumplió con la fecha límite del 20 de junio y presentó su informe final sobre la investigación de Pegasus a fines de julio.

La negativa de muchas víctimas, nombradas en la lista de Pegasus, a entregar sus teléfonos para la investigación forense provocó el retraso en la presentación del informe.

El gobierno de la Unión opera una gran cantidad de programas de vigilancia sin ningún marco legal y están más allá del ámbito legal de la Ley de Telégrafos y la Ley de TI: Apar Gupta de IFF le dijo al comité

Después de múltiples demoras, el comité técnico de tres miembros designado por la Corte Suprema finalmente presentó su informe sobre la disputa de Pegasus. Es probable que la Corte Suprema escuche el caso el 12 de agosto de 2022.

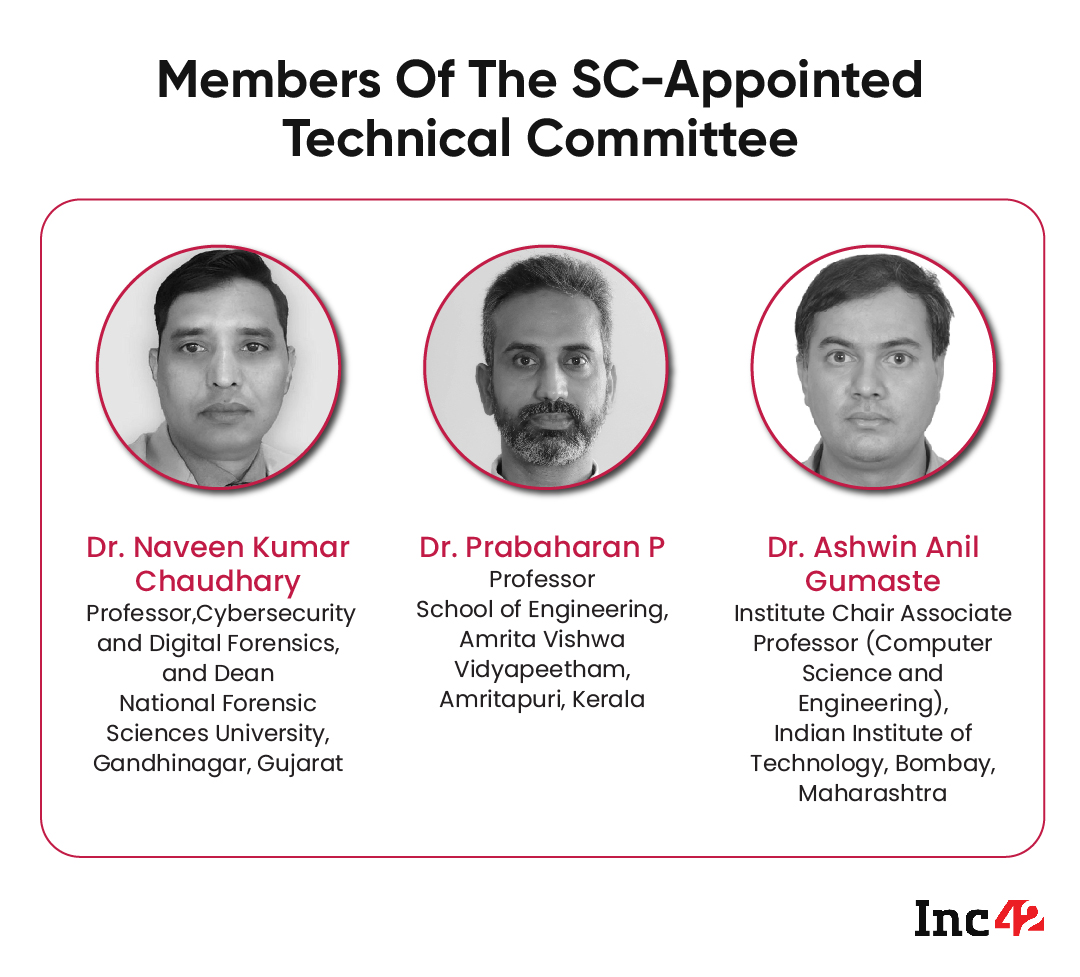

El 27 de octubre de 2021, un tribunal de tres jueces compuesto por el presidente del Tribunal Supremo NV Ramana, el juez Surya Kant y el juez Hima Kohli constituyeron un comité técnico sobre el tema y le pidieron que presentara el informe de manera expedita.

Para los no iniciados, Pegasus es un software espía desarrollado por la empresa israelí de armas cibernéticas NSO Group que se puede instalar de forma encubierta en los teléfonos móviles de uno a través de un exploit de cero clic. Según NSO Group, Pegasus se vende solo a organismos gubernamentales de todo el mundo.

En julio-agosto de 2021, la plataforma de noticias india The Wire, en colaboración con otras 16 organizaciones de medios globales, investigó el proyecto Pegasus y reveló una lista de 174 indios influyentes que fueron atacados a través del spyware. The New York Times confirmó más tarde el informe de que el gobierno indio había comprado Pegasus a Israel como parte de un acuerdo mayor.

A pedido del comité técnico, la Corte Suprema en mayo de 2022 extendió el plazo para presentar el informe hasta el 20 de junio de 2022. Sin embargo, el comité no cumplió con el plazo y presentó el informe a fines de julio.

Desde sus inicios, el comité técnico había estado luchando con la apatía de la gente hacia el asunto. La mayoría de las víctimas nombradas en la lista se negaron a entregar sus teléfonos al comité.

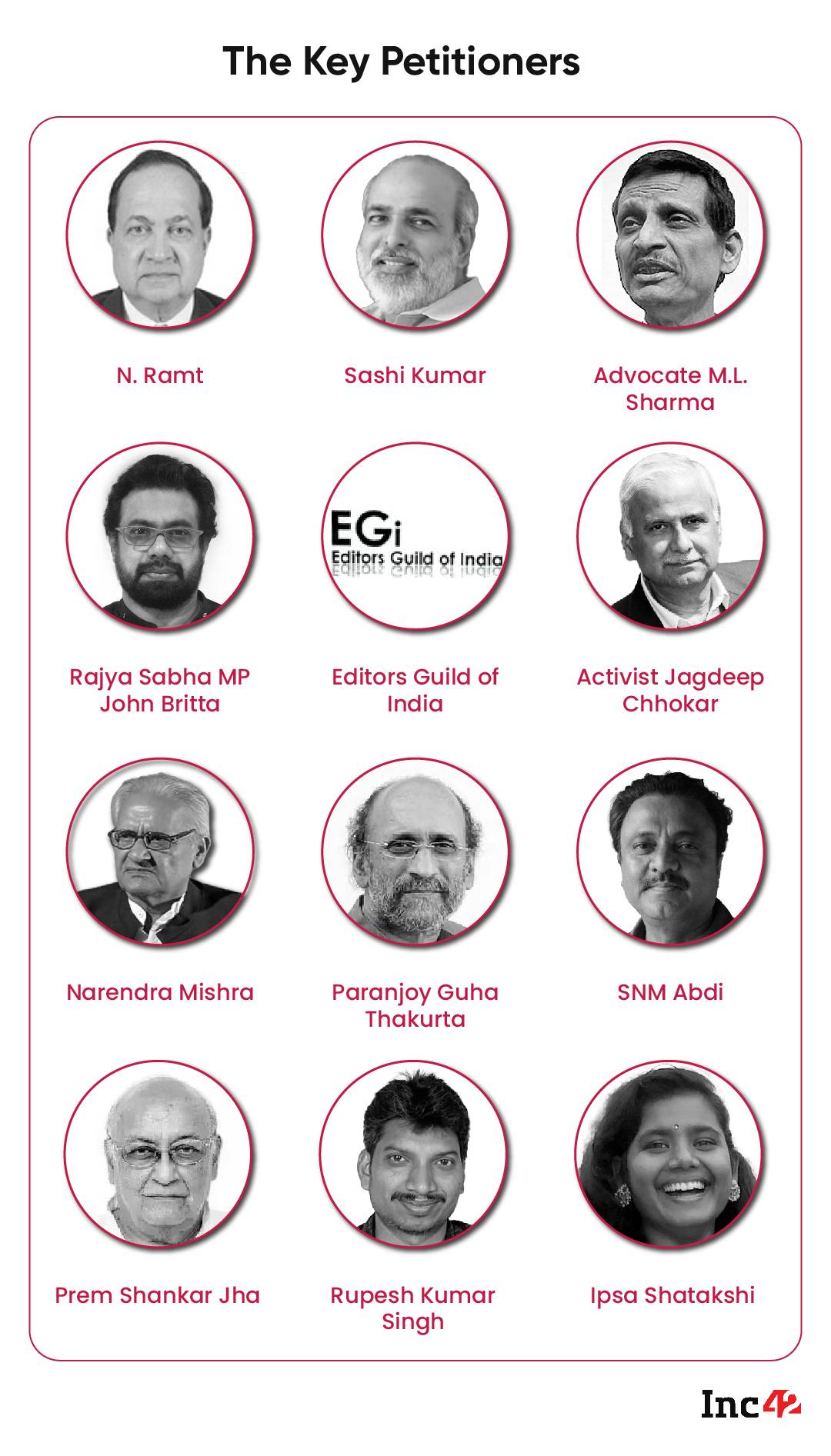

El experto en ciberseguridad Anand Venkatanarayanan, el profesor de IIT Kanpur Sandeep Shukla, el cofundador de Internet Freedom Foundation (IFF) Apar Gupta, los periodistas veteranos N Ram, Siddharth Varadrajan, Sashi Menon, J Gopikrishnan y el parlamentario John Brittas se encuentran entre los expertos y las víctimas que aceptaron participar en la investigación.

Fila de espionaje de Pegaso

Una vez infiltrado con Pegasus, todo el control de un teléfono inteligente, ya sea un teléfono Android o Apple, se puede entregar al operador de Pegasus, quien puede controlar de forma remota todas las funcionalidades del teléfono y activar o desactivar diferentes funciones.

Venkatanarayanan, en su presentación al comité, explicó que el software espía Pegasus existe desde 2016. Desde entonces, el software espía se ha actualizado varias veces. Al principio, se activaba enviando un SMS al móvil objetivo y el usuario objetivo tenía que hacer clic en el enlace para activar el malware. A lo largo de los años, el malware se automatizó por completo y no necesita ningún clic del objetivo.

La última versión del malware es tan poderosa que incluso evita que los iPhone de Apple y los móviles con Android envíen informes de fallas y archivos de registro que podrían ayudar a rastrear su presencia.

Recomendado para ti:

Según un informe de Amnistía, los clientes del Grupo NSO identificaron a más de 50.000 usuarios de teléfonos móviles como personas de interés. De estos, más de 300 números móviles pertenecían a indios. Estos usuarios pueden haber sido infectados por el spyware. En 2019, WhatsApp declaró que el software espía Pegasus infectó al menos a 1400 usuarios en todo el mundo, incluidos 121 usuarios de la India.

Para agosto de 2021, los teléfonos móviles de 10 indios fueron analizados forensemente y se confirmó que estaban infectados por Pegasus.

el ministro de TI Ashwini Vaishnaw, el ministro de Estado de Industrias de Procesamiento de Alimentos Prahlad Singh Patel, el parlamentario Rahul Gandhi y sus siete ayudantes, ex jueces de la Corte Suprema, secretarios de la Corte Suprema y otro personal, ex jefes de CBI Rakesh Asthana y Anil Verma, personal del Dalai Lama, y varios periodistas y activistas estaban en la lista de 174 indios que se cree que fueron víctimas de Pegasus.

J Gopikrishnan, en su presentación al Comité, señaló que estaba claro que se asignaron fondos para comprar software espía Pegasus en el Presupuesto de la Unión de 2018. Al Consejo de Seguridad Nacional se le asignaron INR 333 Cr en el Presupuesto de ese año frente a INR 33 Cr en el año previo. El INR 300 Cr adicional se marcó para ciberseguridad. Más tarde, comenzó el uso de Pegasus.

¿Puede la Corte Suprema por sí sola arreglar la violación constante de la privacidad de datos?

El 27 de octubre de 2021, la Corte Suprema dijo que el Gobierno de la India no puede obtener "un pase gratis cada vez" bajo el disfraz de "seguridad nacional", y formó un comité técnico para investigar el problema de Pegasus por violación del derecho a la seguridad. privacidad y libertad de expresión.

Sin embargo, la gran pregunta es si la Corte Suprema por sí sola puede solucionar el problema cuando no hay claridad ni leyes de protección de datos para salvaguardar la privacidad de los datos.

Gupta de IFF, en su presentación, dijo que la Unión y los gobiernos estatales están facultados para realizar vigilancia en virtud de la Sección 5 (2) de la Ley de Telégrafos de la India de 1885 ("Ley de Telégrafos") y la Sección 69 de la Ley de Tecnología de la Información de 2000 ( 'Ley de TI').

La Sección 69 de la Ley de TI también proporciona un proceso y procedimiento según la Regla 419-A de las Reglas Telegráficas de 1951 (modificadas) y las Reglas de Tecnología de la Información (Procedimiento y Salvaguardias para la Intercepción, Monitoreo y Descifrado de Información) de 2009 para vigilancia , agregó.

Además, también existen “Procedimientos Operativos Estándar” emitidos por el Ministerio del Interior con fecha 19 de mayo de 2011, al respecto. Bajo la Sección 5(2) de la Ley de Telégrafos, el ejecutivo está autorizado a dirigir la interceptación de mensajes sólo ' en caso de emergencia pública' o 'si es en interés de la seguridad pública' .

De manera similar, según la Sección 69 de la Ley de TI, el ejecutivo puede emitir instrucciones para la interceptación si es en interés de los motivos allí establecidos, que son similares a los enumerados en la Sección 5 (2) de la Ley de Telégrafos. Sin embargo, ni la Sección 5(2) ni la Sección 69 permiten la vigilancia 'con fines de seguridad nacional' o 'mantenimiento del orden público' o 'prevención e investigación de delitos'.

“En ausencia de claridad en las definiciones de los motivos especificados en la Sección 5 (2) de la Ley de Telégrafos y la Sección 69 de la Ley de TI, no se puede decir que los límites existentes de la vigilancia estatal se comprendan bien o se cumplan”, escribió. Gupta.

Las solicitudes de derecho a la información (RTI) presentadas por Internet Freedom Foundation ('IFF') revelaron que antes de las elecciones generales de 2019, el Departamento de Telecomunicaciones (DoT) había buscado registros de datos de llamadas masivas de los operadores de telecomunicaciones.

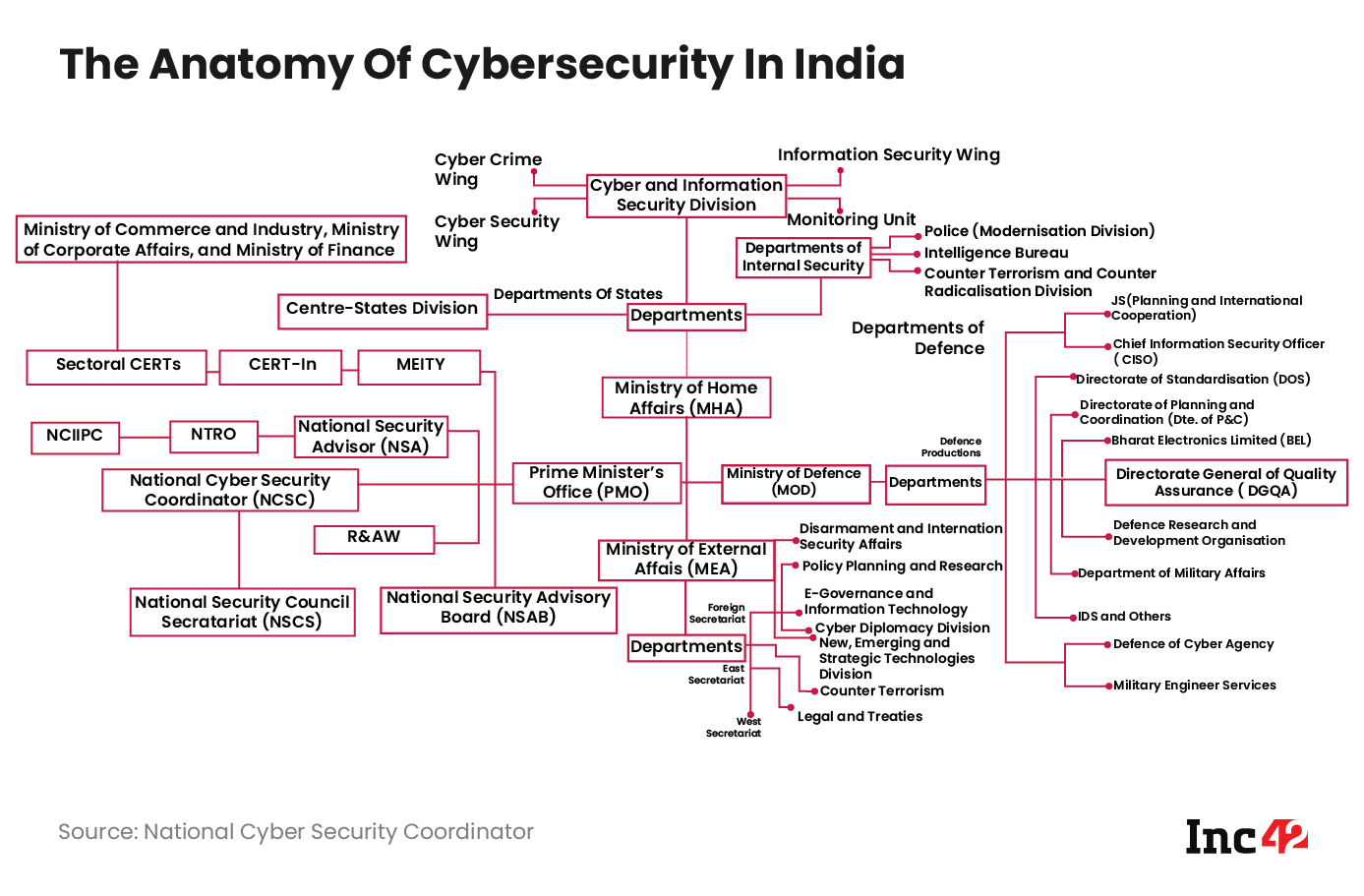

Pegasus es solo una de las herramientas de vigilancia. En medio de la falta de claridad y salvaguardias, el gobierno de la Unión ha invertido mucho en la creación de varios programas de vigilancia, como la Red Nacional de Inteligencia (NATGRID), el Sistema de Monitoreo Centralizado (CMS), el Sistema de Red de Seguimiento Criminal y Criminal (CCTNS), y el propuesto Sistema Nacional de Reconocimiento Facial Automatizado (AFRS) que operan sin ningún marco legal y están más allá del ámbito legal de la Ley de Telégrafos y la Ley de TI, alegó Gupta.

¿Puede el fallo de la Corte Suprema sobre el tema desmantelar toda la infraestructura que el gobierno siempre ha defendido como esencial para la seguridad nacional? También se debe tener en cuenta que esta infraestructura ha estado bajo continuos ataques cibernéticos de piratas informáticos chinos y coreanos.

¿Podrá la sentencia de la Corte Suprema trazar una delgada línea entre la privacidad, la libertad de expresión y la seguridad nacional?

No hasta que tengamos leyes permanentes para salvaguardar la privacidad de los datos de las personas, creen los expertos.