12 meilleurs outils de piratage de mots de passe en cybersécurité

Publié: 2023-10-23Résumé : Explorez le monde du piratage de mots de passe avec notre guide complet des meilleurs outils de craquage de mots de passe. Découvrez les subtilités de divers pirates de mots de passe ou outils de piratage Wi-Fi qui jouent un rôle crucial dans la sécurisation des environnements numériques.

Un outil de piratage de mots de passe est un logiciel conçu pour récupérer ou deviner les mots de passe utilisés pour accéder aux systèmes informatiques, aux réseaux ou aux données cryptées. L’objectif principal de ces outils est d’obtenir un accès non autorisé aux ressources protégées.

Les outils de piratage de mots de passe utilisent diverses techniques telles que les attaques par force brute, les attaques par dictionnaire et les attaques par table arc-en-ciel pour pirater les mots de passe.

L’utilisation d’outils de piratage de mots de passe peut être à la fois légitime et malveillante. Dans des scénarios légitimes, ces outils peuvent être utilisés par les professionnels de la sécurité pour évaluer la force des mots de passe et identifier les vulnérabilités des systèmes. Cela aide les organisations à améliorer leurs mesures de sécurité et à se protéger contre les menaces potentielles.

Les professionnels de la sécurité, les administrateurs système, les sociétés de cybersécurité et les forces de l’ordre font partie des utilisateurs légitimes des outils de piratage de mots de passe. Cependant, les outils de piratage de mots de passe sont également utilisés par des pirates informatiques et des individus malveillants se livrant à des activités illicites.

Ces individus exploitent des mots de passe faibles pour obtenir un accès non autorisé à des informations personnelles, professionnelles ou financières. Ils utilisent des mots de passe piratés pour lancer des cyberattaques, voler des données, commettre des fraudes, etc.

Table des matières

Qu’est-ce que le craquage de mot de passe ?

En termes simples, le piratage de mot de passe fait référence au processus consistant à tenter de découvrir ou de découvrir le mot de passe d'une personne sans sa permission. Cela implique l'utilisation d'outils ou de techniques spécialisés pour essayer diverses combinaisons de caractères, de mots ou d'expressions jusqu'à ce que le mot de passe correct soit trouvé.

Cette activité est généralement utilisée pour obtenir un accès non autorisé à un système ou à un compte personnel. Le outil de suppression de mots de passe en ligne (logiciel de piratage de mots de passe wifi) peut exploiter des mots de passe faibles, des vulnérabilités ou des failles de sécurité pour accéder à des comptes protégés.

Cette activité est considérée comme malveillante et est souvent illégale à moins qu'elle ne soit effectuée par des personnes autorisées à des fins de sécurité légitimes.

12 meilleurs outils de piratage de mots de passe en cybersécurité

- Méduse

- Hashcat

- Jean l'éventreur

- Craqueur de mot de passe

- AirCrack

- Caïn et Abel

- CrackStation

- Arc-en-cielCrack

- ophCrack

- Hydra de THC

- WFuzz

- Craqueur de mot de passe Brutus

Voici quelques exemples d'outils de piratage de mots de passe Wi-Fi.

Méduse

Idéal pour : cracker des mots de passe gratuitement via des tests parallèles par force brute.

Medusa est un déverrouillage de mot de passe wifi qui partage des similitudes avec THC Hydra. Cet outil, qui fonctionne via l'interface de ligne de commande, a la capacité de tester jusqu'à 2 000 mots de passe en une minute seulement.

Il offre aux utilisateurs la possibilité d'effectuer un traitement simultané via des threads afin de déchiffrer les mots de passe. De plus, ce logiciel peut être utilisé pour récupérer les mots de passe de plusieurs comptes.

Plateformes prises en charge : Windows, Linux et macOS

Caractéristiques de Méduse

- Traitement basé sur des threads parallèles pour les tests de force brute.

- Conçu dans un souci de modularité.

- Permet une flexibilité en cas de saisie utilisateur telle que mot de passe/utilisateur/hôte.

- Prend en charge divers protocoles tels que MB, HTTP, POP3, SSHv2 et MS-SQL.

Avantages et inconvénients de Méduse

- Prend en charge divers protocoles, notamment SSH, FTP, Telnet, HTTP, etc.

- Prise en charge multithread qui accélère le processus de craquage de mot de passe.

- Courbe d’apprentissage abrupte.

Tarification : Medusa est un pirate de mot de passe gratuit.

Hashcat

Idéal pour : craquer plusieurs hachages simultanément. Connu comme le pirate de mot de passe le plus rapide au monde !

Hashcat, un outil open source et gratuit, se présente comme l'application de cracking wifi la plus rapide au monde. Il propose une variété de méthodes, allant de la force brute de base aux masques hybrides, vous permettant de déchiffrer plusieurs hachages simultanément.

Avec Hashcat, les utilisateurs peuvent décoder différents types de hachages, notamment SHA3-512, MD5, PBKDF2, ChaCha20, KeePass, 1Password, Kerberos 5, LastPass et autres.

Plateformes prises en charge : Windows, Linux et macOS.

Caractéristiques de Hashcat

- Prend en charge plus de 300 types de hachage.

- Utilise à la fois le GPU et le CPU pour déchiffrer facilement les mots de passe.

Avantages et inconvénients de Hashcat

- Large gamme d'algorithmes et de formats pris en charge, notamment MD5, SHA-1, bcrypt, NTLM et bien d'autres.

- Modes d'attaque avancés comme l'attaque basée sur des règles, l'attaque par masque, etc.

- En fonction du GPU, c'est-à-dire que les utilisateurs ne disposant pas d'un GPU approprié peuvent rencontrer des vitesses de craquage plus lentes.

Tarification : Hashcat est un cracker de mot de passe Wi-Fi gratuit.

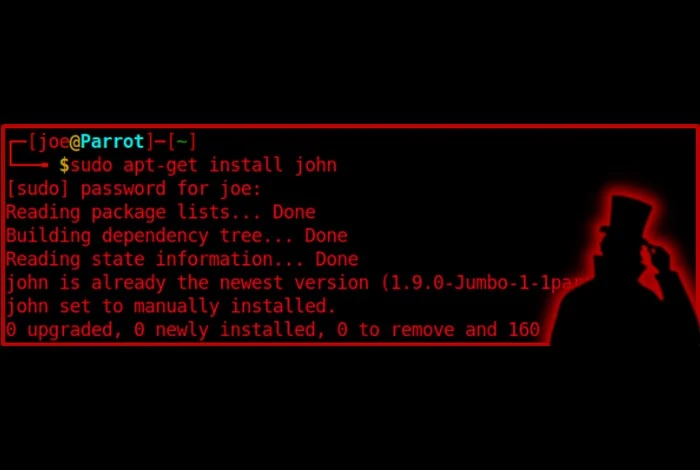

Jean l'éventreur

Idéal pour : identifier gratuitement les mots de passe faibles ou vulnérables sur macOS et Unix OS.

John the Ripper est une application gratuite qui permet la récupération de mots de passe locaux et à distance. Les professionnels de la sécurité peuvent utiliser ce logiciel pour évaluer la force de n'importe quel mot de passe. Il exploite les fonctionnalités d’attaque par dictionnaire et d’attaque Brute Force pour identifier les mots de passe.

Plateformes prises en charge : prend en charge Windows, Linux, macOS, OpenVMS et BeOS.

Caractéristiques de Jean l'Éventreur

- Crackage de mot de passe via des techniques d'attaque par dictionnaire et par force brute.

- Prend en charge les protocoles AVX2, MIC, ASIMD, AVX-51, SHA et MD54

Avantages et inconvénients de Jean l'Éventreur

- Un large éventail de techniques de piratage de mots de passe telles que les attaques par dictionnaire et les attaques hybrides.

- Il dispose d’une communauté d’utilisateurs vaste et active, fournissant de nombreuses ressources, documentation et commentaires des utilisateurs.

- Configuration complexe et processus de cracking fastidieux.

Tarification : John the Ripper est un logiciel gratuit de piratage de mots de passe Wi-Fi.

Craqueur de mot de passe

Idéal pour : Récupérer gratuitement des mots de passe cachés dans les applications Windows.

Password Cracker, étant une application de bureau pour le système d'exploitation Windows, permet d'afficher les mots de passe dissimulés. Lorsque vous créez un compte, certaines applications masquent les mots de passe à l'aide d'astérisques pour garantir la sécurité.

Avec cet outil, il n'est pas nécessaire d'écrire manuellement les mots de passe sur papier. Une fois activé, passez simplement la souris sur le mot de passe pour le révéler.

Plateformes prises en charge : Windows

Caractéristiques du pirate de mot de passe

- Permet de visualiser les mots de passe cachés simplement en survolant la souris.

- Prise en charge multilingue

Avantages et inconvénients du pirate de mot de passe

- Il peut être utilisé pour tester la force des mots de passe et améliorer la sécurité globale.

- Décrypte rapidement les mots de passe cachés.

- Le déchiffrage de mots de passe complexes peut prendre beaucoup de temps.

Tarification : Il s’agit d’un cracker de mot de passe Gmail gratuit.

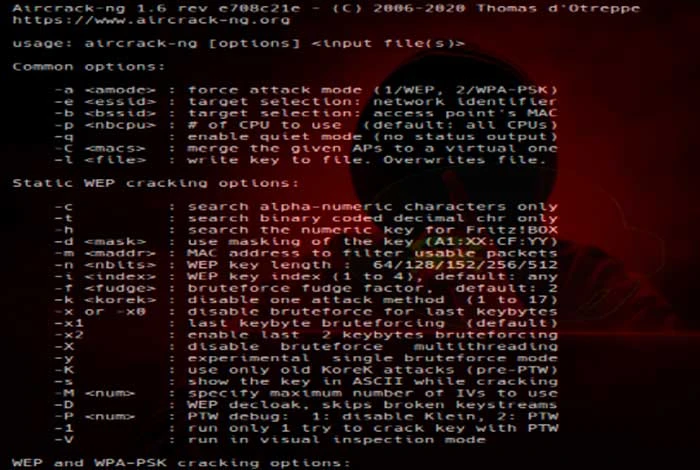

AirCrack

Idéal pour : cracker gratuitement les mots de passe Wi-Fi via FMS Attack

AirCrack est un programme de bureau gratuit utilisé pour déchiffrer les mots de passe Wi-Fi. Ce logiciel est capable de déchiffrer les mots de passe WEP et WPA.

De plus, il fournit des fonctionnalités pour améliorer la sécurité Wi-Fi, notamment la surveillance et le test des connexions. Il analyse plusieurs paquets cryptés à l'aide d'un algorithme prédéfini pour déchiffrer les mots de passe cachés.

Plateformes prises en charge : fonctionne sous Linux, Windows, OS X, eComStation2, Solaris, NetBSD, FreeBSD et OpenBSD

Caractéristiques d’AirCrack

- Tire parti des techniques d’attaque FMS.

- Prend en charge les mots de passe WPA et WEP.

Avantages et inconvénients d'AirCrack

- Compatibilité multiplateforme

- Récupération du mot de passe WiFi

- Expertise technique requise

Tarification : AirCrack est un décodeur de mot de passe gratuit.

Caïn et Abel

Idéal pour : Analyser gratuitement les faiblesses de la sécurité des mots de passe sur l’application Windows.

Caïn et Abel est un logiciel gratuit de piratage de mots de passe conçu pour le personnel médico-légal, les experts en réseaux et les professionnels de la sécurité. Ce logiciel peut fonctionner comme un renifleur de données réseau, permettant la surveillance de l'activité du réseau.

De plus, il est capable de récupérer des mots de passe grâce à diverses techniques telles que l'enregistrement VoIP, le décodage des mots de passe cryptés, la révélation des mots de passe mis en cache, etc.

Plateformes prises en charge : Windows

Caractéristiques de Caïn et Abel

- Agit comme un renifleur pour surveiller le trafic.

- Tire parti des attaques par dictionnaire, des attaques de cryptanalyse et des attaques par force brute.

- Reniflage des protocoles SSH-1, HTTPS et APR.

Avantages et inconvénients de Caïn et Abel

- Entièrement gratuit et sans frais cachés.

- Offre plusieurs méthodes de craquage de mot de passe.

- Récupération rapide de mots de passe simples.

- Nécessite le téléchargement de « Rainbow Tables » spécifiques depuis Internet.

- L'installation du logiciel est nécessaire pour récupérer les mots de passe du disque dur de l'ordinateur.

Tarification : Caïn et Abel est un outil gratuit de piratage de mots de passe zip.

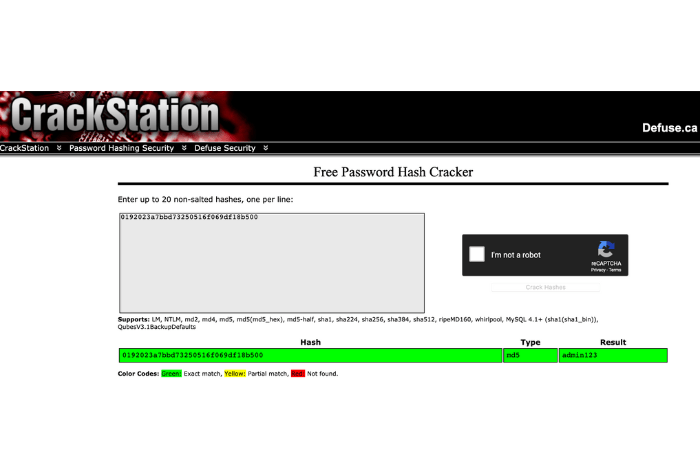

CrackStation

Idéal pour : crackage de hachage en ligne gratuit

CrackStation est une plateforme en ligne qui vous permet de déchiffrer le hachage de mot de passe sans frais. Il utilise une technique similaire à Dictionary Attack, incorporant à la fois des mots basés sur un dictionnaire ainsi que des mots de passe obtenus à partir de vidages de mots de passe.

La plate-forme déchiffre les hachages de mots de passe simplement en utilisant des tables de recherche précalculées comprenant plus de 14 milliards d'entrées.

Plateformes prises en charge : Linux, macOS et Windows

Caractéristiques de CrackStation

- Prend en charge NTLM, LM, sha384, ripeMD160, sha512, Whirlpool, etc.

- Tire parti de la table de recherche pour déchiffrer les mots de passe

- Fonctionne exclusivement pour les « hachis non salés »

Avantages et inconvénients de CrackStation

- C'est un logiciel gratuit de hachage de mot de passe

- Offre à la fois des tables de recherche et de recherche inversée pour un hachage facile des mots de passe

- Prend en charge le craquage MD2, MD5, NTLM et SHA1

- Cet outil pourrait poser des problèmes éthiques et juridiques

Tarification : CrackStation est un cracker de hachage en ligne gratuit.

Arc-en-cielCrack

Idéal pour : utiliser des techniques telles que la mémoire temporelle à grande échelle pour déchiffrer les hachages de mots de passe.

RainbowCrack est une autre application de bureau gratuite pour le craquage de mots de passe. Les utilisateurs exploitent ce logiciel pour récupérer les mots de passe de différentes applications en ligne.

Il utilise une méthode de mémoire temporelle pour calculer les mots de passe et stocke les résultats dans une table arc-en-ciel, permettant l'utilisation de techniques de force brute pour déchiffrer les mots de passe.

Plateformes prises en charge : Linux et Windows

Caractéristiques de RainbowCrack

- Mémoire de temps optimisée pour la création, la recherche et la conversion de tables.

- Prend en charge l'accélération GPU et le traitement multicœur.

- Prend en charge les tables SHA2, MD5 et NTLM.

Avantages et inconvénients de RainbowCrack

- Capacité de craquage de mot de passe à grande vitesse.

- Probabilité accrue de récupération réussie du mot de passe.

- Fonctionne avec un minimum de ressources de traitement.

- Nécessite une capacité de stockage importante.

Tarification : Il s’agit d’un déverrouillage de mot de passe wifi gratuit.

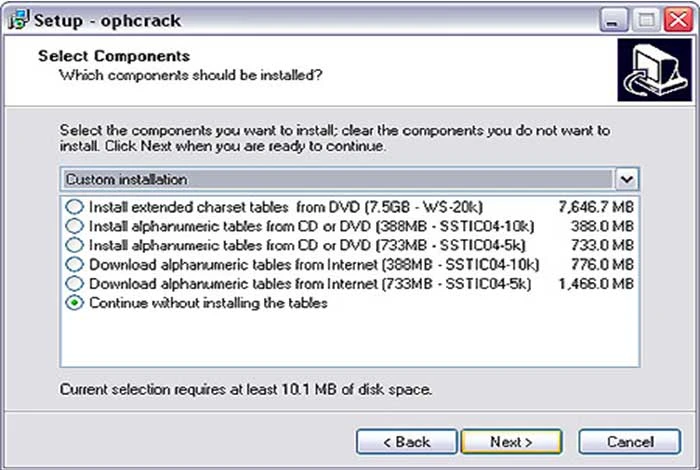

ophCrack

Idéal pour : Craquage de mot de passe gratuit pour le système d'exploitation Windows.

ophCrack utilise des tables arc-en-ciel et fonctionne sur un système de mémoire temporelle pour déchiffrer les mots de passe. Cette application en ligne a déjà récupéré environ 99,99 % des mots de passe alphanumériques en quelques secondes seulement.

En dehors de cela, il offre des fonctionnalités étendues, notamment la prise en charge du multithreading, du fuzzing des cookies, de la récursivité, etc.

Plateformes prises en charge : Windows

Caractéristiques d'ophCrack

- Casse les hachages de mots de passe LM et NTLM.

- Adopte la technique de la force brute.

- LiveCD pour simplifier la méthode de craquage de mot de passe.

- Prise en charge des modes CSV et audit.

- Prise en charge du SAM crypté.

Avantages et inconvénients d'ophCrack

- Interface utilisateur intuitive

- Élimine le besoin de mots de passe précédents

- Impossible de récupérer les mots de passe de 14 caractères ou plus

Tarification : ophCrack est un renifleur de mot de passe gratuit.

Hydra de THC

Idéal pour : tester les fonctionnalités de sécurité d’une application par des chercheurs et des consultants en sécurité.

THC Hydra est une application disponible gratuitement qui permet aux chercheurs et aux consultants en sécurité d'évaluer l'efficacité des fonctionnalités de sécurité. Il est compatible avec un large éventail de protocoles de sécurité, ce qui en fait l'un des outils de piratage de mots de passe les plus polyvalents.

Cet outil utilise les méthodes Dictionary et Brute Force et est particulièrement utile pour les développeurs de logiciels et les spécialistes de la sécurité.

Plateformes prises en charge : Unix, macOS et Windows

Caractéristiques du THC Hydra

- Prend en charge plus de 50 protocoles, dont Oracle, HTTPS, Telnet, SID, etc.

- Prise en charge des systèmes mobiles, notamment Android, Blackberry et iPhone.

Avantages et inconvénients du THC Hydra

- Capacité de piratage rapide des mots de passe

- Prise en charge étendue du protocole

- Prend en charge les outils d'attaque par dictionnaire et par force brute

- Cela peut provoquer un léger ralentissement du système

Tarification : THC Hydra est un cracker de mot de passe Hydra gratuit.

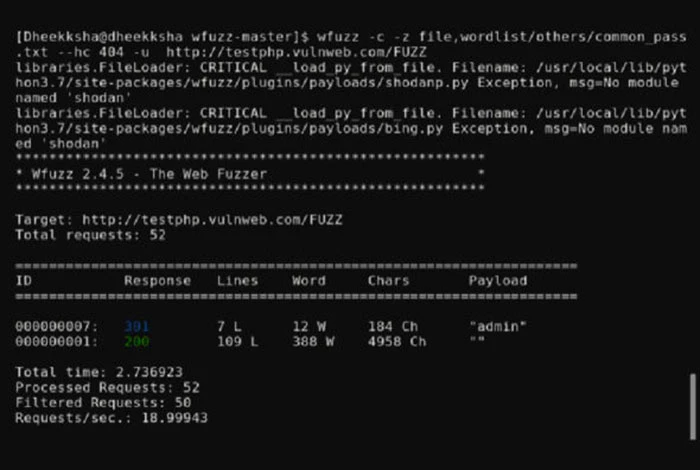

WFuzz

Idéal pour : analyser et découvrir gratuitement les vulnérabilités des applications de sites Web.

WFuzz est un logiciel conçu pour les applications Brute Force dans le but d'identifier les vulnérabilités. Il est utilisé pour découvrir des ressources non liées telles que des scripts, des répertoires et des servlets. Ce logiciel prend en charge divers protocoles, notamment SQL, XSS, LDAP et autres.

Plateformes prises en charge : prend en charge Linux, Windows et macOS.

Caractéristiques de WFuzz

- Possède un cadre modulaire

- Fournit des plugins et des tests personnalisés.

Avantages et inconvénients de WFuzz

- Offre de nombreuses options de personnalisation

- Le plus polyvalent car il propose des plugins personnalisés

- Nécessite des ressources RAM importantes

- Fonctionne à un rythme plus lent

Tarification : WFuzz est un cracker de mot de passe WinRAR gratuit en ligne.

Craqueur de mot de passe Brutus

Idéal pour : récupérer des noms d’utilisateur et des mots de passe à partir de systèmes d’exploitation, d’applications et de sites Web.

Brutus Password Cracker utilise la technique Dictionary Attack pour récupérer tous les mots de passe cachés ou oubliés. Ce logiciel est spécialement conçu pour déchiffrer des mots de passe faciles et simples. En dehors de cela, l’application de bureau est exclusivement compatible avec le système d’exploitation Windows.

Plateformes prises en charge : Windows

Caractéristiques du crackeur de mot de passe Brutus

- Prend en charge NetBus, POP3, NNTP, Telnet, HTTP, FTP, SMB, IMAP, etc.

- Moteur d'authentification multiple

- Configuration de la force brute

- Prise en charge du proxy chaussettes

Avantages et inconvénients de l'outil de craquage de mot de passe Brutus

- Vous pouvez personnaliser votre propre type d'authentification

- Fonctionnalité pratique de chargement et de reprise

- Puissant moteur d’authentification en plusieurs étapes

- Fonctionne uniquement avec les systèmes d'exploitation Windows

Tarification : Brutus Password Cracker est disponible gratuitement. C'est le meilleur logiciel de piratage pour déchiffrer les mots de passe.

Comment fonctionnent les outils de piratage de mots de passe ?

Les outils de craquage de mots de passe fonctionnent en employant diverses techniques pour essayer différentes combinaisons de mots de passe jusqu'à ce que la bonne soit trouvée. Ces outils utilisent des méthodes telles que les attaques par dictionnaire, la force brute, les attaques par table arc-en-ciel et les attaques hybrides.

Lors d'une attaque par force brute, l'outil essaie systématiquement toutes les combinaisons de caractères possibles jusqu'à ce que le mot de passe soit déchiffré. Une attaque par dictionnaire consiste à utiliser une liste préexistante de mots de passe, de mots ou d’expressions couramment utilisés pour y accéder.

Les attaques par table arc-en-ciel utilisent des tables précalculées contenant les valeurs de hachage des mots de passe, permettant une correspondance plus rapide des mots de passe. Les attaques hybrides combinent des éléments d’attaques par force brute et par dictionnaire. Dans l’ensemble, les outils de piratage de mots de passe exploitent ces techniques pour tester différentes possibilités de récupération de mots de passe.

Comparaison des 5 meilleurs outils de piratage de mots de passe

Voici la liste des cinq meilleurs outils de piratage de mots de passe ainsi que leur comparaison basée sur des mesures telles que la plate-forme, les fonctionnalités, les protocoles pris en charge et le prix.

| Outils de piratage de mots de passe | Plate-forme | Protocoles pris en charge | Caractéristiques | Prix |

| CrackStation | • Les fenêtres • macOS •Linux | • NTLM •LM •MySQL 4.1+ • Bain à remous, etc. | • Crackeur de hachage en ligne • Table de consultation | Gratuit |

| Brutus | les fenêtres | • POP3 • PME • IMAP • HTTP • FTP • NNTP, etc. | • Authentification à plusieurs étapes • Prise en charge du proxy Chaussettes • Configuration de l'outil Force Brute | Gratuit |

| Craqueur de mot de passe | les fenêtres | N / A | • Visionneuse de mots de passe cachés • Prise en charge multilingue | Gratuit |

| Arc-en-cielCrack | Linux et Windows | • Tableaux SHA2 • Tableaux MD5 • Tableaux NTLM | • Outil de mémoire de temps optimisé pour la recherche • Création et conversion de tables. • Prend en charge l'accélération GPU et le traitement multicœur. | Gratuit |

| AirCrack | • FreeBSD •NetBSD • Les fenêtres • OS X • Linux, etc. | WEP et WPA | • Technique d'attaque FMS • Prend en charge les mots de passe WPA et WEP | Gratuit |

Conclusion

Les outils de piratage de mots de passe mentionnés dans ce blog servent à différents objectifs et répondent à différents besoins. Lorsqu'il s'agit de récupérer des mots de passe cachés sous Windows, Brutus est une option appropriée. Pour la récupération à distance des mots de passe, John the Ripper, CrackStation ainsi que ophCrack sont fortement recommandés.

Les développeurs d'applications Web doivent prendre en compte Medusa, ophCrack ou WFuzz pour identifier les vulnérabilités. En dehors de cela, pour découvrir les faiblesses des protocoles du système d’exploitation Windows, Caïn et Abel se sont révélés être les outils de piratage de mots de passe les plus efficaces.

Les experts en sécurité des réseaux devraient explorer RainbowCrack et THC Hydra pour identifier les vulnérabilités du système. Enfin, pour ceux qui cherchent à récupérer les mots de passe WiFi, le logiciel AirCrack est fortement recommandé.

FAQ relatives aux outils de piratage de mots de passe

Quels sont les outils utilisés pour pirater les mots de passe ?

Le piratage de mot de passe est le processus consistant à tenter de deviner ou d'automatiser le processus de détermination d'un mot de passe pour un compte crypté. Il existe divers outils disponibles qui peuvent être utilisés pour craquer les mots de passe, notamment Medusa, Aircrack, John the Ripper, RainbowCrack, Password Cracker, Hashcat, THC Hydra, WFuzz, etc.

Comment fonctionnent les outils de piratage de mots de passe ?

Les outils de piratage de mots de passe utilisent des algorithmes et des méthodes de force brute pour tenter de deviner ou de déchiffrer des combinaisons de mots de passe. Ces outils peuvent utiliser les informations du système cible, telles que les mots de passe enregistrés ou les détails du compte, pour aider à deviner le mot de passe.

Certaines techniques courantes utilisées par les pirates de mots de passe Gmail incluent les attaques par dictionnaire, les attaques au pain salé et les attaques par table arc-en-ciel.Quelles sont les utilisations d’une application de craquage de mot de passe ?

Une application de craquage de mot de passe ou un décodeur de mot de passe peut être utilisé pour récupérer des mots de passe perdus ou oubliés, obtenir un accès non autorisé à des systèmes ou des comptes sécurisés et tester la force des mots de passe pour détecter les vulnérabilités de sécurité.

Est-il légal d'utiliser un outil de piratage de mot de passe ?

Non, il n'est pas légal d'utiliser un outil de piratage de mot de passe pour obtenir un accès non autorisé à un système informatique ou à un compte. La plupart des juridictions ont des lois qui interdisent l'accès non autorisé aux systèmes ou données informatiques. Et l’utilisation d’un outil de piratage de mot de passe pour contourner les mesures de sécurité peut être considérée comme une violation de ces lois.

Processus de recherche:

- Temps nécessaire à la recherche et à la rédaction de cet article : Pour rédiger cet article, un total de 14 heures ont été consacrées à la recherche appropriée ainsi qu'à la rédaction.

- Total des outils recherchés : 21

- Principaux outils sélectionnés pour examen : 12

Catégories associées : Logiciel de gestion de mots de passe | Logiciel de gestion des accès aux identités | Logiciel de cybersécurité