Que sont DMARC, DKIM et SPF ?

Publié: 2023-09-25Alors que les spécialistes du marketing et les professionnels de la vente s'efforcent de maximiser l'impact de leurs campagnes dans un écosystème numérique de plus en plus compétitif, l'authentification des e-mails apparaît comme un pilier essentiel du succès. En donnant la priorité et en mettant en œuvre des protocoles d'authentification robustes, les spécialistes du marketing peuvent préserver la réputation de leur marque, favoriser la confiance des clients et libérer tout le potentiel du marketing par courrier électronique en tant que puissant moteur de croissance de leur entreprise.

DMARC, DKIM et SPF sont trois principaux protocoles de sécurité de messagerie qui aident à lutter contre le spam, le phishing et autres attaques par courrier électronique. Dans ce guide, nous expliquerons ces trois principaux protocoles de sécurité des e-mails , comment ils fonctionnent et comment vous pouvez les utiliser pour améliorer la délivrabilité des e-mails.

Qu'est-ce que le FPS ?

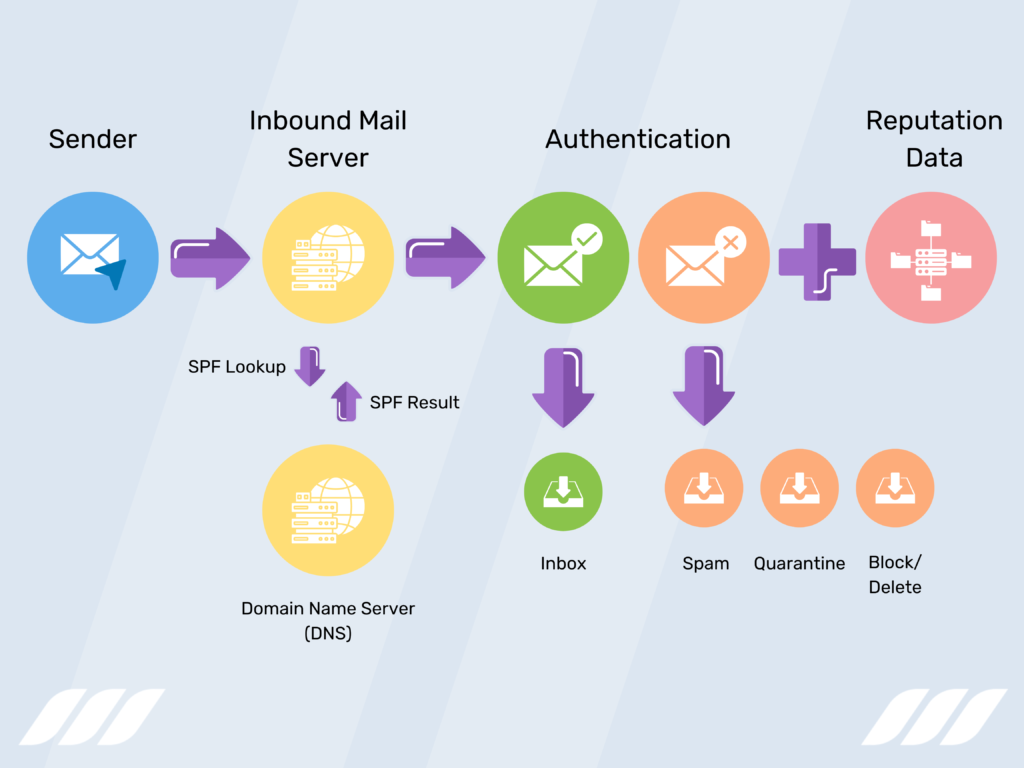

Sender Policy Framework (SPF) est un protocole d'authentification de courrier électronique qui permet de vérifier qu'un message électronique a été envoyé à partir d'un serveur autorisé. Il fonctionne en vérifiant les enregistrements DNS du domaine de l'expéditeur pour garantir que le serveur d'envoi a reçu l'autorisation d'envoyer des e-mails au nom du domaine.

Comment fonctionne le SPF ?

Sender Policy Framework fonctionne en ajoutant un enregistrement TXT aux paramètres DNS d'un domaine. Cet enregistrement précise quels serveurs sont autorisés à envoyer des e-mails à partir de ce domaine. Lorsqu'un e-mail est reçu, le serveur destinataire vérifie l'enregistrement SPF du domaine de l'expéditeur pour confirmer que le serveur qui envoie le message est autorisé à envoyer du courrier au nom de ce domaine.

Par exemple, disons que votre entreprise utilise le domaine example.com. De plus, il utilise un fournisseur de services de messagerie tiers pour envoyer des e-mails. Dans ce cas, vous devrez ajouter un enregistrement SPF à vos paramètres DNS pour autoriser les serveurs de votre fournisseur de messagerie à envoyer des e-mails au nom de votre domaine. Cet enregistrement ressemblerait généralement à ceci :

v=spf1 include:emailprovider.com ~tous

Cet enregistrement précise que seuls les serveurs appartenant à emailprovider.com sont autorisés à envoyer des emails au nom de example.com. Le paramètre « ~all » indique que si un serveur n'est pas autorisé, l'e-mail doit quand même être accepté mais marqué comme potentiellement suspect.

Voici un autre exemple de ce à quoi ressemble un enregistrement SPF :

v=spf1 a mx ip4:192.168.0.1/24 include:_spf.google.com ~tous

Cet enregistrement SPF autorise la plage d'adresses IP 192.168.0.1/24, l'enregistrement A et l'enregistrement MX à envoyer des e-mails pour le domaine. L'enregistrement inclut également les serveurs de messagerie Google en tant qu'expéditeurs autorisés, et tout autre expéditeur qui réussit la vérification SPF sera traité comme un échec logiciel (~ tous).

Qu’est-ce que le DKIM ?

DomainKeys Identified Mail (DKIM) est un autre protocole d'authentification de courrier électronique qui permet de vérifier l'authenticité d'un message électronique. Contrairement à SPF, qui vérifie l'autorisation du serveur d'envoi, DKIM vérifie l'intégrité du contenu de l'e-mail. Pour ce faire, il ajoute une signature numérique à l'en-tête de l'e-mail, que le serveur destinataire peut vérifier.

Comment fonctionne le DKIM ?

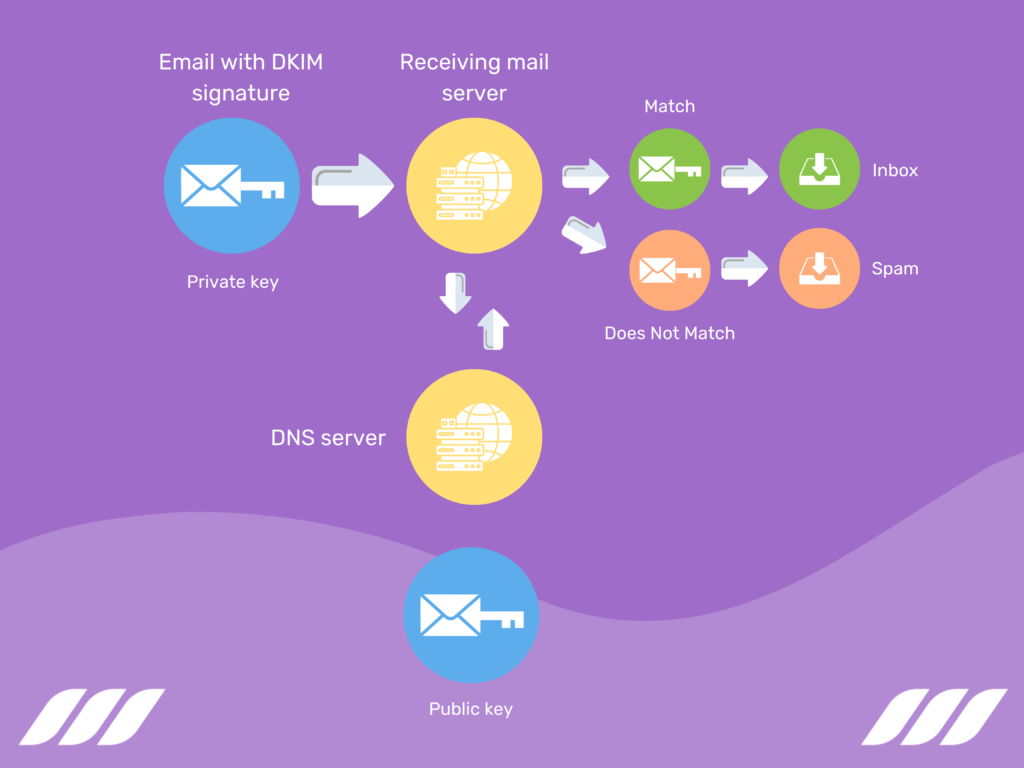

Domainkeys Identified Mail fonctionne en ajoutant une signature numérique à l'en-tête de l'e-mail. La signature est générée via une clé privée que seul le serveur expéditeur connaît. La signature est ajoutée à l'en-tête de l'e-mail, accompagnée d'une clé publique que le serveur destinataire peut utiliser pour vérifier l'authenticité de la signature.

Lorsque le serveur destinataire reçoit l'e-mail, il vérifie la signature DKIM en utilisant la clé publique dans l'en-tête de l'e-mail pour déchiffrer la signature. Si la signature correspond au contenu de l'e-mail, l'e-mail est considéré comme authentique.

DKIM aide le destinataire à confirmer que le message n'a pas été modifié ou falsifié pendant le transit. En effet, la signature numérique est calculée en fonction du contenu du message électronique. Si une partie du message électronique est modifiée, la signature numérique deviendra invalide et l'e-mail sera rejeté.

De plus, DKIM permet aux destinataires d'e-mails d'identifier le domaine de l'expéditeur de l'e-mail. Cela fournit une défense contre les e-mails de phishing , car les destinataires des e-mails peuvent utiliser ces informations pour déterminer si un e-mail provient d'un expéditeur légitime.

Voici un exemple pour vous aider à comprendre le fonctionnement de DKIM :

Disons que vous êtes responsable marketing dans une grande entreprise de commerce électronique et que vous souhaitez envoyer des e-mails promotionnels à vos clients. Vous créez une campagne et utilisez le fournisseur de services de messagerie de votre entreprise pour envoyer les e-mails.

Votre entreprise a mis en œuvre DKIM, le fournisseur de services de messagerie ajoute donc une signature numérique unique à chaque e-mail à l'aide d'une clé privée. Lorsque le fournisseur de messagerie du destinataire reçoit l'e-mail, il vérifie la clé publique dans les enregistrements DNS de votre entreprise pour vérifier la signature. Si la signature est valide, le message est envoyé dans la boîte de réception du destinataire, sinon il est marqué comme spam.

Qu’est-ce que DMARC ?

DMARC (Domain-Based Message Authentication, Reporting & Conformance) est un protocole qui fonctionne avec SPF et DKIM pour fournir un système d'authentification de courrier électronique plus robuste.

DMARC permet aux propriétaires de domaine de publier des politiques spécifiant ce qui doit arriver aux e-mails qui échouent aux contrôles d'authentification. Il permet aux destinataires d'e-mails de déterminer si les e-mails entrants sont authentiques et de spécifier comment gérer les e-mails dont l'authentification échoue.

Comment fonctionne DMARC ?

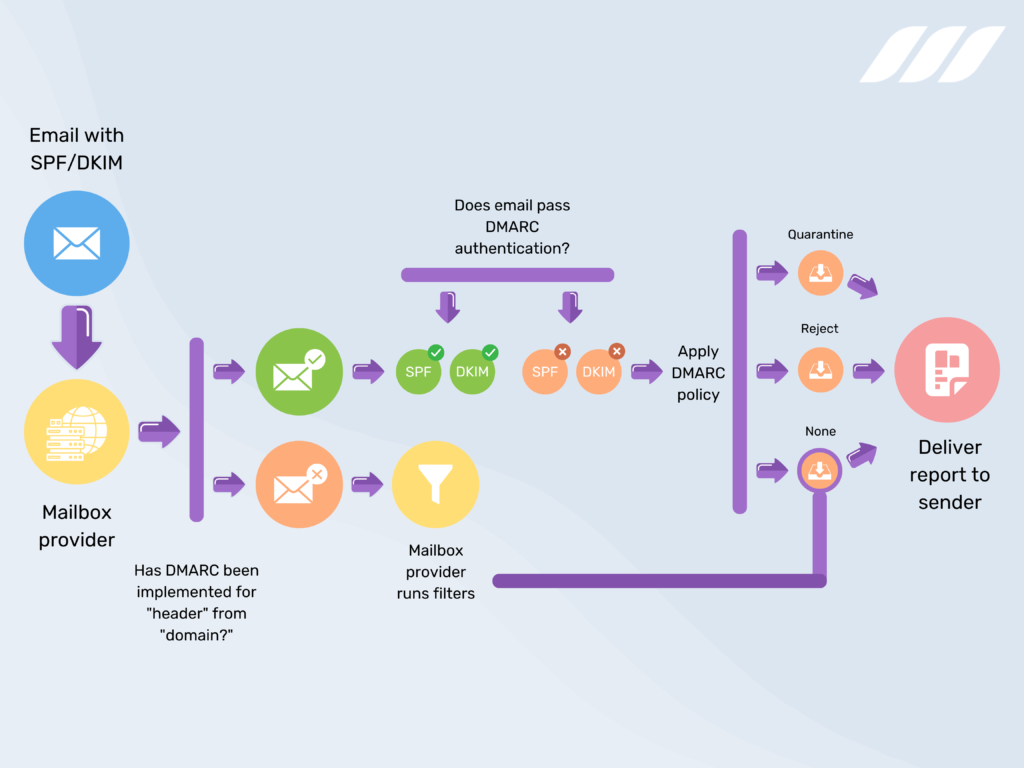

L'authentification, la création de rapports et la conformité des messages basés sur le domaine fonctionnent en ajoutant un enregistrement TXT aux paramètres DNS d'un domaine qui spécifie comment gérer les échecs des vérifications SPF et DKIM. Cela commence par vérifier l'alignement du domaine spécifié dans l'en-tête From de l'e-mail avec les domaines spécifiés dans les enregistrements DKIM et SPF. Si ces domaines ne correspondent pas, cela suggère que l'e-mail a peut-être été usurpé et doit être rejeté ou marqué comme spam.

Lorsqu'un e-mail est reçu, le serveur du destinataire vérifie les enregistrements SPF et DKIM pour déterminer si l'e-mail est authentique. Si l'un ou l'autre des enregistrements échoue, l'e-mail est marqué comme spam ou rejeté, en fonction des politiques définies par le serveur de messagerie du destinataire.

Et si l'e-mail réussit les vérifications SPF et DKIM, le serveur de messagerie du destinataire recherche une politique DMARC dans les enregistrements DNS du domaine de l'expéditeur. Cette stratégie spécifie comment le serveur de messagerie du destinataire doit gérer l'e-mail s'il échoue à la vérification DMARC.

L'enregistrement DMARC peut spécifier l'une des trois actions à entreprendre :

- Aucune : ne prenez aucune mesure.

- Quarantaine : marquez l'e-mail comme potentiellement suspect et placez-le dans le dossier spam ou courrier indésirable du destinataire.

- Rejeter : rejetez catégoriquement l'e-mail et ne le remettez pas au destinataire.

L'enregistrement DMARC spécifie également la fréquence à laquelle le serveur destinataire doit renvoyer des rapports au propriétaire du domaine sur les e-mails qui échouent aux contrôles d'authentification.

Voici un exemple pour vous aider à comprendre le fonctionnement de DMARC :

Supposons que la société ABC utilise un domaine distinct pour la diffusion d'e-mails froids. L'entreprise peut mettre en œuvre DMARC sur son domaine principal pour protéger la réputation de sa marque et empêcher toute utilisation non autorisée de son domaine. L'enregistrement DMARC précise que tout e-mail prétendant provenir du domaine principal de l'entreprise doit passer les contrôles d'authentification SPF et DKIM, et si un e-mail échoue à ces vérifications, il doit être rejeté ou marqué comme spam.

Lorsque le fournisseur de messagerie d'un destinataire reçoit un e-mail prétendant provenir du domaine principal de la société ABC, il vérifie les résultats d'authentification SPF et DKIM par rapport à la politique DMARC. Si l'e-mail réussit les deux contrôles d'authentification, il est envoyé dans la boîte de réception du destinataire. En cas d'échec, l'e-mail est soit rejeté, soit marqué comme spam, protégeant ainsi la réputation de la marque de l'entreprise et empêchant toute utilisation non autorisée de son domaine à des fins de phishing ou de spam.

Pourquoi vous avez besoin de DMARC, SPF et DKIM

La mise en œuvre de DMARC, SPF et DKIM offre une défense robuste contre les problèmes de messagerie, notamment le spam, le phishing et les erreurs de l'opérateur. La meilleure partie? Ces protocoles vous aident à protéger la réputation de votre marque, à prévenir la fraude par courrier électronique et à améliorer la délivrabilité des courriers électroniques.

Voici quelques-uns des avantages de chaque protocole pour les spécialistes du marketing par courrier électronique et les entreprises :

Protéger la réputation de la marque

DMARC, SPF et DKIM peuvent vous aider à protéger la réputation de votre marque en empêchant la fraude par courrier électronique et les attaques de phishing. En authentifiant vos e-mails, vous pouvez vous assurer que vos clients reçoivent uniquement des e-mails légitimes de votre organisation. Cela contribue à renforcer la confiance de vos clients et garantit que la réputation de votre marque n'est pas ternie par des e-mails frauduleux.

Délivrabilité améliorée

La mise en œuvre de DMARC, SPF et DKIM peut également améliorer la délivrabilité des e-mails en réduisant les risques que vos e-mails soient marqués comme spam ou bloqués par les fournisseurs de messagerie. En authentifiant vos e-mails, vous pouvez établir la confiance avec les fournisseurs de messagerie, qui seront alors plus susceptibles de transmettre vos e-mails dans les boîtes de réception de vos prospects ou clients.

Conformité

Aujourd'hui, la plupart des secteurs sont tenus de se conformer à diverses exigences et directives réglementaires, telles que HIPAA ou GDPR, qui obligent les organisations à mettre en œuvre des mesures appropriées pour sécuriser les données sensibles. DMARC, SPF et DKIM sont des mesures essentielles pour se conformer à ces réglementations en garantissant que les messages électroniques contenant des informations sensibles sont transmis en toute sécurité au destinataire prévu.

Informations sur les données

DMARC, SPF et DKIM fournissent également des informations précieuses sur vos mesures de livraison d'e-mails et d'engagement. Les rapports DMARC fournissent des informations sur l'état de votre authentification de courrier électronique et aident à identifier les problèmes potentiels liés à l'authentification de courrier électronique. Ces informations peuvent aider les entreprises à améliorer la délivrabilité de leurs e-mails et leurs taux d'engagement, ce qui se traduit par un meilleur retour sur investissement.

Comment SPF, DKIM et DMARC fonctionnent-ils ensemble ?

SPF, DKIM et DMARC travaillent ensemble pour fournir un système d'authentification de courrier électronique plus robuste.

Voici comment ils fonctionnent en tandem :

- SPF vérifie que le serveur d'envoi est autorisé à envoyer des e-mails à partir du domaine de l'expéditeur.

- DKIM vérifie l'intégrité du contenu de l'e-mail et s'assure que l'e-mail n'a pas été falsifié pendant le transit.

- DMARC spécifie comment gérer les vérifications d'authentification ayant échoué et permet aux propriétaires de domaine de recevoir des rapports sur les tentatives d'authentification ayant échoué.

Comme vous pouvez le constater, SPF et DKIM utilisent des méthodes différentes pour vérifier l'authenticité d'un e-mail. Lorsqu'un e-mail est reçu, le fournisseur de messagerie du destinataire vérifie les résultats d'authentification SPF et DKIM par rapport à la politique DMARC. Et comme DMARC s'appuie sur SPF et DKIM, il permet aux propriétaires de domaine de décider comment gérer les messages électroniques qui échouent aux contrôles d'authentification, par exemple en les rejetant ou en les mettant en quarantaine.

En mettant en œuvre les trois protocoles, vous pouvez garantir que vos e-mails sont envoyés dans les boîtes de réception de votre public. Ce n'est pas tout; l'utilisation conjointe de ces protocoles contribue à établir la confiance avec votre public cible et à protéger votre réputation.

Cependant, il est important de noter que la mise en œuvre de ces protocoles nécessite une expertise technique et une planification minutieuse. C'est une bonne idée de travailler avec votre équipe informatique ou votre fournisseur de services de messagerie pour installer et configurer correctement ces protocoles afin de garantir leur efficacité.

Où sont stockés les enregistrements SPF, DKIM et DMARC ?

Les enregistrements SPF, DKIM et DMARC sont stockés dans les paramètres DNS du domaine de l'expéditeur.

Les enregistrements DNS sont comme un annuaire téléphonique pour Internet, fournissant des informations sur la façon de trouver et de s'y connecter aux serveurs d'un domaine. Les enregistrements SPF, DKIM et DMARC sont ajoutés aux enregistrements DNS du domaine qui envoie l'e-mail.

Lorsqu'un e-mail est reçu, le serveur de messagerie du destinataire recherchera les enregistrements DNS du domaine pour trouver les enregistrements SPF, DKIM et DMARC. Mais il est important de noter que chaque domaine ne peut avoir qu'un seul enregistrement SPF, mais que plusieurs enregistrements DKIM et DMARC peuvent être ajoutés.

Les enregistrements SPF, DKIM et DMARC doivent être soigneusement configurés et testés pour garantir leur bon fonctionnement. Toute erreur ou mauvaise configuration peut entraîner le marquage des e-mails comme spam ou leur rejet par le serveur de messagerie du destinataire.

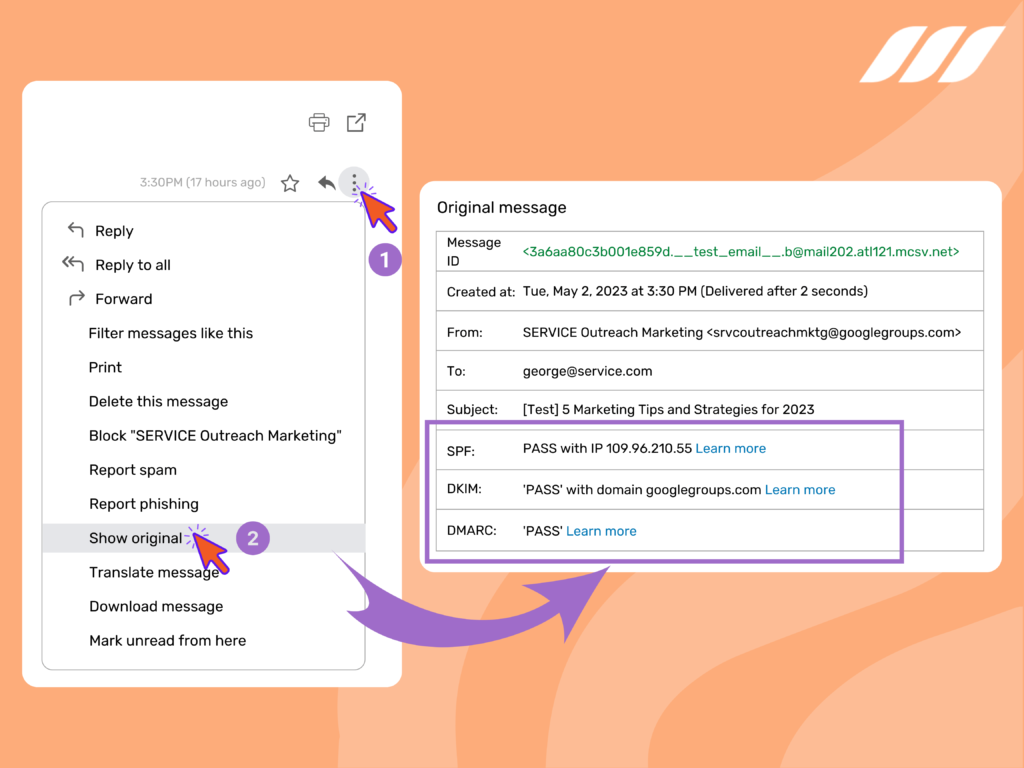

Comment vérifier si un e-mail a réussi SPF, DKIM et DMARC

Vous pouvez vérifier si un e-mail a réussi les contrôles SPF, DKIM et DMARC en consultant les en-têtes de l'e-mail. Voici comment procéder :

- Ouvrez l'e-mail dans votre client de messagerie.

- Recherchez les en-têtes de l'e-mail, qui sont généralement masqués par défaut.

- Recherchez l’en-tête « Authentification-Results » .

- Vérifiez les valeurs des champs SPF, DKIM et DMARC pour voir si l'e-mail a réussi les vérifications.

Si un e-mail échoue à l’une des vérifications d’authentification, il peut être marqué comme spam ou carrément rejeté.

Configuration de DMARC, DKIM et SPF pour un domaine

La configuration de DMARC, DKIM et SPF pour un domaine peut être un processus complexe, mais la plupart des fournisseurs de services de messagerie proposent des instructions étape par étape sur la façon de procéder.

Comment configurer le SPF

Accédez à votre site Web d'hébergement et recherchez la zone DNS ; là, vous devrez ajouter un nouvel enregistrement de type TXT

Dans cette capture d'écran, vous trouverez les entrées exactes que vous devrez insérer pour les fournisseurs d'hébergement les plus courants :

Type d'enregistrement : txt

Hôte : @

Valeur:

Gmail/G Suite v=spf1 include :_spf.google.com ~tous

Office365 v=spf1 inclut : spf.protection.outlook.com ~ tous

IONOS v=spf1 include:_spf.perfora.net include:_spf.kundenserver.de ~tous

ZOHO v=spf1 include :zoho.eu ~tous

Si vous utilisez un autre fournisseur de messagerie, veuillez contacter l'équipe d'assistance pour connaître la valeur exacte de l'enregistrement.

Points importants à noter :

- Certains fournisseurs d'hébergement peuvent avoir une section distincte pour les enregistrements SPF, mais n'oubliez pas de créer ici le type d'enregistrement TXT.

- N'ayez pas plus d'un enregistrement SPF installé dans la section DNS de votre hébergement. Si vous utilisez plusieurs serveurs de messagerie, incluez-les dans un seul enregistrement SPF. À titre d'exemple, l'enregistrement pour GSuite et Office365 ressemblera à ceci :

v=spf1 include:_spf.google.com include:spf.protection.outlook.com ~all.

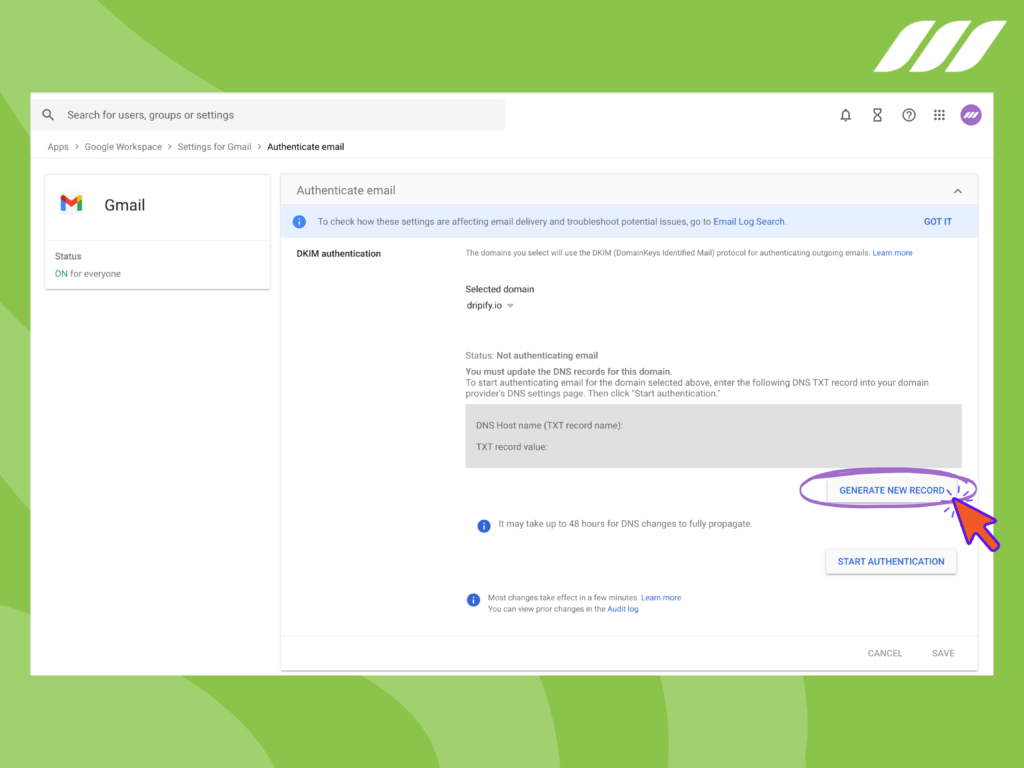

Comment configurer DKIM

Pour les comptes Gmail/GSuite, trouver l'enregistrement DKIM est très simple. Suivez ces étapes pour configurer l'enregistrement DKIM :

- Connectez-vous à votre compte Gmail / G Suite

- Accédez au panneau d'administration

- Dans le panneau de recherche, saisissez DKIM pour localiser la page des paramètres DKIM.

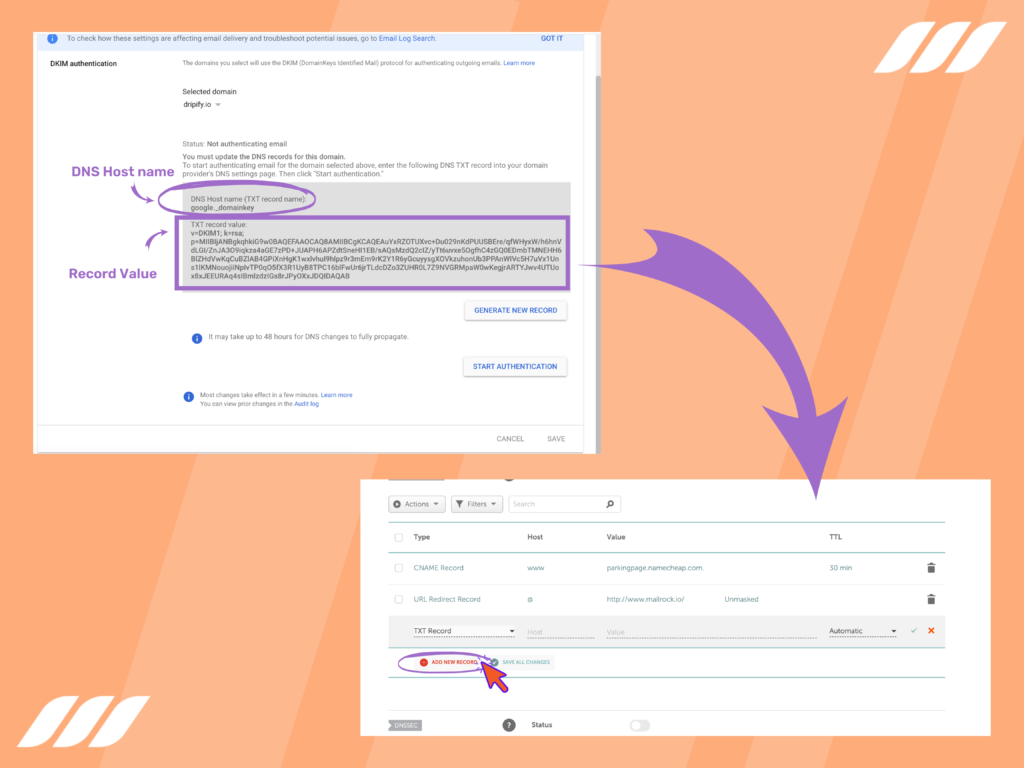

- Cliquez sur Générer un nouvel enregistrement pour créer la valeur de l'enregistrement

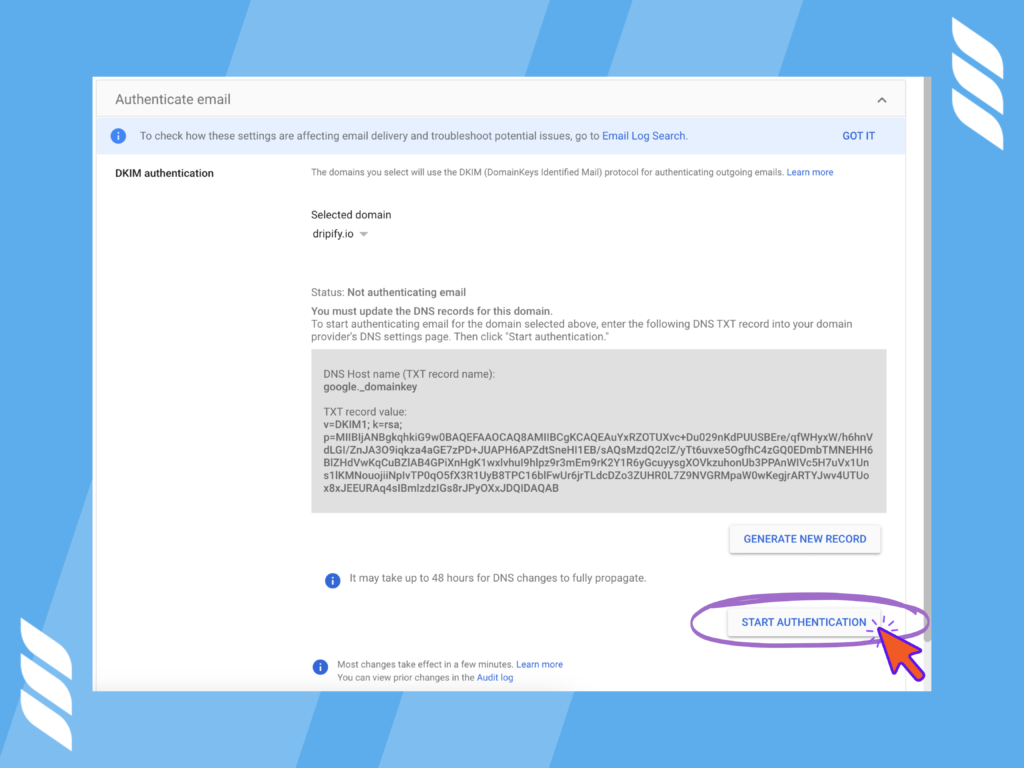

- Une fois terminé, vous obtiendrez l'enregistrement txt généré et affiché sur cette page. Copiez le nom d'hôte DNS et la valeur de l'enregistrement et créez l'enregistrement txt dans la page DNS de votre hébergement de domaine :

6. Une fois l'enregistrement txt ajouté, revenez à la page des paramètres DKIM de GSuite et appuyez sur Démarrer l'authentification pour terminer le processus.

Pour les autres fournisseurs de messagerie, essayez de localiser la page des paramètres DKIM dans le panneau d'administration et d'y générer l'enregistrement. Si vous rencontrez des difficultés, contactez l'équipe d'assistance du fournisseur de messagerie pour obtenir de l'aide.

Comment configurer l'enregistrement DMARC

L'enregistrement DMARC est le même pour tous les fournisseurs de messagerie ; ainsi, sa configuration est plus facile que la configuration des enregistrements précédents.

Pour le configurer :

- Connectez-vous à votre hébergement de domaine et accédez aux paramètres DNS

- Créez un enregistrement txt avec les entrées suivantes :

Type : TXT

Hôte : _dmarc

Valeur : v=DMARC1 ; p = aucun ;

- Enregistrez l'enregistrement et le processus est terminé.

Si vous trouvez les aspects techniques de la mise en place de ces protocoles difficiles, pensez à demander de l'aide à votre équipe informatique. Ou vous souhaiterez peut-être consulter des professionnels indépendants spécialisés dans l’authentification des e-mails. Ils possèdent l’expertise nécessaire pour configurer correctement ces protocoles et assurer leur bon fonctionnement.

Les experts informatiques peuvent vous guider tout au long du processus, notamment en générant des clés cryptographiques pour DKIM, en configurant votre serveur de messagerie ou votre fournisseur de services et en ajoutant les enregistrements DNS nécessaires pour SPF, DKIM et DMARC. Ils veilleront à ce que ces protocoles soient correctement intégrés à l'infrastructure de votre domaine et s'alignent sur les exigences spécifiques de votre organisation.

N'oubliez pas non plus qu'une surveillance régulière, une analyse des rapports et une maintenance continue sont également cruciales pour garantir l'efficacité de ces protocoles Internet pour l'authentification des e-mails .

Utilisez un domaine distinct pour la diffusion d'e-mails froids

C'est toujours une bonne idée d'utiliser un domaine distinct pour la diffusion d'e-mails froids. Pourquoi? Parce que les e-mails froids sont plus susceptibles d'être marqués comme spam, et l'utilisation d'un domaine distinct peut aider à protéger la réputation de votre domaine principal.

Voici quatre raisons pour lesquelles cela peut être bénéfique :

- Maintenir la réputation de la marque : l'envoi d'e-mails froids à des prospects ou clients potentiels peut parfois entraîner un risque plus élevé d'être marqué comme spam. En utilisant un domaine distinct pour la diffusion d'e-mails froids, vous pouvez atténuer l'impact sur la réputation de votre domaine principal.

Si vos e-mails froids génèrent de nombreuses plaintes pour spam ou rebonds, cela n'affectera pas directement la délivrabilité de votre domaine principal ou la réputation de votre marque. Cette séparation vous permet de protéger la réputation de votre domaine principal pour d'autres communications électroniques critiques.

- Évitez la liste noire des adresses IP : l'envoi d'un grand volume d'e-mails froids à partir de votre domaine principal peut potentiellement conduire à la mise sur liste noire de votre adresse IP par les fournisseurs de services de messagerie. Cela peut avoir de graves conséquences sur votre capacité à envoyer des e-mails, y compris des communications clients importantes.

En utilisant un domaine distinct, vous pouvez isoler les risques potentiels de diffusion d'e-mails froids et protéger l'adresse IP de votre domaine principal contre la liste noire. Cela garantit que vos e-mails professionnels habituels ne sont pas affectés et maintiennent un taux de délivrabilité élevé.

- Personnaliser et optimiser : disposer d'un domaine dédié à la diffusion d'e-mails froids vous offre plus de flexibilité et de contrôle sur le processus d'envoi d'e-mails. Vous pouvez adapter le nom de domaine à votre campagne d'e-mails froids ou à votre public cible.

De plus, vous pouvez optimiser la réputation du domaine en créant progressivement un historique d'envoi et une réputation positifs, spécifiquement pour les e-mails froids. Cela vous permet de mettre en œuvre des protocoles d'authentification de courrier électronique spécifiques tels que SPF, DKIM et DMARC pour améliorer la délivrabilité et garantir que vos e-mails froids sont approuvés par les fournisseurs de messagerie des destinataires.

- Analyser les mesures de performances : l'utilisation d'un domaine distinct pour la diffusion d'e-mails à froid vous permet de surveiller et d'analyser de près les mesures de performances de vos campagnes d'e-mails à froid. Vous pouvez suivre les taux d'ouverture, les taux de clics et les taux de réponse aux e-mails froids, indépendamment de vos e-mails professionnels habituels. Ces données précieuses peuvent fournir un aperçu de l'efficacité de vos stratégies de courrier électronique froid, vous permettant de prendre des décisions fondées sur les données, d'affiner vos campagnes et d'améliorer l'efficacité globale de votre sensibilisation.

Article connexe : Quelles mesures de diffusion par e-mail suivre ?

Ainsi, comme vous pouvez le constater, un domaine distinct pour la sensibilisation à froid augmente l'efficacité et l'efficience globales de vos campagnes. En isolant vos activités de sensibilisation dans un domaine distinct, vous pouvez maintenir la réputation intacte de votre domaine principal, en le protégeant des problèmes de délivrabilité potentiels pouvant découler des pratiques de courrier électronique froid.

Conclusion

Les protocoles d'authentification des e-mails tels que DMARC, SPF et DKIM sont cruciaux pour les spécialistes du marketing par e-mail et les entreprises. Ces protocoles fonctionnent en tandem pour renforcer la sécurité des e-mails, améliorer la délivrabilité et protéger la réputation de la marque. Maîtrisez dès aujourd'hui la sécurité des e-mails avec ces protocoles pour libérer tout le potentiel du marketing par e-mail tout en garantissant un canal de communication sécurisé et fiable pour votre public.

SPF vérifie les sources d'envoi autorisées, DKIM ajoute une signature numérique pour valider l'intégrité du message et DMARC définit des politiques pour gérer les échecs d'authentification. Ensemble, ils constituent une puissante défense contre les spammeurs et protègent les destinataires des tentatives de phishing. Pour les spécialistes du marketing par courrier électronique, la mise en œuvre de ces protocoles signifie une délivrabilité accrue des e-mails, une réduction du filtrage du spam et une meilleure réputation de la marque.