I 7 migliori strumenti e software SIEM nel 2023

Pubblicato: 2023-12-28Riepilogo: gli strumenti SIEM svolgono un ruolo importante nelle operazioni di sicurezza di un'azienda, consentendo ai team di sicurezza di visualizzare, rilevare e rispondere agli incidenti di sicurezza. Questo articolo ti aiuterà a scegliere la giusta soluzione di gestione degli eventi e degli incidenti di sicurezza per la tua azienda.

Con l’evoluzione del panorama digitale, la necessità di un efficace rilevamento delle minacce, di una risposta agli incidenti e di una gestione della conformità è diventata importante. Gli strumenti SIEM sono una di queste soluzioni che può aiutarti ad aggregare e analizzare diverse fonti di dati sulla sicurezza per fornire approfondimenti su potenziali incidenti di sicurezza. In questo articolo imparerai i principali strumenti che puoi utilizzare per rafforzare il tuo livello di sicurezza.

Sommario

Che cos'è la gestione delle informazioni e degli eventi sulla sicurezza (SIEM)?

La gestione delle informazioni e degli eventi di sicurezza (SIEM) è un tipo di software di sicurezza che aiuta a organizzare e affrontare potenziali vulnerabilità e minacce alla sicurezza che potrebbero influire sulle operazioni aziendali quotidiane. Questi sistemi aiutano i team di sicurezza a rilevare anomalie comportamentali degli utenti e utilizzano l’intelligenza artificiale per automatizzare le procedure manuali relative al rilevamento delle minacce e alla risposta agli incidenti.

Come funziona il SIEM?

Il software SIEM raccoglie i dati del registro di sicurezza generati tramite diverse fonti come firewall e antivirus. Successivamente, il software elabora questi dati e li converte in un formato standard.

Successivamente, gli strumenti di sicurezza SIEM eseguono analisi per identificare e classificare gli incidenti di sicurezza. Una volta scoperti, gli avvisi di sicurezza vengono inviati al personale responsabile della gestione degli incidenti. Inoltre, questi strumenti generano anche report specifici sugli incidenti di sicurezza.

Esaminando questi rapporti, i team di sicurezza formulano piani di gestione degli incidenti per affrontarli e mitigarne gli effetti.

Caratteristiche importanti degli strumenti SIEM

Gli strumenti di sicurezza SIEM sono dotati di molte funzionalità essenziali per semplificare la gestione degli incidenti e rafforzare la sicurezza all'interno dell'organizzazione. Viene fornito con funzionalità come intelligence sulle minacce, gestione della conformità, gestione degli incidenti, rilevamento di minacce e attacchi. Ecco alcune delle funzionalità più essenziali offerte dal software di gestione degli incidenti e degli eventi di sicurezza:

- Raccolta registri: gli strumenti SIEM raccolgono dati di registro da diverse fonti come dispositivi di rete, server, applicazioni, dispositivi di sicurezza, ecc.

- Correlazione degli eventi: il software SIEM correla e analizza i dati raccolti per identificare modelli, tendenze e potenziali incidenti di sicurezza collegando insieme eventi correlati.

- Avvisi e notifiche: le soluzioni SIEM inviano avvisi e notifiche al team di sicurezza per rispondere rapidamente ad attività sospette e incidenti di sicurezza.

- Gestione degli incidenti: questi strumenti offrono una funzionalità integrata per indagare e rispondere agli incidenti di sicurezza, aiutando le organizzazioni a mitigare l'impatto di qualsiasi potenziale violazione della sicurezza.

- Analisi forense: gli strumenti SIEM includono funzionalità forensi, che consentono ai team di sicurezza di analizzare i dati storici e comprendere la causa principale degli incidenti di sicurezza.

- User and Entity Behavior Analytics (UEBA): con UEBA è possibile monitorare e analizzare il comportamento degli utenti e delle entità coinvolte in attività anomale.

La nostra metodologia per selezionare gli strumenti SIEM

Abbiamo considerato i seguenti fattori per selezionare il software giusto per te:

- Uno strumento SIEM in grado di raccogliere sia messaggi di registro che dati sul traffico in tempo reale

- Un modulo per gestire i dati dei file di registro

- Il software dovrebbe offrire funzionalità di analisi dei dati

- Qualsiasi software intuitivo e facile da usare

I migliori strumenti e software SIEM

| Software | Meglio per | Sistema operativo supportato | Prova gratuita |

|---|---|---|---|

| Responsabile eventi di sicurezza SolarWinds | Gestione degli eventi di rete | Windows, Linux, Mac, Solaris. | 30 giorni |

| IBM QRadar | Monitoraggio dei log di diversi server. | Windows, Linux, Mac, Solaris. | Disponibile |

| Dynatrace | Monitoraggio delle applicazioni e dell'infrastruttura | Linux, Ubuntu, Red Hat, ecc. | 15 giorni |

| SIEM di sicurezza elastica | Visualizzazione dei dati delle app da un unico posto | Supporta la distribuzione Elastic Stack | Gratuito da usare |

| Nuova reliquia | Migliorare la visibilità dell’intera infrastruttura | Linux, Windows, MacOS, ARM, ecc. | Disponibile |

| Splunk | Visualizzazione e analisi dei dati | Windows, Linux, Mac, Solaris | Disponibile |

| Datadog Cloud SIEM | Gestione del rilevamento e delle indagini sulle minacce | Basato sul cloud | 14 giorni |

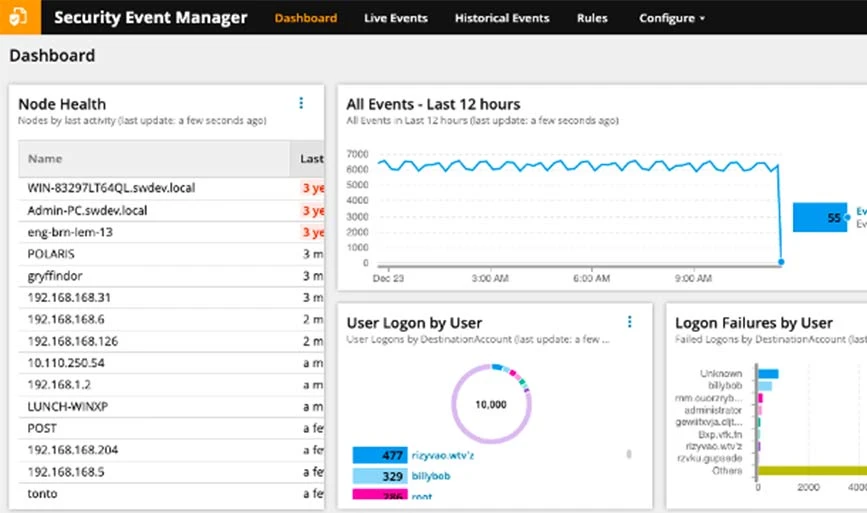

1. Gestore eventi di sicurezza SolarWinds

SolarWinds Security Event Manager è un software SIEM progettato per rilevare e rispondere alle minacce alla sicurezza. Funziona come un hub centrale per la raccolta, l'analisi e la visualizzazione dei dati di registro da diverse fonti sulla rete, fornendo una visione unificata del tuo livello di sicurezza. Alcune funzionalità essenziali di questo software includono il monitoraggio dell'integrità dei file, il monitoraggio della sicurezza della rete, il monitoraggio dei log SIEM, il rilevamento delle botnet e così via.

Funzionalità del gestore eventi di sicurezza di SolarWinds

- Fornisce la raccolta e la normalizzazione centralizzata dei registri

- Offre il rilevamento delle minacce e la gestione della risposta

- Offre strumenti integrati di reporting di conformità

- Identifica e gestisce gli attacchi DDoS

- Analisi del registro del server proxy Squid

Come funziona il gestore eventi di sicurezza di SolarWinds?

SolarWinds Security Event Manager raccoglie e normalizza i dati di registro dai dispositivi degli agenti e dei non agenti in un dashboard centralizzato. Successivamente, puoi utilizzarlo per identificare modelli nella dashboard per attività anomale. Può anche aiutare a creare regole per monitorare il traffico degli eventi e creare un'azione automatizzata per gli eventi che si sono verificati.

Pro e contro di SolarWinds Security Event Manager

- Con esso, puoi automatizzare la gestione del rischio di conformità.

- Ti consente di monitorare eventi e registri da più fonti per prevenire attacchi DDoS.

- Ci vuole molto tempo per risolvere i bug.

2. IBM QRadar

IBM QRadar è una soluzione SIEM (Security Information and Event Management) sviluppata da IBM. Aiuta le organizzazioni a rilevare e rispondere alle minacce alla sicurezza informatica raccogliendo e analizzando i dati di registro da varie fonti nella loro infrastruttura IT. QRadar fornisce monitoraggio in tempo reale, correlazione degli eventi e supporta le attività di risposta agli incidenti, migliorando la posizione complessiva di sicurezza informatica di un'organizzazione.

Funzionalità IBM QRadar

- Esegue l'intelligence sulle minacce di rete per identificare le minacce

- Supporta l'analisi del comportamento degli utenti (UBA) per identificare attività anomale

- Fornisce informazioni sulle minacce per comprendere il panorama delle minacce

Come funziona IBM QRadar?

IBM QRadar raccoglie, elabora e archivia i dati di rete in tempo reale. Lo strumento utilizza questi dati per gestire la sicurezza della rete tramite informazioni e monitoraggio in tempo reale, avvisi e risposte alle minacce di rete.

IBM QRadar SIEM dispone di un'architettura modulare per ottenere visibilità in tempo reale sulla tua infrastruttura IT che puoi utilizzare per il rilevamento delle minacce e la definizione delle priorità.

Pro e contro di IBM QRadar

- Fornisce un'ampia guida informativa per individuare i dati importanti nel software.

- Il processo di monitoraggio della sicurezza è completamente automatizzato con IBM QRadar.

- IBM QRadar può essere complesso da configurare per chi non ha esperienza.

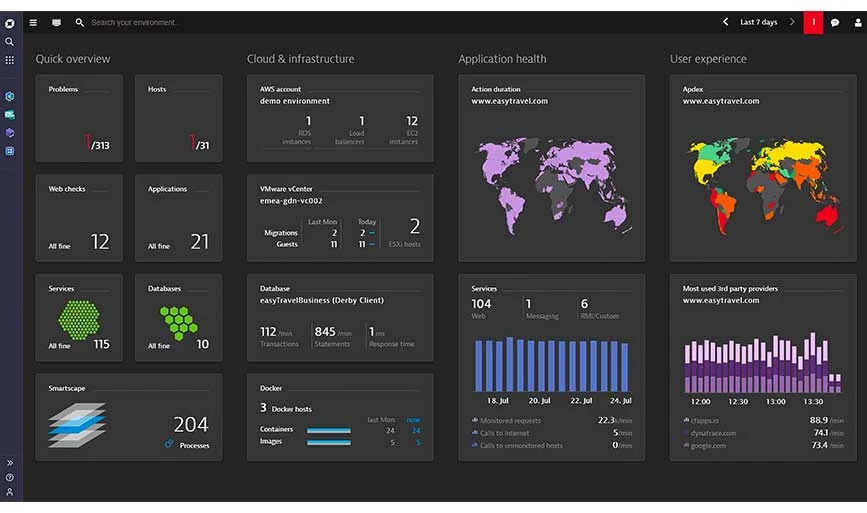

3. Dynatrace

Dynatrace fornisce strumenti per il monitoraggio delle prestazioni delle applicazioni (APM), il monitoraggio dell'infrastruttura e il monitoraggio dell'esperienza digitale. Aiuta le organizzazioni a ottenere informazioni approfondite sulle prestazioni delle loro applicazioni e infrastrutture in tempo reale. Dynatrace utilizza l'intelligenza artificiale per automatizzare il rilevamento dei problemi, l'analisi delle cause principali e l'ottimizzazione delle prestazioni delle applicazioni, contribuendo a operazioni digitali efficienti e affidabili.

Caratteristiche di Dynatrace

- Fornisce il rilevamento avanzato delle minacce

- Attiva avvisi quando il rischio aumenta

- Offre oltre 1000 app di integrazione

- Identifica e gestisce gli incidenti

Come funziona Dynatrace?

Grazie a potenti tecnologie core, Dynatrace offre analisi e automazione per osservabilità e sicurezza unificate in un ambiente completamente adattabile. Ad esempio, può integrarsi con AppEngine per sviluppare e ospitare applicazioni Web su larga scala.

Pro e contro di Dynatrace

- Dynatrace ha una configurazione semplice che richiede competenze tecniche minime.

- Può anche fornire informazioni approfondite sulle prestazioni dell'applicazione.

- Offre opzioni di personalizzazione limitate per personalizzare dashboard e report.

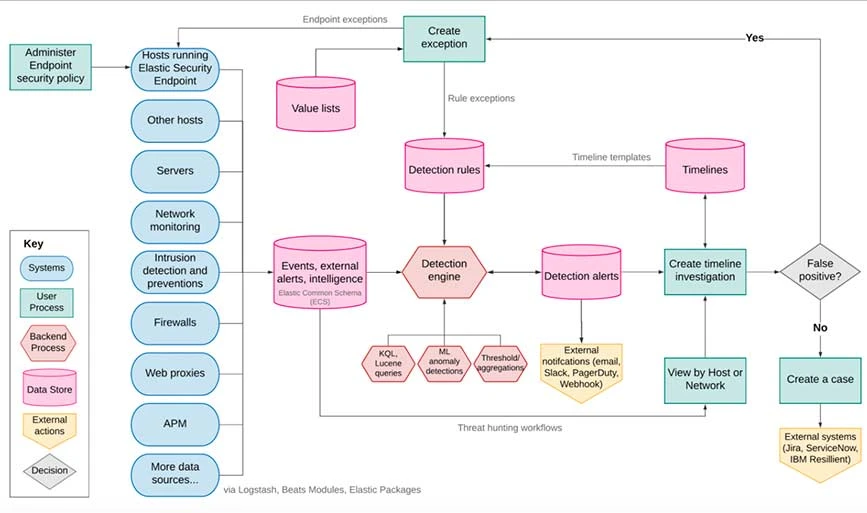

4. SIEM di sicurezza elastica

Elastic Security SIEM (Security Information and Event Management), è una soluzione di sicurezza fornita da Elastic. Questo strumento SIEM è progettato per aiutare le organizzazioni a rilevare e rispondere alle minacce alla sicurezza centralizzando e analizzando i dati relativi alla sicurezza. Viene fornito con funzionalità per valutare il rischio con ML e analisi delle entità, automatizzare la risposta alle minacce, semplificare i flussi di lavoro delle minacce e così via.

Come funziona il SIEM di sicurezza elastica?

Questo strumento utilizza Beats (agenti) per raccogliere e inviare registri ed eventi di sicurezza. Successivamente, utilizza questi dati acquisiti per l'analisi. Successivamente, utilizza regole predefinite e modelli di apprendimento automatico per analizzare i dati forniti per rilevare attività anomale, minacce, ecc. Una volta rilevate le minacce, gli avvisi vengono inviati al personale designato in base al risultato del rilevamento delle anomalie. Infine, gestisce automaticamente minacce e incidenti in base alle azioni attivate.

Funzionalità di Elastic Security SIEM

- Raccoglie e analizza i log SIEM di Elastic Security da varie origini

- Utilizza l'intelligence sulle minacce per identificare potenziali minacce

- Analizza i dati ambientali in blocco

- Automatizza il rilevamento di attività sospette tramite regole basate sul comportamento

Pro e contro di Elastic Security SIEM

- Può anche identificare il malware 0-day.

- I tempi per gestire gli incidenti sono rapidi.

- Non fornisce alcuna opzione per modificare i profili dei sensori dopo averli creati.

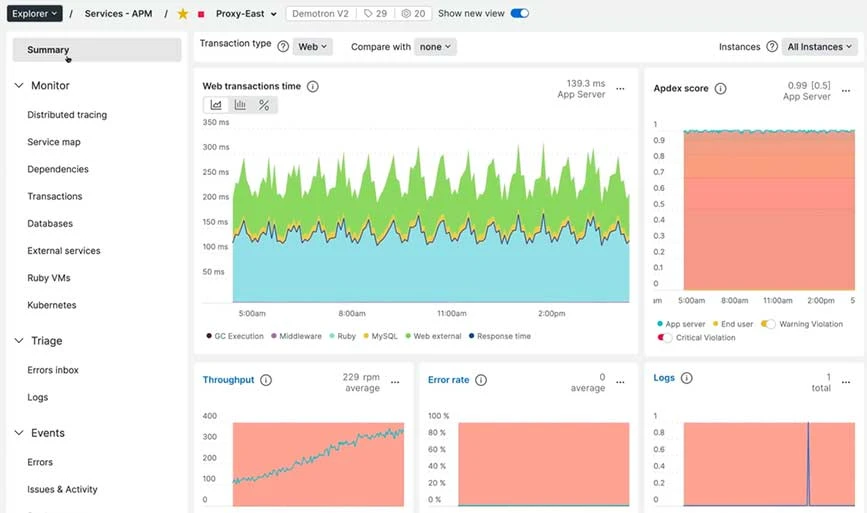

5. Nuova reliquia

New Relic è una piattaforma di monitoraggio che fornisce approfondimenti sulle prestazioni delle applicazioni, sulle interazioni degli utenti, sul comportamento del sistema, ecc. Consente agli sviluppatori e ai team IT di rilevare problemi, ottimizzare le prestazioni e migliorare l'esperienza dell'utente. Con esso, ottieni funzionalità come monitoraggio in tempo reale, avvisi e analisi per aiutare le aziende a mantenere l'affidabilità e l'efficienza dei propri software e applicazioni.

Caratteristiche di Nuova Reliquia

- Crittografa i dati riservati per la sicurezza

- Autentica gli utenti tramite la gestione degli accessi

- Soddisfa i record di conformità di sicurezza

- Offre impostazioni di sicurezza personalizzabili

Come funziona la nuova reliquia?

New Relic aggiunge innanzitutto tutti i dati dei registri delle app nel software visibile tramite la dashboard di monitoraggio dell'applicazione. Successivamente, puoi visualizzare i dati dell'app accedendo alle pagine Infrastruttura > APM > Log dell'interfaccia utente. Nel caso in cui desideri vedere più dati, puoi aggiungerli alla dashboard. Successivamente, ti avvisa tramite avvisi nel caso in cui vengano rilevati problemi all'interno dell'applicazione.

Pro e contro della nuova reliquia

- Ha una curva di apprendimento intuitiva quando si tratta di visualizzare e organizzare i dati.

- New Relic offre approfondimenti sul comportamento degli utenti come replay delle sessioni, analisi degli errori, analisi della canalizzazione, ecc.

- Le sue funzionalità di ricerca sono limitate al monitoraggio e alla risoluzione dei problemi di app e infrastruttura.

6. Splunk

Splunk Enterprise Security aiuta a monitorare e rilevare eventi da diverse reti e dispositivi di sicurezza. Alcune funzionalità di questo software includono la gestione delle correlazioni degli eventi, l'invio di avvisi, l'analisi della topologia delle minacce, l'acquisizione di visibilità sull'infrastruttura IT, l'invio di avvisi basati sul rischio, ecc. Inoltre, può aiutare a identificare anomalie su diversi dispositivi.

Funzionalità di Splunk

- Fornisce il rilevamento avanzato delle minacce

- Attiva avvisi quando il rischio aumenta

- Offre oltre 1000 app di integrazione

- Identifica e gestisce gli incidenti

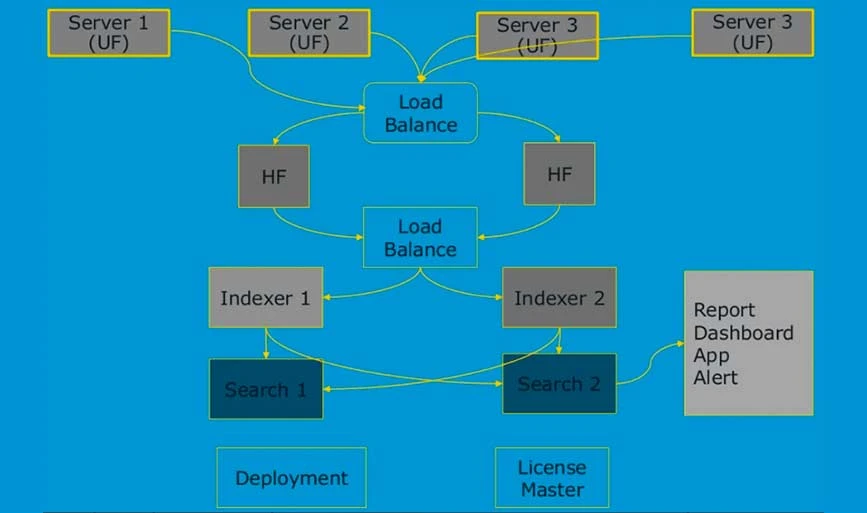

Come funziona Splunk?

Splunk funziona tramite un forwarder che raccoglie dati da varie macchine remote e li inoltra a un indice. Questo indicizzatore elabora quindi questi dati in tempo reale. Successivamente, gli utenti finali possono utilizzarlo per trovare, analizzare e visualizzare i dati.

Pro e contro di Splunk

- Lo strumento supporta anche l'analisi del flusso di dati in tempo reale.

- Supporta anche correlazioni di eventi complessi.

- Splunk fornisce opzioni limitate per personalizzare il software.

7. Datadog Cloud SIEM

Datadog Cloud SIEM fornisce strumenti per monitorare e migliorare la sicurezza dell'infrastruttura, delle applicazioni, dei contenitori, ecc. di un'organizzazione. Consente agli utenti di rilevare e rispondere alle minacce alla sicurezza raccogliendo e analizzando i dati relativi alla sicurezza da varie fonti.

Come funziona Datadog Cloud SIEM?

Datadog Cloud SIEM identifica le minacce in tempo reale nelle app e nell'infrastruttura. Lo strumento analizza innanzitutto i registri di controllo del cloud ed esplora le regole di identificazione degli incidenti. Successivamente, esamina i registri per scoprire se le regole sono state violate o meno. In caso affermativo, viene generato un segnale e le notifiche vengono inviate al personale designato per rispondere agli incidenti.

Funzionalità di sicurezza di Datadog

- Correla e dà priorità agli eventi

- Rileva le minacce in tempo reale

- Indaga sugli incidenti e risponde rapidamente

- Offre una dashboard centralizzata per la collaborazione in tempo reale

- Rompe i silos tra sviluppatori, sicurezza, team operativi, ecc.

Pro e contro di Datadog Cloud SIEM

- Ti consente di tenere traccia di decine di migliaia di parametri infrastrutturali e visualizzare i record storici, anche su infrastrutture che non esistono.

- Datadog offre una dashboard integrata che ti consente di visualizzare l'intero sistema tecnologico da un'unica pagina.

- Gli utenti affrontano problemi durante l'integrazione delle app con questo software.

Conclusione

Gli strumenti SIEM sono una risorsa indispensabile per la sicurezza informatica organizzativa, poiché forniscono una piattaforma unificata per monitorare, rilevare e rispondere agli incidenti di sicurezza. Utilizzando gli strumenti SIEM, le organizzazioni possono navigare nel regno dinamico della sicurezza informatica con resilienza e agilità, salvaguardare le proprie risorse digitali e mantenere una vigile difesa contro le minacce informatiche in evoluzione.

Domande frequenti

Quale strumento SIEM è più utilizzato?

SolarWinds, Splunk, Datadog Cloud SIEM e New Relic sono alcuni degli strumenti di sicurezza SIEM più utilizzati che puoi utilizzare per identificare e gestire gli incidenti.

Quali sono esempi di strumenti SIEM?

Esempi popolari di strumenti SIEM includono Datadog, Exabeam, Splunk Enterprise Security, IBM QRadar, LogRhythm NextGen SIEM, ecc.

Cosa sono gli strumenti SIEM e SOAR?

Le soluzioni SIEM forniscono notifiche e avvisi su minacce e incidenti. Mentre il software SOAR contestualizza questi avvisi e applica le azioni correttive come richiesto.

Cosa sono gli strumenti SIEM gratuiti?

Con gli strumenti SIEM gratuiti puoi monitorare facilmente la tua infrastruttura e individuare eventuali anomalie senza sottoscrivere un abbonamento attivo. Alcuni dei popolari strumenti SIEM gratuiti includono Prelude, OSSEC, Splunk free, QRadar, ecc.

Qual è la funzione principale della gestione delle informazioni e degli eventi di sicurezza (SIEM)?

Lo scopo principale di SIEM è aiutare le aziende a rilevare, analizzare e rispondere rapidamente alle minacce alla sicurezza che influenzano le operazioni aziendali quotidiane.

Cosa significa SIEM nella sicurezza informatica?

SIEM sta per Security Information and Event Management, un tipo di software utilizzato per identificare e rispondere a minacce e incidenti.