Minacce alla sicurezza informatica: fonti, tipi e soluzioni

Pubblicato: 2023-11-17Riepilogo : attacchi malware, ingegneria sociale e ransomware sono alcune delle minacce informatiche più comuni che possono portare al furto di dati e perdite finanziarie. In questo articolo impareremo di più su questi attacchi informatici in dettaglio.

Con la crescente affidabilità della tecnologia, individui, aziende e governi si trovano ad affrontare una gamma crescente di minacce informatiche. Dagli aggiornamenti di software dannosi alle tecniche di hacking, il panorama delle minacce alla sicurezza informatica è in continua evoluzione e necessita di una vigilanza costante per prevenire violazioni dei dati. In questo articolo, esamineremo diversi tipi di vulnerabilità della sicurezza informatica per aiutarti a prevenire attacchi informatici all'interno della tua organizzazione.

Sommario

Cosa sono le minacce alla sicurezza informatica?

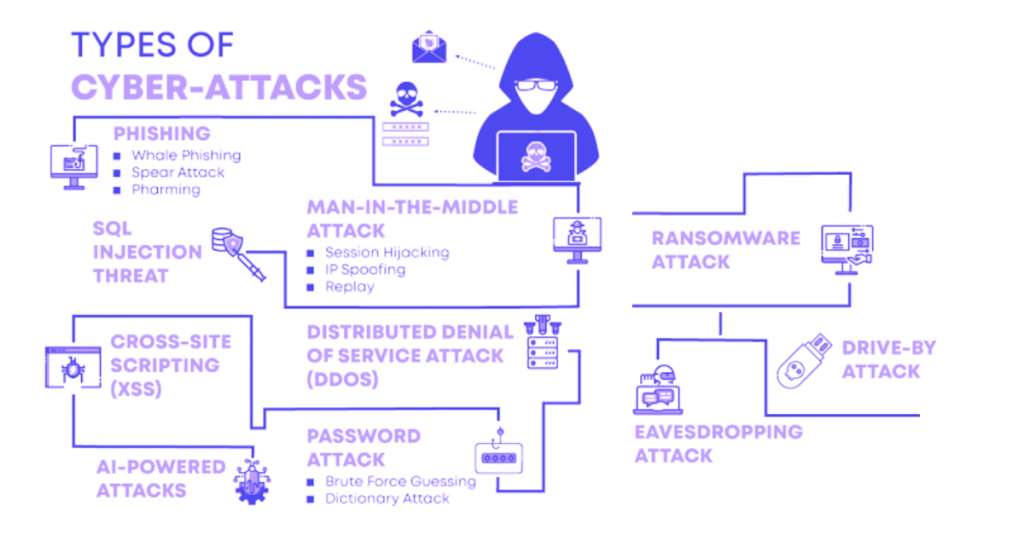

Le minacce alla sicurezza informatica sono un tipo di atti compiuti da persone con intenzioni dannose per rubare dati sensibili o causare interruzioni ai sistemi informatici. Alcune categorie comuni di minacce informatiche includono malware, ingegneria sociale, attacchi Denial of Service (DoS), attacchi injection, attacchi Man in the Middle (MitM), ecc. In questo articolo imparerai a conoscere ciascuna di queste categorie

Fonti comuni di minacce informatiche

Le minacce alla sicurezza informatica possono provenire da più fonti. Ecco alcune delle fonti più comuni di minacce informatiche.

- Stati nazionali: molti paesi ostili lanciano attacchi informatici contro molte aziende e istituzioni locali per interferire con le comunicazioni. Ciò causerà disordini e danni nel Paese.

- Organizzazioni terroristiche: conducono attacchi informatici per distruggere le importanti infrastrutture del paese, sconvolgere le economie, minacciare la sicurezza nazionale e danneggiare i cittadini.

- Gruppi criminali: molti gruppi criminali mirano a distruggere i sistemi informatici per ottenere vantaggi monetari. Usano spam, phishing, spyware, ecc. Per l'estorsione e il furto di informazioni sensibili.

- Hacker: gli hacker prendono di mira organizzazioni specifiche attraverso varie tecniche tra cui malware e spyware. Lo fanno per guadagno personale, guadagno finanziario, vendetta, ecc.

- Insider dannosi: gli insider dannosi sono principalmente dipendenti delle organizzazioni che abusano della loro posizione per rubare dati o danneggiare sistemi per guadagno monetario o personale.

Tipi di minacce alla sicurezza informatica

Attacchi malware

Gli attacchi malware sono i tipi più comuni di minacce informatiche che si verificano quando si fa clic su un collegamento ricevuto da un sito e da un'e-mail non attendibili. Quando si verifica questo attacco, può raccogliere dati sensibili, bloccare l’accesso alla rete, arrestare i sistemi, ecc.

Esempio: virus, worm, trojan, ransomware, cryptojacking, spyware, ecc.

Attacchi di ingegneria sociale

Gli attacchi di ingegneria sociale vengono realizzati inducendo le persone a fornire informazioni sensibili o installando involontariamente malware sui loro sistemi. L'aggressore manipola la vittima in modo tale da compiere azioni che potrebbero portare a violazioni della sicurezza.

Esempi di attacchi di ingegneria sociale: Baiting, Pretexting, Vishing, Smishing, Piggybacking, Tailgating, ecc.

Attacchi alla catena di fornitura

Gli attacchi alla catena di fornitura sono un tipo di attacco informatico che prende di mira gli anelli più deboli della catena di fornitura di un'organizzazione. Questa catena di fornitura è la catena di tutte le persone, risorse, tecnologie e attività coinvolte nella produzione e vendita di un prodotto. Attaccando le catene di approvvigionamento, gli hacker cercano di sfruttare il rapporto tra l'organizzazione e le parti coinvolte per i propri vantaggi monetari.

Esempi di attacchi alla catena di fornitura: compromissione delle pipeline di sviluppo, compromissione delle procedure di firma del codice, aggiornamenti automatizzati dell'hardware,

codice dannoso preinstallato sull'hardware, ecc.

Attacco Man-in-the-Middle

In questo tipo di attacco, l'aggressore intercetta le comunicazioni tra i due endpoint. L'hacker intercetta la comunicazione per rubare informazioni sensibili e addirittura si spaccia per le parti coinvolte nella comunicazione per rubare informazioni.

Esempi di attacco Man-in-the-Middle: intercettazione Wi-Fi, dirottamento e-mail, spoofing DNS, spoofing IP, spoofing HTTPS, ecc.

Attacco di negazione del servizio

Un attacco Denial-of-Service (DoS) è un tipo di attacco che arresta un sistema e una rete rendendoli inaccessibili agli utenti. Questi attacchi riescono a inondare il sistema o la rete di traffico per bloccarlo e impedire agli utenti legittimi di utilizzare i servizi richiesti.

Esempi di attacchi Denial-of-Service: DDoS HTTP Flood, DDoS SYN Flood, DDoS UDP Flood, ICMP Flood, amplificazione NTP (Network Time Protocol), ecc.

Attacchi di iniezione

Nell'attacco injection, l'hacker inserisce input dannosi nel codice sorgente di un'applicazione. L'input inserito viene quindi elaborato dal server come parte di una query o di un comando che altera il funzionamento dell'applicazione. Una volta portato a termine l'attacco, l'hacker può facilmente accedere ai dati sensibili e persino compromettere l'intero sistema.

Esempi di attacchi Injection: SQL injection, Code injection, OS command injection, LDAP (Lightweight Directory Access Protocol), injection XML eXternal Entities (XXE), esecuzione di richieste lato server false (SSRF), Cross-Site Scripting (XSS), eccetera.

Perché è necessario proteggersi dalle minacce informatiche?

La protezione dalle minacce informatiche è importante per salvaguardare e proteggere i dati sensibili, le informazioni personali o qualsiasi altra informazione riservata. Ecco alcuni altri motivi per cui è necessario proteggersi dalle minacce alla sicurezza informatica:

- Mantenere la reputazione del marchio

- Ridurre le violazioni della sicurezza da parte di terzi

- Protezione delle informazioni di identificazione personale (PII) dei tuoi clienti

- Mantenere la conformità normativa e legale

- Mantenere la credibilità e la fiducia tra i clienti

- Ridurre le perdite finanziarie derivanti dalle violazioni dei dati.

Ulteriori informazioni: suggerimenti e migliori pratiche sulla sicurezza informatica nel 2023

Tipi di soluzioni di sicurezza informatica per frenare gli attacchi informatici

Le soluzioni di sicurezza informatica sono un tipo di strumenti e servizi che possono aiutare a mitigare gli effetti degli attacchi informatici. Queste soluzioni sono dotate di funzionalità specifiche per affrontare un particolare tipo di minacce informatiche. Ecco alcuni dei tipi più comuni di soluzioni di sicurezza informatica:

- Soluzioni di sicurezza delle applicazioni: per identificare le vulnerabilità in un'app durante e dopo lo sviluppo.

- Soluzioni di sicurezza endpoint: queste soluzioni vengono distribuite su dispositivi endpoint come i server per prevenire malware e accessi non autorizzati.

- Soluzioni per la sicurezza di rete: vengono utilizzate per monitorare il traffico di rete, identificare il traffico dannoso e mitigare le minacce di rete.

- Soluzioni di sicurezza Internet of Things (IoT): questi tipi di soluzioni aiutano a ottenere visibilità e controllare la rete dei dispositivi IoT.

- Soluzioni di sicurezza cloud: vengono utilizzate per ottenere visibilità e controllo sugli ambienti cloud pubblici, privati e ibridi. Inoltre, aiutano anche a identificare le vulnerabilità e a risolverle.

Minacce e tendenze della sicurezza informatica per il 2023

Con l’emergere di nuove vulnerabilità e vettori di attacco, molte nuove minacce informatiche sono emerse in prima linea oltre a quelle esistenti. Ecco alcune delle minacce informatiche emergenti che hanno colpito le aziende nel 2023.

- Utilizzo dell'intelligenza artificiale da parte degli hacker per hackerare i sistemi

- Hacking di veicoli e dispositivi IOT per rubare dati tramite software

- Configurazione errata degli ambienti cloud per rubare informazioni

- Intraprendere attacchi sponsorizzati dallo stato a causa di situazioni di geolocalizzazione

- Utilizzo del malvertising per inserire codice dannoso negli annunci digitali

Conclusione

Nel panorama digitale odierno, è fondamentale che gli individui e le organizzazioni rimangano informati sulle minacce informatiche emergenti e implementino misure di sicurezza efficaci. Essendo consapevole dei tipi di minacce informatiche, sarai in grado di mitigare gli effetti di queste minacce e mantenere tutti i dati protetti dalle violazioni sia nel presente che nel futuro.

Domande frequenti

Cos’è una minaccia nella sicurezza informatica?

Una minaccia nella sicurezza informatica è un tipo di atto compiuto da una persona per rubare informazioni sensibili o danneggiare i sistemi informatici a proprio vantaggio monetario.

Quali sono i sei pilastri della sicurezza informatica?

I sei pilastri della sicurezza informatica includono governance, conformità, gestione del rischio, formazione, gestione degli incidenti e controlli tecnici.

Quali sono le minacce informatiche nel 2023?

Phishing, ingegneria sociale, furto di dati, ransomware e attacchi alla catena di fornitura di software sono le tipologie più comuni di minacce informatiche nel 2023.

Quali sono le tipologie di sicurezza informatica?

Esistono diversi tipi di sicurezza informatica tra cui sicurezza delle applicazioni, sicurezza del cloud, sicurezza degli endpoint, sicurezza mobile, sicurezza della rete, sicurezza degli endpoint, ecc.

Come funziona la sicurezza informatica?

La sicurezza informatica funziona attraverso l’implementazione di misure preventive come firewall e aggiornamenti software per bloccare attività dannose.

Quali sono le 10 principali minacce alla sicurezza informatica?

Le 10 principali minacce alla sicurezza informatica sono phishing, ransomware, malware, ingegneria sociale, attacco man-in-the-middle, trojan, attacco Denial-of-service, SQL injection, cryptojacking.