Come implementare l'SSO di Salesforce utilizzando OAuth

Pubblicato: 2023-11-23SSO, noto anche come accesso, evita la necessità per gli utenti di accedere a ogni sistema. Configura un sistema in modo che si affidi a un altro per autenticare gli utenti. Il sistema che autentica gli utenti è noto come provider di identità, mentre il sistema che si affida al provider di identità per l'autenticazione è noto come provider di servizi.

Puoi anche implementare Salesforce SSO per ridurre il numero di superfici di attacco, poiché gli utenti accedono solo una volta al giorno e utilizzano un set di credenziali. Inoltre, ridurre l'accesso a un unico set di credenziali migliora la sicurezza aziendale.

Possiamo implementare Salesforce SSO utilizzando provider di identità di terze parti, autenticazione delegata, OAuth e altro ancora. Puoi scegliere qualsiasi metodo in base all'infrastruttura attuale della tua organizzazione, alle pratiche di gestione degli utenti e ai requisiti di sicurezza. È necessario comprendere il processo e poi andare avanti a fondo.

In questo post implementeremo Salesforce SSO utilizzando OAuth (un protocollo aperto che autorizza un'app client ad accedere ai dati da una risorsa protetta tramite lo scambio di token).

Sommario

Implementa Salesforce SSO: iniziamo il processo

Innanzitutto, dobbiamo creare l'app Connect per Salesforce SSO. Un'applicazione connessa è un framework che consente a un'applicazione esterna di integrarsi con Salesforce utilizzando API e protocolli standard, come SAML, OAuth e OpenID Connect. Inoltre, le app connesse utilizzano questi protocolli per autenticare, autorizzare e fornire Single Sign-On (SSO) per le app esterne. Tali app attivano un SSO o impostano policy di sicurezza per limitare i dati a cui le app di terze parti possono accedere dalla tua organizzazione.

Le app esterne integrate con Salesforce possono essere eseguite sulla piattaforma Customer Success, su altre piattaforme, dispositivi o abbonamenti SaaS.

Ad esempio, quando accedi all'app mobile Salesforce e visualizzi i dati della tua organizzazione Salesforce, stai utilizzando un'app connessa.

Acquisendo i metadati su un'app esterna, un'app connessa comunica a Salesforce quale protocollo (SAML, OAuth e OpenID Connect) utilizza l'app esterna e dove viene eseguita l'app esterna. Salesforce può quindi concedere all'app esterna l'accesso ai propri dati e allegare policy che definiscono le restrizioni di accesso, ad esempio quando scade l'accesso dell'app. Salesforce può anche controllare l'utilizzo delle app connesse.

In che modo il mio Salesforce.Org può utilizzare le app connesse?

- Accedi ai dati con l'integrazione API

- Integra i fornitori di servizi con Salesforce

Accedi ai dati con l'integrazione API:

Quando gli sviluppatori o i fornitori di software indipendenti (ISV) creano applicazioni mobili o basate sul Web che necessitano di estrarre dati dall'organizzazione Salesforce, è possibile utilizzare le app connesse come client per richiedere questi dati. A tale scopo, crei un'app connessa che si integri con le API Salesforce.

Leggi anche: Come connettere Pipedrive e l'integrazione di Salesforce

Integra i fornitori di servizi con Salesforce:

Quando Salesforce funge da fornitore di identità, puoi utilizzare un'app connessa per integrare il fornitore di servizi con la tua organizzazione. A seconda della configurazione della tua organizzazione, puoi utilizzare uno di questi metodi.

Utilizza un'app connessa con SAML 2.0 per integrare un fornitore di servizi con la tua organizzazione. Salesforce supporta il Single Sign-On (SSO) SAML quando il fornitore di servizi o il fornitore di identità avvia il flusso.

Che ruolo svolgo con le app connesse?

In parole povere, gli sviluppatori creano e configurano i flussi di autorizzazione per le app connesse e gli amministratori impostano policy e autorizzazioni per controllare l'utilizzo delle app connesse. Ma c'è molto di più in ogni ruolo.

- Sviluppatore di app connesse

- Amministratore dell'app connessa

I passaggi per utilizzare un'app connessa:

Ci sono alcuni passaggi che devi seguire. Questi passaggi sono descritti di seguito:

- 1. Configurazione del dominio

- 2. Il profilo deve accedere all'oggetto utente

- 3. Configurazione dell'app connessa

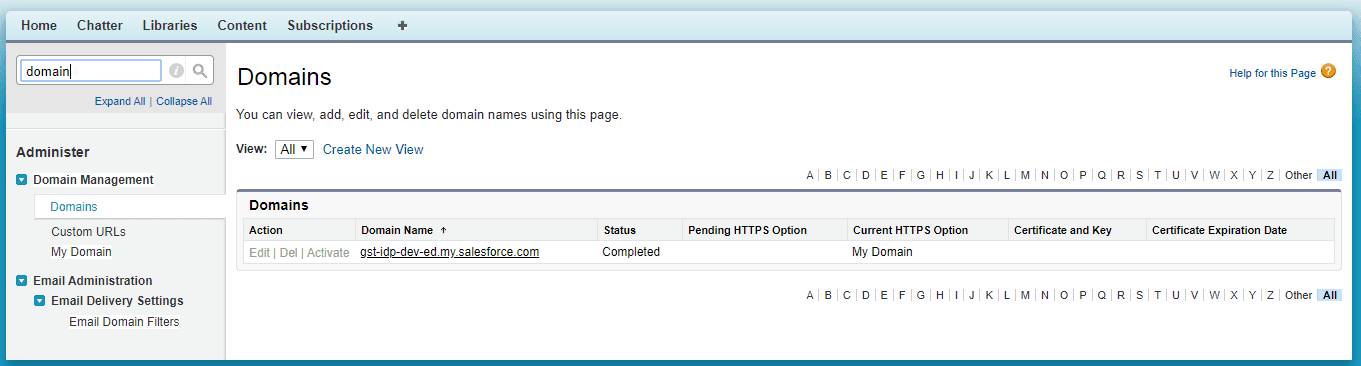

Passaggi di configurazione del dominio:

Vai a Configurazione -> Casella di ricerca rapida -> Gestione dominio -> Fai clic su Domini -> Crea nuovo dominio (se non esiste già)

Nel mio caso il nome di dominio è: gst-idp-dev-ed

Oggetto utente accesso profilo

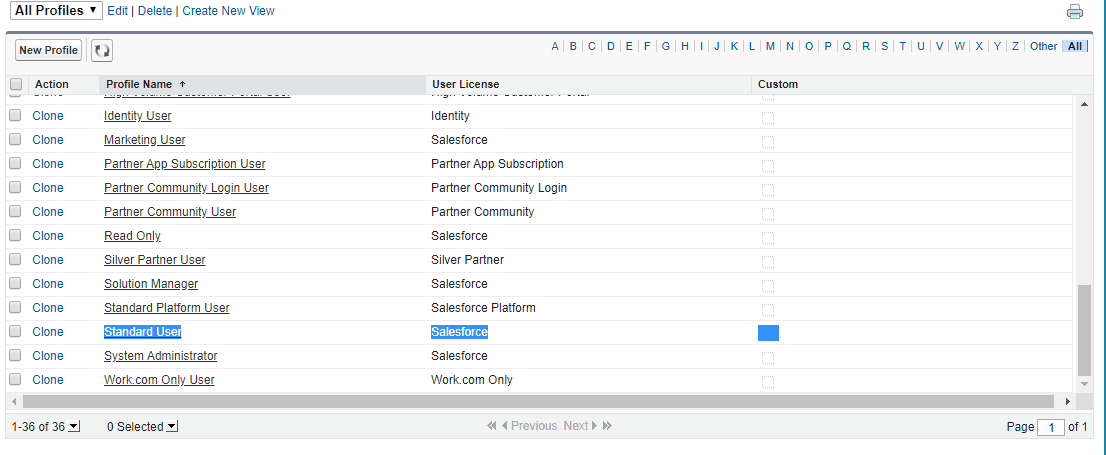

Il profilo che stai utilizzando per qualsiasi utente può essere qualsiasi che abbia accesso all'Utente.

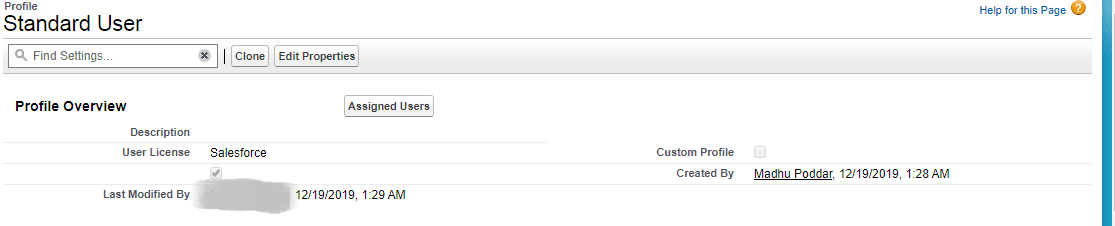

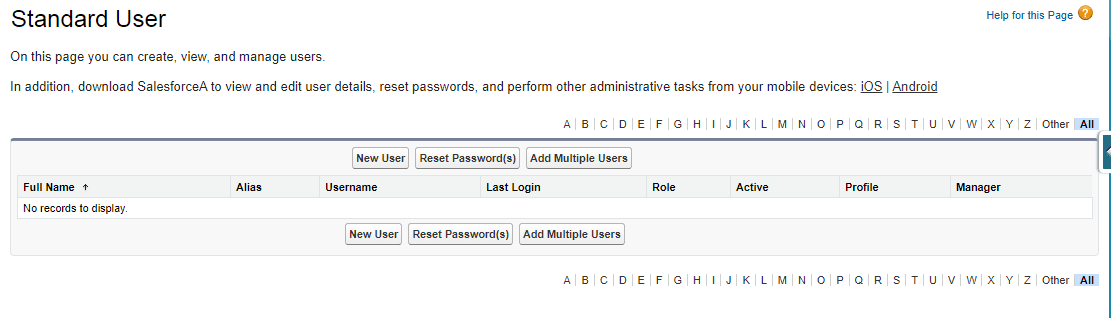

- Ad esempio, ecco un profilo " Utente standard ". Facendo clic su questo profilo è possibile aggiungere utenti a questo profilo.

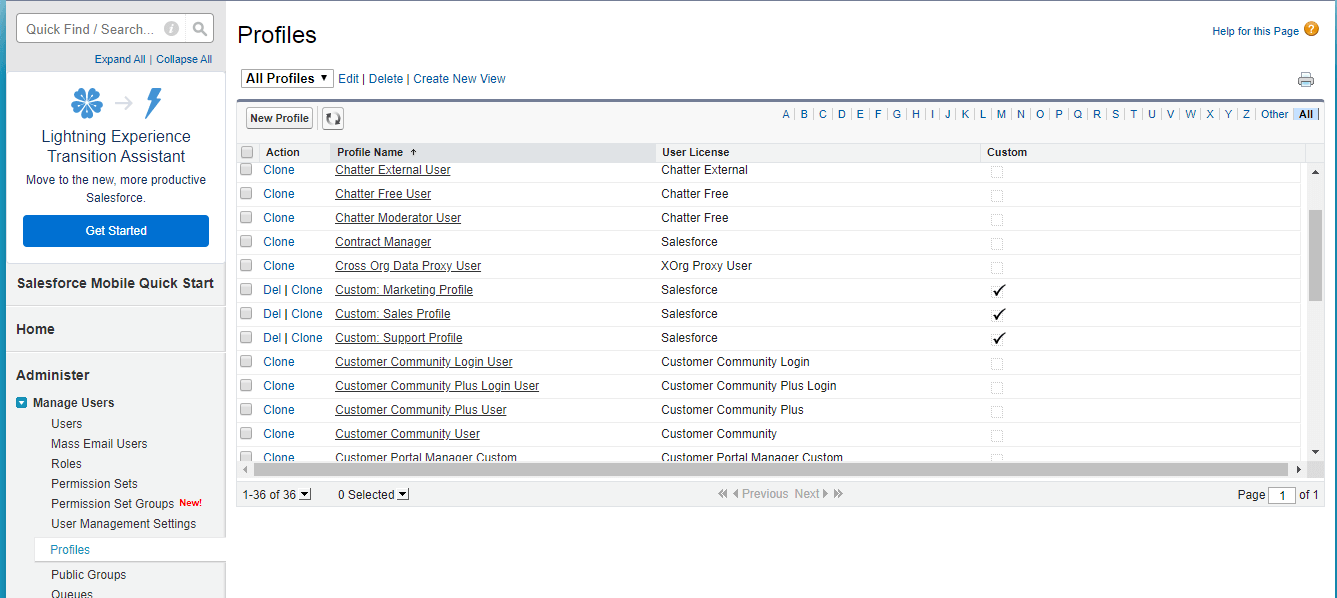

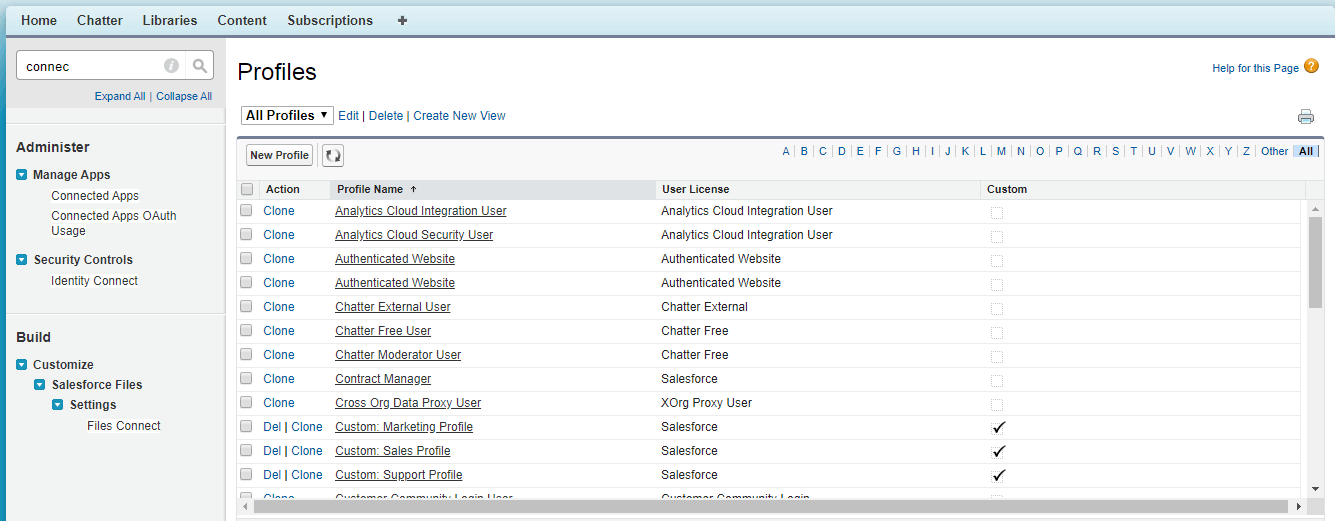

Configurazione -> Casella di ricerca rapida -> Profili -> Profilo utente standard -> Fai clic su Utenti standard o su qualsiasi altro profilo.

Aggiungi utenti esterni a qualsiasi profilo, ad esempio, sto lavorando su Utente standard.

- Oppure mentre crei un utente puoi assegnare questo profilo all'Utente.

Fare clic su Utenti assegnati

Fare clic su Nuovo utente e quindi aggiungere utenti

- Oppure puoi creare un nuovo profilo personalizzato che deve accedere all'oggetto utente e quindi utilizzarlo.

Configurazione -> Casella di ricerca rapida -> Crea nuovo utente o modifica utente esistente -> Assegna profilo utente standard o profilo personalizzato che hai creato.

per la personalizzazione Vai a:

Configurazione -> Casella di ricerca rapida -> Profili -> Crea nuovo profilo con autorizzazione di accesso utenti.

Passaggi di configurazione dell'app connessa:

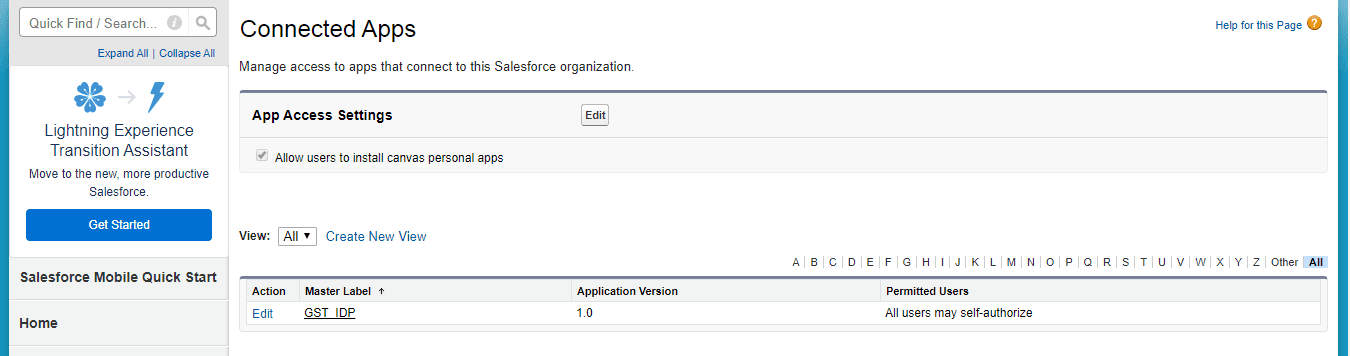

Configurazione -> Casella di ricerca rapida -> Gestisci app -> App connessa -> Crea app connessa

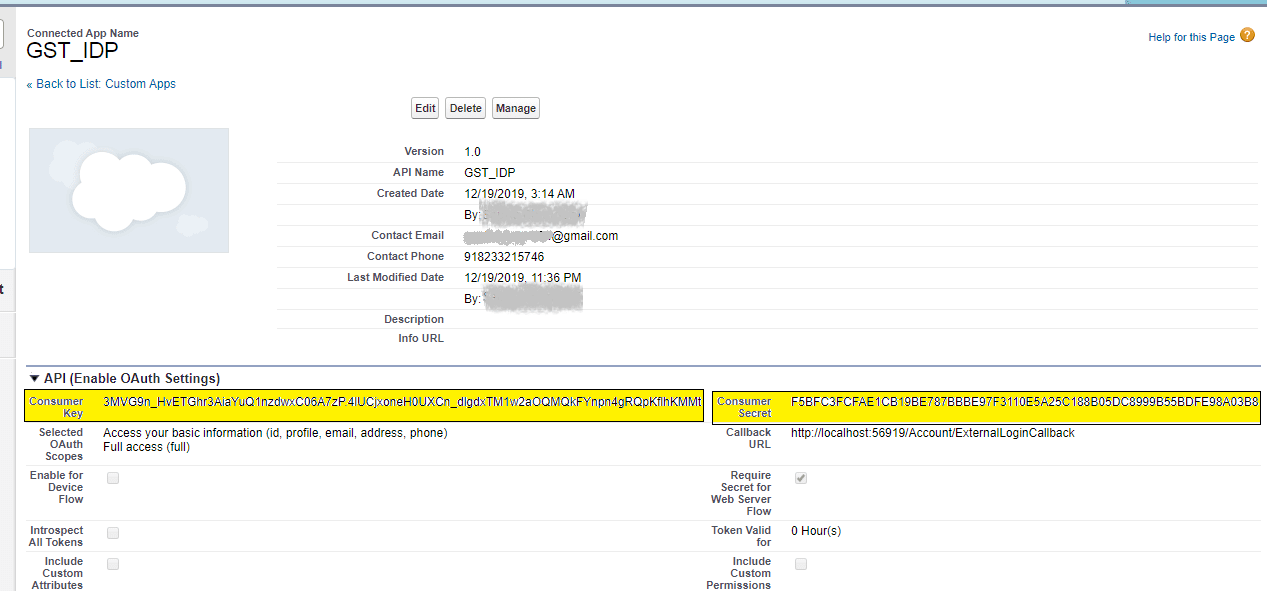

Nel mio caso l'etichetta dell'app è GST_IDP puoi fornire qualsiasi nome e versione.

Dettagli all'interno dell'app connessa:

La chiave consumatore e il segreto consumatore vengono generati da Salesforce stessa.

API per chiamate di sistema GST

Accedi alle tue informazioni di base (ID, profilo, email, indirizzo, telefono)

Accesso completo (completo)

Questo URL verrà utilizzato da GST System.

Ambiti OAuth selezionati:

URL di richiamata:

http://{Nome dominio}/Account/ExternalLoginCallback

Il nome del dominio verrà sostituito dall'URL del sito, utilizzando il quale accederanno all'applicazione

Ex:

https://gme-gst-test.bp.com/Account/ExternalLoginCallback

1. Verranno restituiti la chiave del consumatore e il segreto del consumatore

2. Quindi dobbiamo passare la chiave del consumatore, il segreto del consumatore e il nome di dominio all'API .net come parametri.

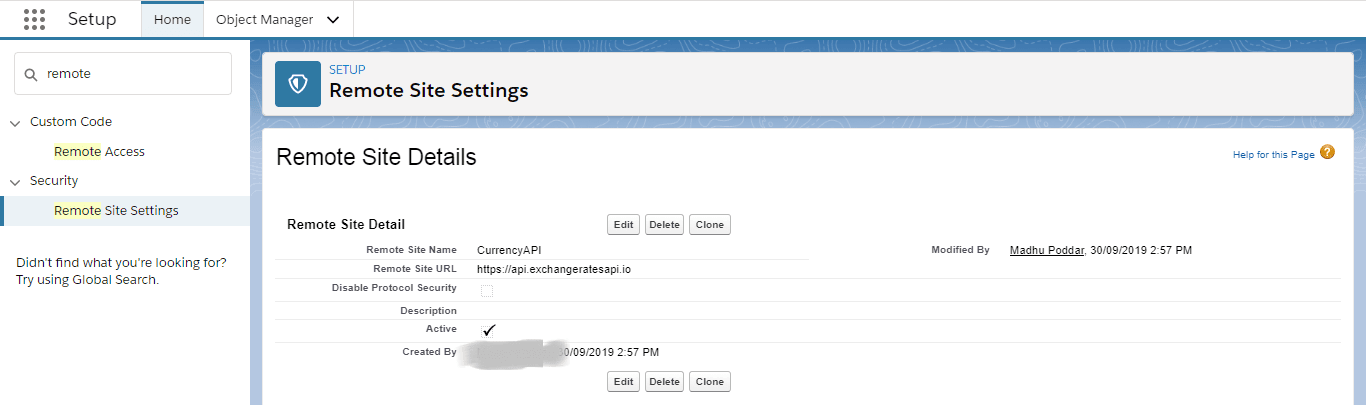

Nota: ogni volta che esegui l'integrazione con qualsiasi altro sito utilizzando l'API, devi impostare l'URL del sito nelle impostazioni del sito remoto.

Se stai cercando consulenti esperti della forza vendita per servizi di sviluppo della forza vendita, contattaci.

Leggi anche: Vantaggi dell'implementazione di Salesforce Commerce Cloud

Punti chiave

Ora sai come implementare SSO utilizzando OAuth per facilitare l'accesso degli utenti a ciascun sistema. Potresti trovare semplice raggiungere questo obiettivo, ma fidati di noi, richiede esperienza. Puoi connetterti con una società leader di consulenza Salesforce che offre una guida perfetta per utilizzare al meglio la piattaforma.

Quando Emizentech è qui per servirti al meglio, non hai bisogno di andare qua e là per trovare l'azienda migliore. Disponiamo di un team di consulenti Salesforce esperti che assistono clienti in tutto il mondo nella realizzazione dei loro progetti Salesforce.