Cosa sono DMARC, DKIM e SPF?

Pubblicato: 2023-09-25Mentre gli esperti di marketing e i professionisti delle vendite si sforzano di massimizzare l’impatto delle loro campagne in un ecosistema digitale sempre più competitivo, l’autenticazione e-mail emerge come un pilastro essenziale del successo. Dando priorità e implementando solidi protocolli di autenticazione, gli esperti di marketing possono salvaguardare la reputazione del proprio marchio, favorire la fiducia dei clienti e sbloccare tutto il potenziale dell'email marketing come potente motore di crescita aziendale.

DMARC, DKIM e SPF sono tre principali protocolli di sicurezza della posta elettronica che aiutano a combattere spam, phishing e altri attacchi basati su posta elettronica. In questa guida spiegheremo questi tre principali protocolli di sicurezza della posta elettronica , come funzionano e come utilizzarli per migliorare la consegna della posta elettronica.

Cos'è l'SPF?

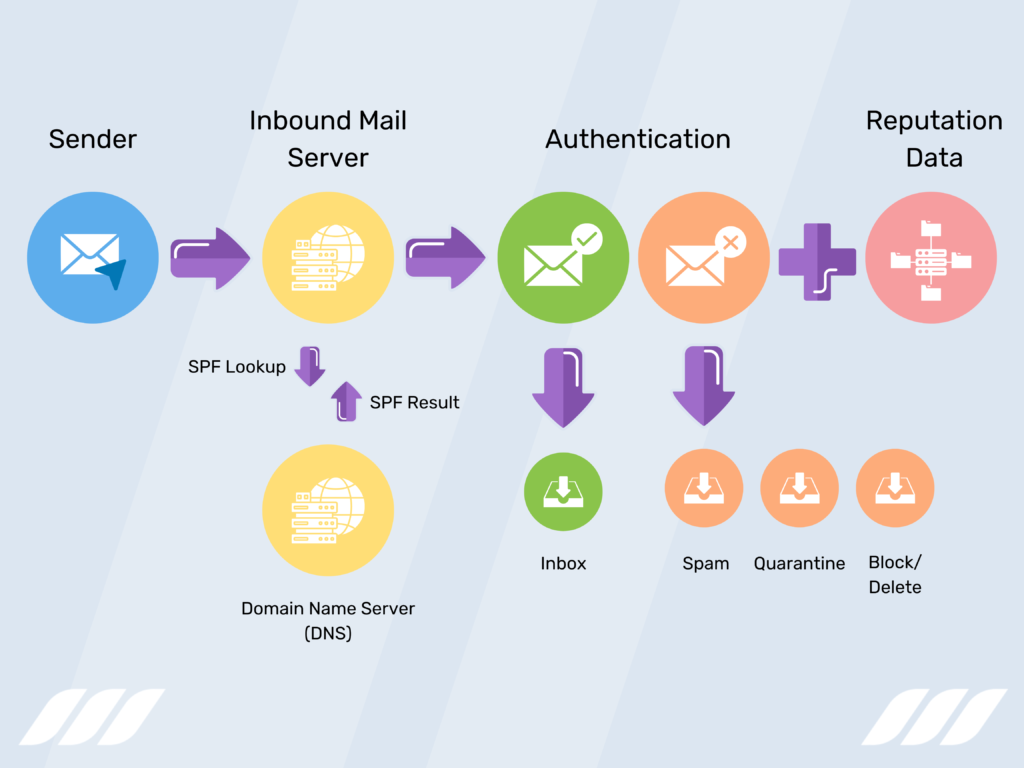

Sender Policy Framework (SPF) è un protocollo di autenticazione e-mail che aiuta a verificare che un messaggio e-mail sia stato inviato da un server autorizzato. Funziona controllando i record DNS del dominio del mittente per garantire che al server di invio sia stata concessa l'autorizzazione a inviare e-mail per conto del dominio.

Come funziona l'SPF?

Sender Policy Framework funziona aggiungendo un record TXT alle impostazioni DNS di un dominio. Questo record specifica quali server sono autorizzati a inviare e-mail da quel dominio. Quando viene ricevuta un'e-mail, il server del destinatario controlla il record SPF del dominio del mittente per confermare che il server che invia il messaggio è autorizzato a inviare posta per conto di quel dominio.

Ad esempio, supponiamo che la tua azienda utilizzi il dominio example.com. Inoltre, utilizza un fornitore di servizi di posta elettronica di terze parti per inviare e-mail. In tal caso, dovresti aggiungere un record SPF alle tue impostazioni DNS per autorizzare i server del tuo provider di posta elettronica a inviare e-mail per conto del tuo dominio. Questo record in genere sarebbe simile a questo:

v=spf1 include:emailprovider.com ~all

Questo record specifica che solo i server appartenenti a emailprovider.com sono autorizzati a inviare email per conto di example.com. Il parametro “~all” indica che se un server non è autorizzato, l'e-mail dovrebbe essere comunque accettata ma contrassegnata come potenzialmente sospetta.

Ecco un altro esempio di come appare un record SPF:

v=spf1 a mx ip4:192.168.0.1/24 include:_spf.google.com ~all

Questo record SPF autorizza l'intervallo di indirizzi IP 192.168.0.1/24, il record A e il record MX a inviare e-mail per il dominio. Il record include anche i server di posta di Google come mittenti autorizzati e qualsiasi altro mittente che supera il controllo SPF verrà trattato come un soft fail (~all).

Cos'è il DKIM?

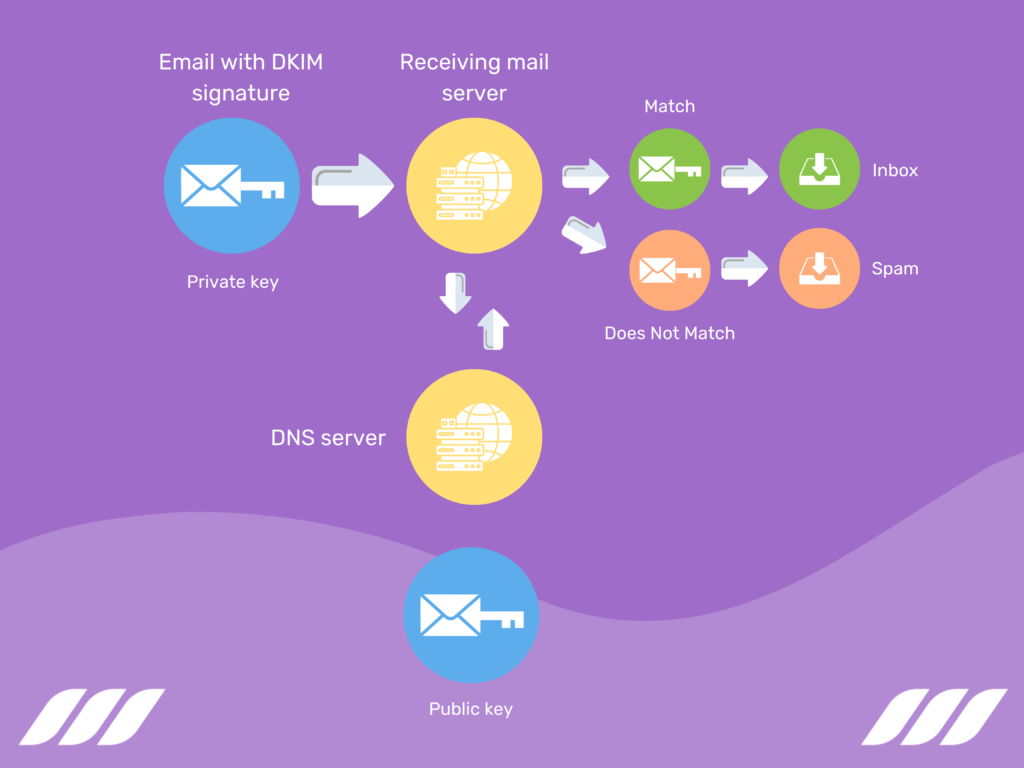

DomainKeys Identified Mail (DKIM) è un altro protocollo di autenticazione e-mail che aiuta a verificare l'autenticità di un messaggio e-mail. A differenza di SPF, che verifica l'autorizzazione del server mittente, DKIM verifica l'integrità del contenuto dell'e-mail. Lo fa aggiungendo una firma digitale all'intestazione dell'e-mail, che il server del destinatario può verificare.

Come funziona DKIM?

Domainkeys Identified Mail funziona aggiungendo una firma digitale all'intestazione dell'e-mail. La firma viene generata tramite una chiave privata che solo il server mittente conosce. La firma viene aggiunta all'intestazione dell'e-mail, insieme a una chiave pubblica che il server del destinatario può utilizzare per verificare l'autenticità della firma.

Quando il server destinatario riceve l'e-mail, controlla la firma DKIM utilizzando la chiave pubblica nell'intestazione dell'e-mail per decrittografare la firma. Se la firma corrisponde al contenuto dell'e-mail, l'e-mail è considerata autentica.

DKIM aiuta il destinatario a confermare che il messaggio non è stato alterato o manomesso durante il transito. Questo perché la firma digitale viene calcolata in base al contenuto del messaggio di posta elettronica. Se qualsiasi parte del messaggio e-mail cambia, la firma digitale non sarà più valida e l'e-mail verrà rifiutata.

Inoltre, DKIM fornisce ai destinatari dell'e-mail un modo per identificare il dominio del mittente dell'e-mail. Ciò fornisce una difesa contro le e-mail di phishing , poiché i destinatari delle e-mail possono utilizzare queste informazioni per determinare se un'e-mail proviene da un mittente legittimo.

Ecco un esempio per aiutarti a capire come funziona DKIM:

Supponiamo che tu sia il responsabile marketing di una grande azienda di e-commerce e desideri inviare e-mail promozionali ai tuoi clienti. Crei una campagna e utilizzi il provider di servizi di posta elettronica della tua azienda per inviare le email.

La tua azienda ha implementato DKIM, quindi il fornitore di servizi di posta elettronica aggiunge una firma digitale univoca a ciascuna email utilizzando una chiave privata. Quando il provider di posta elettronica del destinatario riceve l'email, controlla la chiave pubblica nei record DNS della tua azienda per verificare la firma. Se la firma è valida, il messaggio viene recapitato nella casella di posta del destinatario e, in caso contrario, viene contrassegnato come spam.

Cos'è DMARC?

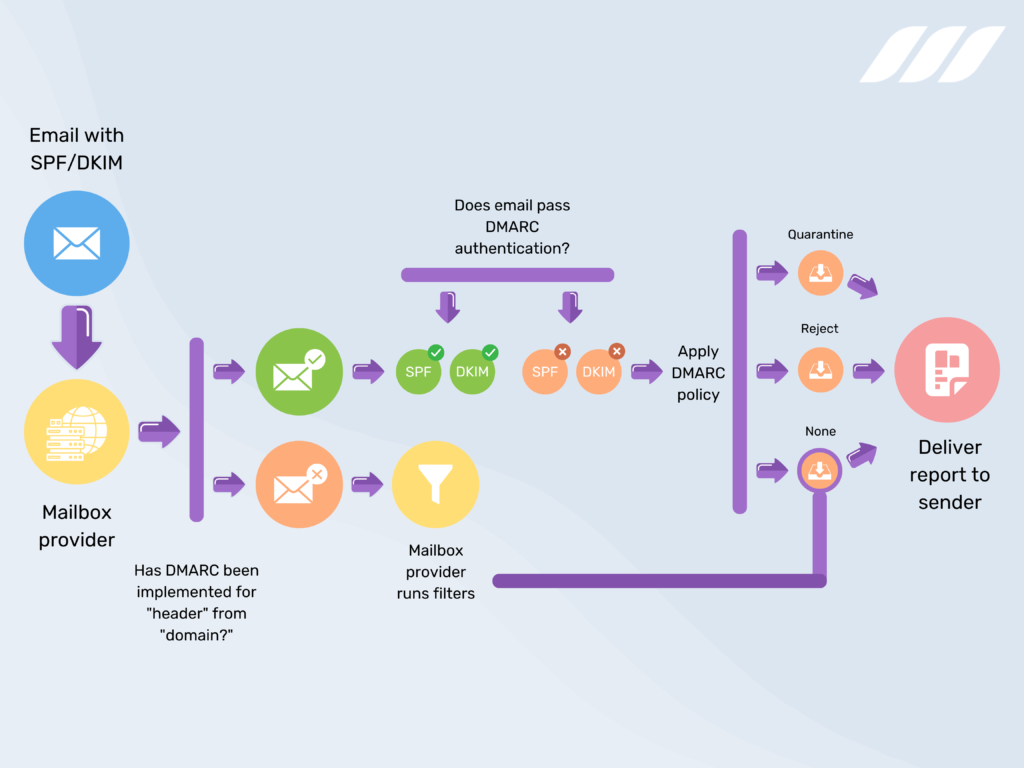

DMARC (Domain-Based Message Authentication, Reporting & Conformance) è un protocollo che funziona con SPF e DKIM per fornire un sistema di autenticazione e-mail più robusto.

DMARC consente ai proprietari di domini di pubblicare policy che specificano cosa dovrebbe accadere alle e-mail che non superano i controlli di autenticazione. Fornisce un modo per i destinatari dei messaggi di posta elettronica di determinare se i messaggi di posta elettronica in arrivo sono autentici e di specificare come gestire i messaggi di posta elettronica che non superano l'autenticazione.

Come funziona DMARC?

L'autenticazione, il reporting e la conformità dei messaggi basati sul dominio funzionano aggiungendo un record TXT alle impostazioni DNS di un dominio che specifica come gestire i controlli SPF e DKIM non riusciti. Si inizia verificando l'allineamento del dominio specificato nell'intestazione Da dell'e-mail con i domini specificati nei record DKIM e SPF. Se questi domini non sono allineati, suggerisce che l'e-mail potrebbe essere stata falsificata e dovrebbe essere rifiutata o contrassegnata come spam.

Quando viene ricevuta un'e-mail, il server del destinatario controlla i record SPF e DKIM per determinare se l'e-mail è autentica. Se uno dei record fallisce, l'e-mail viene contrassegnata come spam o rifiutata, a seconda dei criteri impostati dal server di posta elettronica del destinatario.

E se l'e-mail supera i controlli SPF e DKIM, il server di posta elettronica del destinatario verifica la presenza di un criterio DMARC nei record DNS per il dominio del mittente. Questa policy specifica in che modo il server di posta elettronica del destinatario deve gestire l'email se non supera il controllo DMARC.

Il record DMARC può specificare una delle tre azioni da intraprendere:

- Nessuna: non eseguire alcuna azione.

- Quarantena: contrassegna l'e-mail come potenzialmente sospetta e inseriscila nella cartella spam o posta indesiderata del destinatario.

- Rifiuta: rifiuta completamente l'e-mail e non consegnarla al destinatario.

Il record DMARC specifica inoltre la frequenza con cui il server destinatario deve inviare report al proprietario del dominio sulle e-mail che non superano i controlli di autenticazione.

Ecco un esempio per aiutarti a capire come funziona DMARC:

Supponiamo che la società ABC utilizzi un dominio separato per la divulgazione di e-mail a freddo. L'azienda può implementare DMARC sul proprio dominio principale per proteggere la reputazione del proprio marchio e impedire l'uso non autorizzato del proprio dominio. Il record DMARC specifica che qualsiasi email che dichiara di provenire dal dominio primario dell'azienda deve superare i controlli di autenticazione SPF e DKIM e, se un'email non supera questi controlli, deve essere rifiutata o contrassegnata come spam.

Quando il provider di posta elettronica di un destinatario riceve un'e-mail che dichiara di provenire dal dominio principale della società ABC, controlla i risultati dell'autenticazione SPF e DKIM rispetto alla politica DMARC. Se l'e-mail supera entrambi i controlli di autenticazione, viene recapitata nella casella di posta del destinatario. Se fallisce, l'e-mail viene rifiutata o contrassegnata come spam, proteggendo la reputazione del marchio dell'azienda e impedendo l'uso non autorizzato del suo dominio per phishing o spamming.

Perché hai bisogno di DMARC, SPF e DKIM

L'implementazione di DMARC, SPF e DKIM fornisce una solida difesa contro i problemi di posta elettronica, inclusi spam, phishing ed errori dell'operatore. La parte migliore? Questi protocolli ti aiutano a proteggere la reputazione del tuo marchio, a prevenire le frodi via email e a migliorare la consegna delle email.

Ecco alcuni dei vantaggi di ciascun protocollo per gli operatori di email marketing e le aziende:

Tutela della reputazione del marchio

DMARC, SPF e DKIM possono aiutarti a proteggere la reputazione del tuo marchio prevenendo frodi via email e attacchi di phishing. Autenticando i tuoi messaggi e-mail, puoi garantire che i tuoi clienti ricevano solo e-mail legittime dalla tua organizzazione. Ciò aiuta a creare fiducia nei tuoi clienti e garantisce che la reputazione del tuo marchio non venga offuscata da e-mail fraudolente.

Consegnabilità migliorata

L'implementazione di DMARC, SPF e DKIM può anche migliorare la consegna delle email riducendo le possibilità che le tue email vengano contrassegnate come spam o bloccate dai provider di posta elettronica. Autenticando le tue e-mail, puoi stabilire un rapporto di fiducia con i provider di posta elettronica, che avranno quindi maggiori probabilità di consegnare le tue e-mail alle caselle di posta dei tuoi lead o dei clienti.

Conformità

La maggior parte dei settori oggi è tenuta a conformarsi a vari requisiti normativi e linee guida, come HIPAA o GDPR, che richiedono alle organizzazioni di implementare misure adeguate per proteggere i dati sensibili. DMARC, SPF e DKIM sono misure fondamentali per conformarsi a queste normative garantendo che i messaggi di posta elettronica contenenti informazioni sensibili vengano recapitati in modo sicuro al destinatario previsto.

Approfondimenti sui dati

DMARC, SPF e DKIM forniscono inoltre preziose informazioni sui dati relativi alla consegna delle e-mail e alle metriche di coinvolgimento. I report DMARC forniscono informazioni sullo stato dell'autenticazione e-mail e aiutano a identificare potenziali problemi con l'autenticazione e-mail. Queste informazioni possono aiutare le aziende a migliorare la consegna delle email e i tassi di coinvolgimento, con conseguente miglioramento del ROI.

Come funzionano insieme SPF, DKIM e DMARC?

SPF, DKIM e DMARC lavorano insieme per fornire un sistema di autenticazione e-mail più robusto.

Ecco come funzionano in tandem:

- SPF verifica che il server di invio sia autorizzato a inviare e-mail dal dominio del mittente.

- DKIM verifica l'integrità del contenuto dell'e-mail e garantisce che l'e-mail non sia stata manomessa durante il transito.

- DMARC specifica come gestire i controlli di autenticazione non riusciti e fornisce ai proprietari di dominio un modo per ricevere report sui tentativi di autenticazione non riusciti.

Come puoi vedere, SPF e DKIM utilizzano metodi diversi per verificare l'autenticità di un messaggio email. Quando viene ricevuta un'e-mail, il provider di posta elettronica del destinatario controlla i risultati dell'autenticazione SPF e DKIM rispetto al criterio DMARC. E poiché DMARC si basa su SPF e DKIM, consente ai proprietari di dominio di decidere come gestire i messaggi e-mail che non superano i controlli di autenticazione, ad esempio rifiutandoli o mettendoli in quarantena.

Implementando tutti e tre i protocolli, puoi garantire che le tue email vengano recapitate nelle caselle di posta del tuo pubblico. Non è tutto; l'utilizzo combinato di questi protocolli aiuta a creare fiducia nel tuo pubblico target e a proteggere la tua reputazione.

Tuttavia, è importante notare che l'implementazione di questi protocolli richiede competenze tecniche e un'attenta pianificazione. È una buona idea collaborare con il team IT o il fornitore di servizi di posta elettronica per impostare e configurare correttamente questi protocolli per garantirne l'efficacia.

Dove vengono archiviati i record SPF, DKIM e DMARC?

I record SPF, DKIM e DMARC vengono archiviati nelle impostazioni DNS del dominio del mittente.

I record DNS sono come una rubrica telefonica per Internet e forniscono informazioni su come trovare e connettersi ai server di un dominio. I record SPF, DKIM e DMARC vengono aggiunti ai record DNS per il dominio che invia l'e-mail.

Quando viene ricevuta un'e-mail, il server di posta elettronica del destinatario cercherà i record DNS del dominio per trovare i record SPF, DKIM e DMARC. Ma è importante notare che ogni dominio può avere un solo record SPF, ma è possibile aggiungere più record DKIM e DMARC.

I record SPF, DKIM e DMARC devono essere configurati e testati attentamente per garantire che funzionino correttamente. Eventuali errori o configurazioni errate possono comportare che le e-mail vengano contrassegnate come spam o rifiutate dal server di posta elettronica del destinatario.

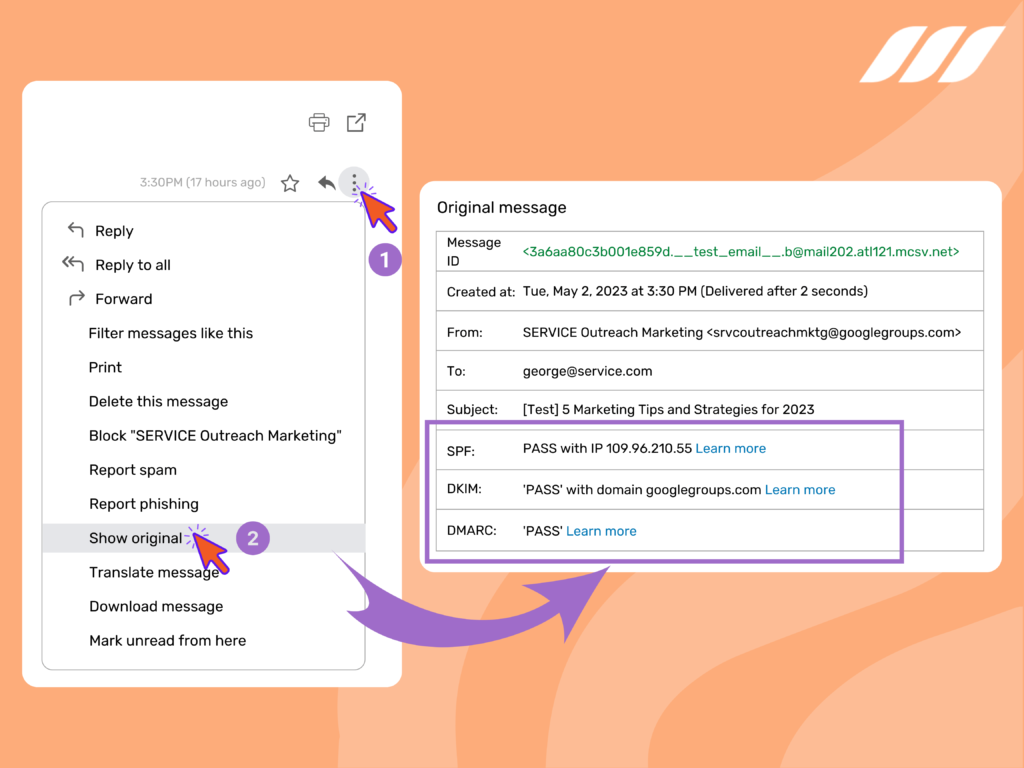

Come verificare se un'e-mail ha superato SPF, DKIM e DMARC

Puoi verificare se un'e-mail ha superato i controlli SPF, DKIM e DMARC esaminando le intestazioni dell'e-mail. Ecco come farlo:

- Apri l'e-mail nel tuo client di posta elettronica.

- Cerca le intestazioni dell'e-mail, che di solito sono nascoste per impostazione predefinita.

- Trova l'intestazione "Authentication-Results" .

- Controlla i valori dei campi SPF, DKIM e DMARC per vedere se l'e-mail ha superato i controlli.

Se un'e-mail non supera uno qualsiasi dei controlli di autenticazione, potrebbe essere contrassegnata come spam o rifiutata completamente.

Configurazione di DMARC, DKIM e SPF per un dominio

Configurare DMARC, DKIM e SPF per un dominio può essere un processo complesso, ma la maggior parte dei fornitori di servizi di posta elettronica offre istruzioni dettagliate su come farlo.

Come impostare l'SPF

Vai al sito web del tuo hosting e trova l'area DNS; lì, dovrai aggiungere un nuovo record di tipo TXT

In questa schermata troverai le voci esatte che dovrai inserire per i provider di hosting più comuni:

Tipo di registrazione: txt

Ospite: @

Valore:

Gmail/G Suite v=spf1 include:_spf.google.com ~all

Office365 v=spf1 include:spf.protection.outlook.com ~all

IONOS v=spf1 include:_spf.perfora.net include:_spf.kundenserver.de ~all

ZOHO v=spf1 include:zoho.eu ~all

Se utilizzi un altro provider di posta elettronica, contatta il team di supporto per conoscere il valore esatto del record.

Cose importanti da notare:

- Alcuni provider di hosting potrebbero avere una sezione separata per i record SPF, ma ricorda sempre di creare qui il record di tipo TXT.

- Non avere più di 1 record SPF installato nella sezione DNS del tuo hosting. Se utilizzi più server di posta elettronica, includili in un unico record SPF. Ad esempio, il record per GSuite e Office365 sarà simile a questo:

v=spf1 include:_spf.google.com include:spf.protection.outlook.com ~all.

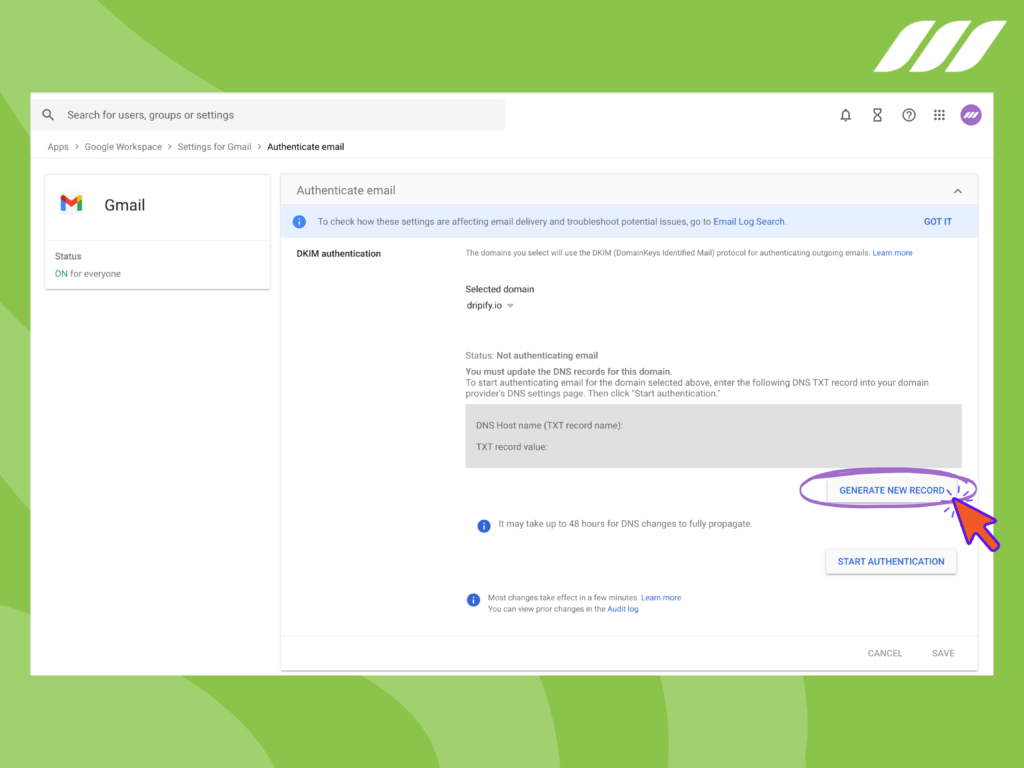

Come impostare DKIM

Per gli account Gmail/GSuite, trovare il record DKIM è semplicissimo. Segui questi passaggi per impostare il record DKIM:

- Accedi al tuo account Gmail/G Suite

- Vai al Pannello di amministrazione

- Nel pannello di ricerca digita DKIM per individuare la pagina delle impostazioni DKIM

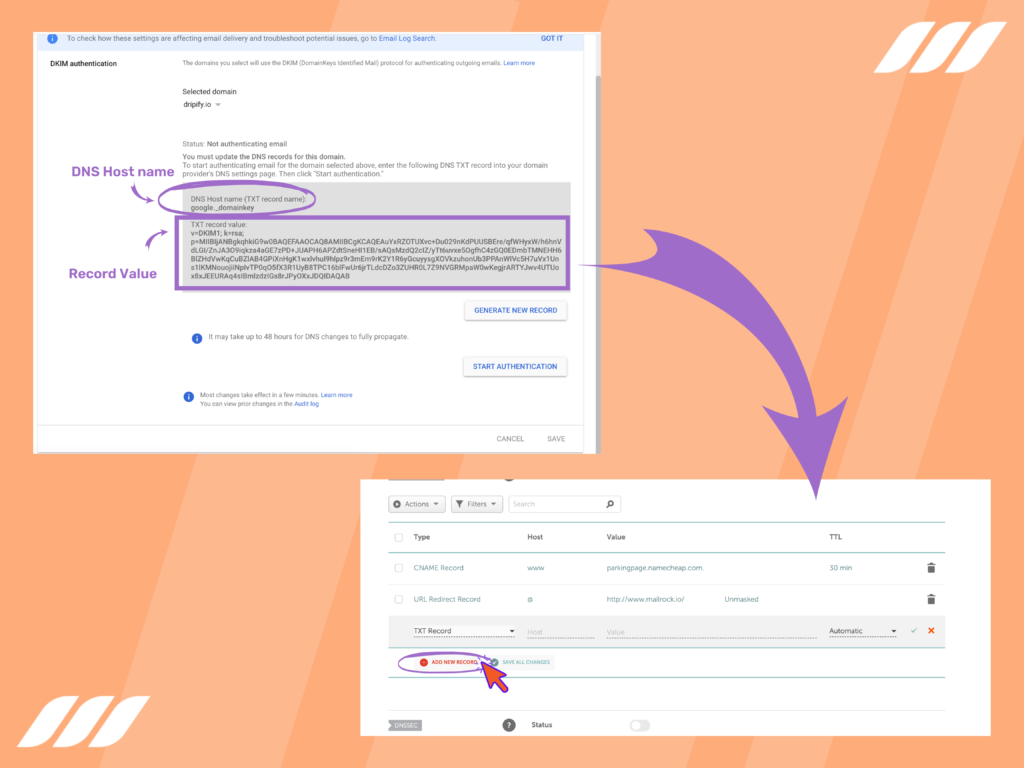

- Fare clic su Genera nuovo record per creare il valore del record

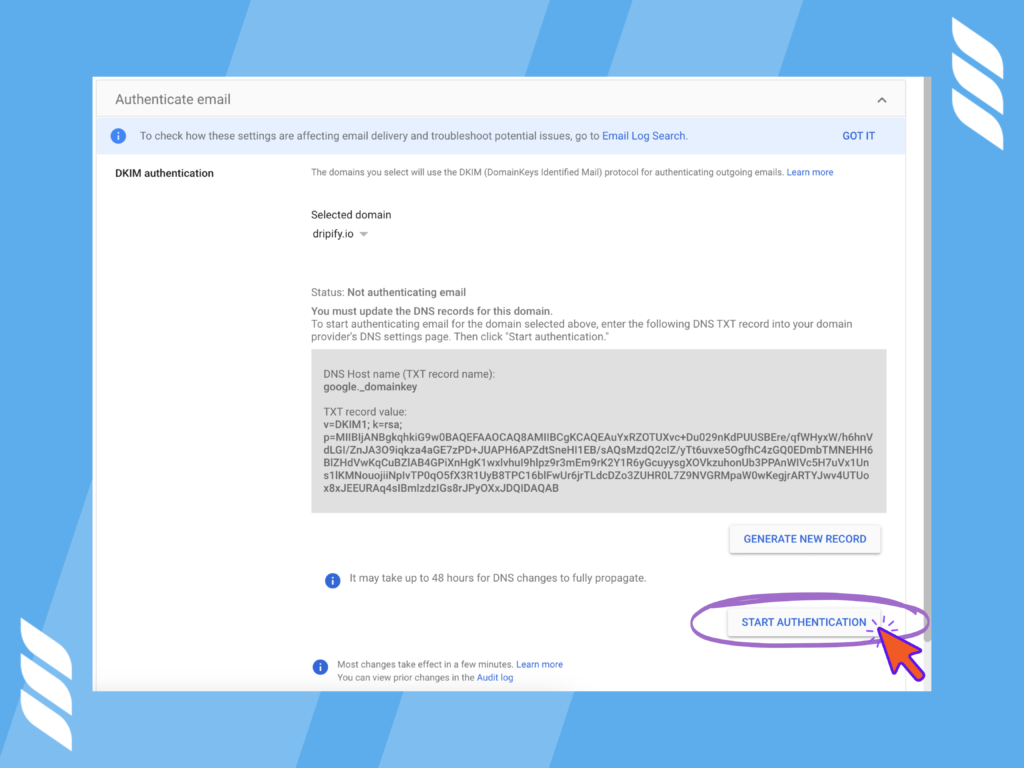

- Una volta completato riceverai il record txt generato e visualizzato in questa pagina. Copia il nome host DNS e il valore del record e crea il record txt nella pagina DNS del tuo hosting di dominio:

6. Una volta aggiunto il record txt, torna alla pagina delle impostazioni DKIM di GSuite e premi Avvia autenticazione per completare il processo.

Per altri provider di posta elettronica, prova a individuare la pagina delle impostazioni DKIM nel pannello di amministrazione e genera lì il record. In caso di difficoltà, contatta il team di supporto del provider di posta elettronica per ricevere assistenza.

Come impostare la registrazione DMARC

Il record DMARC è lo stesso per tutti i provider di posta elettronica; pertanto, configurarlo è più semplice che configurare i record precedenti.

Per configurarlo:

- Accedi al tuo hosting di dominio e vai alle impostazioni DNS

- Crea un record txt con le seguenti voci:

Tipo: TXT

Ospite: _dmarc

Valore: v=DMARC1; p=nessuno;

- Salva il record e il processo è completato.

Se trovi difficili gli aspetti tecnici della configurazione di questi protocolli, valuta la possibilità di chiedere aiuto al tuo team IT. Oppure potresti voler consultare professionisti indipendenti specializzati nell'autenticazione della posta elettronica. Possiedono le competenze necessarie per configurare correttamente questi protocolli e garantirne il regolare funzionamento.

Gli esperti IT possono guidarti attraverso il processo, inclusa la generazione di chiavi crittografiche per DKIM, la configurazione del tuo server di posta elettronica o fornitore di servizi e l'aggiunta dei record DNS necessari per SPF, DKIM e DMARC. Garantiranno che questi protocolli siano adeguatamente integrati nell'infrastruttura del tuo dominio e siano in linea con i requisiti specifici della tua organizzazione.

Inoltre, ricorda che anche il monitoraggio regolare, l'analisi dei report e la manutenzione continua sono fondamentali per garantire l'efficacia di questi protocolli Internet per l'autenticazione della posta elettronica .

Utilizza un dominio separato per la divulgazione tramite e-mail a freddo

È sempre una buona idea utilizzare un dominio separato per la divulgazione di e-mail a freddo. Perché? Perché le email fredde hanno maggiori probabilità di essere contrassegnate come spam e l'utilizzo di un dominio separato può aiutarti a proteggere la reputazione del tuo dominio principale.

Ecco quattro motivi per cui può essere utile:

- Mantenere la reputazione del marchio: l'invio di e-mail fredde a potenziali clienti o potenziali clienti può talvolta comportare un rischio maggiore di essere contrassegnati come spam. Utilizzando un dominio separato per la divulgazione tramite posta elettronica fredda, puoi mitigare l'impatto sulla reputazione del tuo dominio principale.

Se le tue e-mail fredde generano numerosi reclami o respinti di spam, ciò non influirà direttamente sulla consegna del tuo dominio principale o sulla reputazione del marchio. Questa separazione ti consente di salvaguardare la reputazione del tuo dominio principale per altre comunicazioni email critiche.

- Evita l'inserimento nella lista nera degli IP: l'invio di grandi volumi di email fredde dal tuo dominio principale può potenzialmente portare il tuo indirizzo IP a essere inserito nella lista nera dai fornitori di servizi di posta elettronica. Ciò può avere un grave impatto sulla tua capacità di recapitare e-mail, comprese importanti comunicazioni con i clienti.

Utilizzando un dominio separato, puoi isolare i potenziali rischi di divulgazione tramite posta elettronica fredda e proteggere l'indirizzo IP del tuo dominio principale dall'inserimento nella lista nera. Ciò garantisce che le tue normali e-mail aziendali rimangano inalterate e mantengano un elevato tasso di consegna.

- Personalizza e ottimizza: avere un dominio dedicato per la divulgazione di e-mail a freddo ti offre maggiore flessibilità e controllo sul processo di invio delle e-mail. Puoi personalizzare il nome di dominio per allinearlo alla tua campagna di posta elettronica fredda o al pubblico di destinazione.

Inoltre, puoi ottimizzare la reputazione del dominio costruendo gradualmente una cronologia e una reputazione di invio positive specifiche per le email fredde. Ciò ti consente di implementare protocolli di autenticazione e-mail specifici come SPF, DKIM e DMARC per migliorare la consegna e garantire che le tue e-mail fredde siano attendibili da parte dei provider di posta elettronica dei destinatari.

- Analizza i parametri di prestazione: l'utilizzo di un dominio separato per la divulgazione di posta elettronica fredda ti consente di monitorare e analizzare da vicino i parametri di prestazione delle tue campagne di posta elettronica fredda. Puoi monitorare i tassi di apertura, i tassi di clic e i tassi di risposta alle e-mail fredde, separatamente dalle normali e-mail aziendali. Questi preziosi dati possono fornire approfondimenti sull'efficacia delle tue strategie di posta elettronica fredda, consentendoti di prendere decisioni basate sui dati, perfezionare le tue campagne e migliorare l'efficienza complessiva della divulgazione.

Articolo correlato: Quali metriche di copertura e-mail monitorare?

Quindi, come puoi vedere, un dominio separato per la sensibilizzazione a freddo aumenta l'efficacia e l'efficienza complessiva delle tue campagne. Isolando le tue attività di sensibilizzazione in un dominio distinto, puoi mantenere la reputazione incontaminata del tuo dominio principale, salvaguardandolo da potenziali problemi di recapito che potrebbero derivare da pratiche di posta elettronica fredda.

Conclusione

I protocolli di autenticazione e-mail come DMARC, SPF e DKIM sono cruciali per gli operatori di marketing e-mail e le aziende. Questi protocolli lavorano in tandem per migliorare la sicurezza della posta elettronica, migliorare la consegna e proteggere la reputazione del marchio. Padroneggia subito la sicurezza della posta elettronica con questi protocolli per sbloccare tutto il potenziale dell'email marketing garantendo al contempo un canale di comunicazione sicuro e affidabile per il tuo pubblico.

SPF verifica le origini di invio autorizzate, DKIM aggiunge una firma digitale per convalidare l'integrità del messaggio e DMARC imposta le policy per gestire l'autenticazione non riuscita. Insieme costituiscono una potente difesa contro gli spammer e proteggono i destinatari dai tentativi di phishing. Per gli operatori di email marketing, l'implementazione di questi protocolli significa maggiore recapito delle email, riduzione dei filtri antispam e miglioramento della reputazione del marchio.