ビジネスを守る: 講じるべき重要なセキュリティ対策

公開: 2019-09-10起業家として、ビジネスを保護するための措置を講じることは不可欠です。

現代のビジネスの世界では、物理的およびデジタル的なリスクがあらゆるビジネスの資産、評判、将来の成功を脅かしています。

これらの脅威を理解し、それに対抗するための堅牢な戦略を実装することはオプションではなく必須であり、それがこの記事の目的です。

この記事を読むと、ビジネスを強化するための物理的、デジタル的、内部の脅威から洞察を得ることができます。

これらの手順を実行すれば、ビジネスがセキュリティ侵害によって侵害される可能性ははるかに低くなります。

記事上で:

- ビジネスセキュリティの基本を理解する

- 企業が直面する脅威の種類

- 不適切なセキュリティによる潜在的な結果

- 重要なセキュリティ対策

- 物理的なセキュリティ対策

- サイバーセキュリティ対策

- 内部セキュリティ対策

- 事業継続および災害復旧計画の確立

- 事業継続と災害復旧計画の重要性

- 継続性と復旧計画を作成する手順

- 計画のテストと更新

- セキュリティ専門家の採用

- アウトソーシングと社内セキュリティ チームの利点

- ビジネスセキュリティの法的およびコンプライアンスの側面

ビジネスセキュリティの基本を理解する

ビジネス セキュリティは、企業が資産を保護するために採用する対策と戦略です。

これには、機械やオフィス機器などの物理的資産から、知的財産、顧客データ、会社の評判などの無形資産に至るまで、あらゆるものを保護することが含まれます。

堅牢なセキュリティ計画は、物理的、デジタル的、内部的、外部的な脅威に対処し、そのような脅威を防止して対処するための保護措置を実装します。

出典: シグニクス

企業が直面する脅威の種類

ビジネスを危険にさらす可能性のある脅威は、いくつかのカテゴリに分類されます。

サイバー脅威

サイバー脅威とは、企業の情報システム (デジタル ソフトウェアおよびハードウェア) を標的とする潜在的または現実のセキュリティ侵害です。

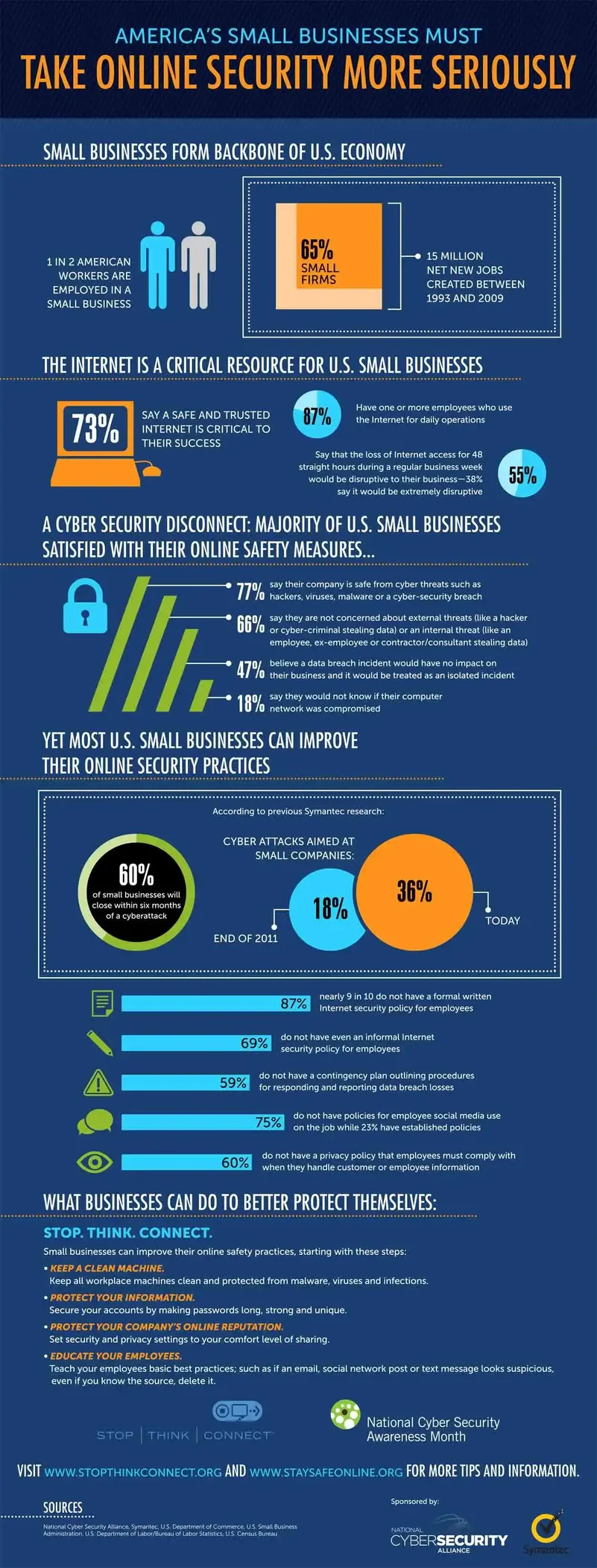

デジタル化が進む現代において、中小企業の 54% 以上が過去 12 か月間に何らかの形のサイバー攻撃を経験しています。

フィッシング詐欺からランサムウェア攻撃に至るまで、毎年のサイバーセキュリティ侵害により、企業は世界中で10 兆 5,000 億ドルもの損害を被る可能性があります。

物理的脅威

物理的脅威とは、盗難、破壊行為、自然災害など、事業運営を中断したり財産に損害を与えたりする可能性のある、物理的財産に対するセキュリティ リスクです。

内部の脅威

これらの脅威は組織内から発生します。 従業員が機密情報を盗むなどの意図的な場合もあれば、従業員が悪意のある電子メールの添付ファイルを無意識に開くなど、意図的でない場合もあります。

外部の脅威

外部の脅威は、企業スパイ活動を行う競合他社や詐欺を試みる犯罪者など、組織の外部から来ます。

不適切なセキュリティによる潜在的な結果

表面的には、盗難、詐欺、データ侵害による経済的損失のリスクがあります。 さらに業務の中断もあり、ビジネスプロセスが停止し、機会の逸失や収益の損失につながる可能性があります。

さらに、風評被害はビジネスに悪影響を与える可能性があり、中小企業の 60% がサイバー攻撃から 6 か月以内に廃業しています。

その主な理由は、消費者がプライバシーとセキュリティを高く評価しており、たった 1 つのデータ侵害でも企業の信頼性と顧客の信頼が修復不可能なほど損なわれるからです。

これらの基本を理解することが、ビジネスを強化するための第一歩です。

すべての起業家が講じるべき重要なセキュリティ対策をさらに詳しく掘り下げる際に、ビジネスのセキュリティは最も弱い部分と同じくらい強力であることを忘れないでください。

全拠点をカバーする総合的かつ充実した警備計画を目指す。

重要なセキュリティ対策

物理的なセキュリティ対策

オフィスの外で事業を行っている場合、または実店舗で販売している場合は、事業所の物理的なセキュリティを確保することが全体的なセキュリティ戦略の基礎となります。

これには、資産の保護、従業員への安全な環境の提供、特定の支払いタイプの処理が含まれます。

たとえば、小切手が偽物かどうかがわかれば、ビジネスで数千ドルを節約できます。 考慮すべきその他の主要な対策は次のとおりです。

監視カメラの設置

監視カメラは組織の目として機能し、施設を常に監視します。

カメラが入口、出口、貴重品や重要書類が保管されているエリアなどの重要なエリアを確実にカバーするようにしてください。

出典: ButterflyMX

安全なロックシステム

高度なセキュリティのロックとデッドボルトは、不正アクセスに対する防御の第一線となります。

近年、電子錠やキーレスエントリーシステムが普及し、現在のコードやアクセスカードを持っている人だけがアクセスできるようになっています。

これらのシステムはより安全で便利になり、施設へのアクセスを簡単に制御および監視できるようになります。

従業員IDとアクセス制御

従業員識別システムの導入は、安全なビジネス環境において不可欠です。

ID により個人の識別が容易になる一方、アクセス制御システムにより権限のない個人が特定のエリアに入るのを制限できます。

これにより、適切な許可を得た個人のみが機密領域にアクセスできるようになり、内部脅威のリスクが軽減されます。

出典:エイボン

定期的なセキュリティ監査

最も堅牢なセキュリティ システムであっても、定期的な検査が必要です。 セキュリティ監査では、現在のセキュリティ対策の評価を行い、潜在的な弱点や改善すべき領域を特定します。

システムが最新であり、正しく機能し、資産を効果的に保護していることを確認します。

サイバーセキュリティ対策

顧客データや、 ID 情報やクレジット カードの詳細などのデジタル資産が多くのビジネスのバックボーンを形成していることが多いため、ビジネスの種類によってはサイバーセキュリティ リスクが最も重大になる場合があります。

ビジネスをサイバー脅威から保護する方法を知ることは不可欠です。

定期的なソフトウェアのアップデートとパッチ適用

開発者はセキュリティの脆弱性に対処するためにソフトウェアを頻繁に更新します。

組織のソフトウェアを継続的に最新の状態に保つことは、サイバー犯罪者が利用できるエクスプロイトに対してシステムが無防備な状態にならないようにするのに役立ちます。

テクニカル サポート詐欺は効果的なサイバー攻撃であるため、ソフトウェア開発者からの一方的な連絡には注意してください。

出典: クロテック

ファイアウォールとウイルス対策保護

ファイアウォールは、受信および送信するネットワーク トラフィックを規制することにより、起業家にとってサイバー攻撃に対する最初の防御手段として機能します。

悪意のあるプログラムがファイアウォールを通過した場合、ウイルス対策プログラムは、データを盗んだり、削除したり、暗号化したりする可能性のあるマルウェアからシステムを保護します。

データ暗号化

暗号化によりデータがスクランブルされ、暗号化キーでのみ解読できるコードに変換されます。

つまり、ハッカーが暗号化キーなしでデータを侵害し、機密情報を取得したとしても、彼らにとっては何の価値もありません。

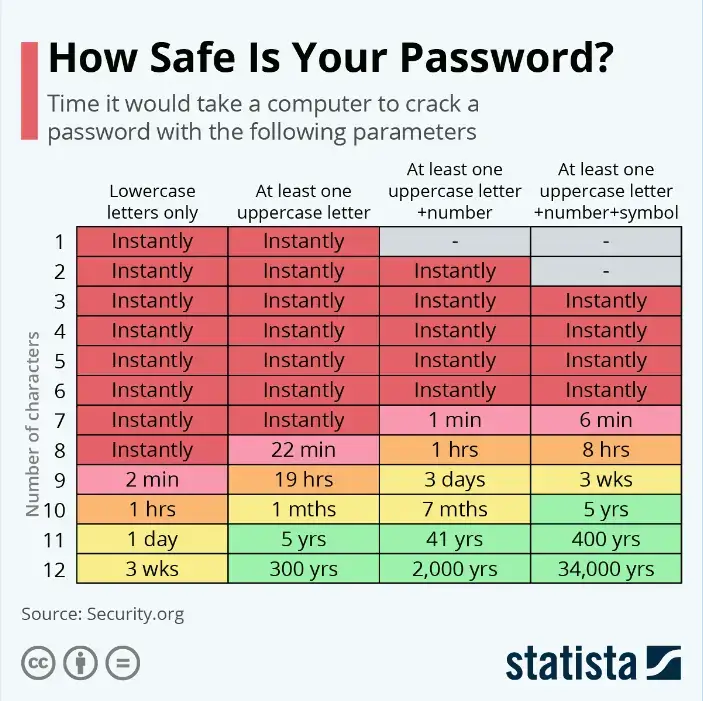

安全なパスワードポリシー

あなたの企業には、強力で一意のパスワードを必要とするセキュリティ ポリシーが必要です。

これらのフレーズは、大文字と小文字、数字、特殊文字を組み合わせたものです。

従業員がパスワードを定期的に更新し、複数のプラットフォーム間でパスワードを再利用しないようにするパスワード ポリシーを設定してください。

出典: 統計局

二要素認証

2 要素認証 (2FA) は、パスワード以外の 2 番目の形式の ID を要求することで、セキュリティ層を追加します。

それは、指紋、モバイル アプリの通知、またはテキストや電子メールで送信された固有のコードである可能性があります。

内部セキュリティ対策

外部の脅威がリスクをもたらすのと同じくらい、内部の脅威も同様に損害を与える可能性があります。 包括的なセキュリティ計画には、次の内部対策を含める必要があります。

従業員の身元調査

新入社員を入社させる前に徹底的な経歴調査を行うことで、新入社員の過去の行動や信頼性について貴重な洞察を得ることができます。

潜在的なリスクを軽減し、社内の脅威から会社を保護するのに役立ちます。

セキュリティのベストプラクティスに関する定期的な従業員トレーニング

従業員のミスは、最も堅牢なセキュリティ対策でも損なわれる可能性があります。

フィッシングメールの発見から機密データの安全な取り扱いまで、セキュリティのベストプラクティスについて従業員を定期的にトレーニングすることで、意図しないセキュリティ侵害のリスクを大幅に軽減できます。

安全な文書の廃棄手順

機密情報が悪者の手に渡らないように、機密文書は安全に処分する必要があります。

機密文書やデータをシュレッダーにかけたり安全に消去したりするための手順を実装します。

内部関係者の脅威からの保護

組織内の疑わしいアクティビティの監視、検出、対応に役立つ、最高の SaaS ツールとポリシーに投資します。

これには、職務の分離、機密情報へのアクセスの制限、内部脅威検出ソフトウェアの導入などが含まれる場合があります。

事業継続および災害復旧計画の確立

緊急事態や災害は予測不可能ですが、それらへの対応は必ずしも予測可能である必要はありません。

綿密に作成された事業継続および災害復旧計画 (BCDR) は、予期せぬインシデントの荒波を乗り越える際に会社の救命ボートとなります。

事業継続と災害復旧計画の重要性

BCDR 計画は、そのようなインシデントに直面した場合に組織が従わなければならない手順と指示の概要を示します。

その目標は 2 つあります。インシデント発生中に可能な限り業務の継続を確保すること (ビジネス継続性)、およびインシデントが経過した後に重要な機能を回復すること (災害復旧) です。

BCDR 計画の重要性は、どれだけ強調してもしすぎることはありません。 災害による事業運営への影響を最小限に抑え、顧客の信頼を維持し、事業の長期的な存続を保証します。

このような計画により、企業は長期にわたるダウンタイム、収益の損失、そして最悪の場合は完全な閉鎖を回避できる可能性があります。

継続性と復旧計画を作成する手順

- リスク評価:ビジネスに影響を与える可能性のある脅威と脆弱性を特定します。 これらのリスクの潜在的な影響を理解し、計画作業に優先順位を付けます。

- ビジネスへの影響分析:ビジネス プロセスを分析して、ビジネスの存続にとってどれが重要かを判断します。 中断された場合の運用上および財務上の影響を理解します。

- リソースの特定:人員、情報、設備、財務配分、インフラストラクチャなど、災害時に重要なビジネス機能を復旧および維持するために必要なリソースを特定します。

- 計画の策定:災害の影響を管理し、回復するための手順を作成します。 関係者全員の役割と責任を明確にします。

- コミュニケーション計画:危機時にすべての関係者に情報を伝えるためのコミュニケーション戦略を策定します。 これには、従業員、顧客、ベンダー、メディアが含まれます。

計画のテストと更新

BCDR 計画は、一度だけで完了するプロジェクトではありません。 定期的にテストして、潜在的な欠陥や改善の余地がある領域を特定します。

シミュレーションされた訓練や演習により、計画の有効性について貴重な洞察が得られます。

さらに、ビジネスの成長や変化に応じて計画を更新します。 これには、人員、プロセス、テクノロジー、または物理的な場所の変更が含まれます。

古い計画は、まったく計画がないのと同じくらい効果がなくなる可能性があります。

セキュリティ専門家の採用

起業家は、ビジネス資産を保護する複雑さが現在の能力や専門知識を超えていると認識した場合、セキュリティ専門家の雇用を検討する必要があります。

潜在的なリスクに先手を打つには、今日の急速に進化する脅威環境における専門的な知識と経験が必要です。

セキュリティ専門家は次のことを支援できます。

- 現在のセキュリティ対策の脆弱性を特定します。

- 堅牢なセキュリティ戦略を開発して実装します。

- 継続的な監視とセキュリティ インシデントへの迅速な対応を提供します。

- セキュリティのベスト プラクティスについてチームをトレーニングします。

- 業界固有のセキュリティ規制への準拠を確保します。

セキュリティ専門家を雇用するという決定は、ビジネスのセキュリティがビジネス戦略全体の重要な側面であり、専門家の指導が必要であるという重要な認識を強調します。

アウトソーシングと社内セキュリティ チームの利点

アウトソーシングか社内セキュリティ チームの育成のどちらを選択するかは、ビジネス ニーズ、リソース、リスク プロファイルによって異なります。

アウトソーシング:

- 専門知識: セキュリティ会社はビジネスを保護することに特化しています。 彼らはセキュリティの脅威に関する最新の知識と最も効果的な対策を持っています。

- 費用対効果が高い: 特に中小企業の場合、セキュリティ会社に依頼する方が、フルタイムの社内チームを雇うよりも費用対効果が高くなります。

- 24 時間 365 日の監視: 多くのセキュリティ会社は、24 時間体制の監視サービスを提供し、ビジネスを継続的に保護します。

社内セキュリティチーム:

- 集中的な対応: 社内チームがお客様のビジネスに専念し、お客様のセキュリティ ニーズに集中してカスタマイズされた対応を提供します。

- 企業文化の理解: 社内チームは企業文化とビジネスの内部仕組みを理解しているため、よりカスタマイズされた効果的なセキュリティ対策につながる可能性があります。

- 迅速な対応: 社内チームはオンサイトにいて会社のインフラストラクチャに精通しているため、インシデントに迅速に対応できます。

どのような道を選択するかに関係なく、このステップを実行することは、企業の長期的なセキュリティと成功を確保するという取り組みを反映しています。

ビジネスセキュリティの法的およびコンプライアンスの側面

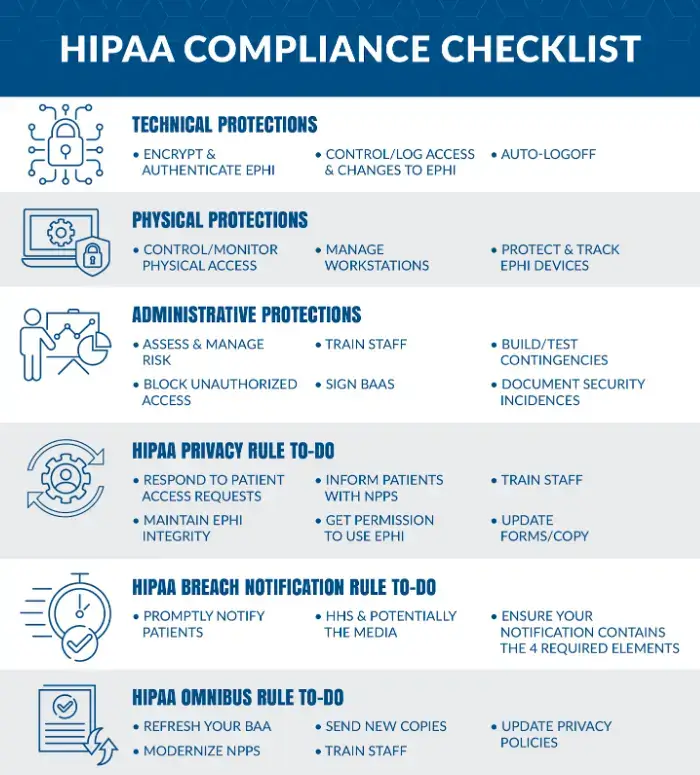

効果的なセキュリティ対策を実装するということは、規制に準拠する必要があることも意味します。 たとえば、あなたが米国のヘルスケア業界の起業家であると仮定します。

その場合、医療保険の相互運用性と責任に関する法律 ( HIPAA ) を確実に遵守する必要があります。

出典: アトランティック

対照的に、EU 国民の個人情報を扱う場合は、一般データ保護規則 ( GDPR ) が適用されます。

このような法律では、機密情報の保護、適切なデータの取り扱い、セキュリティ違反の報告が義務付けられています。

責任ある起業家として、ビジネスに特有の法的義務を理解し、それをセキュリティ戦略に組み込む必要があります。

コンプライアンスを確保するための手順は次のとおりです。

- 常に最新情報を入手:業界や管轄区域に関連する法律や規制を常に最新の状態に保ってください。

- ポリシーの実装:法的要件に準拠したセキュリティ ポリシーを開発および実装します。 これには、データの暗号化、アクセス制御、安全なデータ廃棄が含まれる場合があります。

- 定期監査:内部監査管理を含む定期監査を実施して、セキュリティ対策が効果的で準拠していることを確認します。

- 従業員トレーニング:これらのポリシーとコンプライアンス維持における従業員の役割について従業員を教育します。

結論

起業家として、物理的資産、デジタル資産、従業員を保護するセキュリティ対策に投資することは、ビジネスの長期的な成功に投資することを意味します。

ビジネスセキュリティの重要性を認識することで、自分とその資産の安全について十分な情報を持っており、真剣に考えていることを関係者や顧客に示すことができます。

そうすることで、挫折することなく、自信を持って目標に向かって進むことができるようになります。

著者略歴: イリーナ・マルツェヴァIrina Maltseva は、次の成長リーダーです。 Auraと創設者 オンサース。 過去 7 年間、彼女は SaaS 企業がインバウンド マーケティングで収益を拡大できるよう支援してきました。 以前の会社である Hunter では、イリーナは 3M のマーケティング担当者が重要なビジネス上のつながりを構築できるよう支援しました。 現在、Aura では、イリーナはすべての人にとってより安全なインターネットの構築に取り組んでいます。 連絡するには、彼女をフォローしてください リンクトイン。

|