CTV 광고 사기의 증가: CTV 인벤토리를 보호하는 방법?

게시 됨: 2022-04-01- CTV 광고 사기 이해하기

- 사기의 예

- 기기 스푸핑

- IP 주소 스푸핑

- SDK 스푸핑

- CTV 사기 방지

- 파트너가 관련 표준을 채택하도록 합니다.

- 검증된 광고 공급업체 선택

- 결론적으로

연결된 TV 시청의 급속한 채택은 COVID 전염병으로 인한 변화 중 하나입니다. 사람들은 언제 어디서나 다양한 장치를 통해 텔레비전 및 기타 미디어 콘텐츠를 보는 것이 더 편리하다는 것을 알게 되었습니다.

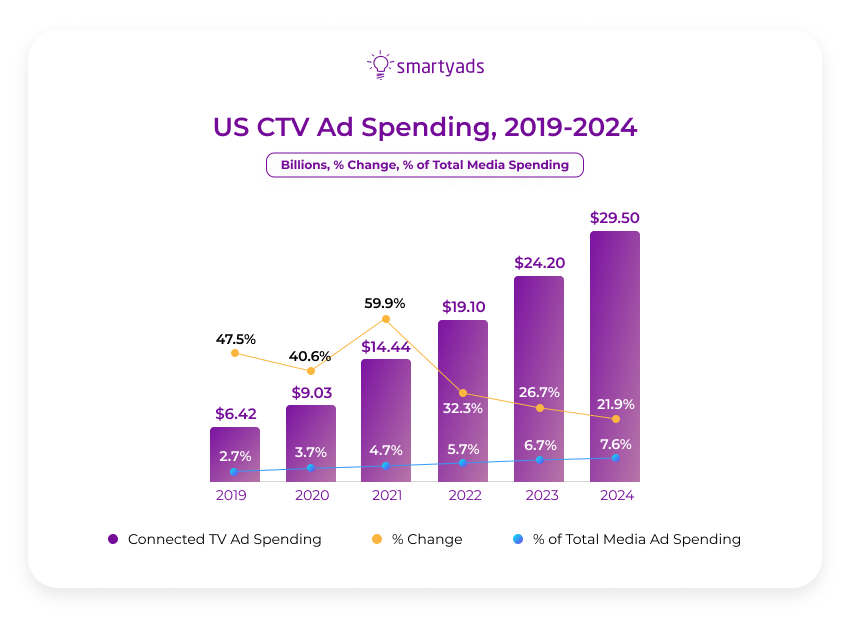

그 결과, 연결된 텔레비전 광고가 증가하고 있습니다. 미국의 CTV 광고 지출은 2019년 60억 달러에서 2021년 말 144억 달러로 2019~2021년 사이에 100% 이상 증가했습니다. 전 세계적으로 CTV 투자도 증가하고 있습니다.

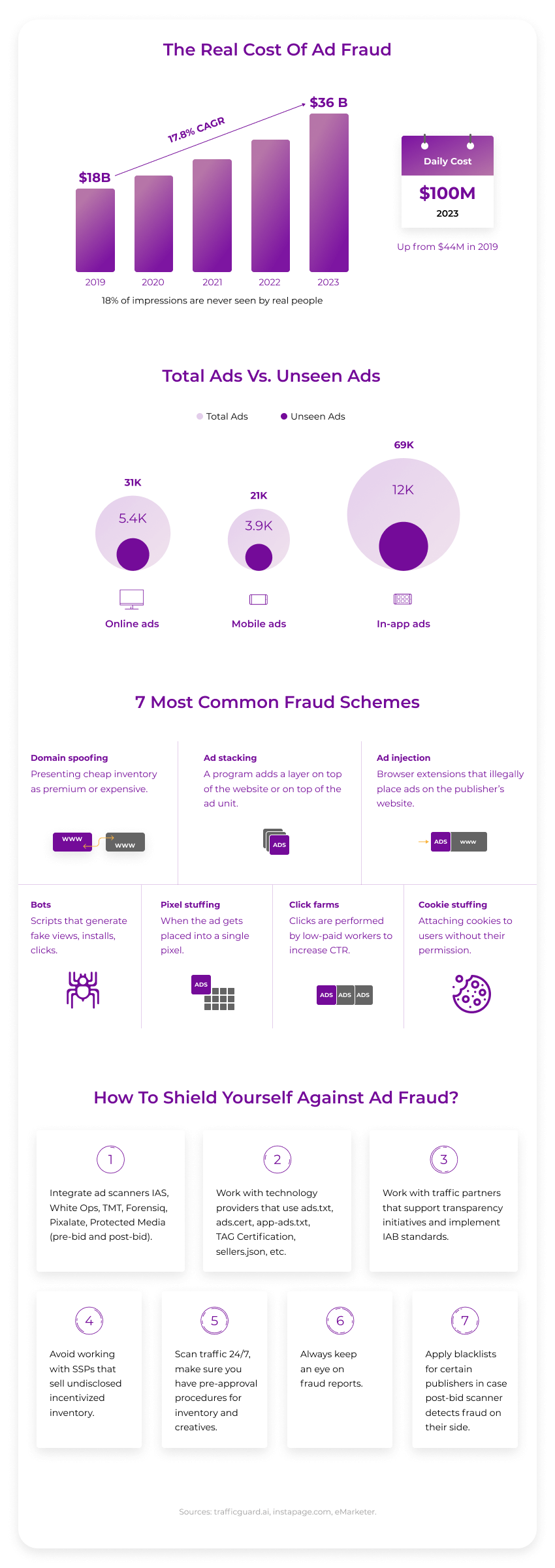

CTV 광고 인벤토리가 가능성을 높이고 브랜드에 대한 수요를 유지하기 때문에 예측은 여전히 긍정적이지만 광고 사기 문제도 있습니다. 예상 추정치에 따르면 연결된 TV 사기는 2022년에 퍼블리셔에게 1억 4,400만 달러의 손실을 입힐 것입니다. 또 다른 보고서에 따르면 동일한 문제로 매월 2,000만 달러의 손실을 입는 것으로 추정되는 마케터에게는 더욱 악화될 것이라고 합니다. 그리고 2020년은 최악의 사기 사건이 있었던 것으로 생각되었지만 2021년은 심지어 그것을 능가했습니다.

CTV 광고 사기 이해하기

연결된 텔레비전 광고가 사기꾼의 인기 있는 표적이 된 것은 놀라운 일이 아닙니다. 그들은 1,000회 노출당 $35에서 $65에 이르는 디지털 광고 시장에서 가장 높은 CPM 비율 중 하나를 보유하고 있습니다. CPM 비율이 높은 이유는 이러한 광고가 브랜드에 부가 가치를 제공하고 새로운 잠재고객을 끌어들이는 동시에 게시자의 참여도를 높이는 데 도움이 되기 때문입니다.

그러나 광고주가 CTV 캠페인에 더 많은 돈을 지출하고 있기 때문에 이러한 투자는 이제 나쁜 행위자를 끌어들입니다. DoubleVerify의 CEO인 Mark Zagorski는 "재고가 프리미엄일수록 사기꾼의 표적이 될 가능성이 더 높다"고 지적합니다.

여기에서 재고 구매가 다른 방법에 비해 상당히 다르게 작동하기 때문에 연결된 텔레비전 사기는 놀라운 것 같습니다. 그 작업은 다층적이고 단편적입니다. 광고주는 인벤토리를 구매할 수 있는 다양한 옵션이 있으며 연결된 TV 광고 생태계에는 많은 플레이어가 있습니다. 이것은 때때로 복잡성으로 이어집니다.

많은 광고주의 경우, 연결된 TV 마케팅은 특히 휴일(10월 중순) 동안 전환율을 향상시키지만 사기의 만연으로 인해 CTV 휴일 실적이 크게 감소했습니다.

디지털 미디어 측정 및 수행자 추적 플랫폼인 DoubleVerify는 최근 월페이퍼 앱을 사용하여 잘못된 인상을 주는 정교한 무효 트래픽 방법을 공개했습니다. 사용자가 월페이퍼 프로그램을 설치하면 모바일 장치가 비활성화된 상태에서도 광고 시청을 모방하기 시작합니다. DoubleVerify는 데이터 과학자 팀과 함께 하루에 10억 개 이상의 광고 노출을 분석하여 광고 절도와 삽입된 광고를 식별했습니다.

사기의 예

다른 디지털 광고 방법과 비교할 때 많은 CTV 광고 시스템에 강력한 추적 및 측정 기능이 없기 때문에 연결된 TV 채널에서 광고 사기를 저지르는 것이 더 쉬워지고 있습니다. 보호되지 않는 프로그래밍 방식 인벤토리에 대한 전문가 분석에 따르면 온라인 동영상 광고의 6% 이상과 CTV 광고의 18% 이상이 사기인 것으로 나타났습니다.

다음은 몇 가지 인기 있는 예입니다.

서버 측 광고 삽입 스푸핑(SSAI)

TV 광고주는 주로 SSAI를 사용하여 청중에게 광고를 제공합니다. 이렇게 하면 프로모터가 콘텐츠(일반적으로 온라인 비디오)에 광고를 삽입할 수 있습니다. 이를 통해 사기꾼은 서버에 대한 액세스 권한을 얻고 브랜드를 속이기 위해 잘못된 데이터를 제공할 수 있습니다. 브랜드는 품질이 낮은 노출이나 가짜 조회수에 대해 비용을 지불하게 됩니다.

"ParrotTerra"라는 코드명을 가진 노출된 계획에서 사기꾼은 가짜 SSAI 서버를 설정하여 광고주에게 위조 인벤토리를 제공합니다. 이 작업은 매일 3백만 개 이상의 하이재킹된 장치를 스푸핑했습니다.

기기 스푸핑

이는 사기 요소가 하나의 장치만 사용하여 여러 장치를 모방하여 광고 노출을 제공하는 전술입니다. 그들은 단순히 사기를 저지르기 위해 다른 장치나 운영 체제를 가장합니다.

2020년에는 Pareto라는 봇이 100만 개가 넘는 Android 기기를 스푸핑하는 데 사용되었습니다. 봇은 실제 사람들이 다양한 CTV 장치에서 광고를 보고 있는 것처럼 실제 광고 보기 동작을 복제했습니다. 이 봇은 매일 6억 건 이상의 입찰 요청을 생성한 것으로 보고됩니다.

DV의 사기 연구소는 2020년 말에 SneakyTerra라는 최초의 장치 스푸핑 사기를 발견했습니다. 사기꾼은 정품 장치를 가로채서 CTV 노출을 잡을 수 있습니다. 추정에 따르면 하루에 2백만 개 이상의 장치가 스푸핑되었습니다. 마케터들은 2020년에 두 가지 스트리밍 사기 수법으로 많은 광고비를 잃었습니다.

IP 주소 스푸핑

이 방법을 사용하여 사기꾼은 잘못된 인상과 사기성 트래픽을 생성하기 위해 IP 주소를 가장하여 가제트를 스푸핑합니다. 보고된 광고 사기 수법(ICEBUCKET)에서 악의적인 행위자들은 30개국에 있는 여러 장치의 IP 주소를 스푸핑하면서 프로모터가 자신의 광고가 실제 사람들에게 제공되었다고 생각하도록 속였습니다. 이 계획은 매일 10억 건 이상의 광고 요청을 생성하고 있었습니다. 실제로는 CTV 트래픽을 속이고 광고비를 훔치는 봇이었습니다.

SDK 스푸핑

SDK 스푸핑은 실제 앱 설치를 실행하지 않고 정품 장치의 데이터를 사용하여 설치를 모방하는 모바일 사기 수법입니다. 악성 프로그램은 실제 가제트를 사용하여 설치를 위장하고 광고주의 예산을 이용합니다.

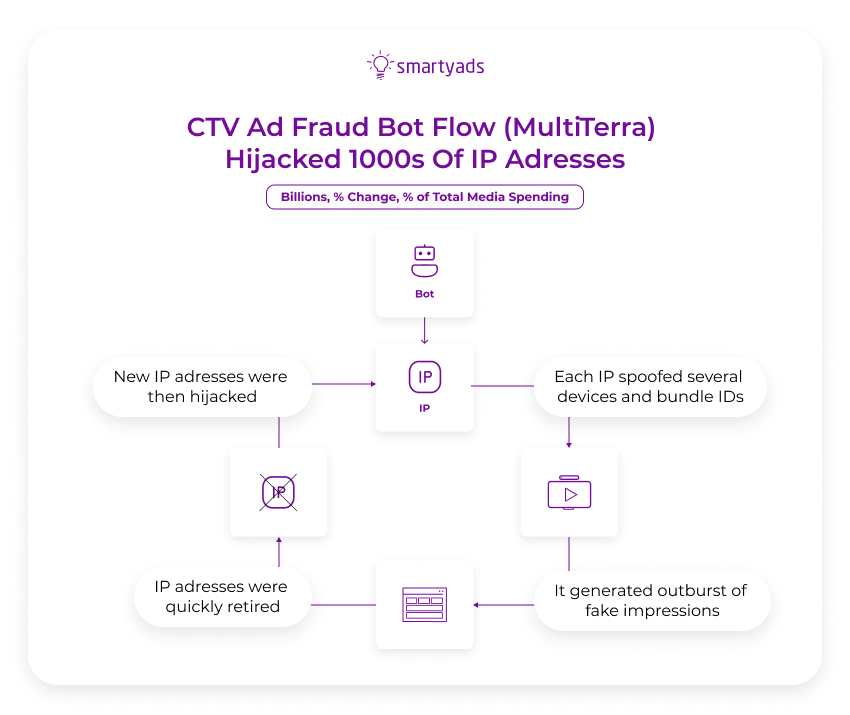

2020년 DoubleVerify는 CelloTerra라는 사기 수법을 발견했습니다. 이 봇을 통해 사기꾼은 모바일 앱을 사용하여 트래픽을 시뮬레이션하고 데이터를 훔치고 백그라운드 광고를 실행했습니다. multiTerra 봇의 기본적인 흐름은 그림과 같았습니다.

CTV 사기 방지

CTV 인벤토리와 관련된 고유한 위험 때문에 사기를 방지할 책임은 브랜드와 미디어 구매자에게 있습니다. 의심할 여지 없이 CTV 생태계는 정교한 봇 공격에 취약하므로 브랜드는 부지런해야 합니다.

파트너가 관련 표준을 채택하도록 합니다.

IAB(Interactive Advertising Bureau) 2018은 Identifiers for Advertising 표준을 발표했습니다. IFA는 CTV 장치가 고유한 식별자를 가질 수 있도록 하므로 연결된 TV에 특히 유용합니다. 광고 플랫폼에서 app-ads.txt와 같은 다른 IAB 표준을 수용하면 사기를 추가로 제거할 수 있습니다.

검증된 광고 공급업체 선택

모든 광고 기술 파트너가 CTV에서 사기를 감지할 수 있는 것은 아닙니다. 다른 광고 카테고리에서는 효율적일 수 있지만 연결된 TV 운영의 특성으로 인해 파트너는 관련 CTV 사기 탐지 도구가 부족할 수 있습니다. 그렇기 때문에 광고 플랫폼에 SmartyAds DSP와 같은 CTV 트래픽 품질을 모니터링할 수 있는 모든 도구가 있는지 항상 미리 물어보십시오.

광고 공급업체가 연결할 수 있는 광고 사기 탐지 도구도 있습니다. 올바른 보호 도구는 자신감을 높여줍니다.

결론적으로

CTV 공간에서 사기 행위를 제거하는 것이 유토피아적인 꿈처럼 보일 수 있지만 광고 기술 산업에서 사기의 위험과 만연을 줄이기 위해 할 수 있는 일이 여전히 많이 있습니다. 기술 발전으로 CTV의 광고를 보다 투명하고 책임감 있게 만드는 안정적인 광고 플랫폼을 선택할 수 있습니다.