12 najlepszych narzędzi do łamania haseł w cyberbezpieczeństwie

Opublikowany: 2023-10-23Podsumowanie: Poznaj świat łamania haseł dzięki naszemu obszernemu przewodnikowi po najlepszych narzędziach do łamania haseł. Poznaj zawiłości różnych narzędzi do łamania haseł lub narzędzi do hakowania sieci Wi-Fi, które odgrywają kluczową rolę w zabezpieczaniu środowisk cyfrowych.

Narzędzie do łamania haseł to program przeznaczony do odzyskiwania lub odgadywania haseł używanych do uzyskiwania dostępu do systemów komputerowych, sieci lub zaszyfrowanych danych. Podstawowym celem takich narzędzi jest uzyskanie nieautoryzowanego dostępu do chronionych zasobów.

Narzędzia do łamania haseł wykorzystują różne techniki, takie jak ataki brute-force, ataki słownikowe i ataki na tęczową tablicę, w celu łamania haseł.

Korzystanie z narzędzi do łamania haseł może być zarówno legalne, jak i złośliwe. W uzasadnionych scenariuszach narzędzia te mogą być wykorzystywane przez specjalistów ds. bezpieczeństwa do oceny siły haseł i identyfikowania luk w zabezpieczeniach systemów. Pomaga to organizacjom ulepszyć środki bezpieczeństwa i chronić się przed potencjalnymi zagrożeniami.

Specjaliści ds. bezpieczeństwa, administratorzy systemów, firmy zajmujące się cyberbezpieczeństwem i organy ścigania należą do legalnych użytkowników narzędzi do łamania haseł. Jednak narzędzia do łamania haseł są również wykorzystywane przez hakerów i złośliwe osoby angażujące się w nielegalne działania.

Osoby te wykorzystują słabe hasła w celu uzyskania nieautoryzowanego dostępu do informacji osobistych, firmowych lub finansowych. Wykorzystują złamane hasła do przeprowadzania cyberataków, kradzieży danych, popełniania oszustw itp.

Spis treści

Co to jest łamanie haseł?

Mówiąc najprościej, łamanie haseł oznacza proces próby odkrycia lub odkrycia czyjegoś hasła bez jego zgody. Polega na użyciu specjalistycznych narzędzi lub technik w celu wypróbowania różnych kombinacji znaków, słów lub fraz, aż do znalezienia prawidłowego hasła.

Działanie to jest zwykle wykorzystywane do uzyskania nieautoryzowanego dostępu do systemu lub konta osobistego. Narzędzie do usuwania haseł online (oprogramowanie do łamania haseł Wi-Fi) może wykorzystywać słabe hasła, luki w zabezpieczeniach lub luki w zabezpieczeniach w celu uzyskania dostępu do chronionych kont.

Jest to uważane za złośliwe działanie i często jest nielegalne, chyba że jest wykonywane przez upoważnione osoby ze względów bezpieczeństwa.

12 najlepszych narzędzi do łamania haseł w cyberbezpieczeństwie

- Meduza

- Hashcat

- Jan Rozpruwacz

- Łamacz haseł

- AirCrack

- Kain i Abel

- CrackStation

- RainbowCrack

- ophCrack

- THC Hydra

- WFuzz

- Brutusowy łamacz haseł

Oto kilka przykładów narzędzi do łamania haseł Wi-Fi.

Meduza

Najlepsze do: bezpłatnego łamania haseł za pomocą testów równoległych metodą brute-force.

Medusa to narzędzie do odblokowywania haseł Wi-Fi, które jest podobne do THC Hydra. Narzędzie to, działające poprzez interfejs wiersza poleceń, umożliwia przetestowanie do 2000 haseł w ciągu zaledwie jednej minuty.

Oferuje użytkownikom możliwość jednoczesnego przetwarzania przez wątki w celu łamania haseł. Co więcej, tego oprogramowania można używać do odzyskiwania haseł do wielu kont.

Obsługiwane platformy: Windows, Linux i macOS

Cechy Meduzy

- Równoległe przetwarzanie oparte na wątkach do testowania metodą brute-force.

- Zaprojektowany z myślą o modułowości.

- Zapewnia elastyczność w przypadku wprowadzania danych przez użytkownika, np. hasła/użytkownika/hosta.

- Obsługuje różne protokoły, takie jak MB, HTTP, POP3, SSHv2 i MS-SQL.

Plusy i minusy Meduzy

- Obsługuje różne protokoły, w tym SSH, FTP, Telnet, HTTP i inne.

- Obsługa wielowątkowości przyspieszająca proces łamania haseł.

- Stroma krzywa uczenia się.

Ceny: Medusa to darmowy program do łamania haseł.

Hashcat

Najlepsze do: Łamania kilku skrótów jednocześnie. Znany jako najszybszy na świecie łamacz haseł!

Hashcat, darmowe narzędzie o otwartym kodzie źródłowym, prezentuje się jako najszybsza na świecie aplikacja do crackowania Wi-Fi. Zapewnia różnorodne metody, od podstawowej brutalnej siły po maski hybrydowe, umożliwiające jednoczesne łamanie wielu skrótów.

Dzięki Hashcat użytkownicy mogą dekodować różne typy skrótów, w tym SHA3-512, MD5, PBKDF2, ChaCha20, KeePass, 1Password, Kerberos 5, LastPass i inne.

Obsługiwane platformy: Windows, Linux i macOS.

Funkcje Hashcata

- Obsługuje ponad 300 typów skrótów.

- Wykorzystuje jednocześnie procesor graficzny i procesor, aby łatwo łamać hasła.

Plusy i minusy Hashcata

- Szeroka gama obsługiwanych algorytmów i formatów, w tym MD5, SHA-1, bcrypt, NTLM i wiele innych.

- Zaawansowane tryby ataku, takie jak atak oparty na regułach, atak maską itp.

- Zależne od procesora graficznego, tj. użytkownicy bez odpowiedniego procesora graficznego mogą doświadczyć wolniejszych prędkości crackowania.

Ceny: Hashcat to darmowy program do łamania haseł Wi-Fi.

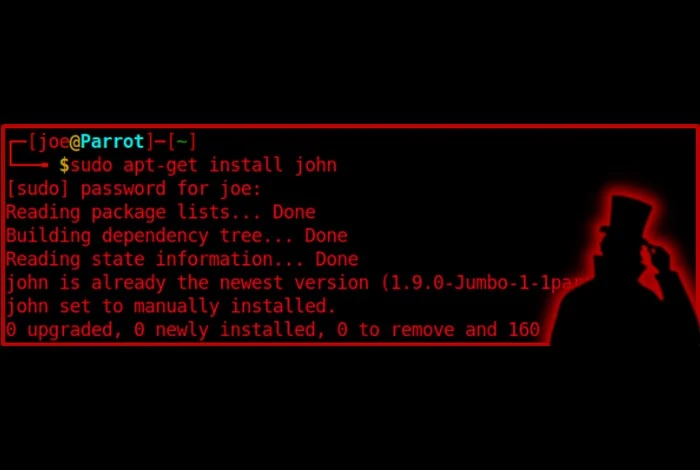

Jan Rozpruwacz

Najlepsze do: bezpłatne identyfikowanie słabych lub podatnych na ataki haseł w systemach macOS i Unix.

John the Ripper to bezpłatna aplikacja, która umożliwia zarówno lokalne, jak i zdalne odzyskiwanie haseł. Specjaliści ds. bezpieczeństwa mogą wykorzystać to oprogramowanie do oceny siły dowolnego hasła. Wykorzystuje funkcję ataku słownikowego i ataku Brute Force w celu identyfikacji haseł.

Obsługiwane platformy: obsługuje systemy Windows, Linux, macOS, OpenVMS i BeOS.

Cechy Jana Rozpruwacza

- Łamanie haseł za pomocą technik ataku słownikowego i Brute Force.

- Obsługuje protokoły AVX2, MIC, ASIMD, AVX-51, SHA i MD54

Plusy i minusy Jana Rozpruwacza

- Szeroka gama technik łamania haseł, takich jak ataki słownikowe i ataki hybrydowe.

- Ma dużą i aktywną społeczność użytkowników, zapewniającą obszerne zasoby, dokumentację i opinie użytkowników.

- Złożona konfiguracja i czasochłonny proces krakowania.

Ceny: John the Ripper to darmowe oprogramowanie do łamania haseł Wi-Fi.

Łamacz haseł

Najlepsze do: bezpłatnego odzyskiwania ukrytych haseł w aplikacjach Windows.

Password Cracker, będący aplikacją komputerową dla systemu operacyjnego Windows, umożliwia przeglądanie ukrytych haseł. Kiedy tworzysz konto, niektóre aplikacje ukrywają hasła za pomocą gwiazdek, aby zapewnić bezpieczeństwo.

Dzięki temu narzędziu nie ma potrzeby ręcznego zapisywania haseł na papierze. Po aktywacji wystarczy najechać myszką na hasło, aby je odsłonić.

Obsługiwane platformy: Windows

Funkcje narzędzia do łamania haseł

- Umożliwia przeglądanie ukrytych haseł po najechaniu myszką.

- Obsługa wielu języków

Plusy i minusy narzędzia do łamania haseł

- Można go używać do testowania siły haseł i poprawy ogólnego bezpieczeństwa.

- Szybko łamie ukryte hasła.

- Złamanie skomplikowanych haseł może zająć dużo czasu.

Ceny: Jest to darmowy program do łamania haseł do Gmaila.

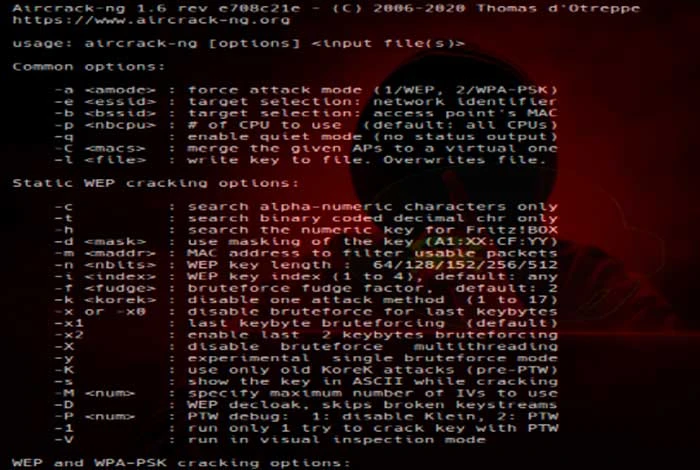

AirCrack

Najlepsze do: Łamanie haseł Wi-Fi za pomocą FMS Attack za darmo

AirCrack to bezpłatny program komputerowy służący do łamania haseł Wi-Fi. To oprogramowanie jest w stanie łamać hasła WEP i WPA.

Dodatkowo zapewnia funkcje zwiększające bezpieczeństwo Wi-Fi, w tym monitorowanie i testowanie połączeń. Analizuje wiele zaszyfrowanych pakietów przy użyciu predefiniowanego algorytmu do łamania ukrytych haseł.

Obsługiwane platformy: Działa na systemach Linux, Windows, OS X, eComStation2, Solaris, NetBSD, FreeBSD i OpenBSD

Funkcje AirCracka

- Wykorzystuje techniki ataku FMS.

- Obsługuje hasła WPA i WEP.

Plusy i minusy AirCracka

- Kompatybilność między platformami

- Odzyskiwanie hasła Wi-Fi

- Wymagana wiedza techniczna

Cennik: AirCrack to darmowy dekoder haseł.

Kain i Abel

Najlepsze do: Bezpłatna analiza słabych punktów bezpieczeństwa haseł w aplikacji Windows.

Cain and Abel to bezpłatne oprogramowanie do łamania haseł przeznaczone dla personelu kryminalistycznego, ekspertów sieciowych i specjalistów ds. bezpieczeństwa. Oprogramowanie to może pełnić funkcję sniffera danych sieciowych, umożliwiając monitorowanie aktywności sieciowej.

Co więcej, jest w stanie odzyskać hasła za pomocą różnych technik, takich jak nagrywanie VoIP, dekodowanie zaszyfrowanych haseł, ujawnianie haseł przechowywanych w pamięci podręcznej i nie tylko.

Obsługiwane platformy: Windows

Cechy Kaina i Abla

- Działa jak sniffer monitorujący ruch.

- Wykorzystuje ataki słownikowe, ataki kryptoanalizy i ataki Brute Force.

- Podsłuchiwanie protokołów SSH-1, HTTPS i APR.

Plusy i minusy Kaina i Abla

- Całkowicie za darmo, bez ukrytych opłat.

- Oferuje wiele metod łamania haseł.

- Szybkie odzyskiwanie prostych haseł.

- Wymaga pobrania określonych „Rainbow Tables” z Internetu.

- Aby odzyskać hasła do dysku twardego komputera, konieczna jest instalacja oprogramowania.

Ceny: Cain and Abel to darmowe narzędzie do łamania haseł zip.

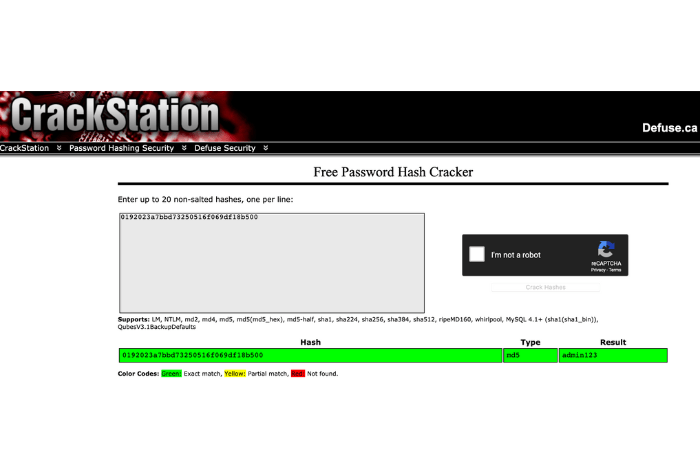

CrackStation

Najlepsze do: bezpłatnego łamania skrótów online

CrackStation to platforma internetowa, która umożliwia bezpłatne złamanie skrótu hasła. Wykorzystuje technikę podobną do ataku słownikowego, obejmującą zarówno słowa oparte na słowniku, jak i hasła uzyskane ze zrzutów haseł.

Platforma łamie skróty haseł, po prostu wykorzystując wstępnie obliczone tabele przeglądowe, które składają się z ponad 14 miliardów wpisów.

Obsługiwane platformy: Linux, macOS i Windows

Funkcje CrackStation

- Obsługuje NTLM, LM, sha384, ripeMD160, sha512, whirlpool i inne.

- Wykorzystuje tabelę przeglądową do łamania haseł

- Działa wyłącznie dla „niesolonych skrótów”

Plusy i minusy CrackStation

- Jest to darmowe oprogramowanie do mieszania haseł

- Oferuje tabele wyszukiwania i wyszukiwania wstecznego w celu łatwego mieszania haseł

- Obsługuje pękanie MD2, MD5, NTLM i SHA1

- Narzędzie to może budzić pewne wątpliwości etyczne i prawne

Ceny: CrackStation to darmowy internetowy cracker hash.

RainbowCrack

Najlepsze do: Używanie na dużą skalę technik takich jak pamięć czasowa do łamania skrótów haseł.

Kolejną bezpłatną aplikacją komputerową do łamania haseł jest RainbowCrack. Użytkownicy wykorzystują to oprogramowanie do odzyskiwania haseł z różnych aplikacji internetowych.

Wykorzystuje metodę pamięci czasowej do obliczania haseł i przechowuje wyniki w tęczowej tabeli, umożliwiając stosowanie technik brute-force do łamania haseł.

Obsługiwane platformy: Linux i Windows

Funkcje RainbowCracka

- Zoptymalizowana pamięć czasu do tworzenia, wyszukiwania i konwersji tabel.

- Obsługuje akcelerację GPU i przetwarzanie wielordzeniowe.

- Obsługuje tabele SHA2, tabele MD5 i tabele NTLM.

Plusy i minusy RainbowCrack

- Możliwość szybkiego łamania haseł.

- Zwiększone prawdopodobieństwo pomyślnego odzyskania hasła.

- Działa przy minimalnych zasobach przetwarzania.

- Wymaga znacznej pojemności pamięci masowej.

Ceny: Jest to darmowy program do odblokowywania haseł Wi-Fi.

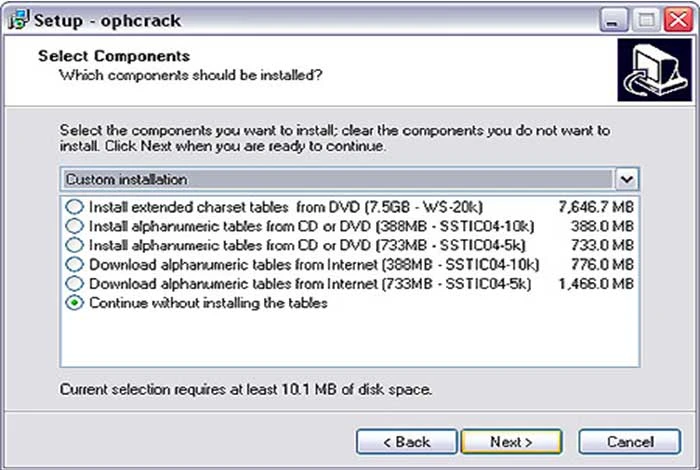

ophCrack

Najlepsze dla: Bezpłatne łamanie haseł dla systemu operacyjnego Windows.

ophCrack wykorzystuje tablice Rainbow i działa w oparciu o system pamięci czasowej do łamania haseł. Ta aplikacja internetowa odzyskała już około 99,99% haseł alfanumerycznych w ciągu kilku sekund.

Poza tym oferuje rozbudowaną funkcjonalność, w tym obsługę wielowątkowości, rozmycie plików cookie, rekurencję i wiele innych.

Obsługiwane platformy: Windows

Funkcje ophCrack

- Łamie skróty haseł LM i NTLM.

- Przyjmuje technikę brutalnej siły.

- LiveCD upraszcza metodę łamania haseł.

- Obsługa CSV i trybu audytu.

- Obsługa szyfrowanego SAM.

Plusy i minusy ophCrack

- Intuicyjny interfejs użytkownika

- Eliminuje potrzebę stosowania poprzednich haseł

- Nie można odzyskać hasła o długości 14 znaków lub dłuższej

Cennik: ophCrack to darmowy sniffer haseł.

THC Hydra

Najlepsze do: Testowanie funkcji bezpieczeństwa aplikacji przez badaczy i konsultantów ds. bezpieczeństwa.

THC Hydra to ogólnodostępna aplikacja, która umożliwia badaczom i konsultantom ds. bezpieczeństwa ocenę skuteczności zabezpieczeń. Jest kompatybilny z szeroką gamą protokołów bezpieczeństwa, co czyni go jednym z najbardziej wszechstronnych narzędzi do łamania haseł.

Narzędzie to wykorzystuje metodę słownikową i metodę Brute Force i jest szczególnie przydatne dla twórców oprogramowania i specjalistów ds. bezpieczeństwa.

Obsługiwane platformy: Unix, macOS i Windows

Cechy THC Hydra

- Obsługuje ponad 50 protokołów, w tym Oracle, HTTPS, Telnet, SID i inne.

- Obsługa systemów mobilnych, w tym Android, Blackberry i iPhone.

Plusy i minusy THC Hydra

- Możliwość szybkiego łamania haseł

- Rozbudowana obsługa protokołów

- Obsługuje narzędzia ataku słownikowego i Brute Force

- Może to spowodować lekkie spowolnienie systemu

Ceny: THC Hydra to darmowy program do łamania haseł Hydra.

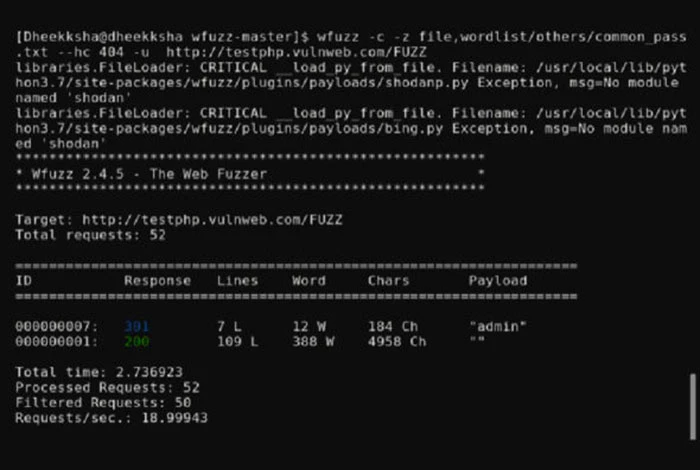

WFuzz

Najlepsze do: Bezpłatne analizowanie i odkrywanie luk w aplikacjach internetowych.

WFuzz to oprogramowanie przeznaczone dla aplikacji Brute Force w celu identyfikacji luk w zabezpieczeniach. Służy do wykrywania niepołączonych zasobów, takich jak skrypty, katalogi i serwlety. To oprogramowanie obsługuje różne protokoły, w tym SQL, XSS, LDAP i inne.

Obsługiwane platformy: obsługuje systemy Linux, Windows i macOS.

Funkcje WFuzza

- Ma strukturę modułową

- Zapewnia niestandardowe wtyczki i testy.

Plusy i minusy WFuzz

- Oferuje szerokie możliwości dostosowywania

- Najbardziej wszechstronny, ponieważ oferuje niestandardowe wtyczki

- Wymaga znacznych zasobów pamięci RAM

- Działa w wolniejszym tempie

Ceny: WFuzz to darmowy internetowy program do łamania haseł WinRAR.

Brutusowy łamacz haseł

Najlepsze do: odzyskiwania nazw użytkowników i haseł z systemów operacyjnych, aplikacji i stron internetowych.

Brutus Password Cracker wykorzystuje technikę ataku słownikowego w celu odzyskania ukrytych lub zapomnianych haseł. To oprogramowanie zostało specjalnie zaprojektowane do łamania łatwych i prostych haseł. Poza tym aplikacja komputerowa jest kompatybilna wyłącznie z systemem operacyjnym Windows.

Obsługiwane platformy: Windows

Funkcje narzędzia do łamania haseł Brutus

- Obsługuje NetBus, POP3, NNTP, Telnet, HTTP, FTP, SMB, IMAP itp.

- Mechanizm wielokrotnego uwierzytelniania

- Konfiguracja brutalnej siły

- Wsparcie dla Socks Proxy

Plusy i minusy narzędzia do łamania haseł Brutus

- Możesz dostosować własny typ uwierzytelniania

- Wygodna funkcja ładowania i wznawiania

- Potężny, wieloetapowy silnik uwierzytelniania

- Działa tylko z systemami operacyjnymi Windows

Ceny: Brutus Password Cracker jest dostępny za darmo. Jest to najlepsze oprogramowanie hakerskie do łamania haseł.

Jak działają narzędzia do łamania haseł?

Narzędzia do łamania haseł wykorzystują różne techniki w celu wypróbowania różnych kombinacji haseł, aż do znalezienia prawidłowego. Narzędzia te wykorzystują metody takie jak ataki słownikowe, brutalna siła, ataki na tęczową tabelę i ataki hybrydowe.

W przypadku ataku siłowego narzędzie systematycznie próbuje każdej możliwej kombinacji znaków, aż hasło zostanie złamane. Atak słownikowy polega na wykorzystaniu istniejącej listy często używanych haseł, słów lub fraz w celu uzyskania dostępu.

Ataki Rainbow Table wykorzystują wstępnie obliczone tabele zawierające wartości skrótu haseł, co pozwala na szybsze dopasowywanie haseł. Ataki hybrydowe łączą w sobie elementy brutalnej siły i ataków słownikowych. Ogólnie rzecz biorąc, narzędzia do łamania haseł wykorzystują te techniki do testowania różnych możliwości odzyskiwania haseł.

Porównanie 5 najlepszych narzędzi do łamania haseł

Oto lista pięciu najlepszych narzędzi do łamania haseł wraz z ich porównaniem na podstawie takich wskaźników, jak platforma, funkcje, obsługiwane protokoły i cena.

| Narzędzia do łamania haseł | Platforma | Obsługiwane protokoły | Cechy | Cena |

| CrackStation | • Okna • System operacyjny Mac • Linux | • NTLM • LM • MySQL 4.1+ • Whirlpool itp. | • Internetowy łamacz skrótów • Tabela przeglądowa | Bezpłatny |

| Brutusa | Okna | • POP3 • Małe i średnie firmy • IMAP • HTTP • FTP • NNTP itp. | • Uwierzytelnianie wieloetapowe • Wsparcie dla Socks Proxy • Konfiguracja narzędzia Brute Force | Bezpłatny |

| Łamacz haseł | Okna | Nie dotyczy | • Przeglądarka ukrytych haseł • Obsługa wielu języków | Bezpłatny |

| RainbowCrack | Linux i Windows | • Tabele SHA2 • Tabele MD5 • Tabele NTLM | • Zoptymalizowane narzędzie pamięci czasowej do wyszukiwania • Tworzenie i konwersja tabeli. • Obsługuje akcelerację GPU i przetwarzanie wielordzeniowe. | Bezpłatny |

| AirCrack | • FreeBSD • NetBSD • Okna • OS X • Linux itp. | WEP i WPA | • Technika ataku FMS • Obsługuje hasła WPA i WEP | Bezpłatny |

Wniosek

Narzędzia do łamania haseł wspomniane w tym blogu służą różnym celom i zaspokajają różne potrzeby. Jeśli chodzi o odzyskiwanie ukrytych haseł w systemie Windows, odpowiednią opcją jest Brutus. Do zdalnego odzyskiwania haseł zdecydowanie zalecamy John the Ripper, CrackStation i ophCrack.

Twórcy aplikacji internetowych muszą rozważyć Medusa, ophCrack lub WFuzz, aby zidentyfikować luki. Poza tym, aby odkryć słabe punkty w protokołach systemu operacyjnego Windows, Cain i Abel okazali się najskuteczniejszymi narzędziami do łamania haseł.

Eksperci w dziedzinie bezpieczeństwa sieci powinni zbadać RainbowCrack i THC Hydra, aby zidentyfikować luki w zabezpieczeniach systemu. Na koniec, osobom chcącym odzyskać hasła Wi-Fi, zdecydowanie zaleca się oprogramowanie AirCrack.

Często zadawane pytania dotyczące narzędzi do łamania haseł

Jakie narzędzia są używane do łamania haseł?

Łamanie haseł to proces polegający na próbie odgadnięcia lub zautomatyzowaniu procesu ustalania hasła do zaszyfrowanego konta. Dostępne są różne narzędzia do łamania haseł, w tym Medusa, Aircrack, John the Ripper, RainbowCrack, Password Cracker, Hashcat, THC Hydra, WFuzz i inne.

Jak działają narzędzia do łamania haseł?

Narzędzia do łamania haseł wykorzystują algorytmy i metody brutalnej siły w celu odgadnięcia lub złamania kombinacji haseł. Narzędzia te mogą wykorzystywać informacje z systemu docelowego, takie jak zapisane hasła lub dane konta, aby pomóc w odgadnięciu hasła.

Niektóre typowe techniki stosowane przez osoby łamiące hasła do Gmaila obejmują ataki słownikowe, ataki słonego chleba i ataki tęczowej tabeli.Jakie są zastosowania aplikacji do łamania haseł?

Aplikacja do łamania haseł lub dekoder haseł może służyć do odzyskiwania utraconych lub zapomnianych haseł, uzyskiwania nieautoryzowanego dostępu do bezpiecznych systemów lub kont oraz testowania siły haseł pod kątem luk w zabezpieczeniach.

Czy korzystanie z narzędzia do łamania haseł jest legalne?

Nie, używanie narzędzi do łamania haseł w celu uzyskania nieautoryzowanego dostępu do systemu komputerowego lub konta jest nielegalne. W większości jurysdykcji obowiązują przepisy zabraniające nieuprawnionego dostępu do systemów komputerowych lub danych. Używanie narzędzia do łamania haseł w celu ominięcia środków bezpieczeństwa można uznać za naruszenie tych przepisów.

Proces badawczy:

- Czas potrzebny na zebranie informacji i napisanie tego artykułu: Na napisanie tego artykułu poświęcono w sumie 14 godzin na odpowiednie badania i pisanie.

- Całkowita liczba zbadanych narzędzi: 21

- Najlepsze narzędzia zakwalifikowane do przeglądu: 12

Powiązane kategorie: Oprogramowanie do zarządzania hasłami | Oprogramowanie do zarządzania dostępem do tożsamości | Oprogramowanie zapewniające bezpieczeństwo cybernetyczne