Bezpieczeństwo aplikacji mobilnych: jak tworzymy bezpieczne aplikacje mobilne?

Opublikowany: 2022-09-22Bezpieczeństwo jest zawsze priorytetem nr 1 dla każdej firmy. Ale choć ten fakt jest prawdziwy, nie możemy również zignorować tego, że w pewnym momencie wszystkie urządzenia mobilne są niepewne, a wszystkie nasze dane mogą zostać naruszone. Nie jesteśmy paranoikami, ale przyjęcie tych założeń bezpieczeństwa pozwala nam zoptymalizować nasze aplikacje mobilne pod kątem najwyższego poziomu bezpieczeństwa.

Pojedyncze naruszenie danych lub włamanie może spowodować poważne szkody w Twojej organizacji. Naruszenia bezpieczeństwa wpływają nie tylko na strukturę finansową organizacji, ale także na jej reputację.

To jedyny powód, dla którego tworzymy ten przewodnik. Najpierw wyjaśnimy kilka typowych luk w zabezpieczeniach aplikacji mobilnych. Następnie omówimy środki, które możesz podjąć, aby zbudować bezpieczne aplikacje mobilne.

Zagrożenia bezpieczeństwa aplikacji mobilnych

Wraz ze wzrostem popularności aplikacji mobilnych zaobserwowaliśmy ogromny wzrost popytu na aplikacje mobilne, co jeszcze bardziej zwiększyło głód danych i jednocześnie zagrożenia dla danych.

Zagrożenia bezpieczeństwa aplikacji mobilnych są jeszcze częstsze, niż można by się początkowo spodziewać. Według statystyk Nira.com około 70 procent oszustw internetowych pochodzi z urządzeń mobilnych.

Oto niektóre z typowych zagrożeń bezpieczeństwa, o których należy pamiętać:

1. Wyciek danych

Każda aplikacja mobilna ma pułapkę, jeśli chodzi o bezpieczeństwo danych. Hakerzy i cyberprzestępcy doskonale zdają sobie z tego sprawę i w pełni z tego korzystają. Z tego samego powodu wzrasta również częstotliwość przeprowadzania cyberataków.

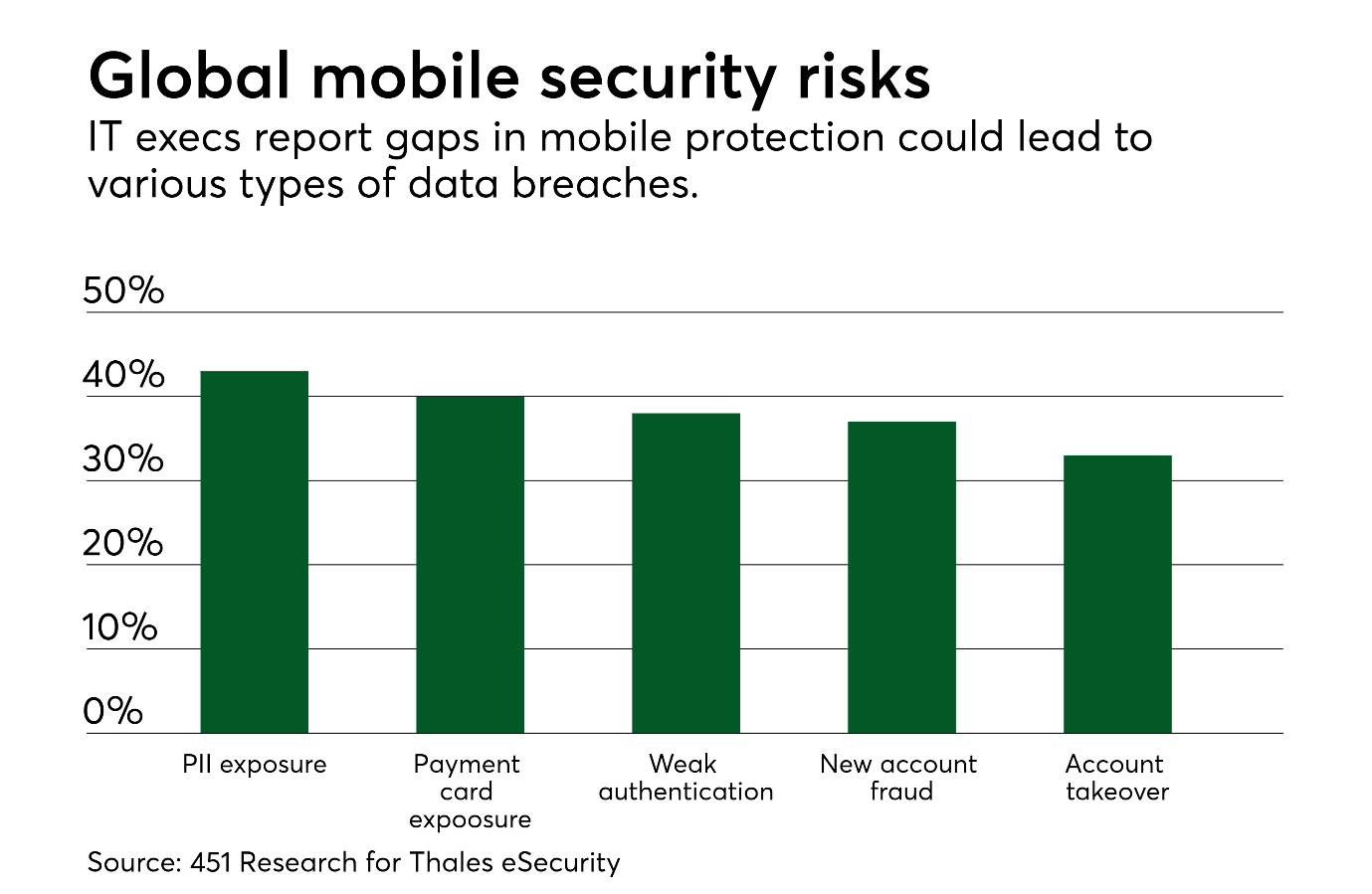

Źródło: W miarę rozprzestrzeniania się danych cyfrowych w chmurze pojawiają się naruszenia | Źródło płatności | Amerykański bankier

Według tego wykresu opracowanego przez American Banker, główne zagrożenia bezpieczeństwa mobilnego wiążą się z pozyskiwaniem wrażliwych danych przez hakerów. Narażenie na karty płatnicze, słabe uwierzytelnianie, oszustwa związane z nowymi kontami i przejmowanie kont stanowią większość globalnych zagrożeń bezpieczeństwa mobilnego.

Aplikacje mobilne zainstalowane na naszych urządzeniach mają pełne uprawnienia dostępu do Twoich danych. Tak więc, jeśli haker zdoła przeniknąć do aplikacji mobilnej, uzyska dostęp do poufnych danych poza podstawowym przypadkiem użycia. W ten sposób hakerzy mogą uzyskać dostęp do haseł, cyfrowych portfeli i tak dalej.

2. Złośliwe oprogramowanie i oprogramowanie szpiegujące

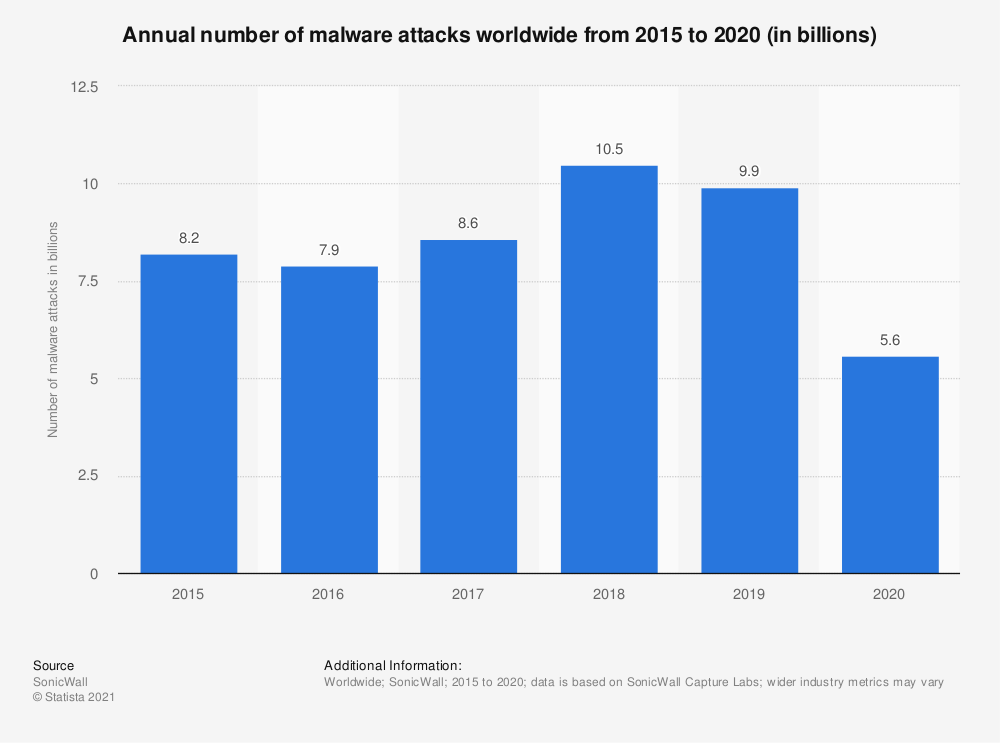

Podobnie jak komputery, aplikacje mobilne również są zagrożone złośliwym oprogramowaniem. Zgodnie z przedstawionymi poniżej statystykami roczna liczba ataków szkodliwego oprogramowania wzrosła wykładniczo do 2019 r., a w 2020 r. odnotowała spadek ze względu na wzrost świadomości na temat integracji środków bezpieczeństwa w aplikacjach mobilnych.

Źródło: Liczba ataków złośliwego oprogramowania w roku 2020 | Statystyka

Niektóre urządzenia są bardziej podatne na oprogramowanie szpiegujące niż inne. Według badań urządzenia z Androidem 47 razy częściej przenoszą złośliwe oprogramowanie niż iOS.

Powody są dość oczywiste, ponieważ androidy obsługują aplikacje innych firm, ale iOS nie. W tym miejscu programiści muszą dodać nieco więcej środków bezpieczeństwa podczas tworzenia aplikacji na Androida.

3. Nieaktualne systemy operacyjne i oprogramowanie

Luka w zabezpieczeniach urządzeń mobilnych powstaje, gdy nie aktualizujemy naszych urządzeń, oprogramowania i systemu operacyjnego. Ponieważ hakerzy i cyberataki stają się coraz bardziej zaawansowane, przestarzałe oprogramowanie nie wystarcza już do ich wykrycia.

Wiele aplikacji mobilnych i aktualizacji oprogramowania mobilnego zawiera poprawki bezpieczeństwa. Tak więc, jeśli ludzie nie aktualizują regularnie swoich urządzeń, są bardziej podatni na zagrożenia bezpieczeństwa.

4. Phishing

Phishing zazwyczaj ma miejsce, gdy hakerzy wysyłają fałszywe e-maile, wiadomości tekstowe i złośliwe łącza w celu odzyskania haseł lub prywatnych informacji.

Cotygodniowa kampania phishingowa „specjalna oferta” odnotowała gwałtowny wzrost w ciągu kilku miesięcy, co przedstawia poniższy wykres:

Źródło: E-maile phishingowe podwoiły się w listopadzie w okresie poprzedzającym Czarny Piątek i Cyber Poniedziałek – Check Point Software

Phishing stał się tak powszechny, że większość z nas spotkała się z takimi doświadczeniami przynajmniej raz w życiu. Na przykład otrzymujesz złośliwe linki na swój telefon komórkowy, twierdząc, że jest to Apple lub Twój bank, aby zresetować hasło lub zaktualizować doświadczoną kartę kredytową.

Ku Twojemu szokowi, prawie 60 procent ludzi twierdzi, że nie potrafi wykryć ataków socjotechnicznych, a 40 procent z nich twierdzi, że mądrze jest odpowiedzieć na te ataki.

5. Luki w szyfrowaniu

Większość aplikacji mobilnych w dzisiejszych czasach jest wyposażona w szyfrowanie typu end-to-end, a największym tego przykładem jest WhatsApp. Jest to jedna z najważniejszych i najskuteczniejszych metod zapobiegania cyberatakom, która wciąż jest pomijana.

Wszelkie dane przesyłane z jednego urządzenia na drugie mogą zostać zaszyfrowane, aby hakerzy i cyberprzestępcy nie mogli wykorzystać tych dziur i ukraść cennych danych.

10 praktyk bezpieczeństwa aplikacji

Zagrożenia bezpieczeństwa to bez wątpienia jeden z największych koszmarów każdego twórcy aplikacji i właściciela firmy. Dzięki odpowiednim algorytmom bezpieczeństwa możesz wyeliminować luki w zabezpieczeniach. Oto 10 praktyk w zakresie bezpieczeństwa aplikacji, które zapewnią tworzenie bezpiecznych aplikacji mobilnych:

1. Zabierz zespół ds. bezpieczeństwa na pokład

Jeśli Twoja aplikacja jest zbudowana na odpowiedniej platformie, możesz sprostać niektórym z głównych zagrożeń bezpieczeństwa. Niektórzy z najbardziej znanych twórców aplikacji wykorzystują funkcje bezpieczeństwa w swojej architekturze systemu.

Jeśli planujesz samodzielnie tworzyć aplikację mobilną z wewnętrznym zespołem programistycznym lub agencją zewnętrzną, musisz zwrócić szczególną uwagę na bezpieczeństwo swojej aplikacji. Możesz dodać logowanie jednokrotne i rejestrację niestandardową, aby dodać do aplikacji dodatkową warstwę zabezpieczeń, która zapobiega nieautoryzowanemu dostępowi do aplikacji.

Tak więc, gdy rozglądasz się i porównujesz różne opcje programistyczne, musisz nadać priorytet bezpieczeństwu aplikacji przed innymi rzeczami.

2. Testowanie bezpieczeństwa aplikacji

Testowanie bezpieczeństwa aplikacji jest ważną częścią procesu tworzenia aplikacji mobilnych. Testy należy przeprowadzać regularnie. Według raportu TechRepublic, prawie 60 procent programistów nie ma zaufania do bezpieczeństwa swojego kodu.

Analitycy jakości odgrywają kluczową rolę w zapewnieniu bezpieczeństwa aplikacji. Możesz zidentyfikować luki w zabezpieczeniach, stale sprawdzając kod i naprawiając go przed uruchomieniem aplikacji. Należy upewnić się, że Twoja aplikacja jest zgodna ze zmianami regulacyjnymi, takimi jak RODO, CCPA, ADA, HIPAA, PCI i innymi standardami bezpieczeństwa.

3. Zrozum intencje napastnika

Aby tworzyć bezpieczne aplikacje, musisz myśleć jak cyberprzestępca. Zapoznaj się z dziurami, które osoba atakująca może znaleźć w Twojej aplikacji, zadając następujące pytania:

- Jakie luki można łatwo wykorzystać?

- Czy masz luki w zabezpieczeniach aplikacji?

Testy penetracyjne lub testy penetracyjne to świetny sposób na zapewnienie, że stosujesz odpowiednie standardy bezpieczeństwa. Obejmuje to również zapobieganie włamaniom etycznym ze strony członków zespołu.

4. Aktualizowanie oprogramowania

Brak aktualizacji oprogramowania oznacza, że nie będziesz w stanie zintegrować najwyższych algorytmów bezpieczeństwa, które mogą zwalczać najnowsze zagrożenia mobilne, złośliwe oprogramowanie i złośliwy kod.

Aktualizacja oprogramowania pomaga chronić poufne dane, a także wypełnia przestarzałe luki w zabezpieczeniach. W tym celu powinieneś wybrać odpowiedni zespół programistów aplikacji, aby nie martwić się o aktualizacje z zaplecza.

5. Zintegruj uwierzytelnianie użytkownika

Integracja poświadczeń uwierzytelniania użytkownika to doskonały sposób na zapewnienie, że zapobieganie nieautoryzowanemu dostępowi ma kluczowe znaczenie, jeśli aplikacja zawiera poufne informacje. Dodanie danych logowania dodaje dodatkową warstwę bezpieczeństwa do aplikacji mobilnych.

Tworzenie aplikacji mobilnych obsługujących niestandardowe rejestracje do OAuth, logowania jednokrotnego i logowania społecznościowego poprawia wrażenia użytkownika bez narażania bezpieczeństwa aplikacji.

6. Nadaj priorytet szyfrowaniu danych

Szyfrowanie danych zapobiega typowym zagrożeniom aplikacji mobilnych, dlatego ważne jest, aby zintegrować te praktyki bezpieczeństwa z aplikacją mobilną.

Musisz mieć odpowiednie narzędzia bezpieczeństwa, aby chronić swoje dane, ale dodanie szyfrowania danych zabezpiecza Twoje dane na wyższy poziom. Nawet jeśli ktoś może położyć ręce na twoich poufnych danych, potrzebuje klucza szyfrowania, aby użyć tego samego.

7. Bezpieczna transmisja danych

Szyfrowanie VPN, SSL i TLS pomaga zabezpieczyć transmisję danych, szyfrując je między kanałem nadawcy i odbiorcy. Organizacje powinny upewnić się, że ich dane są bezpiecznie przesyłane, aby zapobiec podszywaniu się lub przechwytywaniu.

8. Użyj tokenów do obsługi sesji

Tokeny pomagają w obsłudze logowania użytkowników, dzięki czemu można łatwo śledzić sesje użytkowników. Korzystanie z tokenów nie tylko zapewnia bezpieczeństwo aplikacji, ale także zapewnia doskonałe wrażenia użytkownika, ponieważ są przyjazne dla użytkownika.

Niektóre z najlepszych metod zabezpieczania i upraszczania logowania to OAuth2, tokeny internetowe JSON i Open ID Connect.

9. Wyeliminuj niepotrzebne uprawnienia

Sprawdzaj, jakich uprawnień potrzebujesz od użytkowników aplikacji mobilnej i staraj się nie zbierać żadnych poufnych danych. Jeśli Twoja aplikacja musi uzyskać dostęp do danych, poproś o nie.

Im więcej zbierzesz uprawnień, tym bardziej narażasz aplikację na cyberataki. Korzystanie z podejścia „zero zaufania” pomaga tworzyć bezpieczne aplikacje mobilne.

10. Zaimplementuj ochronę przed sabotażem

Ochrona przed manipulacją to niezbędna funkcja w aplikacjach na Androida. Naśladowcy w Google Play od wieków oszukują miliony użytkowników, a aby uniknąć ich wprowadzenia, wdrożenie ochrony przed manipulacją staje się koniecznością.

Istnieje kilka sposobów ochrony aplikacji na Androida i należy zastosować metodę najlepiej odpowiadającą Twoim potrzebom, aby chronić użytkowników i ich reputację.

Ostatnie słowa na temat bezpieczeństwa aplikacji

Jeśli planujesz rozwijać swoją aplikację z tradycyjnym zespołem programistycznym, będziesz musiał włożyć dodatkowy wysiłek, aby znaleźć luki w zabezpieczeniach. Podczas tworzenia bezpiecznych aplikacji mobilnych należy chronić i brać pod uwagę różne czynniki.

Tworzenie aplikacji mobilnych za pomocą solidnej organizacji zajmującej się tworzeniem aplikacji, takiej jak Debut Infotech, jest bezpieczniejszym wyborem. Nie tylko pomagamy tworzyć szybsze i łatwiejsze aplikacje, ale także dostosowujemy je do wymagań budżetowych.

Zatrudnij naszych programistów aplikacji mobilnych już teraz.