7 melhores ferramentas e software SIEM em 2023

Publicados: 2023-12-28Resumo: As ferramentas SIEM desempenham um papel importante nas operações de segurança de uma empresa, permitindo que as equipes de segurança visualizem, detectem e respondam a incidentes de segurança. Este artigo o ajudará a escolher a solução certa de gerenciamento de incidentes e eventos de segurança para sua empresa.

Com o cenário digital em evolução, a necessidade de detecção robusta de ameaças, resposta a incidentes e gerenciamento de conformidade tornou-se importante. As ferramentas SIEM são uma solução que pode ajudá-lo a agregar e analisar diferentes fontes de dados de segurança para fornecer insights sobre possíveis incidentes de segurança. Neste artigo, você aprenderá sobre as principais ferramentas que pode usar para fortalecer sua postura de segurança.

Índice

O que é gerenciamento de eventos e informações de segurança (SIEM)?

O gerenciamento de eventos e informações de segurança (SIEM) é um tipo de software de segurança que ajuda a organizar e lidar com possíveis vulnerabilidades e ameaças de segurança que podem afetar as operações comerciais diárias. Esses sistemas ajudam as equipes de segurança a detectar anomalias no comportamento do usuário e a usar IA para automatizar procedimentos manuais relacionados à detecção de ameaças e resposta a incidentes.

Como funciona o SIEM?

O software SIEM coleta os dados de log de segurança gerados por diferentes fontes, como firewalls e antivírus. Em seguida, o software processa esses dados e os converte em um formato padrão.

Depois disso, as ferramentas de segurança SIEM realizam análises para identificar e categorizar incidentes de segurança. Uma vez descobertos, alertas de segurança são enviados ao pessoal responsável pelo gerenciamento dos incidentes. Além disso, essas ferramentas também geram relatórios específicos para incidentes de segurança.

Ao analisar esses relatórios, as equipes de segurança formulam planos de gerenciamento de incidentes para lidar com esses incidentes e mitigar seus efeitos.

Recursos importantes das ferramentas SIEM

As ferramentas de segurança SIEM vêm com muitos recursos essenciais para agilizar o gerenciamento de incidentes e fortalecer a segurança dentro da organização. Ele vem com recursos como inteligência de ameaças, gerenciamento de conformidade, gerenciamento de incidentes, detecção de ameaças e ataques. Aqui estão alguns dos recursos mais essenciais que você obtém em software de gerenciamento de incidentes e eventos de segurança:

- Coleta de logs: as ferramentas SIEM coletam dados de log de diferentes fontes, como dispositivos de rede, servidores, aplicativos, dispositivos de segurança, etc.

- Correlação de eventos: o software SIEM correlaciona e analisa os dados coletados para identificar padrões, tendências e possíveis incidentes de segurança, vinculando eventos relacionados.

- Alertas e Notificações: As soluções SIEM enviam alertas e notificações à equipe de segurança para responder rapidamente a atividades suspeitas e incidentes de segurança.

- Gerenciamento de incidentes: essas ferramentas oferecem um recurso integrado para investigar e responder a incidentes de segurança, ajudando as organizações a mitigar o impacto de qualquer possível violação de segurança.

- Análise Forense: As ferramentas SIEM incluem recursos forenses, permitindo que as equipes de segurança analisem dados históricos e entendam a causa raiz dos incidentes de segurança.

- Análise de comportamento de usuários e entidades (UEBA): Com a UEBA, você pode monitorar e analisar o comportamento de usuários e entidades envolvidas em atividades anômalas.

Nossa metodologia para selecionar ferramentas SIEM

Consideramos os seguintes fatores para selecionar o software certo para você:

- Uma ferramenta SIEM que pode coletar mensagens de log e dados de tráfego em tempo real

- Um módulo para gerenciar dados do arquivo de log

- O software deve oferecer recursos de análise de dados

- Qualquer software intuitivo e fácil de usar

Principais ferramentas e software SIEM

| Programas | Melhor para | SO compatível | Teste grátis |

|---|---|---|---|

| Gerenciador de eventos de segurança SolarWinds | Gerenciando eventos de rede | Windows, Linux, Mac, Solaris. | 30 dias |

| IBM QRadar | Monitorando logs de diferentes servidores. | Windows, Linux, Mac, Solaris. | Disponível |

| Dinatrace | Monitorando aplicativos e infraestrutura | Linux, Ubuntu, Red Hat, etc. | 15 dias |

| SIEM de segurança elástica | Visualizando dados de aplicativos em um só lugar | Suporta implantação do Elastic Stack | Grátis para usar |

| Nova Relíquia | Melhorando a visibilidade de toda a infraestrutura | Linux, Windows, MacOS, ARM, etc. | Disponível |

| Splunk | Visualizando e analisando dados | Windows, Linux, Mac, Solaris | Disponível |

| Datadog Cloud SIEM | Gerenciando detecção e investigações de ameaças | Baseado em nuvem | 14 dias |

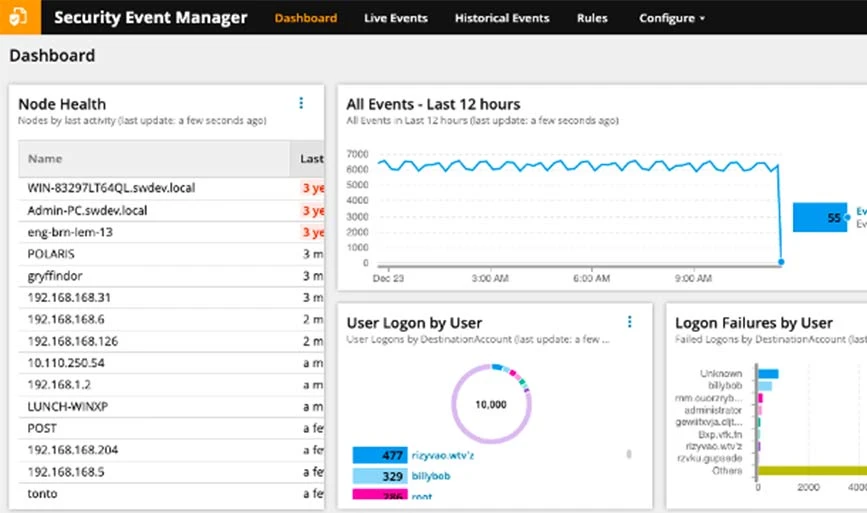

1. Gerenciador de eventos de segurança SolarWinds

SolarWinds Security Event Manager é um software SIEM projetado para detectar e responder a ameaças à segurança. Ele atua como um hub central para coletar, analisar e visualizar dados de log de diversas fontes em sua rede, fornecendo uma visão unificada de sua postura de segurança. Alguns recursos essenciais deste software incluem monitoramento de integridade de arquivos, monitoramento de segurança de rede, monitoramento de log SIEM, detecção de botnet e assim por diante.

Recursos do gerenciador de eventos de segurança SolarWinds

- Fornece coleta e normalização centralizada de logs

- Oferece detecção de ameaças e gerenciamento de resposta

- Oferece ferramentas integradas de relatórios de conformidade

- Identifica e gerencia ataques DDoS

- Análise de log do servidor proxy Squid

Como funciona o gerenciador de eventos de segurança SolarWinds?

O SolarWinds Security Event Manager reúne e normaliza os dados de registro de dispositivos de agentes e não agentes em um painel centralizado. Depois disso, você pode usá-lo para identificar padrões de atividades anômalas no painel. Também pode ajudar na criação de regras para monitorar o tráfego de eventos e criar uma ação automatizada para os eventos ocorridos.

Prós e contras do SolarWinds Security Event Manager

- Com ele, você pode automatizar o gerenciamento de riscos de conformidade.

- Ele permite monitorar eventos e logs de várias fontes para evitar ataques DDoS.

- Leva muito tempo para solucionar bugs.

2. IBM QRadar

IBM QRadar é uma solução de gerenciamento de eventos e informações de segurança (SIEM) desenvolvida pela IBM. Ajuda as organizações a detectar e responder a ameaças à segurança cibernética, coletando e analisando dados de log de diversas fontes em sua infraestrutura de TI. O QRadar fornece monitoramento em tempo real, correlação de eventos e oferece suporte a atividades de resposta a incidentes, aprimorando a postura geral de segurança cibernética de uma organização.

Recursos do IBM QRadar

- Executa inteligência de ameaças de rede para identificar ameaças

- Suporta análise de comportamento do usuário (UBA) para identificar atividades anômalas

- Fornece inteligência sobre ameaças para entender o cenário de ameaças

Como funciona o IBM QRadar?

O IBM QRadar coleta, processa e armazena dados de rede em tempo real. A ferramenta utiliza esses dados para gerenciar a segurança da rede por meio de informações e monitoramento em tempo real, alertas e respostas a ameaças à rede.

O IBM QRadar SIEM possui uma arquitetura modular para obter visibilidade em tempo real de sua infraestrutura de TI que pode ser usada para detecção e priorização de ameaças.

Prós e contras do IBM QRadar

- Ele fornece um extenso guia informativo para localizar dados importantes no software.

- O processo de monitoramento de segurança é totalmente automatizado com o IBM QRadar.

- O IBM QRadar pode ser complexo de configurar para quem não tem experiência.

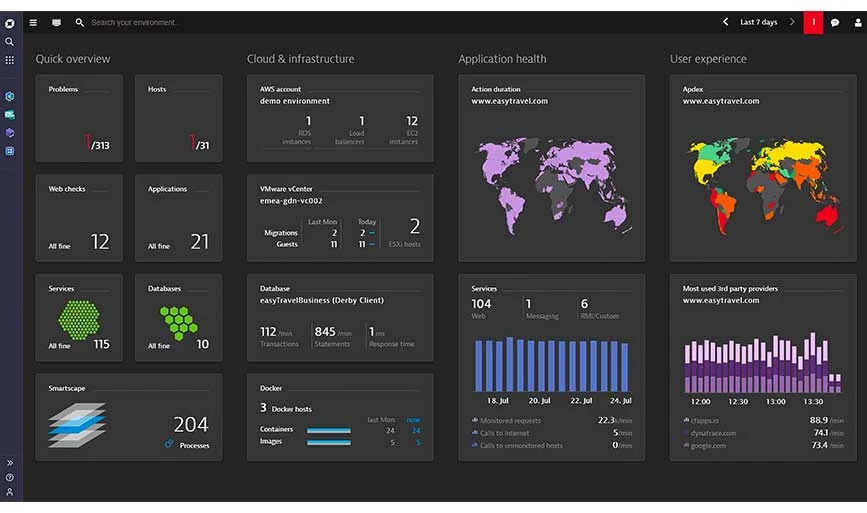

3. Dinatrace

Dynatrace fornece ferramentas para monitoramento de desempenho de aplicativos (APM), monitoramento de infraestrutura e monitoramento de experiência digital. Ajuda as organizações a obter insights sobre o desempenho de seus aplicativos e infraestrutura em tempo real. A Dynatrace utiliza inteligência artificial para automatizar a detecção de problemas, análise de causa raiz e otimização do desempenho de aplicações, contribuindo para operações digitais eficientes e confiáveis.

Recursos do Dynatrace

- Fornece detecção avançada de ameaças

- Aciona alertas quando o risco aumenta

- Oferece mais de 1.000 aplicativos de integração

- Identifica e gerencia incidentes

Como funciona o Dynatrace?

Com tecnologias centrais poderosas, a Dynatrace oferece análises e automação para observabilidade e segurança unificadas em um ambiente totalmente adaptável. Por exemplo, ele pode ser integrado ao AppEngine para desenvolver e hospedar aplicativos da web em grande escala.

Prós e contras da Dynatrace

- Dynatrace possui uma configuração fácil que requer conhecimento técnico mínimo.

- Ele também pode fornecer insights profundos sobre o desempenho do aplicativo.

- Oferece opções de personalização limitadas para personalizar painéis e relatórios.

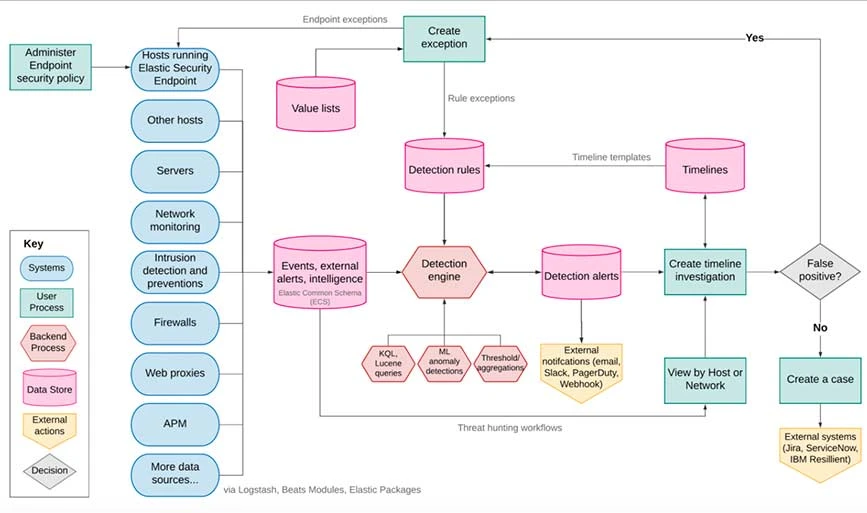

4. SIEM de segurança elástica

Elastic Security SIEM (Security Information and Event Management), é uma solução de segurança fornecida pela Elastic. Esta ferramenta SIEM foi projetada para ajudar as organizações a detectar e responder a ameaças à segurança, centralizando e analisando dados relacionados à segurança. Ele vem com recursos para avaliar riscos com ML e análise de entidades, automatizar a resposta a ameaças, agilizar fluxos de trabalho de ameaças e assim por diante.

Como funciona o Elastic Security SIEM?

Esta ferramenta utiliza Beats (agentes) para coletar e enviar logs e eventos de segurança. Em seguida, ele usa esses dados ingeridos para análise. Depois disso, ele usa regras pré-construídas e modelos de aprendizado de máquina para analisar os dados fornecidos e detectar atividades anômalas, ameaças, etc. Assim que as ameaças são detectadas, os alertas são enviados ao pessoal designado com base no resultado da detecção de anomalias. Por último, gerencia automaticamente ameaças e incidentes com base nas ações desencadeadas.

Recursos do Elastic Security SIEM

- Coleta e analisa logs do Elastic Security SIEMs de diversas fontes

- Usa inteligência de ameaças para identificar ameaças potenciais

- Analisa os dados do ambiente em massa

- Automatiza a detecção de atividades suspeitas por meio de regras baseadas em comportamento

Prós e contras do Elastic Security SIEM

- Ele também pode identificar malware de dia 0.

- Seu prazo para gerenciar incidentes é rápido.

- Ele não oferece nenhuma opção para editar perfis de sensores depois de criá-los.

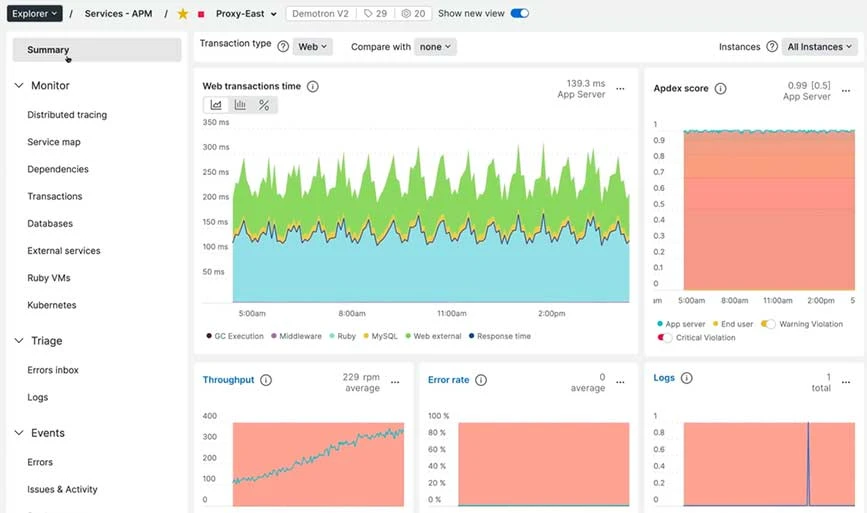

5. Nova Relíquia

New Relic é uma plataforma de monitoramento que fornece insights sobre desempenho de aplicativos, interações do usuário, comportamento do sistema, etc. Ela permite que desenvolvedores e equipes de TI detectem problemas, otimizem o desempenho e melhorem a experiência do usuário. Com ele, você obtém recursos como monitoramento, alertas e análises em tempo real para ajudar as empresas a manter a confiabilidade e a eficiência de seus softwares e aplicativos.

Recursos da Nova Relíquia

- Criptografa dados confidenciais para segurança

- Autentica usuários por meio de gerenciamento de acesso

- Atende aos registros de conformidade de segurança

- Oferece configurações de segurança personalizáveis

Como funciona a nova relíquia?

A New Relic primeiro adiciona todos os dados de registro do aplicativo ao software, visíveis por meio do painel de monitoramento do aplicativo. Em seguida, você pode ver os dados do aplicativo acessando as páginas Infraestrutura > APM > UI de logs. Caso queira ver mais dados, você pode adicioná-los ao painel. Depois disso, ele avisa por meio de alertas caso algum problema seja detectado no aplicativo.

Prós e contras da nova relíquia

- Possui uma curva de aprendizado intuitiva quando se trata de visualizar e organizar dados.

- A New Relic oferece insights profundos sobre o comportamento do usuário, como replays de sessão, análise de erros, análise de funil, etc.

- Suas funcionalidades de pesquisa são limitadas ao monitoramento e solução de problemas de aplicativos e infraestrutura.

6. Espalhar

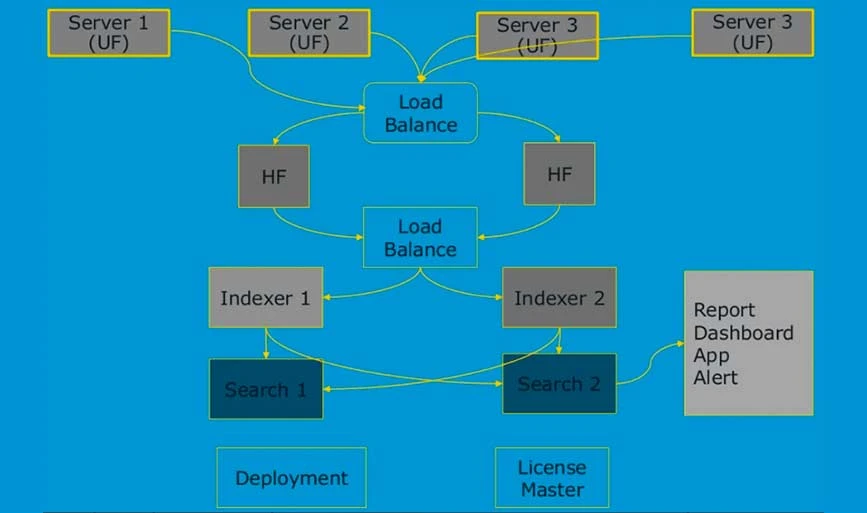

Splunk Enterprise Security ajuda a monitorar e detectar eventos de diferentes redes e dispositivos de segurança. Alguns recursos deste software incluem gerenciamento de correlações de eventos, envio de alertas, análise de topologia de ameaças, ganho de visibilidade na infraestrutura de TI, envio de alertas baseados em risco, etc.

Recursos do Splunk

- Fornece detecção avançada de ameaças

- Aciona alertas quando o risco aumenta

- Oferece mais de 1.000 aplicativos de integração

- Identifica e gerencia incidentes

Como funciona o Splunk?

O Splunk funciona através de um encaminhador que coleta dados de várias máquinas remotas e os encaminha para um índice. Este indexador então processa esses dados em tempo real. Depois disso, os usuários finais podem usar isso para localizar, analisar e visualizar dados.

Prós e contras do Splunk

- A ferramenta também suporta análise de streaming de dados em tempo real.

- Ele também oferece suporte a correlações de eventos complexos.

- O Splunk oferece opções limitadas para personalizar o software.

7. Datadog Nuvem SIEM

Datadog Cloud SIEM fornece ferramentas para monitorar e aprimorar a segurança da infraestrutura, aplicativos, contêineres de uma organização, etc. Ele permite que os usuários detectem e respondam a ameaças à segurança, coletando e analisando dados relacionados à segurança de várias fontes.

Como funciona o Datadog Cloud SIEM?

Datadog Cloud SIEM identifica ameaças em tempo real em aplicativos e infraestrutura. A ferramenta primeiro analisa os logs de auditoria da nuvem e explora as regras de identificação de incidentes. Em seguida, ele analisa os logs para descobrir se as regras foram violadas ou não. Se sim, um sinal é gerado e notificações são enviadas ao pessoal designado para responder aos incidentes.

Recursos de segurança do Datadog

- Correlaciona e prioriza eventos

- Detecta ameaças em tempo real

- Investiga incidentes e responde rapidamente

- Oferece um painel centralizado para colaboração em tempo real

- Quebra silos entre desenvolvedores, segurança, equipes de operação, etc.

Prós e contras do Datadog Cloud SIEM

- Ele permite rastrear dezenas de milhares de métricas de infraestrutura e visualizar registros históricos, mesmo em infraestruturas que não existem.

- Datadog oferece um painel integrado que permite visualizar todo o seu sistema tecnológico em uma página.

- Os usuários enfrentam problemas ao integrar aplicativos com este software.

Conclusão

As ferramentas SIEM são um ativo indispensável para a segurança cibernética organizacional, fornecendo uma plataforma unificada para monitorar, detectar e responder a incidentes de segurança. Ao utilizar ferramentas SIEM, as organizações podem navegar no domínio dinâmico da segurança cibernética com resiliência e agilidade, salvaguardar os seus ativos digitais e manter uma defesa vigilante contra as ameaças cibernéticas em evolução.

Perguntas frequentes

Qual ferramenta SIEM é mais usada?

SolarWinds, Splunk, Datadog Cloud SIEM e New Relic são algumas das ferramentas de segurança SIEM mais usadas que você pode usar para identificar e gerenciar incidentes.

Quais são exemplos de ferramentas SIEM?

Exemplos populares de ferramentas SIEM incluem Datadog, Exabeam, Splunk Enterprise Security, IBM QRadar, LogRhythm NextGen SIEM, etc.

O que são ferramentas SIEM e SOAR?

As soluções SIEM fornecem notificações e alertas sobre ameaças e incidentes. Considerando que o software SOAR contextualiza esses alertas e aplica ações de correção conforme necessário.

O que são ferramentas SIEM gratuitas?

Com ferramentas SIEM gratuitas, você pode monitorar facilmente sua infraestrutura e identificar quaisquer anomalias sem precisar de uma assinatura ativa. Algumas das ferramentas SIEM gratuitas populares incluem Prelude, OSSEC, Splunk free, QRadar, etc.

Qual é a função principal do gerenciamento de informações e eventos de segurança (SIEM)?

O principal objetivo do SIEM é ajudar as empresas a detectar, analisar e responder rapidamente às ameaças à segurança que afetam as operações comerciais diárias.

O que significa SIEM em segurança cibernética?

SIEM significa Security Information and Event Management, que é um tipo de software usado para identificar e responder a ameaças e incidentes.