Ameaças à segurança cibernética: fontes, tipos e soluções

Publicados: 2023-11-17Resumo : Ataques de malware, engenharia social e ransomware são algumas das ameaças cibernéticas mais comuns que podem levar ao roubo de dados e perdas financeiras. Neste artigo, aprenderemos mais detalhadamente sobre esses ataques cibernéticos.

Com a crescente confiabilidade da tecnologia, indivíduos, empresas e governos enfrentam uma gama crescente de ameaças cibernéticas. Desde atualizações de software malicioso até técnicas de hacking, o cenário das ameaças à segurança cibernética está em constante mudança e necessita de vigilância constante para evitar violações de dados. Neste artigo, examinaremos vários tipos de vulnerabilidades de segurança cibernética para ajudá-lo a prevenir ataques cibernéticos em sua organização.

Índice

O que são ameaças à segurança cibernética?

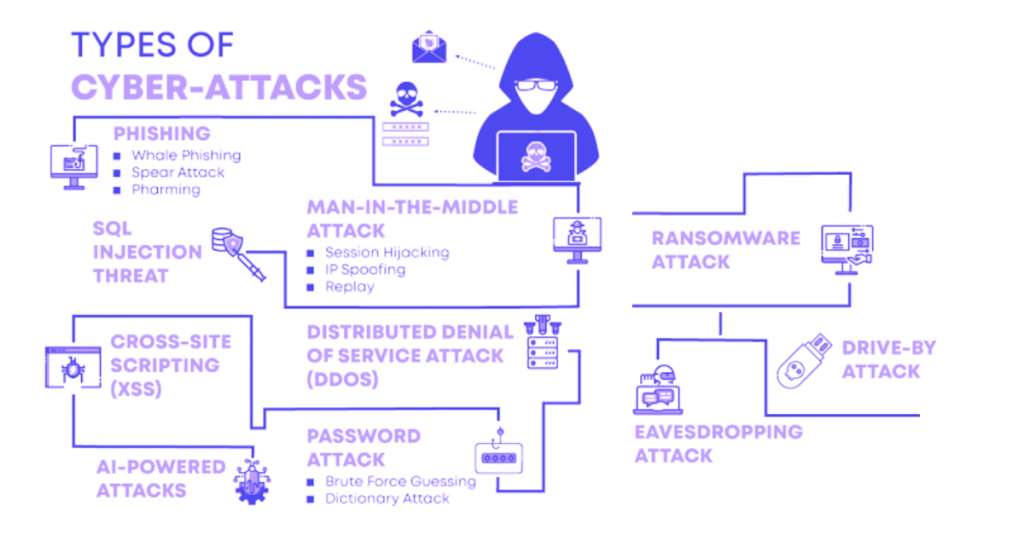

As ameaças à segurança cibernética são um tipo de atos realizados por pessoas com intenções prejudiciais de roubar dados confidenciais ou causar interrupções nos sistemas informáticos. Algumas categorias comuns de ameaças cibernéticas incluem malware, engenharia social, negação de serviço (DoS), ataques de injeção, ataques man in the middle (MitM), etc.

Fontes comuns de ameaças cibernéticas

As ameaças à segurança cibernética podem vir de diversas fontes. Aqui estão algumas das fontes mais comuns de ameaças cibernéticas.

- Estados-nação: Muitos países hostis lançam ataques cibernéticos contra muitas empresas e instituições locais para interferir nas comunicações. Isso causará desordem e danos no país.

- Organizações Terroristas: Conduzem ataques cibernéticos para destruir importantes infraestruturas do país, perturbar as economias, ameaçar a segurança nacional e prejudicar os cidadãos.

- Grupos criminosos: Muitos grupos criminosos pretendem destruir sistemas de computação em troca de benefícios monetários. Eles usam spam, phishing, spyware, etc., para extorsão e roubo de informações confidenciais.

- Hackers: Os hackers têm como alvo organizações específicas por meio de várias técnicas, incluindo malware e spyware. Eles fazem isso por causa de ganho pessoal, ganho financeiro, vingança, etc.

- Insiders maliciosos: Insiders maliciosos são principalmente funcionários de organizações que abusam de suas posições para roubar dados ou danificar sistemas para ganho monetário ou pessoal.

Tipos de ameaças à segurança cibernética

Ataques de malware

Os ataques de malware são os tipos mais comuns de ameaças cibernéticas que ocorrem quando você clica em um link recebido de um site e e-mail não confiável. Quando esse ataque acontece, ele pode coletar dados confidenciais, bloquear o acesso à rede, desligar sistemas, etc.

Exemplo: Vírus, Worms, Trojans, Ransomware, Cryptojacking, Spyware, etc.

Ataques de engenharia social

Os ataques de engenharia social são realizados enganando as pessoas para que forneçam informações confidenciais ou instalando malware involuntariamente em seus sistemas. O invasor manipula a vítima de forma que ela execute ações que podem levar a violações de segurança.

Exemplos de ataques de engenharia social: Baiting, Pretexting, Vishing, Smishing, Piggybacking, Tailgating, etc.

Ataques à cadeia de suprimentos

Os ataques à cadeia de abastecimento são um tipo de ataque cibernético que visa os elos mais fracos da cadeia de abastecimento de uma organização. Esta cadeia de abastecimento é a cadeia de todas as pessoas, recursos, tecnologias e atividades envolvidas na produção e venda de um produto. Ao atacar as cadeias de abastecimento, os hackers tentam explorar a relação entre a organização e as partes envolvidas para obter benefícios monetários próprios.

Exemplos de ataques à cadeia de suprimentos: comprometimento de pipelines de desenvolvimento, comprometimento de procedimentos de assinatura de código, atualizações automatizadas de hardware,

código malicioso pré-instalado no hardware, etc.

Ataque do homem do meio

Neste tipo de ataque, o invasor intercepta as comunicações entre os dois endpoints. O hacker escuta a comunicação para roubar informações confidenciais e até se faz passar pelas partes envolvidas na comunicação para roubar informações.

Exemplos de ataque man-in-the-middle: espionagem de Wi-Fi, sequestro de e-mail, falsificação de DNS, falsificação de IP, falsificação de HTTPS, etc.

Ataque de negação de serviço

Um ataque de negação de serviço (DoS) é um tipo de ataque que desliga um sistema e uma rede, tornando-os inacessíveis aos usuários. Esses ataques realizam isso inundando o sistema ou a rede com tráfego para travá-lo, impedindo que usuários legítimos usem os serviços necessários.

Exemplos de ataque de negação de serviço: inundação HTTP DDoS, inundação SYN DDoS, inundação UDP DDoS, inundação ICMP, amplificação Network Time Protocol (NTP), etc.

Ataques de injeção

No ataque de injeção, o hacker insere entradas maliciosas no código-fonte de um aplicativo. A entrada inserida é então processada pelo servidor como parte de uma consulta ou comando que altera o funcionamento da aplicação. Uma vez realizado o ataque, o hacker pode facilmente obter acesso aos dados confidenciais e até mesmo abranger todo o sistema.

Exemplos de ataques de injeção: injeção de SQL, injeção de código, injeção de comando do sistema operacional, injeção leve de protocolo de acesso a diretório (LDAP), injeção de entidades externas XML (XXE), execução de falsificação de solicitação do lado do servidor (SSRF), script entre sites (XSS), etc.

Por que é necessário obter proteção contra ameaças cibernéticas?

A proteção contra ameaças cibernéticas é importante para salvaguardar e proteger dados sensíveis, informações pessoais ou qualquer outra informação confidencial. Aqui estão alguns outros motivos pelos quais você precisa obter proteção contra ameaças à segurança cibernética:

- Manter a reputação da marca

- Reduzindo violações de segurança de terceiros

- Protegendo informações de identificação pessoal (PII) de seus clientes

- Manter a conformidade regulatória e legal

- Manter a credibilidade e a confiança entre os clientes

- Reduzindo as perdas financeiras resultantes de violações de dados.

Saiba mais: dicas e práticas recomendadas de segurança cibernética em 2023

Tipos de soluções de segurança cibernética para conter ataques cibernéticos

As soluções de cibersegurança são um tipo de ferramenta e serviços que podem ajudar a mitigar os efeitos dos ataques cibernéticos. Essas soluções vêm com recursos específicos para lidar com um tipo específico de ameaças cibernéticas. Aqui estão alguns dos tipos mais comuns de soluções de segurança cibernética:

- Soluções de segurança de aplicativos: para identificar vulnerabilidades em um aplicativo durante e após o desenvolvimento.

- Soluções de segurança de endpoint: essas soluções são implantadas em dispositivos de endpoint, como servidores, para evitar malware e acesso não autorizado.

- Soluções de segurança de rede: são usadas para monitorar o tráfego de rede, identificar tráfego malicioso e mitigar ameaças de rede.

- Soluções de segurança para Internet das Coisas (IoT): Esses tipos de soluções ajudam a ganhar visibilidade e controlar a rede dos dispositivos IoT.

- Soluções de segurança em nuvem: são usadas para obter visibilidade e controle sobre ambientes de nuvem pública, privada e híbrida. Além disso, eles também ajudam a identificar vulnerabilidades e corrigi-las.

Ameaças e tendências de segurança cibernética para 2023

À medida que surgem novas vulnerabilidades e vetores de ataque, muitas novas ameaças cibernéticas vêm à tona, além das já existentes. Aqui estão algumas das ameaças cibernéticas emergentes que afetaram as empresas em 2023.

- Uso de inteligência artificial por hackers para hackear sistemas

- Hackeando veículos e dispositivos IOT para roubar dados por meio de software

- Configuração incorreta de ambientes de nuvem para roubar informações

- Realizar ataques patrocinados pelo Estado devido a situações de geolocalização

- Usando Malvertising para injetar código malicioso em anúncios digitais

Conclusão

No cenário digital atual, é imperativo que indivíduos e organizações se mantenham informados sobre ameaças cibernéticas emergentes e implementem medidas de segurança eficazes. Estando ciente dos tipos de ameaças cibernéticas, você poderá mitigar os efeitos dessas ameaças e manter todos os dados protegidos contra violações no presente e no futuro.

Perguntas frequentes

O que é uma ameaça à segurança cibernética?

Uma ameaça à segurança cibernética é um tipo de ato realizado por uma pessoa para roubar informações confidenciais ou danificar sistemas de computador para seu próprio benefício monetário.

Quais são os seis pilares da segurança cibernética?

Os seis pilares da segurança cibernética incluem governança, conformidade, gestão de riscos, educação, gestão de incidentes e controles técnicos.

Quais são as ameaças cibernéticas em 2023?

Phishing, engenharia social, roubo de dados, ransomware e ataques à cadeia de fornecimento de software são os tipos mais comuns de ameaças cibernéticas em 2023.

Quais são os tipos de segurança cibernética?

Existem diferentes tipos de segurança cibernética, incluindo segurança de aplicativos, segurança em nuvem, segurança de endpoint, segurança móvel, segurança de rede, segurança de endpoint, etc.

Como funciona a segurança cibernética?

A segurança cibernética funciona através da implementação de medidas preventivas, como firewalls e atualizações de software para bloquear atividades maliciosas.

Quais são as 10 principais ameaças à segurança cibernética?

As 10 principais ameaças à segurança cibernética são Phishing, Ransomware, malware, engenharia social, ataque Man-in-the-middle, Trojans, ataque de negação de serviço, injeção de SQL, Cryptojacking.