Pegasus Row: Comitê Técnico Apresenta Relatório; SC provavelmente ouvirá o caso em 12 de agosto

Publicados: 2022-08-09O comitê técnico perdeu o prazo de 20 de junho e apresentou seu relatório final sobre a investigação da Pegasus no final de julho

A recusa de muitas vítimas, indicadas na lista da Pegasus, em entregar seus telefones para investigação forense levou à demora na entrega do relatório

O governo da União opera uma série de programas de vigilância sem qualquer estrutura legal e estão além do alcance legal da Lei do Telégrafo e da Lei de TI: Apar Gupta, do IFF, disse ao comitê

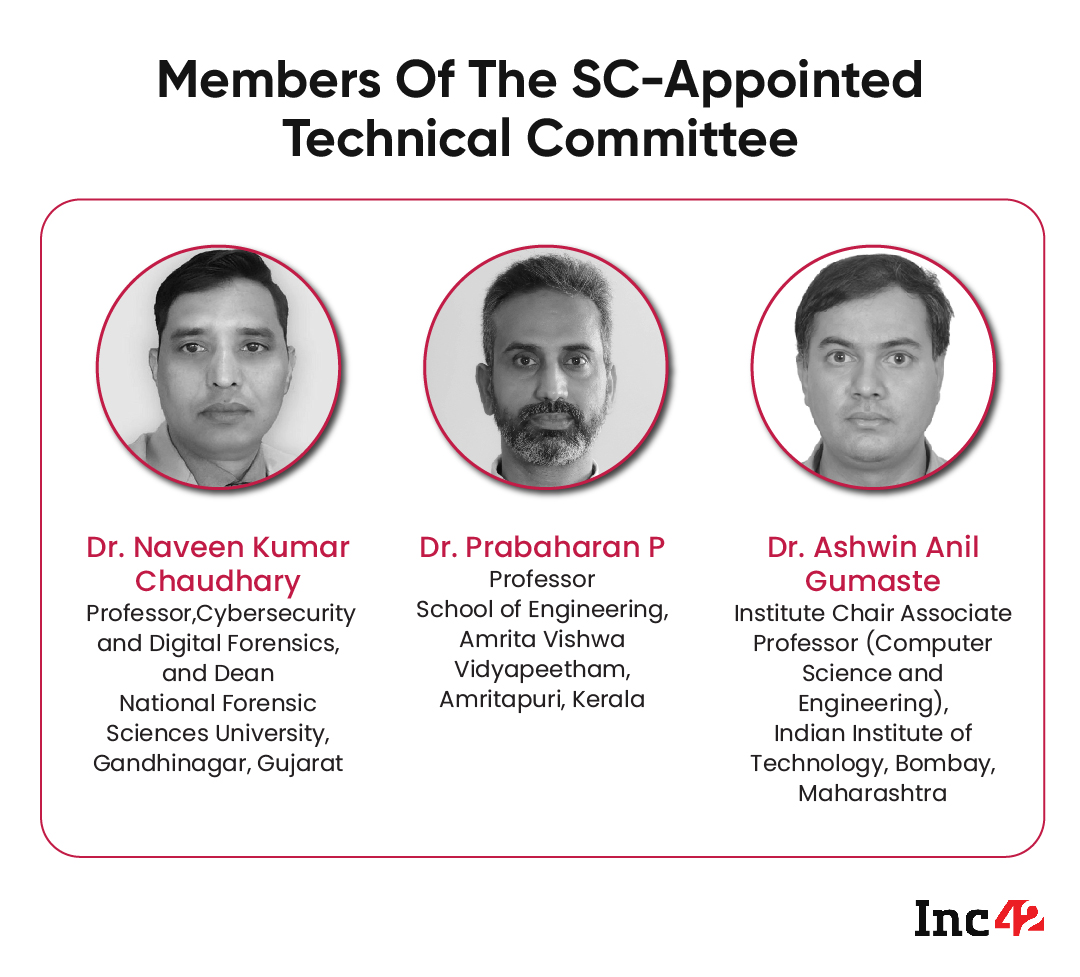

Após vários atrasos, o comitê técnico de três membros nomeado pela Suprema Corte finalmente apresentou seu relatório sobre a disputa da Pegasus. A Suprema Corte provavelmente ouvirá o caso em 12 de agosto de 2022.

Em 27 de outubro de 2021, um banco de três juízes composto pelo presidente NV Ramana, juiz Surya Kant e juiz Hima Kohli constituiu um comitê técnico sobre o assunto e pediu que enviasse o relatório rapidamente.

Para os não iniciados, o Pegasus é um spyware desenvolvido pela empresa israelense de armas cibernéticas NSO Group que pode ser instalado secretamente em seus telefones celulares por meio de um exploit zero-click. De acordo com o NSO Group, o Pegasus é vendido apenas para órgãos governamentais em todo o mundo.

Em julho-agosto de 2021, a plataforma de notícias indiana The Wire, em colaboração com 16 outras organizações de mídia global, investigou o projeto Pegasus e revelou uma lista de 174 indianos influentes que foram alvo do spyware. Mais tarde, o New York Times confirmou a notícia de que o governo indiano havia comprado a Pegasus de Israel como parte de um acordo maior.

A pedido do comitê técnico, o Supremo Tribunal Federal em maio de 2022 estendeu o prazo para apresentação do relatório para 20 de junho de 2022. O Comitê, no entanto, perdeu o prazo e apresentou o relatório até o final de julho.

Desde a sua criação, o comitê técnico vinha lutando com a apatia das pessoas em relação ao assunto. A maioria das vítimas mencionadas na lista se recusou a entregar seus telefones ao comitê.

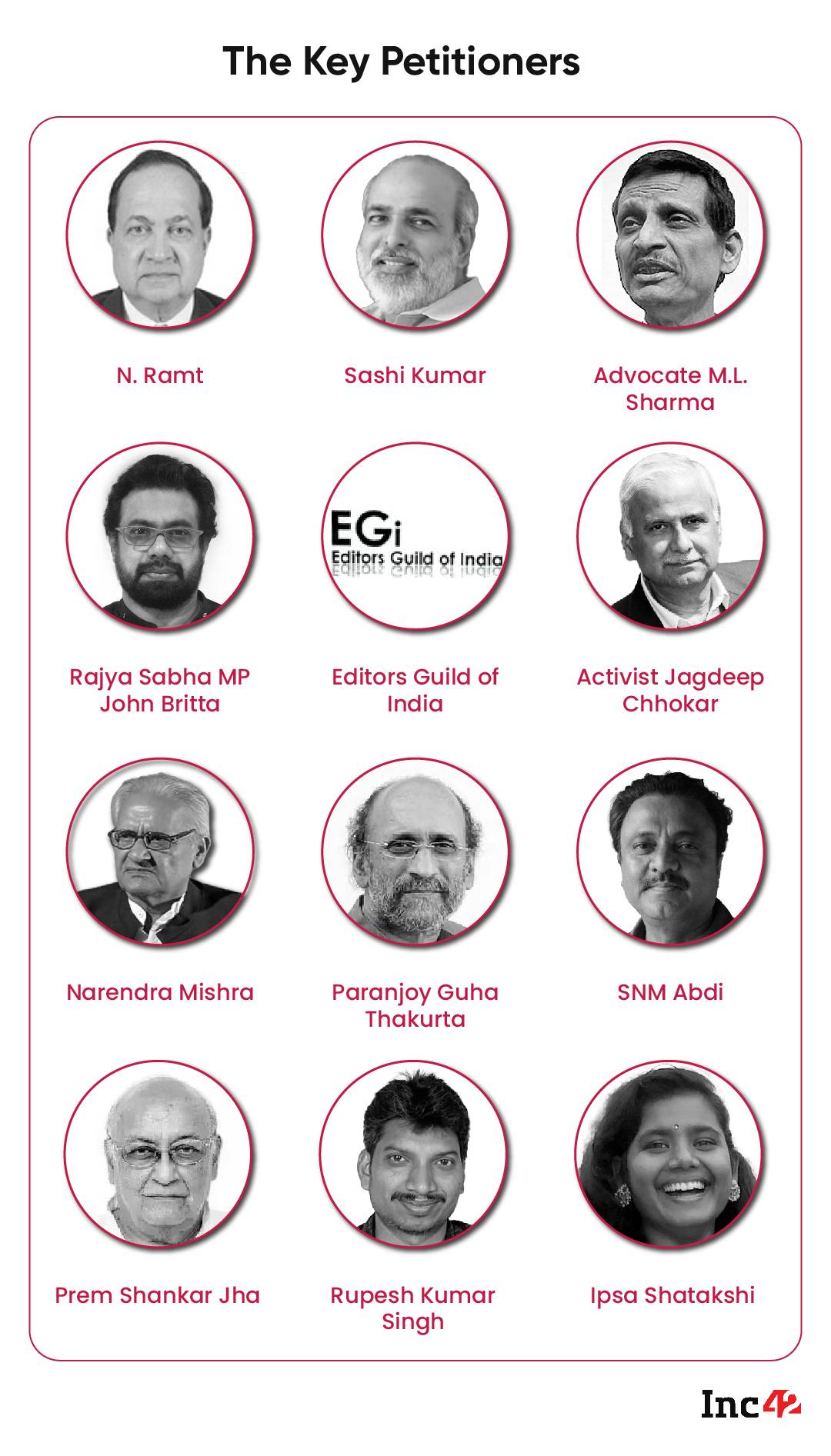

O especialista em segurança cibernética Anand Venkatanarayanan, o IIT Kanpur Prof Sandeep Shukla, o cofundador da Internet Freedom Foundation (IFF) Apar Gupta, os jornalistas veteranos N Ram, Siddharth Varadrajan, Sashi Menon, J Gopikrishnan e o deputado John Brittas estão entre os especialistas e vítimas que concordaram em participar a investigação.

Fila de bisbilhotar Pegasus

Uma vez infiltrado usando o Pegasus, todo o controle de um smartphone – seja um telefone Android ou Apple – pode ser entregue ao operador Pegasus, que pode controlar remotamente todas as funcionalidades do telefone e ativar ou desativar diferentes recursos.

Venkatanarayanan, em sua apresentação ao comitê, explicou que o spyware Pegasus existe desde 2016. Desde então, o spyware foi atualizado várias vezes. No início, ele era ativado enviando um SMS para o celular alvo, e o usuário alvo tinha que clicar no link para ativar o malware. Ao longo dos anos, o malware tornou-se totalmente automatizado e não precisa de nenhum clique do alvo.

A versão mais recente do malware é tão poderosa que até impede que iPhones da Apple e celulares Android enviem relatórios de falhas e arquivos de log que podem ajudar a rastrear sua presença.

Recomendado para você:

De acordo com um relatório da Anistia, mais de 50.000 usuários de telefones celulares foram identificados como pessoas de interesse pelos clientes do NSO Group. Destes, mais de 300 celulares pertenciam a índios. Esses usuários podem ter sido infectados pelo spyware. Em 2019, o WhatsApp afirmou que o spyware Pegasus infectou pelo menos 1.400 usuários em todo o mundo, incluindo 121 usuários da Índia.

Em agosto de 2021, os telefones celulares de 10 índios foram analisados forense e confirmados como infectados pelo Pegasus.

O ministro de TI Ashwini Vaishnaw, o ministro de Estado das Indústrias de Processamento de Alimentos Prahlad Singh Patel, o deputado Rahul Gandhi e seus sete assessores, ex-juízes da Suprema Corte, secretários da Suprema Corte e outros funcionários, ex-chefes da CBI Rakesh Asthana e Anil Verma, funcionários do Dalai Lama e vários jornalistas e ativistas estavam na lista de 174 índios que se acredita terem sido vítimas de Pegasus.

J Gopikrishnan, em sua apresentação ao Comitê, apontou que estava claro que os fundos foram alocados para a compra de spyware Pegasus no Orçamento da União de 2018. O Conselho de Segurança Nacional recebeu INR 333 Cr no Orçamento daquele ano contra INR 33 Cr em o ano passado. O INR 300 Cr extra foi marcado para segurança cibernética. Mais tarde, o uso de Pegasus começou.

A Suprema Corte sozinha pode corrigir a violação consistente de privacidade de dados?

Em 27 de outubro de 2021, a Suprema Corte disse que o governo da Índia não pode obter “um passe livre toda vez” sob o manto de “segurança nacional” e formou um comitê técnico para investigar a questão Pegasus por violação do direito de privacidade e liberdade de expressão.

No entanto, a grande questão é se o Supremo Tribunal sozinho pode resolver a questão quando não há clareza e leis de proteção de dados para salvaguardar a privacidade dos dados.

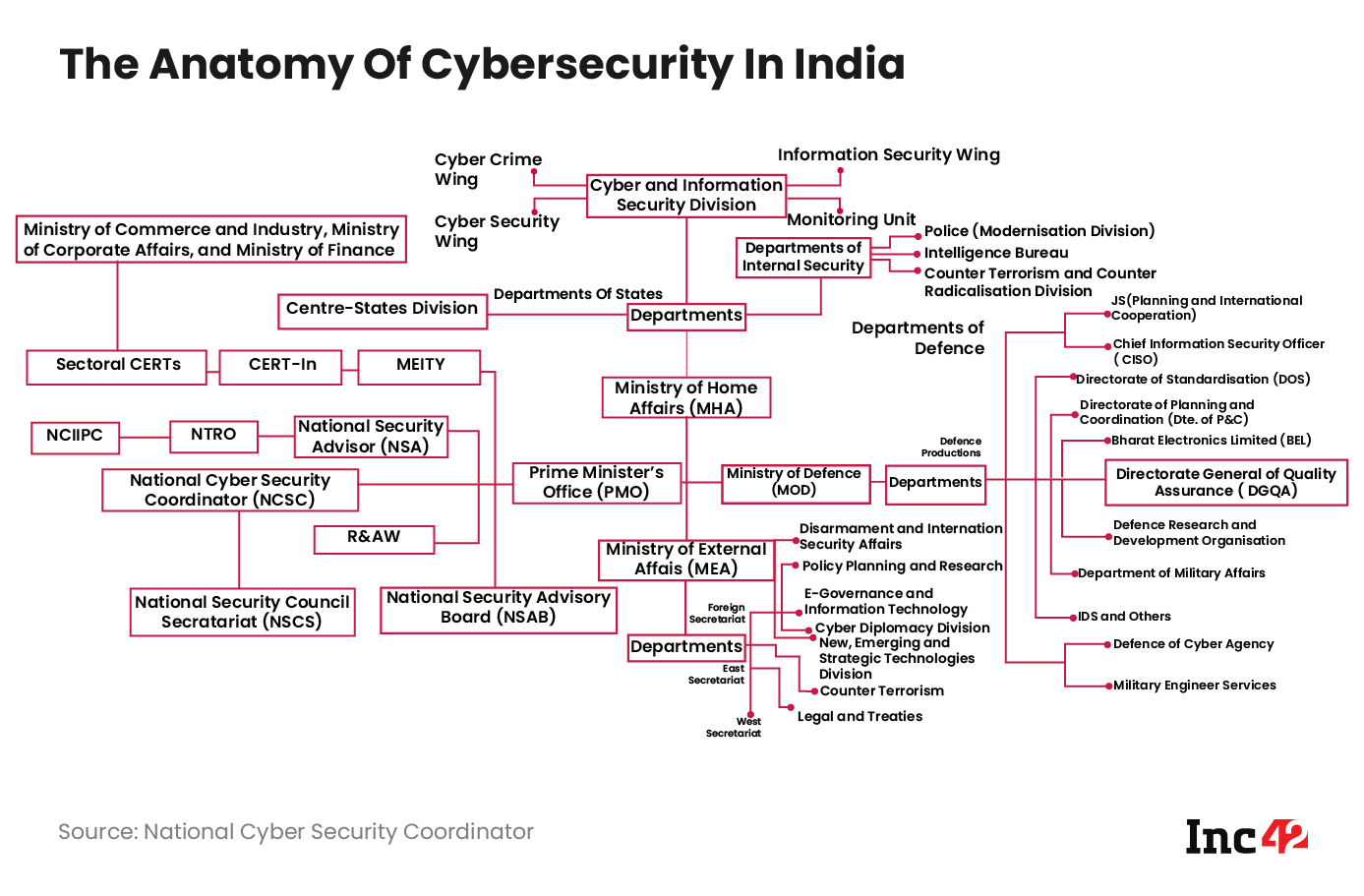

Gupta da IFF, em sua apresentação, disse que a União e os governos estaduais têm o poder de conduzir a vigilância sob a Seção 5(2) da Lei do Telégrafo Indiano de 1885 ('Lei do Telégrafo') e a Seção 69 da Lei de Tecnologia da Informação de 2000 ( 'Lei de TI').

A Seção 69 da Lei de TI também fornece um processo e procedimento de acordo com a Regra 419-A das Regras do Telégrafo, 1951 (conforme alterada) e as Regras de Tecnologia da Informação (Procedimento e Salvaguardas para Interceptação, Monitoramento e Descriptografia de Informações), 2009 para vigilância , ele adicionou.

Além disso, existem também “Procedimentos Operacionais Padrão” emitidos pelo Ministério do Interior datados de 19 de maio de 2011, sobre isso. De acordo com a Seção 5(2) da Lei do Telégrafo, o executivo está autorizado a direcionar a interceptação de mensagens apenas ' na ocorrência de emergência pública' ou 'se for do interesse da segurança pública' .

Da mesma forma, de acordo com a Seção 69 da Lei de TI, o executivo pode emitir instruções para interceptação se for do interesse dos motivos nela declarados, que são semelhantes aos listados na Seção 5(2) da Lei do Telégrafo. No entanto, nem a Seção 5(2) nem a Seção 69 permitem vigilância 'para fins de segurança nacional' ou 'manutenção da ordem pública' ou 'prevenção e investigação de infrações'.

“Na ausência de clareza nas definições dos fundamentos especificados na Seção 5(2) da Lei do Telégrafo e na Seção 69 da Lei de TI, não se pode dizer que os limites existentes da vigilância do Estado sejam bem compreendidos ou aplicados”, escreveu. Gupta.

Os pedidos de Direito à Informação (RTI) apresentados pela Internet Freedom Foundation ('IFF') revelaram que, antes das eleições gerais de 2019, o Departamento de Telecomunicações (DoT) havia buscado registros de dados de chamadas em massa de operadoras de telecomunicações.

Pegasus é apenas uma das ferramentas de vigilância. Em meio à falta de clareza e salvaguardas, o governo da União investiu fortemente na construção de vários programas de vigilância, como o National Intelligence Grid (NATGRID), o Centralized Monitoring System (CMS), o Crime and Criminal Tracking Network System (CCTNS) e o proposto Sistema Nacional Automatizado de Reconhecimento Facial (AFRS) que operam sem qualquer estrutura legal e estão além do alcance legal da Lei do Telégrafo e da Lei de TI, alegou Gupta.

O julgamento da Suprema Corte sobre o assunto pode desmantelar toda a infraestrutura que o governo tem consistentemente defendido como essencial para a segurança nacional? Deve-se notar também que essa infraestrutura tem sofrido ataques cibernéticos contínuos de hackers chineses e coreanos.

O julgamento da Suprema Corte será capaz de traçar uma linha tênue entre privacidade, liberdade de expressão e segurança nacional?

Não até que tenhamos leis permanentes para proteger a privacidade dos dados das pessoas, acreditam os especialistas.