Inteligência de ameaças cibernéticas: significado e tipos

Publicados: 2023-11-21Resumo: Ao aproveitar a inteligência de segurança cibernética, você pode facilmente obter invisibilidade para invasores cibernéticos desconhecidos e identificar os motivos por trás dos ataques. Vamos descobrir alguns outros benefícios do uso de informações sobre ameaças cibernéticas abaixo.

A inteligência sobre ameaças cibernéticas está na vanguarda da segurança cibernética moderna e atua como um componente essencial na luta contra as ameaças digitais em evolução. Num cenário em que os atacantes de segurança cibernética mudam frequentemente as suas táticas, as organizações utilizam a inteligência cibernética para obter informações valiosas sobre potenciais riscos, vulnerabilidades e métodos utilizados por agentes maliciosos.

Com ele, você pode antecipar, prevenir e mitigar ameaças cibernéticas com sucesso. Neste artigo, aprenderemos mais sobre isso e como você pode aproveitá-lo para sua empresa.

Índice

O que se entende por inteligência de ameaças?

Inteligência de ameaças são os dados que são coletados, processados e analisados para compreender os alvos, motivos e comportamentos de ataque dos atores da ameaça. Ele permite que os usuários tomem decisões rápidas e mudem suas estratégias para lutar contra vários atores de ameaças.

Por que você precisa de inteligência contra ameaças?

A inteligência de ameaças beneficia as empresas, permitindo-lhes processar os dados de ameaças e obter uma melhor compreensão dos atacantes cibernéticos, responder rapidamente aos incidentes e tomar medidas proativas para evitar ataques no futuro. Alguns outros motivos para aproveitar a inteligência contra ameaças incluem:

- Fornece visibilidade sobre invasores desconhecidos ou atores de ameaças

- Capacita as equipes destacando os motivos dos invasores e suas táticas, técnicas e procedimentos (TTPs).

- Ajuda na compreensão do procedimento de tomada de decisão dos invasores

- Automatizando a coleta e o processamento de dados por meio de aprendizado de máquina

- Gerenciando o fluxo diário de dados de ameaças

Quem se beneficia mais com a inteligência de ameaças?

As equipes de segurança e gerenciamento de riscos são as que mais se beneficiam da inteligência contra ameaças, pois ela as ajuda a simplificar as tarefas relacionadas a ameaças e segurança dentro da organização. Aqui estão os membros da equipe que mais se beneficiam da inteligência de ameaças:

- Analista de Sec/IT: O analista pode otimizar os recursos de prevenção ou detecção e melhorar sua defesa contra ataques cibernéticos.

- Analista SOC: A inteligência de ameaças pode ajudar o analista SOC a priorizar incidentes após considerar seu risco e impacto na empresa.

- Equipe de resposta a incidentes de segurança informática (CSIRT): A equipe pode aproveitar os dados para acelerar investigações, gerenciamento, priorização de incidentes, etc.

- Analista Intel: Com a ajuda da inteligência de ameaças, o analista pode identificar e rastrear os agentes de ameaças que atacam a organização.

- Gestão Executiva: A gestão pode compreender melhor os riscos de segurança cibernética e as opções disponíveis para enfrentá-los.

Qual é o ciclo de vida da inteligência de ameaças?

O Ciclo de Vida de Inteligência de Ameaças fornece às equipes de segurança uma metodologia estruturada para coletar, analisar e usar inteligência de ameaças. Além disso, o ciclo ajuda a compreender o cenário de ameaças de uma maneira melhor para reagir com eficiência às ameaças à segurança. O Ciclo de Vida da Inteligência de Ameaças funciona em seis etapas, conforme enumerado abaixo:

Etapa 1: Planejamento: Na primeira etapa, a equipe de segurança e outras pessoas envolvidas na tomada de decisões de segurança definem os requisitos de inteligência contra ameaças. Por exemplo, eles podem planejar a descoberta dos invasores e seus motivos, superfícies de ataque e estratégias para combater esses ataques.

Passo 2: Coleta: Na segunda etapa, a equipe coleta todos os dados necessários para cumprir os objetivos definidos na primeira etapa. Dependendo destes objetivos, a equipe de segurança utilizará logs de tráfego, fontes de dados disponíveis, mídias sociais, fóruns, etc., para coletar dados.

Etapa 3: Processamento: Uma vez coletados os dados, eles serão convertidos em um formato legível para análise. O procedimento inclui filtragem de falsos positivos, descriptografia de arquivos, tradução de dados de recursos estrangeiros, etc. Você também pode usar uma ferramenta de inteligência de ameaças para automatizar esse procedimento por meio de IA e aprendizado de máquina.

Etapa 4: Análise: Após o processamento dos dados, a equipe testará e verificará tendências, padrões e insights por meio desses dados. Os insights são então usados para atingir os objetivos definidos na etapa inicial.

Etapa 5: Disseminação: Nesta etapa, a equipe de inteligência de ameaças converte suas descobertas de dados em um formato digerível e os compartilha com as partes interessadas. As informações são frequentemente apresentadas em uma das duas páginas, sem qualquer uso de jargão técnico.

Etapa 6: Feedback: Este é o estágio final do ciclo de vida da inteligência contra ameaças, onde o feedback é coletado dos acionistas e é tomada uma decisão sobre se deve haver algumas mudanças nas operações de inteligência contra ameaças. Além disso, o próximo ciclo de informações sobre ameaças está planeado caso os requisitos das partes interessadas não sejam cumpridos no ciclo atual.

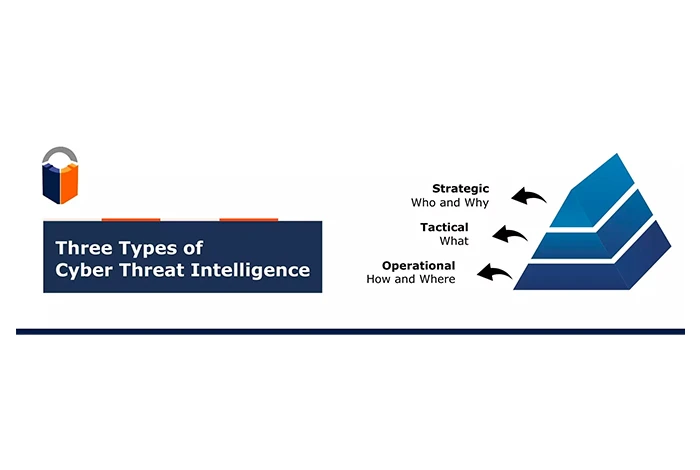

Quais são os tipos de inteligência de ameaças?

A inteligência sobre ameaças cibernéticas é categorizada principalmente em três categorias que atendem a diferentes estágios de tomada de decisão e respostas à estratégia de segurança cibernética da organização.

A inteligência tática de ameaças concentra-se em ameaças contínuas, enquanto as inteligências operacionais e estratégicas de ameaças se concentram em análises mais profundas de ameaças. Aqui está uma enumeração detalhada de cada um deles abaixo.

Inteligência Tática de Ameaças

É utilizado pelo centro de operações de segurança (SOC) para detectar e responder a ataques cibernéticos em andamento. Ele se concentra principalmente em indicadores comuns de comprometimento (IOCs), como endereços IP incorretos, hashes de arquivos, URLs, etc.

Além disso, também ajuda a equipe de resposta a incidentes a filtrar falsos positivos e interceptar ataques genuínos.

Inteligência Operacional de Ameaças

Esse tipo de inteligência sobre ameaças fornece conhecimento sobre ataques. Ele se concentra em fornecer detalhes sobre TTPs e comportamentos de atores de ameaças identificados, como seus vetores, vulnerabilidades e também os ativos da empresa que os hackers podem atingir.

Essas informações podem ajudar a identificar os atores de ameaças que podem atacar as organizações e a formular controles de segurança para conter seus ataques.

Inteligência Estratégica de Ameaças

A inteligência estratégica de ameaças envolve analisar e compreender tendências de ameaças, riscos potenciais e ameaças emergentes que podem impactar a organização no longo prazo. Ele fornece aos tomadores de decisão insights sobre o cenário global de ameaças para formar estratégias de segurança eficazes de longo prazo.

Isto inclui a recolha de dados sobre desenvolvimentos geopolíticos, tendências da indústria, ameaças cibernéticas, etc., para antecipar e mitigar riscos.

O que se entende por Programa de Inteligência de Ameaças Cibernéticas?

O Programa de Inteligência de Ameaças Cibernéticas reúne todos os feeds de ameaças cibernéticas em um único feed para visualizá-los juntos, em vez de separadamente. Ao visualizá-los juntos, você pode identificar facilmente ameaças cibernéticas, tendências e eventos e mudanças nas táticas dos hackers.

Com programas de inteligência de ameaças, as informações são apresentadas de uma forma que facilita a realização de análises de ameaças.

Conclusão

A inteligência sobre ameaças cibernéticas serve como uma ferramenta poderosa que fornece às organizações os meios para compreender o cenário atual de ameaças e prever e se preparar para futuros ataques cibernéticos.

Ao aproveitar os insights derivados da inteligência de segurança cibernética, você pode desenvolver políticas e procedimentos de segurança que ajudam a manter sua organização protegida contra ameaças cibernéticas.

Perguntas frequentes relacionadas à inteligência contra ameaças cibernéticas

Quais são as últimas tendências e desenvolvimentos em inteligência contra ameaças cibernéticas?

As últimas tendências e desenvolvimentos em inteligência contra ameaças cibernéticas incluem o uso de IA e aprendizado de máquina para automatizar análises e identificar possíveis ameaças cibernéticas. Além disso, a opção de colaboração em tempo real também ajudará as equipas de segurança a trabalhar em colaboração e a mitigar riscos e ameaças cibernéticas.

Qual é o principal objetivo da inteligência contra ameaças cibernéticas?

O principal objetivo da inteligência contra ameaças cibernéticas é oferecer consciência situacional às equipes de segurança. A consciência situacional implica ter uma compreensão clara sobre o cenário de ameaças, as vulnerabilidades da organização e o impacto dos ataques cibernéticos nas organizações.

Quem usa inteligência contra ameaças cibernéticas?

A inteligência sobre ameaças cibernéticas é geralmente usada pelo pessoal do SOC e pelas equipes de resposta a incidentes que utilizam os dados para criar estratégias eficazes para mitigar as ameaças cibernéticas.

O que são feeds de inteligência sobre ameaças cibernéticas?

Os feeds de inteligência de ameaças são fluxos de dados atualizados que ajudam os usuários a identificar diferentes ameaças à segurança cibernética, suas fontes e também a infraestrutura que pode ser afetada por esses ataques.

Como você usa a inteligência contra ameaças cibernéticas?

Você pode usar a inteligência contra ameaças cibernéticas para reconhecer os agentes de ameaças que podem atacar sua organização e responder rapidamente a esses ataques por meio de vários protocolos de segurança.

O que é plataforma de inteligência de ameaças?

Uma plataforma de inteligência de ameaças reúne, agrega e organiza os dados de inteligência sobre ameaças de vários recursos.