Угрозы кибербезопасности: источники, типы и решения

Опубликовано: 2023-11-17Резюме : Вредоносное ПО, социальная инженерия и атаки программ-вымогателей — одни из наиболее распространенных киберугроз, которые могут привести к краже данных и финансовым потерям. В этой статье мы подробно узнаем об этих кибератаках.

С ростом надежности технологий отдельные лица, предприятия и правительства сталкиваются с растущим спектром киберугроз. От обновлений вредоносного программного обеспечения до методов взлома — ландшафт угроз кибербезопасности постоянно меняется, и для предотвращения утечки данных требуется постоянная бдительность. В этой статье мы рассмотрим несколько типов уязвимостей кибербезопасности, которые помогут вам предотвратить кибератаки внутри вашей организации.

Оглавление

Что такое угрозы кибербезопасности?

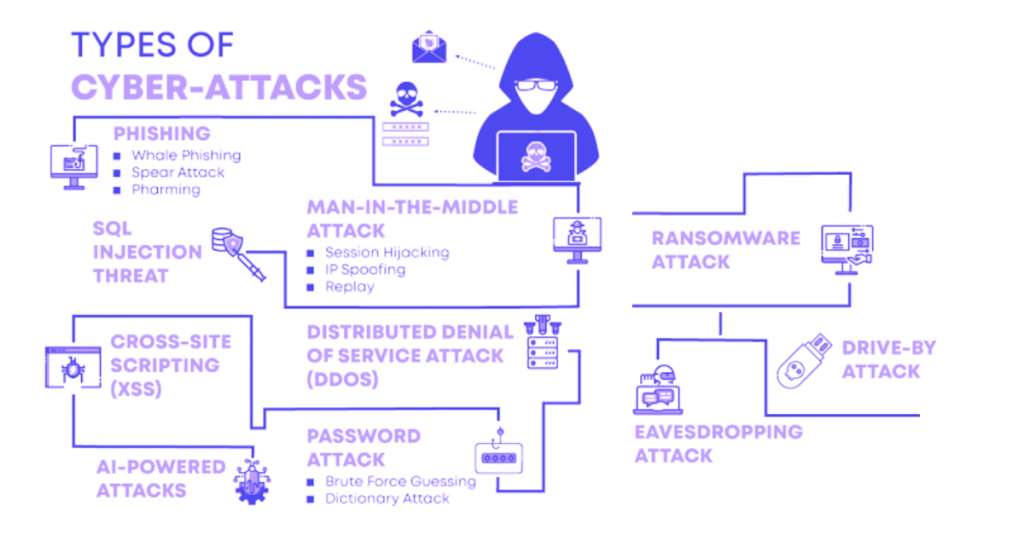

Угрозы кибербезопасности — это действия, совершаемые людьми с вредоносным намерением украсть конфиденциальные данные или вызвать сбой в работе компьютерных систем. Некоторые распространенные категории киберугроз включают вредоносное ПО, социальную инженерию, отказ в обслуживании (DoS), атаки с внедрением, атаки «человек посередине» (MitM) и т. д. В этой статье вы узнаете о каждой из этих категорий.

Распространенные источники киберугроз

Угрозы кибербезопасности могут исходить из нескольких источников. Вот некоторые из наиболее распространенных источников киберугроз.

- Национальные государства: многие враждебные страны совершают кибератаки против многих местных компаний и учреждений, чтобы помешать общению. Это вызовет беспорядки и ущерб в стране.

- Террористические организации: они проводят кибератаки с целью разрушить важную инфраструктуру страны, подорвать экономику, поставить под угрозу национальную безопасность и нанести вред гражданам.

- Преступные группы. Многие преступные группы стремятся уничтожить компьютерные системы ради получения денежной выгоды. Они используют спам, фишинг, шпионское ПО и т. д. для вымогательства и кражи конфиденциальной информации.

- Хакеры. Хакеры атакуют конкретные организации с помощью различных методов, включая вредоносное и шпионское ПО. Они делают это из-за личной выгоды, финансовой выгоды, мести и т. д.

- Злонамеренные инсайдеры. Злонамеренные инсайдеры — это в основном сотрудники организаций, которые злоупотребляют своим положением для кражи данных или повреждения систем ради денежной или личной выгоды.

Типы угроз кибербезопасности

Вредоносные атаки

Вредоносные атаки — это наиболее распространенные типы киберугроз, которые происходят, когда вы нажимаете на ссылку, полученную с ненадежного сайта и по электронной почте. Когда такая атака происходит, она может собирать конфиденциальные данные, блокировать доступ к сети, отключать системы и т. д.

Пример: вирусы, черви, трояны, программы-вымогатели, криптоджекинг, шпионское ПО и т. д.

Атаки социальной инженерии

Атаки социальной инженерии осуществляются путем обмана людей с целью предоставления конфиденциальной информации или непреднамеренной установки вредоносного ПО в их системы. Злоумышленник манипулирует жертвой таким образом, что та выполняет действия, которые могут привести к нарушениям безопасности.

Примеры атак социальной инженерии: травля, претекстинг, вишинг, смишинг, контрейлерные перевозки, хвостовые ворота и т. д.

Атаки на цепочку поставок

Атаки на цепочку поставок — это своего рода кибератака, нацеленная на более слабые звенья цепочки поставок организации. Эта цепочка поставок представляет собой цепочку всех людей, ресурсов, технологий и видов деятельности, участвующих в производстве и продаже продукта. Атакуя цепочки поставок, хакеры пытаются использовать отношения между организацией и участвующими сторонами для получения собственной денежной выгоды.

Примеры атак на цепочку поставок: компрометация конвейеров разработки, компрометация процедур подписи кода, автоматические обновления оборудования,

вредоносный код, предустановленный на оборудовании и т. д.

Атака «Человек посередине»

В этом типе атаки злоумышленник перехватывает связь между двумя конечными точками. Хакер подслушивает общение, чтобы украсть конфиденциальную информацию, и даже выдает себя за стороны, участвующие в общении, для кражи информации.

Примеры атаки «Человек посередине»: подслушивание Wi-Fi, захват электронной почты, подмена DNS, подмена IP, подмена HTTPS и т. д.

Атака типа «отказ в обслуживании»

Атака типа «отказ в обслуживании» (DoS) — это своего рода атака, которая отключает систему и сеть, делая их недоступными для пользователей. Эти атаки достигают этого путем переполнения системы или сети трафиком, вызывающим ее сбой, что не позволяет законным пользователям использовать необходимые услуги.

Примеры атак типа «отказ в обслуживании»: HTTP-флуд DDoS, SYN-флуд DDoS, UDP-флуд DDoS, ICMP-флуд, усиление протокола сетевого времени (NTP) и т. д.

Инъекционные атаки

При атаке путем внедрения хакер вставляет вредоносные данные в исходный код приложения. Вставленный ввод затем обрабатывается сервером как часть запроса или команды, которая изменяет работу приложения. После завершения атаки хакер может легко получить доступ к конфиденциальным данным и даже получить доступ ко всей системе.

Примеры атак с внедрением: внедрение SQL, внедрение кода, внедрение команд ОС, облегченное внедрение протокола доступа к каталогу (LDAP), внедрение внешних XML-объектов (XXE), выполнение подделки запросов на стороне сервера (SSRF), межсайтовый скриптинг (XSS), и т. д.

Почему необходимо получить защиту от киберугроз?

Защита от киберугроз важна для защиты конфиденциальных данных, личной информации или любой другой конфиденциальной информации. Вот еще несколько причин, по которым вам необходимо получить защиту от угроз кибербезопасности:

- Поддержание репутации бренда

- Сокращение нарушений безопасности третьих сторон

- Защита личной информации (PII) ваших клиентов

- Соблюдение нормативных и юридических требований

- Поддержание авторитета и доверия среди клиентов

- Сокращение финансовых потерь в результате утечки данных.

Узнайте больше: Советы и лучшие практики по кибербезопасности в 2023 году

Типы решений кибербезопасности для сдерживания кибератак

Решения по кибербезопасности — это тип инструментов и услуг, которые могут помочь смягчить последствия кибератак. Эти решения имеют специальные функции для борьбы с определенным типом киберугроз. Вот некоторые из наиболее распространенных типов решений по кибербезопасности:

- Решения по безопасности приложений: для выявления уязвимостей в приложении во время и после разработки.

- Решения Endpoint Security. Эти решения развертываются на конечных устройствах, таких как серверы, для предотвращения вредоносного ПО и несанкционированного доступа.

- Решения сетевой безопасности: они используются для мониторинга сетевого трафика, выявления вредоносного трафика и устранения сетевых угроз.

- Решения по безопасности Интернета вещей (IoT). Эти типы решений помогают обеспечить видимость и контроль сети устройств IoT.

- Решения облачной безопасности: они используются для обеспечения прозрачности и контроля над общедоступными, частными и гибридными облачными средами. Кроме того, они также помогают выявлять уязвимости и устранять их.

Угрозы и тенденции кибербезопасности на 2023 год

По мере появления новых уязвимостей и векторов атак на передний план в дополнение к уже существующим выходит множество новых киберугроз. Вот некоторые из новых киберугроз, которые затронули бизнес в 2023 году.

- Использование хакерами искусственного интеллекта для взлома систем

- Взлом транспортных средств и устройств Интернета вещей для кражи данных с помощью программного обеспечения

- Неправильная настройка облачных сред для кражи информации

- Проведение атак, спонсируемых государством, из-за ситуаций с геолокацией.

- Использование вредоносной рекламы для внедрения вредоносного кода в цифровую рекламу

Заключение

В современном цифровом мире людям и организациям крайне важно быть в курсе возникающих киберугроз и принимать эффективные меры безопасности. Зная типы киберугроз, вы сможете смягчить последствия этих угроз и защитить все данные от взломов как в настоящем, так и в будущем.

Часто задаваемые вопросы

Что такое угроза в кибербезопасности?

Угроза в кибербезопасности — это своего рода действие, совершаемое человеком с целью кражи конфиденциальной информации или повреждения компьютерных систем ради собственной денежной выгоды.

Каковы шесть столпов кибербезопасности?

Шесть столпов кибербезопасности включают управление, соблюдение требований, управление рисками, образование, управление инцидентами и технический контроль.

Каковы киберугрозы в 2023 году?

Фишинг, социальная инженерия, кража данных, программы-вымогатели и атаки на цепочки поставок программного обеспечения — наиболее распространенные типы киберугроз в 2023 году.

Каковы виды кибербезопасности?

Существуют различные типы кибербезопасности, включая безопасность приложений, облачную безопасность, безопасность конечных точек, мобильную безопасность, сетевую безопасность, безопасность конечных точек и т. д.

Как работает кибербезопасность?

Кибербезопасность работает за счет реализации превентивных мер, таких как брандмауэры и обновления программного обеспечения, для блокировки вредоносных действий.

Каковы 10 основных угроз кибербезопасности?

В десятку крупнейших угроз кибербезопасности входят фишинг, программы-вымогатели, вредоносное ПО, социальная инженерия, атака «человек посередине», трояны, атака типа «отказ в обслуживании», SQL-инъекция, криптоджекинг.