Что такое DMARC, DKIM и SPF?

Опубликовано: 2023-09-25Поскольку маркетологи и специалисты по продажам стремятся максимизировать эффективность своих кампаний в условиях растущей конкуренции в цифровой экосистеме, аутентификация электронной почты становится важной основой успеха. Расставляя приоритеты и внедряя надежные протоколы аутентификации, маркетологи могут защитить репутацию своего бренда, повысить доверие клиентов и раскрыть весь потенциал электронного маркетинга как мощного драйвера роста бизнеса.

DMARC, DKIM и SPF — это три основных протокола безопасности электронной почты, которые помогают бороться со спамом, фишингом и другими атаками по электронной почте. В этом руководстве мы объясним эти три основных протокола безопасности электронной почты , как они работают и как их можно использовать для улучшения доставляемости электронной почты.

Что такое СПФ?

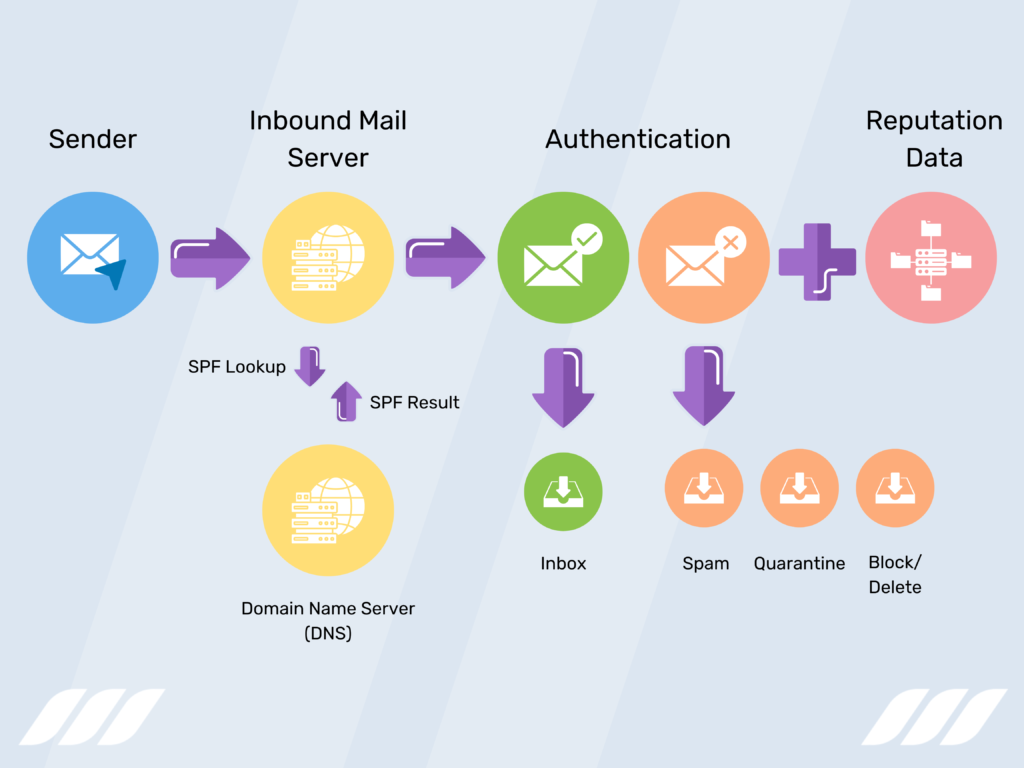

Sender Policy Framework (SPF) — это протокол аутентификации электронной почты, который помогает убедиться, что сообщение электронной почты было отправлено с авторизованного сервера. Он работает путем проверки записей DNS домена отправителя, чтобы убедиться, что серверу-отправителю предоставлено разрешение на отправку электронных писем от имени домена.

Как работает SPF?

Структура политики отправителей работает путем добавления записи TXT в настройки DNS домена. Эта запись определяет, какие серверы имеют право отправлять электронную почту из этого домена. При получении электронного письма сервер-получатель проверяет запись SPF домена отправителя, чтобы подтвердить, что серверу, отправляющему сообщение, разрешено отправлять почту от имени этого домена.

Например, предположим, что ваша компания использует домен example.com. Кроме того, для отправки электронных писем он использует стороннего поставщика услуг электронной почты. В этом случае вам потребуется добавить запись SPF в настройки DNS, чтобы разрешить серверам вашего провайдера электронной почты отправлять электронные письма от имени вашего домена. Обычно эта запись будет выглядеть примерно так:

v=spf1 включает:emailprovider.com ~all

Эта запись указывает, что только серверы, принадлежащие emailprovider.com, имеют право отправлять электронную почту от имени example.com. Параметр «~all» указывает, что если сервер не авторизован, электронное письмо все равно должно быть принято, но помечено как потенциально подозрительное.

Вот еще один пример того, как выглядит запись SPF:

v=spf1 a mx ip4:192.168.0.1/24 включает:_spf.google.com ~all

Эта запись SPF разрешает диапазону IP-адресов 192.168.0.1/24, записи A и записи MX отправлять электронную почту для домена. Запись также включает почтовые серверы Google в качестве авторизованных отправителей, а любой другой отправитель, прошедший проверку SPF, будет рассматриваться как программный сбой (~все).

Что такое ДКИМ?

DomainKeys Identified Mail (DKIM) — это еще один протокол аутентификации электронной почты, который помогает проверить подлинность сообщения электронной почты. В отличие от SPF, который проверяет авторизацию отправляющего сервера, DKIM проверяет целостность содержимого электронного письма. Это достигается путем добавления цифровой подписи к заголовку электронного письма, которую может проверить сервер-получатель.

Как работает DKIM?

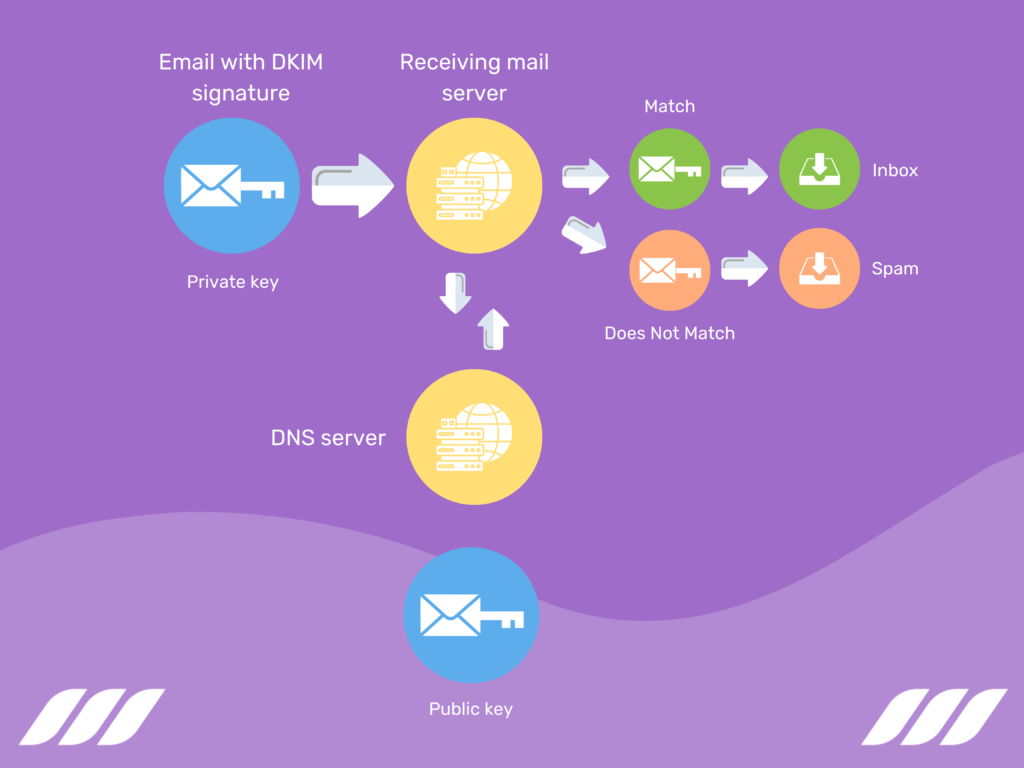

Идентифицированная почта Domainkeys работает путем добавления цифровой подписи в заголовок электронного письма. Подпись генерируется с помощью закрытого ключа, который известен только отправляющему серверу. Подпись добавляется в заголовок электронного письма вместе с открытым ключом, который сервер получателя может использовать для проверки подлинности подписи.

Когда сервер-получатель получает электронное письмо, он проверяет подпись DKIM, используя открытый ключ в заголовке электронного письма для расшифровки подписи. Если подпись соответствует содержимому письма, письмо считается подлинным.

DKIM помогает получателю убедиться, что сообщение не было изменено или подделано во время передачи. Это связано с тем, что цифровая подпись рассчитывается на основе содержимого сообщения электронной почты. Если какая-либо часть сообщения электронной почты изменится, цифровая подпись станет недействительной, и электронное письмо будет отклонено.

Более того, DKIM предоставляет получателям электронной почты возможность идентифицировать домен отправителя электронной почты. Это обеспечивает защиту от фишинговых писем, поскольку получатели электронной почты могут использовать эту информацию, чтобы определить, пришло ли письмо от законного отправителя.

Вот пример, который поможет вам понять, как работает DKIM:

Допустим, вы менеджер по маркетингу в крупной компании электронной коммерции и хотите рассылать рекламные электронные письма своим клиентам. Вы создаете кампанию и используете поставщика услуг электронной почты вашей компании для отправки электронных писем.

Ваша компания внедрила DKIM, поэтому поставщик услуг электронной почты добавляет к каждому электронному письму уникальную цифровую подпись, используя закрытый ключ. Когда поставщик электронной почты получателя получает электронное письмо, он проверяет открытый ключ в записях DNS вашей компании, чтобы проверить подпись. Если подпись действительна, сообщение доставляется в почтовый ящик получателя, а если нет, оно помечается как спам.

Что такое DMARC?

Аутентификация, отчетность и соответствие сообщений на основе домена (DMARC) — это протокол, который работает с SPF и DKIM и обеспечивает более надежную систему аутентификации электронной почты.

DMARC позволяет владельцам доменов публиковать политики, определяющие, что должно происходить с электронными письмами, не прошедшими проверку подлинности. Он предоставляет получателям электронной почты возможность определить, являются ли входящие электронные письма подлинными, и указать, как обрабатывать электронные письма, которые не прошли проверку подлинности.

Как работает DMARC?

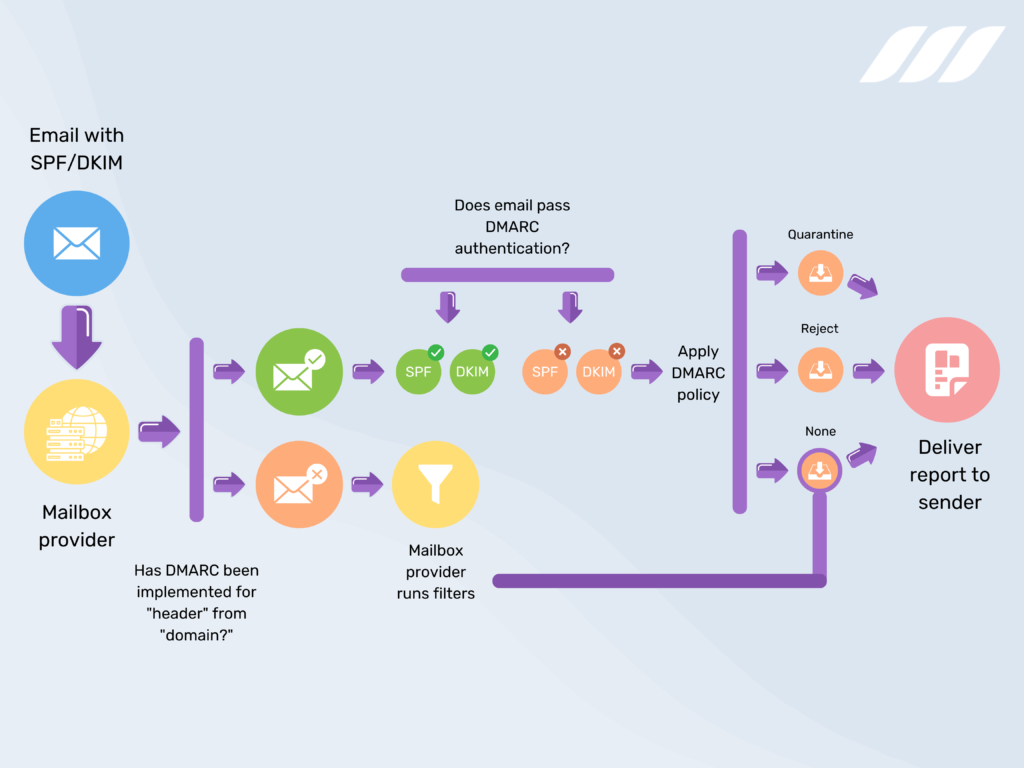

Аутентификация сообщений, отчетность и соответствие на основе домена работают путем добавления записи TXT в настройки DNS домена, которая определяет, как обрабатывать неудачные проверки SPF и DKIM. Он начинается с проверки соответствия домена, указанного в заголовке «От» электронного письма, доменам, указанным в записях DKIM и SPF. Если эти домены не совпадают, это означает, что электронное письмо могло быть поддельным и его следует отклонить или пометить как спам.

При получении электронного письма сервер получателя проверяет записи SPF и DKIM, чтобы определить, является ли электронное письмо подлинным. Если какая-либо запись не удалась, электронное письмо помечается как спам или отклонено, в зависимости от политик, установленных почтовым сервером получателя.

И если электронное письмо проходит проверки SPF и DKIM, сервер электронной почты получателя проверяет наличие политики DMARC в записях DNS для домена отправителя. Эта политика определяет, как сервер электронной почты получателя должен обрабатывать электронное письмо, если оно не проходит проверку DMARC.

Запись DMARC может указывать одно из трех действий:

- Нет: не предпринимать никаких действий.

- Карантин: пометьте письмо как потенциально подозрительное и поместите его в папку «Спам» или «Нежелательная почта» получателя.

- Отклонить: полностью отклонить электронное письмо и не доставлять его получателю.

Запись DMARC также определяет, как часто сервер-получатель должен отправлять отчеты владельцу домена об электронных письмах, которые не прошли проверку подлинности.

Вот пример, который поможет вам понять, как работает DMARC:

Предположим, компания ABC использует отдельный домен для холодной рассылки по электронной почте. Компания может внедрить DMARC в своем основном домене, чтобы защитить репутацию своего бренда и предотвратить несанкционированное использование своего домена. Запись DMARC указывает, что любое электронное письмо, утверждающее, что оно принадлежит основному домену компании, должно пройти проверку подлинности SPF и DKIM, и если электронное письмо не проходит эти проверки, оно должно быть отклонено или помечено как спам.

Когда поставщик электронной почты получателя получает электронное письмо, утверждающее, что оно пришло из основного домена компании ABC, он проверяет результаты аутентификации SPF и DKIM на соответствие политике DMARC. Если электронное письмо проходит обе проверки аутентификации, оно доставляется в почтовый ящик получателя. В случае неудачи электронное письмо либо отклоняется, либо помечается как спам, что защищает репутацию бренда компании и предотвращает несанкционированное использование ее домена для фишинга или рассылки спама.

Зачем вам нужны DMARC, SPF и DKIM

Внедрение DMARC, SPF и DKIM обеспечивает надежную защиту от проблем с электронной почтой, включая спам, фишинг и ошибки оператора. Лучшая часть? Эти протоколы помогут вам защитить репутацию вашего бренда, предотвратить мошенничество с электронной почтой и улучшить доставляемость электронной почты.

Вот некоторые преимущества каждого протокола для email-маркетологов и компаний:

Защита репутации бренда

DMARC, SPF и DKIM могут помочь защитить репутацию вашего бренда, предотвращая мошенничество с электронной почтой и фишинговые атаки. Подтверждая подлинность ваших сообщений электронной почты, вы можете быть уверены, что ваши клиенты будут получать только законные электронные письма от вашей организации. Это помогает укрепить доверие ваших клиентов и гарантирует, что репутация вашего бренда не будет запятнана мошенническими электронными письмами.

Улучшенная доставляемость

Внедрение DMARC, SPF и DKIM также может улучшить доставляемость электронной почты, уменьшив вероятность того, что ваши электронные письма будут помечены как спам или заблокированы поставщиками услуг электронной почты. Подтвердив подлинность ваших электронных писем, вы можете установить доверие с поставщиками услуг электронной почты, которые затем с большей вероятностью будут доставлять ваши электронные письма в почтовые ящики ваших потенциальных клиентов или клиентов.

Согласие

Сегодня большинство отраслей обязаны соблюдать различные нормативные требования и рекомендации, такие как HIPAA или GDPR, которые требуют от организаций принятия соответствующих мер для защиты конфиденциальных данных. DMARC, SPF и DKIM являются важными мерами для соблюдения этих правил, гарантируя безопасную доставку сообщений электронной почты, содержащих конфиденциальную информацию, предполагаемому получателю.

Анализ данных

DMARC, SPF и DKIM также предоставляют ценную информацию о показателях доставки электронной почты и вовлеченности. Отчеты DMARC предоставляют информацию о состоянии аутентификации вашей электронной почты и помогают выявить потенциальные проблемы с аутентификацией электронной почты. Эти идеи могут помочь компаниям улучшить доставляемость электронной почты и уровень вовлеченности, что приведет к повышению рентабельности инвестиций.

Как SPF, DKIM и DMARC работают вместе?

SPF, DKIM и DMARC работают вместе, чтобы обеспечить более надежную систему аутентификации электронной почты.

Вот как они работают в тандеме:

- SPF проверяет, что отправляющий сервер имеет право отправлять электронную почту из домена отправителя.

- DKIM проверяет целостность содержимого электронного письма и гарантирует, что электронное письмо не было подделано при передаче.

- DMARC определяет, как обрабатывать неудачные проверки аутентификации, и предоставляет владельцам доменов возможность получать отчеты о неудачных попытках аутентификации.

Как видите, SPF и DKIM используют разные методы для проверки подлинности сообщения электронной почты. При получении электронного письма поставщик электронной почты получателя проверяет результаты аутентификации SPF и DKIM на соответствие политике DMARC. А поскольку DMARC основан на SPF и DKIM, он позволяет владельцам доменов решать, как обрабатывать сообщения электронной почты, которые не прошли проверку подлинности, например отклонять их или помещать в карантин.

Внедрив все три протокола, вы можете гарантировать, что ваши электронные письма будут доставлены в почтовые ящики вашей аудитории. Это не все; совместное использование этих протоколов помогает завоевать доверие вашей целевой аудитории и защитить вашу репутацию.

Однако важно отметить, что реализация этих протоколов требует технических знаний и тщательного планирования. Рекомендуется совместно с вашей ИТ-командой или поставщиком услуг электронной почты правильно настроить эти протоколы и обеспечить их эффективность.

Где хранятся записи SPF, DKIM и DMARC?

Записи SPF, DKIM и DMARC хранятся в настройках DNS домена отправителя.

Записи DNS подобны телефонной книге в Интернете, предоставляющей информацию о том, как найти серверы домена и подключиться к ним. Записи SPF, DKIM и DMARC добавляются к записям DNS домена, отправляющего электронное письмо.

При получении электронного письма сервер электронной почты получателя просматривает записи DNS домена, чтобы найти записи SPF, DKIM и DMARC. Но важно отметить, что каждый домен может иметь только одну запись SPF, но можно добавить несколько записей DKIM и DMARC.

Записи SPF, DKIM и DMARC следует тщательно настроить и протестировать, чтобы убедиться в их корректной работе. Любые ошибки или неправильные настройки могут привести к тому, что электронные письма будут помечены как спам или отклонены почтовым сервером получателя.

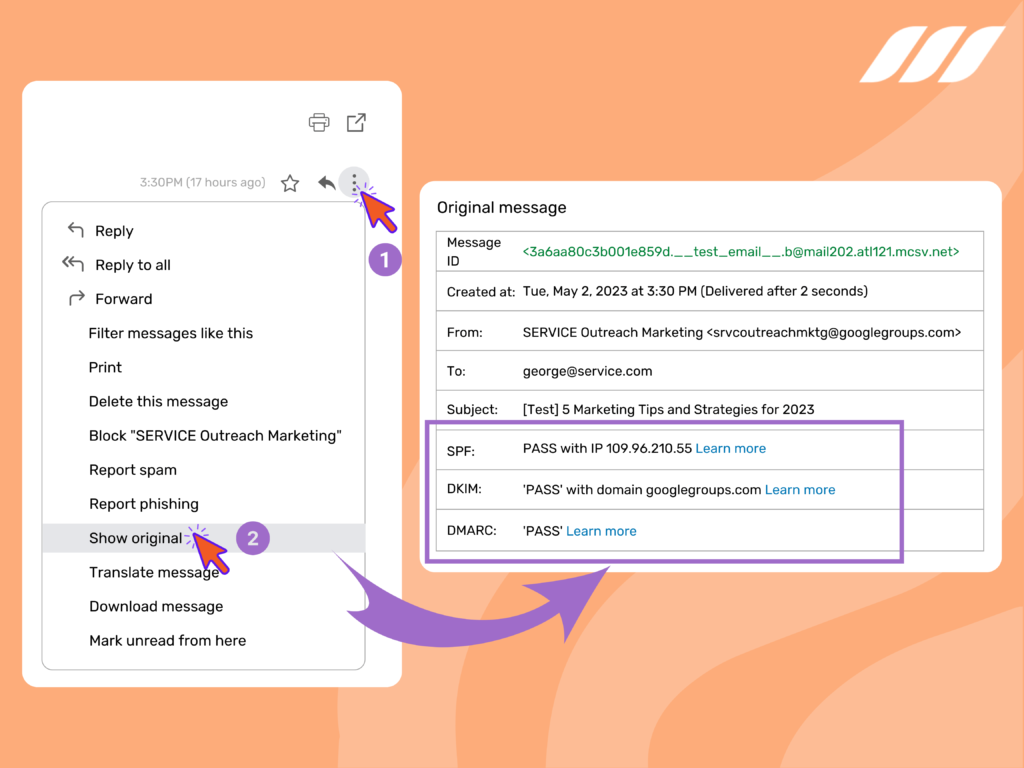

Как проверить, прошло ли электронное письмо SPF, DKIM и DMARC

Вы можете проверить, прошло ли электронное письмо проверки SPF, DKIM и DMARC, просмотрев заголовки электронного письма. Вот как это сделать:

- Откройте письмо в своем почтовом клиенте.

- Найдите заголовки писем, которые по умолчанию обычно скрыты.

- Найдите заголовок «Результаты аутентификации» .

- Проверьте значения полей SPF, DKIM и DMARC, чтобы убедиться, что электронное письмо прошло проверку.

Если электронное письмо не проходит ни одну из проверок аутентификации, оно может быть помечено как спам или полностью отклонено.

Настройка DMARC, DKIM и SPF для домена

Настройка DMARC, DKIM и SPF для домена может оказаться сложным процессом, но большинство поставщиков услуг электронной почты предлагают пошаговые инструкции, как это сделать.

Как настроить SPF

Перейдите на свой хостинг-сайт и найдите область DNS; туда вам нужно будет добавить новую запись типа TXT

На этом снимке экрана вы найдете точные записи, которые вам нужно вставить для наиболее распространенных хостинг-провайдеров:

Тип записи: txt

Хозяин: @

Ценить:

Gmail/G Suite v=spf1 включает:_spf.google.com ~all

Office365 v=spf1 включает:spf.protection.outlook.com ~all

IONOS v=spf1 включает:_spf.perfora.net включает:_spf.kundenserver.de ~all

ZOHO v=spf1 включает:zoho.eu ~all

Если вы используете другого поставщика услуг электронной почты, обратитесь в службу поддержки, чтобы узнать точное значение записи.

Важные вещи, на которые следует обратить внимание:

- Некоторые хостинг-провайдеры могут иметь отдельный раздел для записей SPF, но всегда не забывайте создавать здесь записи типа TXT.

- В разделе DNS вашего хостинга не должно быть установлено более 1 записи SPF. Если вы используете несколько серверов электронной почты, включите их в одну запись SPF. Например, запись для GSuite и Office365 будет выглядеть так:

v=spf1 include:_spf.google.com include:spf.protection.outlook.com ~all.

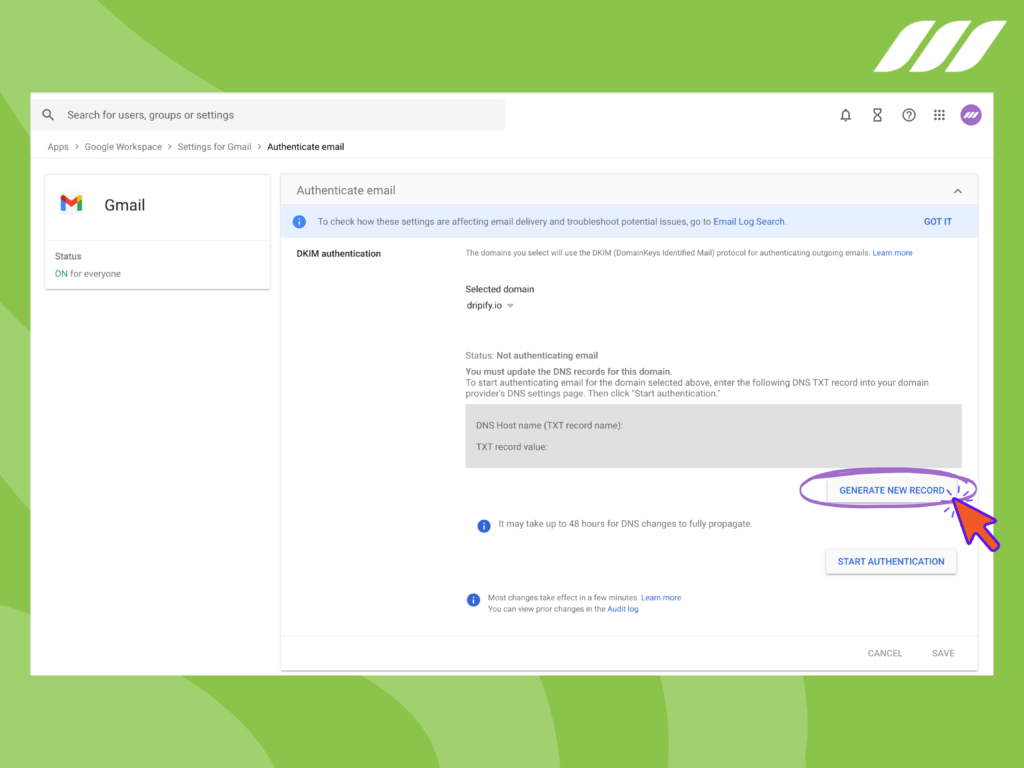

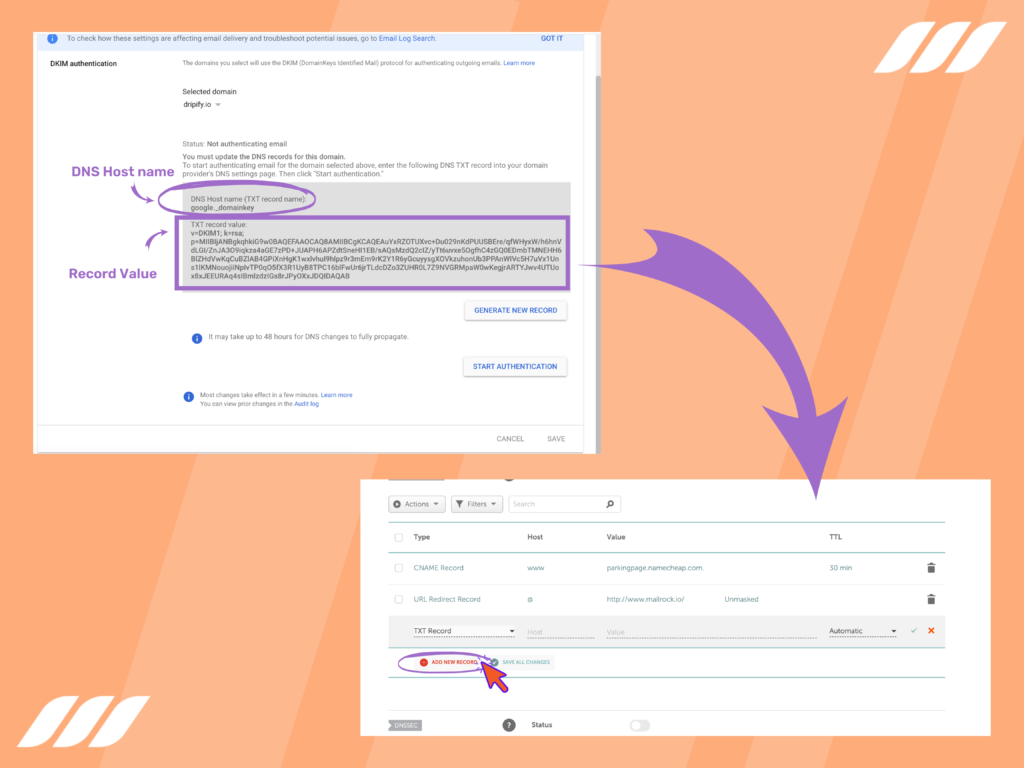

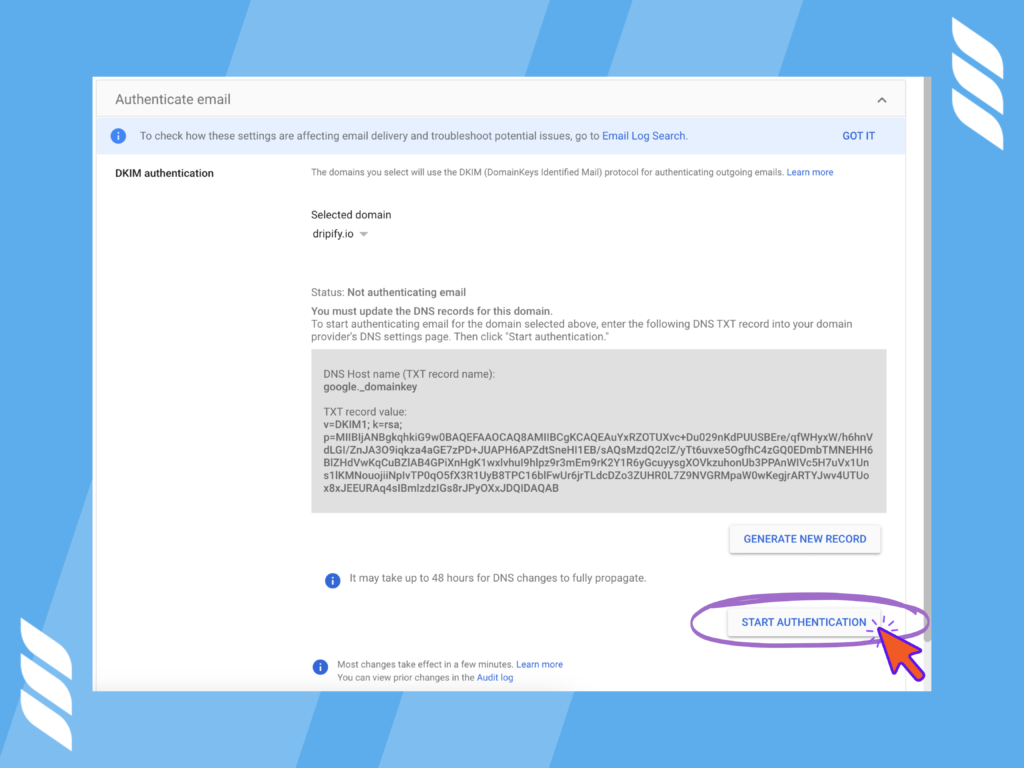

Как настроить DKIM

Для учетных записей Gmail/GSuite найти запись DKIM очень просто. Выполните следующие действия, чтобы настроить запись DKIM:

- Войдите в свою учетную запись Gmail/G Suite.

- Перейти в панель администратора

- На панели поиска введите DKIM , чтобы найти страницу настроек DKIM.

- Нажмите «Создать новую запись» , чтобы создать значение записи.

- После завершения вы получите созданную текстовую запись, которая будет отображена на этой странице. Скопируйте имя хоста DNS и значение записи и создайте txt-запись на странице DNS хостинга вашего домена:

6. После добавления текстовой записи вернитесь на страницу настроек DKIM в GSuite и нажмите «Начать аутентификацию» , чтобы завершить процесс.

Для других провайдеров электронной почты попробуйте найти страницу настроек DKIM в панели администратора и создать там запись. Если у вас возникнут какие-либо трудности с этим, обратитесь за помощью в службу поддержки провайдера электронной почты.

Как настроить запись DMARC

Запись DMARC одинакова для всех поставщиков электронной почты; таким образом, настроить его проще, чем настроить предыдущие записи.

Чтобы настроить его:

- Войдите в свой доменный хостинг и перейдите в настройки DNS.

- Создайте текстовую запись со следующими записями:

Тип: ТХТ

Хозяин: _dmarc

Значение: v=DMARC1; р = нет;

- Сохраните запись, и процесс завершен.

Если технические аспекты настройки этих протоколов кажутся вам сложными, подумайте о том, чтобы обратиться за помощью к своей ИТ-отделу. Или вы можете проконсультироваться с независимыми специалистами, специализирующимися на аутентификации электронной почты. Они обладают необходимым опытом для правильной настройки этих протоколов и обеспечения их бесперебойной работы.

ИТ-эксперты могут помочь вам в этом процессе, включая создание криптографических ключей для DKIM, настройку вашего почтового сервера или поставщика услуг, а также добавление необходимых записей DNS для SPF, DKIM и DMARC. Они обеспечат правильную интеграцию этих протоколов в инфраструктуру вашего домена и их соответствие конкретным требованиям вашей организации.

Кроме того, помните, что регулярный мониторинг, анализ отчетов и постоянное обслуживание также имеют решающее значение для обеспечения эффективности этих интернет-протоколов для аутентификации электронной почты .

Используйте отдельный домен для холодной рассылки по электронной почте

Всегда полезно использовать отдельный домен для холодной электронной почты. Почему? Потому что холодные электронные письма с большей вероятностью будут помечены как спам, а использование отдельного домена может помочь защитить репутацию вашего основного домена.

Вот четыре причины, почему это может быть полезно:

- Поддерживайте репутацию бренда. Отправка холодных электронных писем потенциальным потенциальным клиентам или клиентам иногда может привести к более высокому риску быть помеченным как спам. Используя отдельный домен для холодной электронной почты, вы можете смягчить влияние на репутацию вашего основного домена.

Если ваши холодные электронные письма вызывают много жалоб на спам или отказов, это не повлияет напрямую на доставляемость вашего основного домена или репутацию бренда. Такое разделение позволяет вам защитить репутацию вашего основного домена для других важных сообщений электронной почты.

- Избегайте внесения в черный список IP-адресов. Отправка большого количества холодных писем с вашего основного домена потенциально может привести к тому, что ваш IP-адрес будет занесен в черный список поставщиками услуг электронной почты. Это может серьезно повлиять на вашу способность доставлять электронные письма, включая важные сообщения клиентам.

Используя отдельный домен, вы можете изолировать потенциальные риски холодной рассылки по электронной почте и защитить IP-адрес вашего основного домена от попадания в черный список. Это гарантирует, что ваши обычные деловые электронные письма останутся неизменными и сохранят высокий уровень доставляемости.

- Настройка и оптимизация. Наличие выделенного домена для холодной рассылки электронной почты дает вам больше гибкости и контроля над процессом отправки электронной почты. Вы можете адаптировать доменное имя в соответствии с вашей кампанией холодной электронной почты или целевой аудиторией.

Кроме того, вы можете оптимизировать репутацию домена, постепенно создавая положительную историю отправки и репутацию специально для холодных писем. Это позволяет вам реализовать специальные протоколы аутентификации электронной почты, такие как SPF, DKIM и DMARC, чтобы повысить доставляемость и гарантировать, что поставщики электронной почты получателей доверяют вашим холодным электронным письмам.

- Анализ показателей эффективности. Использование отдельного домена для работы с холодной электронной почтой позволяет вам внимательно отслеживать и анализировать показатели эффективности ваших кампаний по холодной электронной почте. Вы можете отслеживать показатели открытий, рейтинг кликов и процент ответов на холодные электронные письма отдельно от обычных деловых писем. Эти ценные данные могут дать представление об эффективности ваших стратегий холодной электронной почты, что позволит вам принимать решения на основе данных, совершенствовать свои кампании и повышать общую эффективность информационно-пропагандистской деятельности.

Статья по теме: Какие показатели охвата электронной почты следует отслеживать?

Итак, как видите, отдельный домен для холодного охвата повышает общую эффективность и результативность ваших кампаний. Изолируя свою информационно-пропагандистскую деятельность в отдельном домене, вы можете сохранить первозданную репутацию своего основного домена, защитив его от потенциальных проблем с доставкой, которые могут возникнуть в результате практики холодной электронной почты.

Заключение

Протоколы аутентификации электронной почты, такие как DMARC, SPF и DKIM, имеют решающее значение для маркетологов электронной почты и бизнеса. Эти протоколы работают в тандеме для повышения безопасности электронной почты, улучшения доставляемости и защиты репутации бренда. Освойте безопасность электронной почты с помощью этих протоколов уже сегодня, чтобы раскрыть весь потенциал электронного маркетинга, обеспечивая при этом безопасный и надежный канал связи для вашей аудитории.

SPF проверяет авторизованные источники отправки, DKIM добавляет цифровую подпись для проверки целостности сообщения, а DMARC устанавливает политики для обработки неудачной аутентификации. Вместе они образуют мощную защиту от спамеров и защищают получателей от попыток фишинга. Для маркетологов электронной почты внедрение этих протоколов означает повышение доставляемости электронной почты, снижение фильтрации спама и улучшение репутации бренда.