确保 TeamViewer 无人值守访问安全的最佳实践

已发表: 2023-08-18TeamViewer 在远程访问程序联盟中处于领先地位,在使用远程软件时不要在安全方面妥协至关重要。 定期检查和调整安全措施对于维护 TeamViewer 无人值守访问的完整性至关重要。

这可以通过采用最佳实践来完成,包括创建强而独特的密码、启用双因素身份验证、根据可信设备列表限制访问、定期监控远程访问日志等。

目录

什么是 TeamViewer 无人值守访问?

TeamViewer已经上市一段时间了,并让很多人受益。 TeamViewer 无人值守访问功能允许您远程连接到计算机或设备,即使您不在现场。

然而,与有人值守的远程支持(向需要立即帮助的用户提供帮助)不同,无人值守的远程支持具有更广泛的用途。 它超越了紧急情况,使您能够有效地管理您的数字运营,例如:

- 管理 IT 基础设施

IT 基础设施 无人值守的远程支持使您能够远程监控和管理设备、服务器和网络。 这有助于确保它们正常工作,这对于技术设置复杂的企业来说尤为重要。

- 在安装更新

更新软件和系统对于安全性以及数字设备上的运行状况非常重要。 无人值守的远程访问使您可以从远处开始并监视更新。

您可以在许多设备上安装修复、升级和新功能,而无需亲自到场。 这不仅可以节省时间,还可以确保您的系统得到更新,以获得更好的安全性和性能。

- 排除非紧急问题

有时,问题不需要紧急解决,但也不应该被忽视。 在这些情况下,无人值守的远程访问也会有所帮助。 您可以远程查找并解决不那么紧急的问题。 这样,您的设备就能保持正常工作,不会对您正在做的事情造成任何干扰。

建议阅读:如何在移动设备上访问 TeamViewer:Android 和 iOS

如何设置TeamViewer无人值守访问?

设置 TeamViewer 无人值守访问涉及配置您的设备和 TeamViewer 帐户以建立安全且持续的连接。 使用 TeamViewer 设置无人值守访问非常简单,只需几个简单的步骤即可完成:

第一步:首先在要远程连接的设备上安装并打开 TeamViewer。 无人值守访问允许您快速设置远程会话,而无需另一端有人。 这就像即时访问全球各地的设备一样。

第二步:在远程设备上,确保勾选“授予轻松 2 访问权限”复选框。 此步骤为顺利、无麻烦的远程连接铺平了道路。

第三步:输入与您想要将此设备链接到的 TeamViewer 帐户关联的电子邮件地址。 输入电子邮件后,单击“分配”按钮。 这可确保您的帐户和远程设备之间的安全连接。

第四步:最后一步很简单 - 只需将远程计算机添加到您的合作伙伴列表中即可。 完成后,您就可以进行无人值守的远程访问会话了。 如果远程计算机连接到互联网和电源,您可以从世界任何地方连接到它。

建议阅读:TeamViewer 的最佳免费替代品

TeamViewer 无人值守访问的安全性如何?

谈到其安全性,TeamViewer 无人值守访问集成了高级安全功能,例如双因素身份验证和访问控制,增加了额外的保护层。

这些先进的安全功能可帮助用户加强对未经授权访问的保护,并体验更安全的远程连接。 以下是双因素身份验证和访问控制的含义:

双因素身份验证 (2FA):加强防御

双因素身份验证 (2FA) 是一种强大的安全措施,不仅需要您的常规密码,还需要发送到您的智能手机的附加代码。

借助 2FA,TeamViewer 可确保即使有人破解了您的密码,如果没有特殊代码,他们也无法访问您的密码。 这种方法使未经授权的访问变得更加困难,从而增强了远程交互的整体安全性。

访问控制:由您负责

访问控制使您可以完全控制谁可以访问您的远程设备,谁不能访问。 这意味着只有您信任和授权的个人才能通过您的 TeamViewer 进行远程连接。

提升远程连接体验

通过添加这些高级安全功能,TeamViewer 不仅可以阻止未经授权的访问,还可以提供更安全的远程体验。 无论您是在工作、解决问题还是处理文件,这些额外的保护层都意味着您可以放心地使用 TeamViewer 无人值守访问,而无需担心安全问题。

确保 TeamViewer 无人值守访问安全的最佳实践

为了帮助您使 TeamViewer 无人值守访问更加安全可靠,这里有一些提示:

使用双因素身份验证 (2FA) 保护您的帐户

通过双因素身份验证 (2FA) 进行保护,使诈骗者和网络坏人很难破坏您帐户的安全。 设置 2FA 非常简单。 您只需打开计算机上的 TeamViewer 设置即可。

然后,找到“安全”部分并单击“连接的双因素身份验证”。 有一个选项可以在那里进行设置。 如果您希望链接其他设备以批准连接,只需按照屏幕上的说明操作即可。

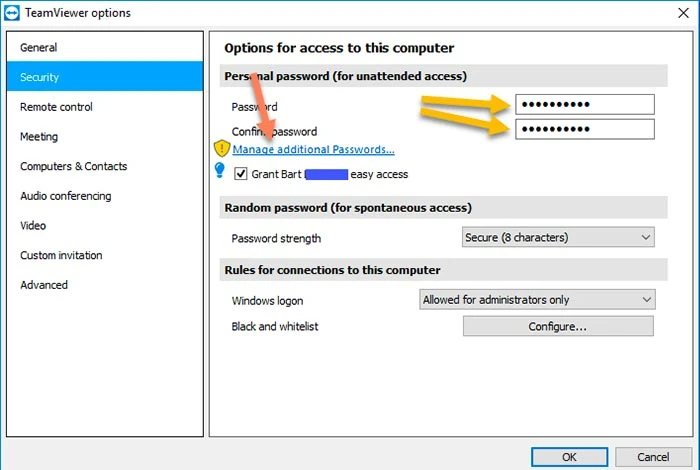

让你的密码超级强大

它不仅仅适用于 TeamViewer – 此技巧适用于您使用的任何网站或应用程序。 您所需要做的就是创建一个由大小字母、*&@ 等符号和数字混合而成的密码。

这一明智之举将确保您的帐户安全,并让黑客很难潜入并获取您的东西。 因此,下次设置密码时,请记住:越强越好!

以下是如何为您的 TeamViewer 提供一个新的强密码:

- 首先,登录TeamViewer用户管理控制台。 它就像您的 TeamViewer 内容的指挥中心

- 在您的个人资料设置中,找到“安全选项”

- 现在,查找“更改密码”按钮

- 他们会询问您的旧密码和您想要的新密码

- 完成此操作后,请务必再次单击“更改密码”以锁定新的更改

- 您的密码现已设置

另外,如果您担心记住所有新的超强密码,只需转到“密码管理器”即可帮助您跟踪所有密码。

激活 TeamViewer 无人值守访问

借助 TeamViewer 中的“无人值守远程访问”功能,即使您不在计算机前面,也可以使用计算机。 无人值守访问就像您计算机的安全盾。

它比仅使用密码更好,因为它具有称为双因素身份验证的双重保护。 但是,如果您的设备尚未链接到您的 TeamViewer 帐户,则必须先进行链接。

请按照以下步骤激活无人值守远程访问软件:

- 打开 TeamViewer 控制台

- 在 Windows 中打开“启动 TeamViewer”并授予轻松访问权限

- 在下一个屏幕上,找到分配按钮。 单击它将您的设备连接到您的 TeamViewer 帐户

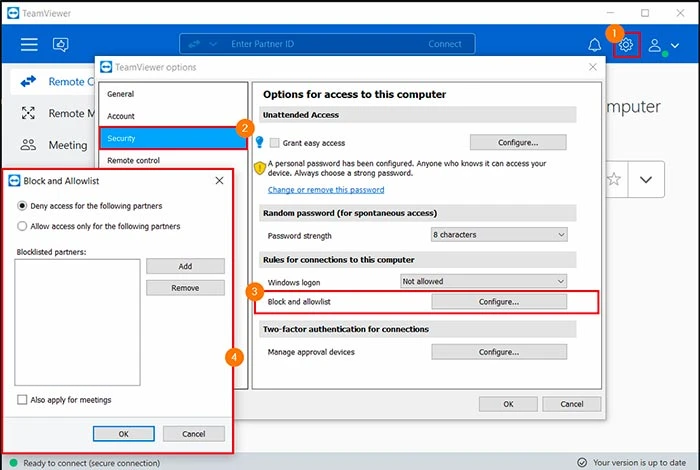

自定义 TeamViewer 中的连接对象

您可以使用 TeamViewer 的“允许列表和阻止列表”功能来负责谁可以查看您计算机上的内容。

阻止列表就像一个数字看门人,它的作用是确保只有授权用户才能远程连接到您的系统。 如果您将 TeamViewer ID 或帐户放入阻止列表,他们就无法侵入您的计算机。

相反,白名单就像您允许敲击数字门的计算机访客的 VIP 名单。 因此,即使有人知道您的 TeamViewer 信息,他们也无法链接到您的计算机,因为他们不在您的允许列表中。 在 TeamViewer 中创建您自己的“允许列表”和“阻止列表”比您想象的更容易。

按着这些次序:

- 打开 TeamViewer 并在右上角查找设置选项。 点击它!

- 现在转到“安全”,然后找到“阻止和允许列表”部分

- 弹出一个新窗口。 决定是否允许或拒绝进入

- 现在将名称添加到列表中

- 手动添加名称,不要忘记点击“确定”按钮保存更改

为了更加安全,您可以将您的企业资料连接到您的 TeamViewer 帐户。 您甚至可以将整个公司资料添加到白名单中。

在 Windows 中禁用 TeamViewer 启动

让黑客远离您的计算机的一项明智举措是在您不使用 TeamViewer 时注销它。 对于各种计算机应用程序来说,这都是一个好主意。

为了避免此类未经授权的侵犯您的帐户,您应该仅在真正需要时使用 TeamViewer。 但是,如果您的工作需要它一直运行怎么办?

在这种情况下,您可以在计算机启动时阻止 TeamViewer 启动,而不需要注销。 这可以确保在您不使用计算机时没有人可以潜入您的计算机。

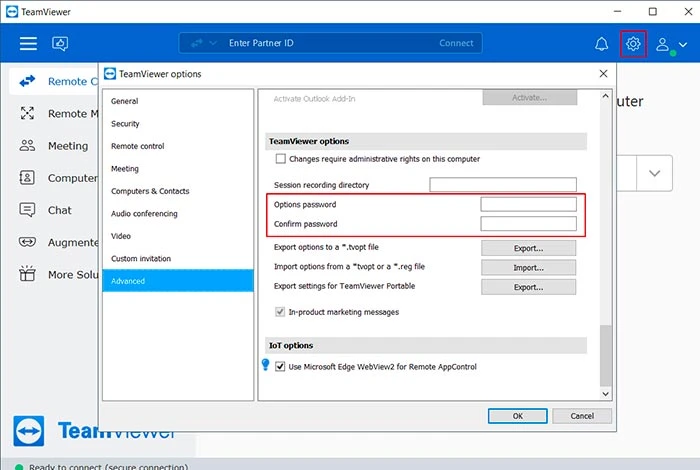

使用 TeamViewer 中的高级安全选项

TeamViewer 的高级安全选项使您可以完全控制各种次要权限。 这些高级设置使您能够了解人们如何以多种不同的方式使用远程访问。

通过这些选项,您可以决定人们可以做什么。 您可以选择是否允许、需要确认或拒绝某些操作。 然而,强烈建议选择“确认后”或“全部确认”选项,因为这样 TeamViewer 会在发送文件或连接到特殊网络 (VPN) 之前询问您。

请按照以下步骤增强 TeamViewer 的安全性:

- 打开 TeamViewer

- 找到“设置”选项并查找“高级”部分

- 单击显示高级选项按钮

- 现在,通过取消选中“关闭托盘菜单”和“剪贴板同步”旁边的框来自定义 TeamViewer 的高级安全性

- 找到访问控制选项并将其切换为“全部确认”

- 全部设置完毕后,点击“确定”

此外,如果您想关闭 TeamViewer 中的聊天,只需转到“设置”,然后转到“高级”,最后转到“高级选项”。 在那里,您会看到一个框,上面写着“禁用聊天”。 选中它,您就可以使用自定义的 TeamViewer。

结论

TeamViewer 可以提供正面优势,但前提是使用正确。 通过遵循这些提示来保护 TeamViewer 的无人值守访问,您可以确保安全访问并抵御不受欢迎的入侵,同时充分利用此工具的潜力。