Pegasus Row:技術委員會提交報告; SC 可能會在 8 月 12 日審理案件

已發表: 2022-08-09技術委員會錯過了6月20日的最後期限,並於7月底提交了關於Pegasus調查的最終報告

許多被列入飛馬名單的受害者拒絕交出手機進行法醫調查,導致報告提交延遲

聯邦政府在沒有任何法律框架的情況下實施了一系列監視計劃,它們超出了《電報法》和《信息技術法》的法定權限:IFF 的 Apar Gupta 告訴委員會

經過多次拖延,最高法院任命的三人技術委員會終於提交了關於飛馬行的報告。 最高法院可能會在 2022 年 8 月 12 日審理此案。

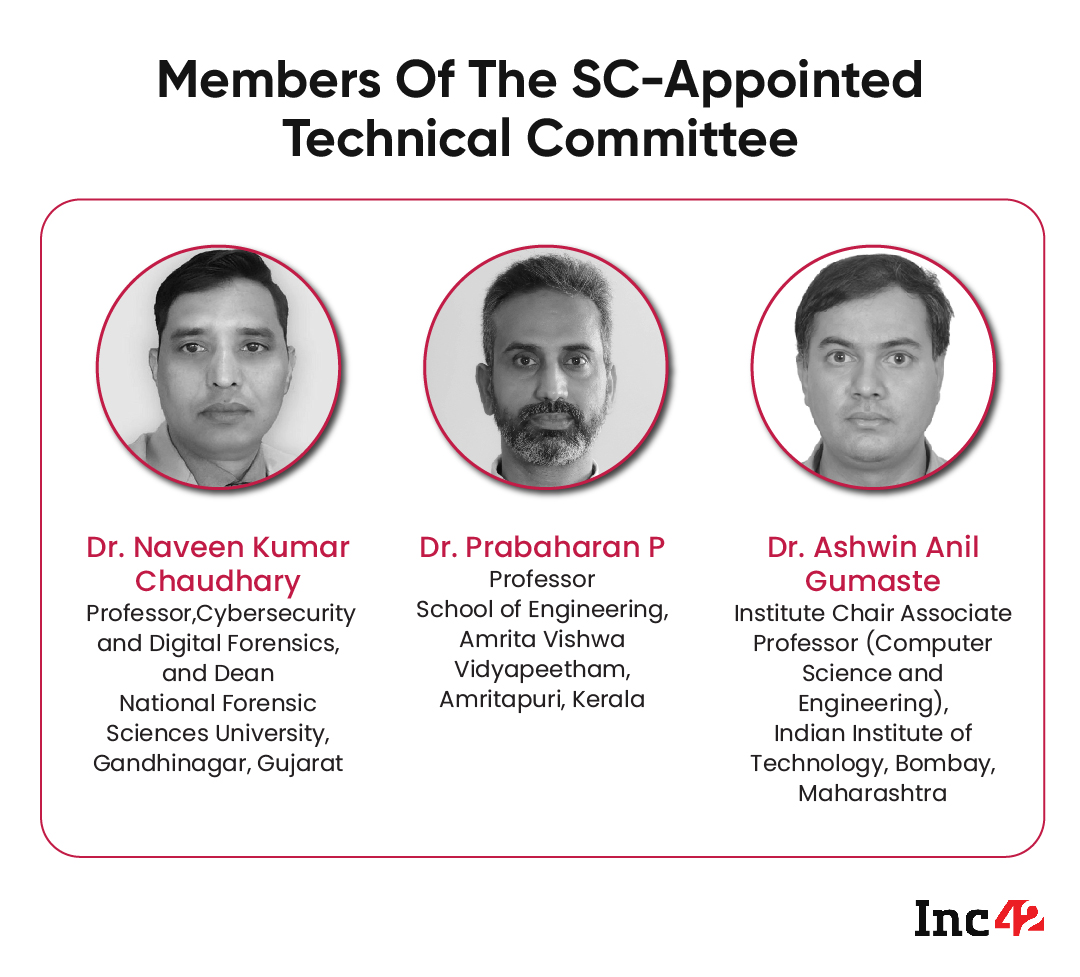

2021 年 10 月 27 日,由首席大法官 NV Ramana、大法官 Surya Kant 和大法官 Hima Kohli 組成的三名法官組成了一個關於該問題的技術委員會,並要求其盡快提交報告。

對於外行來說,Pegasus 是由以色列網絡武器公司 NSO Group 開發的間諜軟件,可以通過零點擊漏洞秘密安裝在手機上。 據 NSO 集團稱,Pegasus 僅出售給世界各地的政府機構。

2021 年 7 月至 8 月,印度新聞平台 The Wire 與其他 16 家全球媒體組織合作,對 Pegasus 項目進行了調查,並公佈了 174 名受間諜軟件攻擊的有影響力的印度人名單。 《紐約時報》後來證實了有關印度政府從以色列購買飛馬的報導,這是一項更大交易的一部分。

應技術委員會的要求,最高法院於 2022 年 5 月將提交報告的截止日期延長至 2022 年 6 月 20 日。然而,委員會錯過了截止日期,於 7 月底前提交了報告。

自成立以來,技術委員會一直在與人們對此事的冷漠作鬥爭。 名單上的大多數受害者拒絕將手機交給委員會。

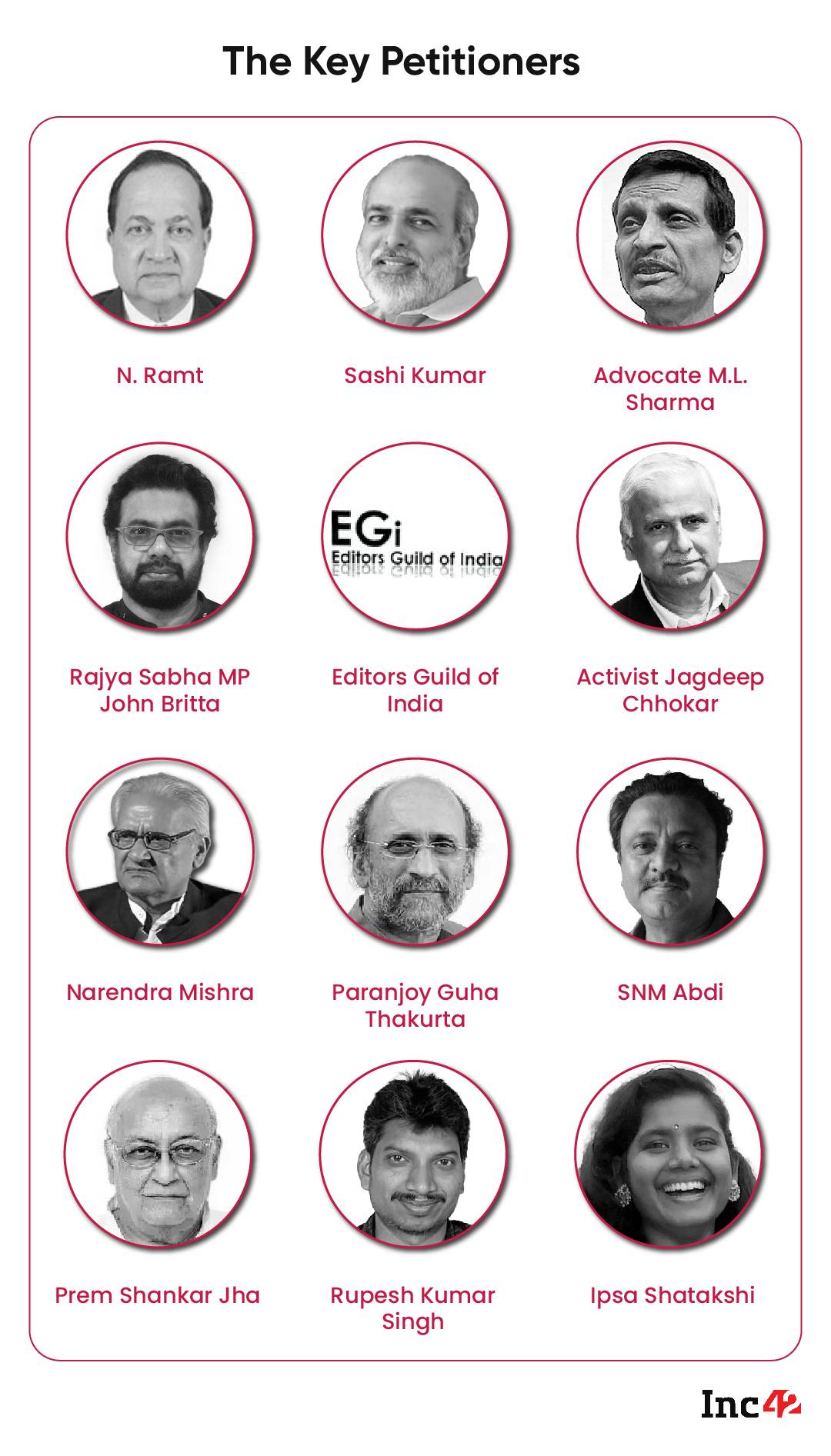

網絡安全專家 Anand Venkatanarayanan、IIT Kanpur 教授 Sandeep Shukla、互聯網自由基金會 (IFF) 聯合創始人 Apar Gupta、資深記者 N Ram、Siddharth Varadrajan、Sashi Menon、J Gopikrishnan 和 MP John Brittas 都是同意參與的專家和受害者。調查。

飛馬窺探行

一旦使用 Pegasus 進行滲透,智能手機的全部控制權——無論是 Android 手機還是 Apple——都可以移交給 Pegasus 運營商,後者可以遠程控製手機的所有功能並打開或關閉不同的功能。

Venkatanarayanan 在向委員會提交的文件中解釋說,Pegasus 間諜軟件自 2016 年以來就存在。從那時起,該間諜軟件已多次更新。 一開始,它是通過向目標手機發送短信來激活的,目標用戶必須點擊鏈接才能激活惡意軟件。 多年來,該惡意軟件已完全自動化,需要從目標進行零點擊。

最新版本的惡意軟件非常強大,它甚至可以阻止 Apple iPhone 和 Android 手機發送有助於追踪其存在的崩潰報告和日誌文件。

為你推薦:

根據國際特赦組織的一份報告,超過 50,000 名手機用戶被 NSO 集團的客戶確定為感興趣的人。 其中,超過 300 個手機號碼屬於印度人。 這些用戶可能已被間諜軟件感染。 2019 年,WhatsApp 表示 Pegasus 間諜軟件在全球感染了至少 1,400 名用戶,其中包括來自印度的 121 名用戶。

到2021年8月,10名印度人的手機經法醫分析,確認被Pegasus感染。

IT 部長 Ashwini Vaishnaw、食品加工工業國務部長 Prahlad Singh Patel、國會議員 Rahul Gandhi 和他的七名助手、前最高法院法官、最高法院登記員和其他工作人員、前 CBI 負責人 Rakesh Asthana 和 Anil Verma、達賴喇嘛的工作人員,以及174 名印度人被認為是飛馬座的受害者,其中包括許多記者和活動家。

J Gopikrishnan 在提交給委員會的文件中指出,很明顯,在 2018 年的聯邦預算中為購買 Pegasus 間諜軟件分配了資金。國家安全委員會在當年的預算中分配了 333 盧比,而在 2018 年的預算中分配了 33 盧比上一年。 額外的 INR 300 Cr 被標記為網絡安全。 後來,飛馬的使用開始了。

最高法院可以單獨解決對數據隱私的一貫侵犯嗎?

2021 年 10 月 27 日,最高法院表示,印度政府不能在“國家安全”的幌子下“每次都獲得免費通行證”,並成立技術委員會調查飛馬問題侵犯權利隱私和言論自由。

然而,最大的問題是,在沒有明確的數據保護法保護數據隱私的情況下,僅最高法院能否解決這個問題。

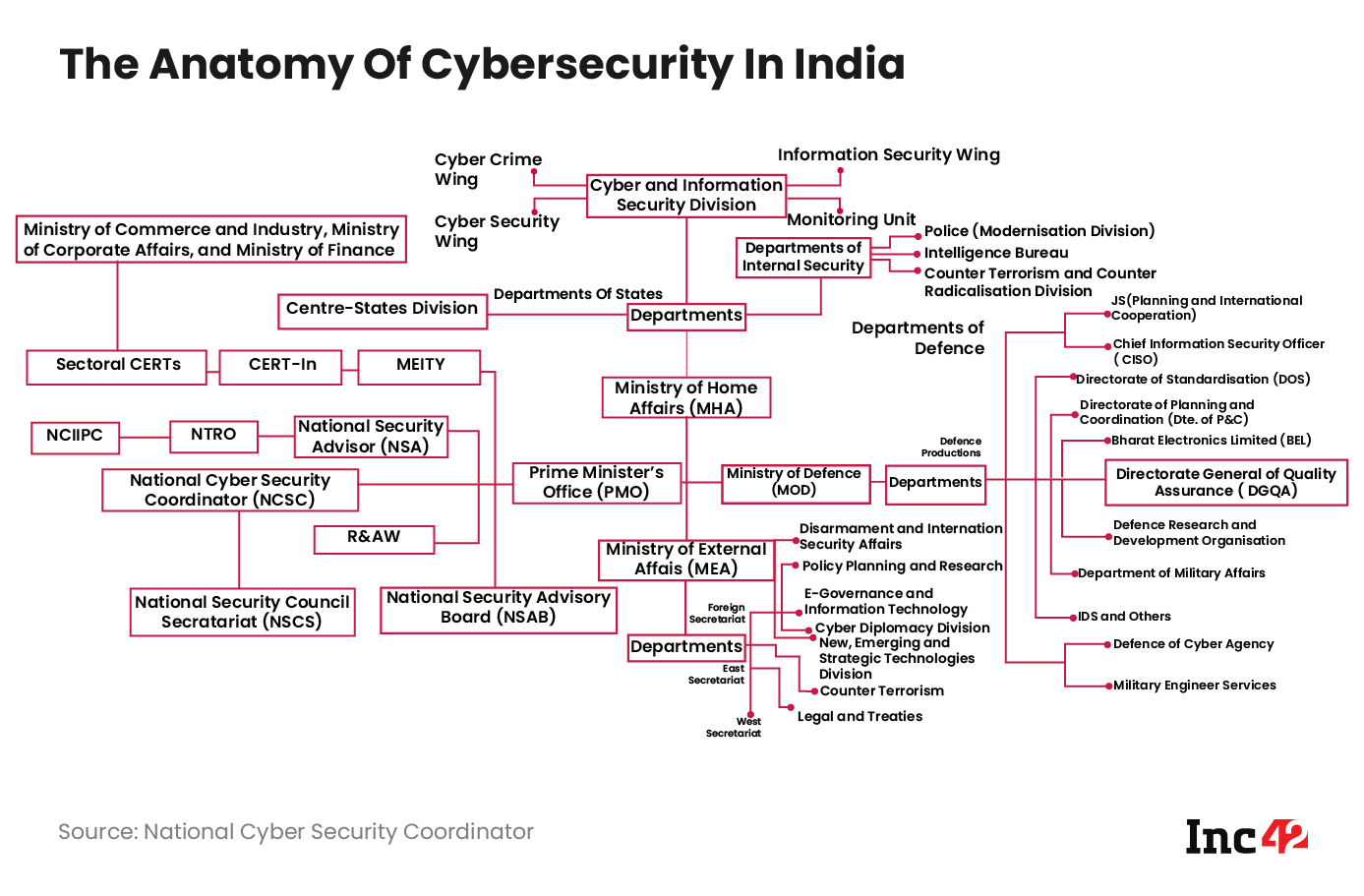

IFF 的 Gupta 在提交的材料中表示,聯邦和州政府有權根據 1885 年《印度電報法》(“電報法”)第 5(2) 條和 2000 年《信息技術法》第 69 條進行監視( 'IT 法案')。

IT 法第 69 條還根據 1951 年電報規則(經修訂)和 2009 年信息技術(信息攔截、監控和解密的程序和保障)規則第 419-A 條規定了用於監視的流程和程序, 他加了。

此外,還有內政部於2011年5月19日發布的《標準作業程序》,關於此。 根據《電報法》第 5(2) 條,僅允許行政部門在“發生公共緊急情況”或“為了公共安全利益的情況下”直接截取信息。

同樣,根據 IT 法第 69 條,如果符合其中所述理由的利益,行政人員可以發出攔截指示,這與電報法第 5(2) 條中列出的理由相似。 但是,第 5(2) 條和第 69 條均不允許“出於國家安全目的”或“維護公共秩序”或“預防和調查犯罪”的監視。

“由於《電報法》第 5 條第 2 款和《信息技術法》第 69 條中規定的理由的定義不明確,不能說國家監控的現有邊界得到了很好的理解或執行,”寫道古普塔。

互聯網自由基金會 (“IFF”) 提交的信息權 (RTI) 申請顯示,在 2019 年大選之前,電信部 (DoT) 已向電信運營商尋求大量通話數據記錄。

Pegasus 只是監視工具之一。 由於缺乏明確性和保障措施,聯邦政府投入巨資建立各種監控計劃,例如國家情報網 (NATGRID)、集中監控系統 (CMS)、犯罪和犯罪追踪網絡系統 (CCTNS),以及擬議的Gupta 稱,國家自動面部識別系統 (AFRS) 的運行沒有任何法律框架,超出了《電報法》和《信息技術法》的法定權限。

最高法院在這個問題上的判決能否拆除政府一貫捍衛的對國家安全至關重要的整個基礎設施? 還必須指出的是,該基礎設施一直受到來自中國和韓國黑客的持續網絡攻擊。

最高法院的判決能否在隱私、言論自由和國家安全之間劃清界限?

相信專家,直到我們有保護人們數據隱私的永久法律。